Tamaño y Participación del Mercado de Servicios de Evaluación de Vulnerabilidades

Análisis del Mercado de Servicios de Evaluación de Vulnerabilidades por Mordor Intelligence

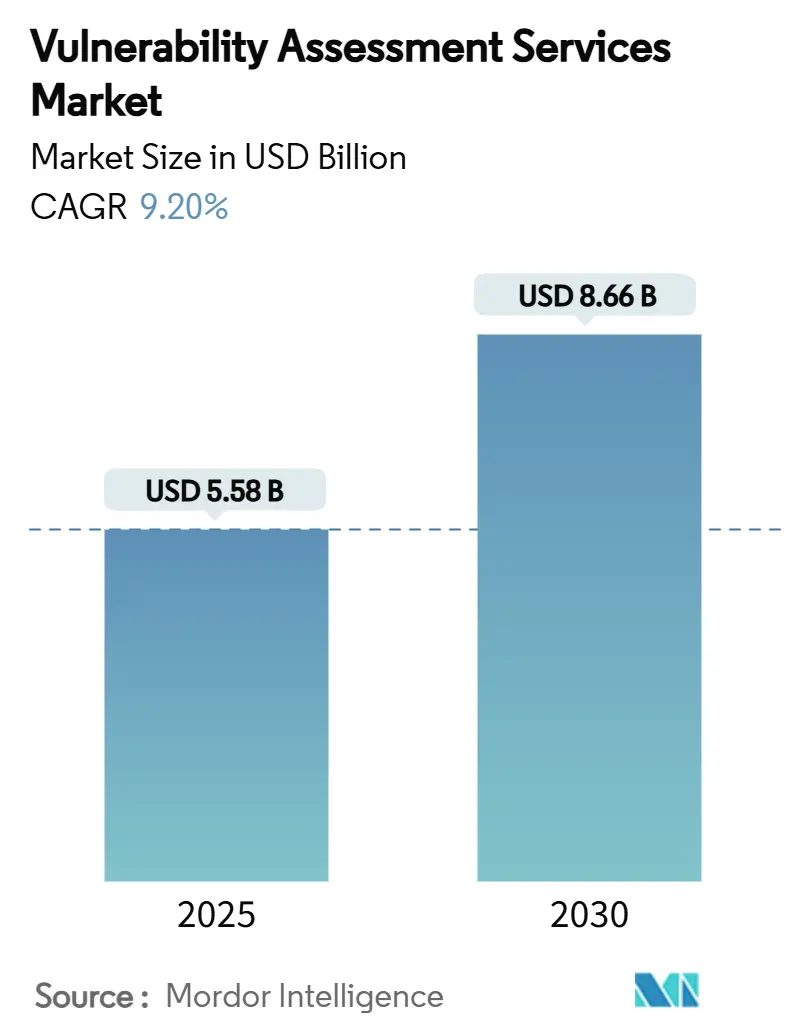

El tamaño del mercado de servicios de evaluación de vulnerabilidades alcanzó los USD 5,58 mil millones en 2025 y se prevé que llegue a USD 8,66 mil millones en 2030, expandiéndose a una CAGR del 9,2%. Los mandatos regulatorios como la Ley de Resiliencia Operativa Digital, la rápida adopción de arquitecturas nativas en la nube y la integración de inteligencia artificial están redefiniendo la forma en que las empresas detectan y remedian brechas de seguridad en infraestructuras híbridas. Las grandes empresas dominan el gasto actual, aunque las pequeñas y medianas empresas están recurriendo a ofertas gestionadas, acelerando la demanda de plataformas automatizadas con flujos de trabajo de remediación integrados. El análisis basado en redes sigue siendo el pilar de la mayoría de los programas, aunque las soluciones de evaluación en la nube escalan más rápido a medida que las cargas de trabajo en contenedores y los entornos multinube superan los modelos de perímetro heredados. Los proveedores capaces de combinar inteligencia de vulnerabilidades con priorización basada en riesgos y automatización de flujos de trabajo están ganando cuota de mercado a medida que los usuarios pasan de recuentos brutos de vulnerabilidades a perspectivas de exposición accionables.

Conclusiones Clave del Informe

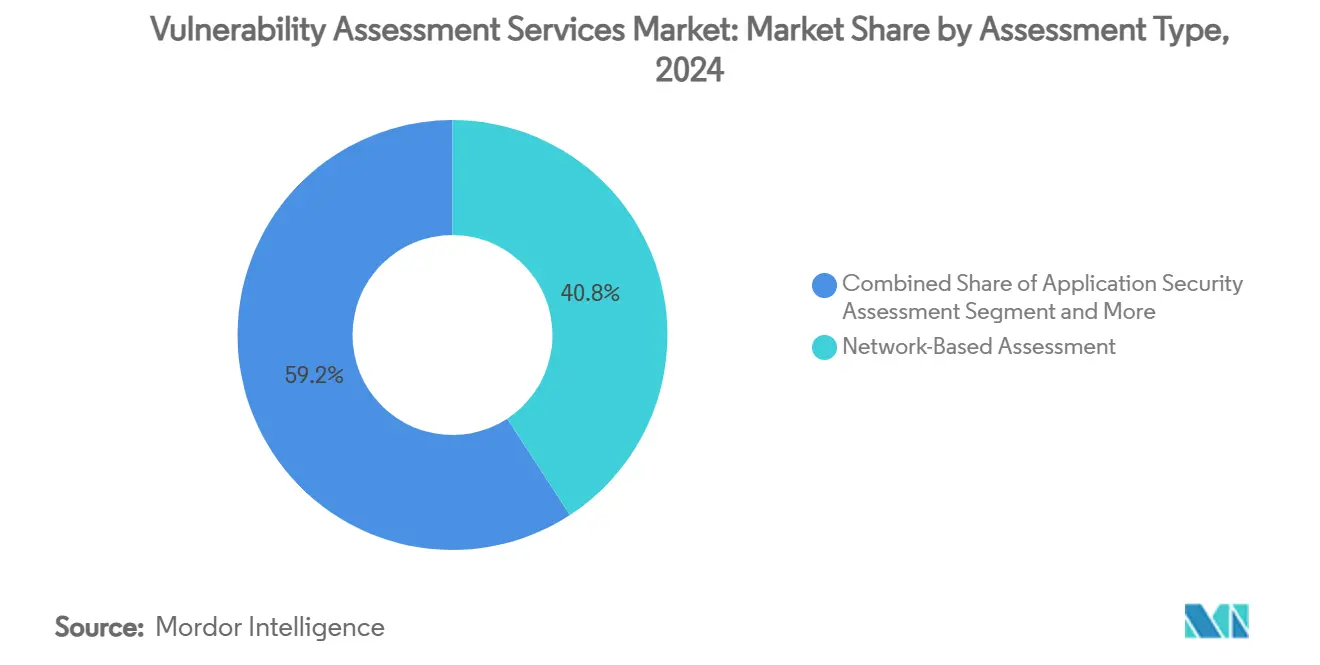

- Por tipo de evaluación, los analizadores basados en redes representaron el 40,8% de la participación del mercado de servicios de evaluación de vulnerabilidades en 2024, mientras que la evaluación de seguridad en la nube está preparada para registrar la CAGR más rápida del 10,5% hasta 2030.

- Por modo de implementación, las implementaciones locales representaron el 50,3% del tamaño del mercado de servicios de evaluación de vulnerabilidades en 2024; se proyecta que las ofertas basadas en la nube crezcan a una CAGR del 10,9% hasta 2030.

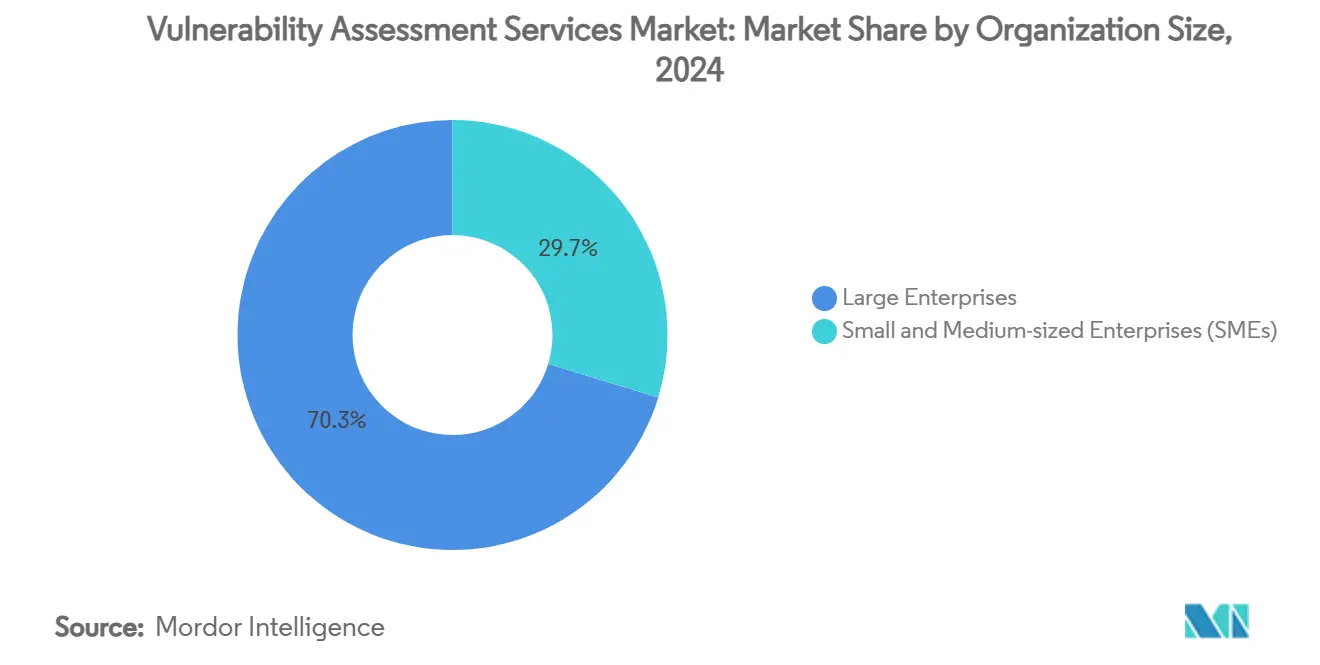

- Por tamaño de organización, las grandes empresas contribuyeron con el 70,3% de los ingresos del mercado de servicios de evaluación de vulnerabilidades en 2024, mientras que se espera que el segmento de pymes registre una CAGR del 11,0% entre 2025 y 2030.

- Por industria de uso final, TI y telecomunicaciones representaron el 30,1% del tamaño del mercado de servicios de evaluación de vulnerabilidades en 2024; se prevé que salud y ciencias de la vida se expanda a una CAGR del 10,3% hasta 2030.

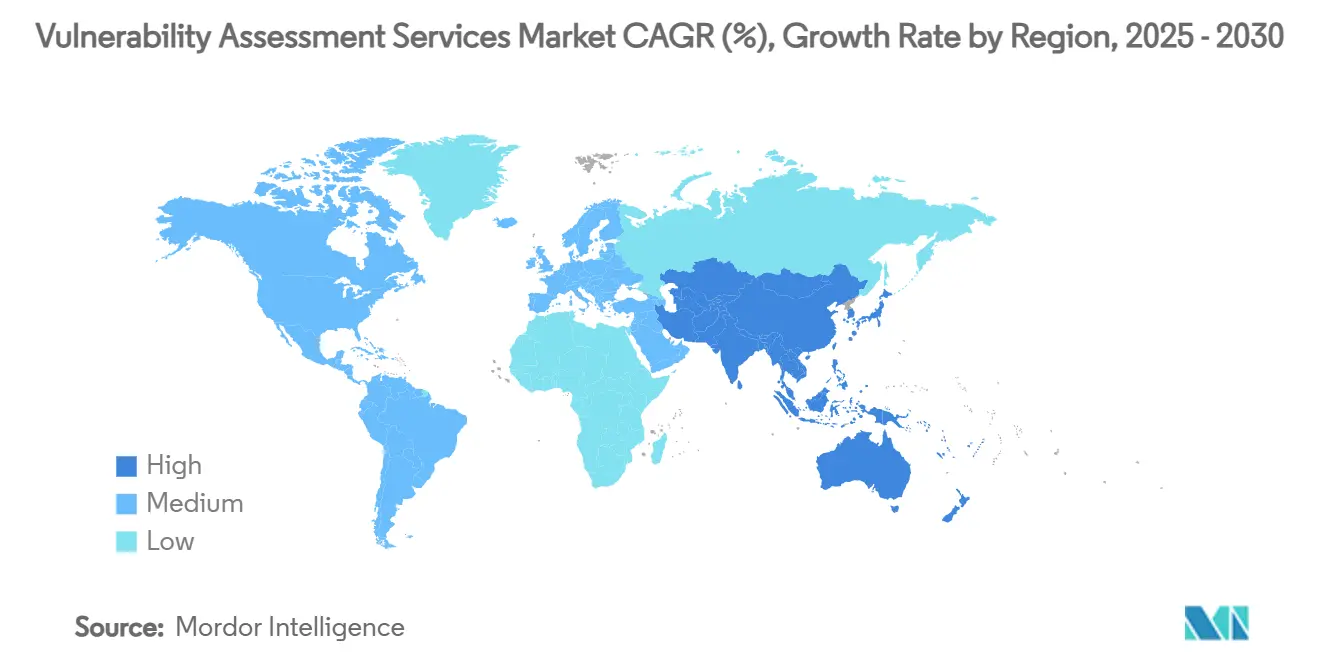

- Por geografía, América del Norte lideró con una participación del 38,2% en 2024, aunque Asia-Pacífico está preparada para lograr la CAGR más sólida del 10,8% hasta 2030.

Tendencias e Información del Mercado Global de Servicios de Evaluación de Vulnerabilidades

Análisis del Impacto de los Impulsores

| Impulsor | (~) % de Impacto en el Pronóstico de CAGR | Relevancia Geográfica | Horizonte Temporal del Impacto |

|---|---|---|---|

| Escalada en la adopción de aplicaciones nativas en la nube | +2.1% | Global, con APAC liderando la transformación digital | Mediano plazo (2-4 años) |

| Proliferación de arquitecturas de software centradas en API | +1.8% | América del Norte y UE, con expansión hacia APAC | Corto plazo (≤ 2 años) |

| Requisitos obligatorios de ciberseguros | +1.5% | Marcos regulatorios de América del Norte y la UE | Mediano plazo (2-4 años) |

| Convergencia de DevSecOps en canalizaciones CI/CD | +1.9% | Global, liderado por empresas tecnológicamente avanzadas | Corto plazo (≤ 2 años) |

| Rápida implementación de dispositivos de borde/IoT en redes OT | +1.3% | Global, con enfoque en manufactura y energía | Largo plazo (≥ 4 años) |

| Herramientas de análisis y clasificación automatizadas impulsadas por IA | +2.2% | Global, adopción temprana en América del Norte | Corto plazo (≤ 2 años) |

| Fuente: Mordor Intelligence | |||

Escalada en la Adopción de Aplicaciones Nativas en la Nube

La migración hacia la orquestación de contenedores y las arquitecturas sin servidor está redefiniendo los límites de los activos. La monitorización continua que cubre registros, cargas de trabajo efímeras y plantillas de IaC está reemplazando los análisis programados, reduciendo el tiempo de permanencia de las fallas explotables. Iron Mountain logró un aumento del 30% en la eficiencia operativa tras consolidar siete herramientas en una única plataforma nativa en la nube. [1]Palo Alto Networks, "Estudio de Caso del Cliente Iron Mountain," PALOALTONETWORKS.COM El descubrimiento sin agentes ahora ofrece una visibilidad profunda sin degradar el rendimiento de las cargas de trabajo, mientras que la integración de analizadores en canalizaciones CI acorta los ciclos de remediación y reduce las reversiones en producción.

Proliferación de Arquitecturas de Software Centradas en API

Las aplicaciones modernas dependen de puntos de conexión REST y GraphQL cuya lógica reside fuera de las interfaces web tradicionales. Las vulnerabilidades como la autorización rota a nivel de objeto y la exposición excesiva de datos requieren herramientas que analicen archivos OpenAPI y ejecuten flujos de autenticación complejos. BugDazz y Pentest Tools ilustran el giro hacia el análisis continuo de API con puntuación de riesgo en tiempo real y mapeo de cumplimiento para PCI DSS e HIPAA. [2]SecureLayer7, "Analizador de Seguridad de API BugDazz," SECURELAYER7.NET La integración con pasarelas de API proporciona conciencia del inventario, cerrando puntos ciegos que los analizadores de perímetro no pueden alcanzar.

Requisitos Obligatorios de Ciberseguros

Los aseguradores exigen cada vez más análisis de vulnerabilidades documentados, pruebas de penetración y prueba de remediación oportuna antes de emitir pólizas o renovar coberturas. Las organizaciones que no pueden validar una gestión disciplinada de vulnerabilidades incurren en primas más altas o límites de cobertura reducidos. Los aseguradores ahora prefieren cadencias de análisis mensuales y pruebas de penetración trimestrales para segmentos críticos, lo que impulsa a las pymes con presupuesto limitado hacia proveedores de servicios gestionados que agrupan el análisis con informes de cumplimiento. Por lo tanto, las plataformas que ofrecen paneles de control alineados con los aseguradores están ganando tracción.

Convergencia de DevSecOps en Canalizaciones CI/CD

La integración de puntos de control de seguridad dentro de las canalizaciones de compilación automatizadas desplaza la detección hacia etapas más tempranas del ciclo de vida, reduciendo drásticamente los costos de remediación. Stelligent demostró análisis de seguridad de contenedores que se alinean con las implementaciones de AWS ECS sin obstaculizar la velocidad de lanzamiento. Microsoft Defender CSPM se integra con GitHub y Azure DevOps, proporcionando puertas de seguridad en solicitudes de extracción y aplicación de políticas. Las empresas que adoptan DevSecOps reportan un menor tiempo medio de remediación y una mejor responsabilidad entre equipos a medida que los desarrolladores obtienen retroalimentación accionable dentro de flujos de trabajo familiares.

Análisis del Impacto de las Restricciones

| Restricción | (~) % de Impacto en el Pronóstico de CAGR | Relevancia Geográfica | Horizonte Temporal del Impacto |

|---|---|---|---|

| Escasez de analistas de vulnerabilidades certificados | -1.7% | Global, aguda en APAC y mercados emergentes | Largo plazo (≥ 4 años) |

| Fatiga de alertas por falsos positivos en grandes entornos | -1.4% | Global, que afecta particularmente a las grandes empresas | Mediano plazo (2-4 años) |

| Barreras de soberanía de datos para el análisis transfronterizo | -0.8% | UE, China, Rusia con repercusiones en sectores regulados a nivel global | Mediano plazo (2-4 años) |

| Canibalización del presupuesto por proyectos XDR/confianza cero | -0.9% | América del Norte y UE, con expansión hacia empresas de APAC | Corto plazo (≤ 2 años) |

| Fuente: Mordor Intelligence | |||

Escasez de Analistas de Vulnerabilidades Certificados

Más de la mitad de las grandes organizaciones citan la disponibilidad limitada de especialistas como el principal obstáculo para una respuesta eficaz a las vulnerabilidades. Las pymes se ven afectadas de manera desproporcionada, ya que la competencia salarial restringe el acceso al escaso talento disponible. Los servicios gestionados y los flujos de trabajo impulsados por IA cubren parcialmente la brecha, aunque persisten las preocupaciones sobre la pérdida de conocimiento contextual. Nordic Defender posiciona su plataforma 360° como un amplificador de experiencia, prometiendo control de costos e implementación acelerada.

Fatiga de Alertas por Falsos Positivos en Grandes Entornos

Los analizadores heredados generan un exceso de alertas de bajo valor que abruman a los equipos responsables de miles de activos. Los hallazgos duplicados en entornos multinube complican aún más la priorización. Las capacidades de visualización de Wiz ayudaron a Assent a reducir los puntos ciegos y agilizar los flujos de trabajo de remediación. Los motores de correlación mejorados con IA, como VulnWatch, reducen el ruido y priorizan primero las debilidades explotables, restaurando el enfoque en las vulnerabilidades de alto impacto.

Análisis de Segmentos

Por Tipo de Evaluación: La Evaluación en la Nube Gana Velocidad

El análisis basado en redes mantuvo una participación de ingresos del 40,8% en 2024, lo que subraya la dependencia regulatoria de las evaluaciones de perímetro para la infraestructura heredada. Se proyecta que el tamaño del mercado de servicios de evaluación de vulnerabilidades para la evaluación de seguridad en la nube se expanda a una CAGR del 10,5% hasta 2030 a medida que proliferan las cargas de trabajo en contenedores y sin servidor. [3]NetRise, "Limitaciones del Análisis Tradicional de Vulnerabilidades Basado en Redes," NETRISE.IO Las herramientas de red tradicionales subreportan la exposición de software hasta en 200 veces, orientando los presupuestos hacia analizadores en la nube sin agentes que revelan configuraciones incorrectas, desviaciones y dependencias ocultas. La gestión unificada de la exposición que correlaciona los hallazgos de red, aplicación y contenedor dentro de un único panel de control está emergiendo como el estándar de referencia para la gobernanza del riesgo empresarial. Los proveedores que integran análisis de lista de materiales de software en estas plataformas están cambiando las expectativas de los compradores, pasando de análisis episódicos a validación continua.

La creciente adopción de analizadores de aplicaciones y API complementa la transición, ya que la lógica de negocio ahora reside en la capa de aplicación en lugar de en los límites basados en puertos. Como resultado, las empresas consideran integrar SAST, DAST y fuzzing de API como parte de un ciclo de vida de exposición consolidado realizado junto con los análisis de infraestructura. El papel cada vez mayor de las plataformas de seguridad nativas en la nube señala una menor tolerancia hacia las herramientas fragmentadas y abre caminos para la consolidación estratégica entre los líderes del mercado.

Nota: Las participaciones de segmento de todos los segmentos individuales están disponibles con la compra del informe

Por Modo de Implementación: Prevalece el Pragmatismo Híbrido

Las implementaciones locales capturaron el 50,3% de la participación del mercado de servicios de evaluación de vulnerabilidades en 2024, ya que los sectores regulados continúan exigiendo la residencia local de datos y el control directo sobre la frecuencia de los análisis. La entrega basada en la nube crecerá a una CAGR del 10,9% hasta 2030 a medida que las organizaciones se orienten hacia la elasticidad y el mantenimiento simplificado. Los modelos híbridos han surgido como el compromiso práctico, permitiendo el control centralizado de políticas mientras se preservan los analizadores locales para redes con aislamiento físico. Las empresas que evalúan la migración citan las actualizaciones automáticas de inteligencia de amenazas y la correlación global de datos como ventajas fundamentales que ofrecen las plataformas en la nube.

El menor costo total de propiedad y los lanzamientos de funciones más rápidos están convirtiendo a los adoptantes cautelosos, especialmente donde los entornos multinube superan en número a los activos locales. La gestión de postura sin agentes se está convirtiendo, por lo tanto, en estándar para las flotas de nube pública, mientras que los analizadores en contenedores envían los hallazgos a paneles de control SaaS unificados. Se espera que el mercado de servicios de evaluación de vulnerabilidades continúe combinando motores locales y alojados, particularmente donde las cláusulas de soberanía de datos restringen el traslado total a la nube.

Por Tamaño de Organización: El Impulso de las Pymes se Acelera

Las grandes empresas generaron el 70,3% de los ingresos en 2024, impulsadas por extensas huellas de infraestructura y programas maduros de gestión de riesgos. Sin embargo, las pequeñas y medianas empresas registrarán la CAGR más alta del 11,0% entre 2025 y 2030, ya que los requisitos de ciberseguros y cadena de suministro impulsan a las empresas más pequeñas a adoptar flujos de trabajo formales de vulnerabilidades. Los proveedores de servicios gestionados y los analizadores SaaS de bajo mantenimiento democratizan el acceso a capacidades de nivel empresarial, enfatizando la remediación guiada y los paneles de control simplificados.

La sensibilidad presupuestaria y el personal limitado obligan a las pymes a preferir los modelos de suscripción sobre las inversiones locales. Las plataformas que ofrecen hallazgos priorizados automáticamente y plantillas de cumplimiento para ISO 27001 o SOC 2 proporcionan valor inmediato sin necesidad de una experiencia profunda. La industria de servicios de evaluación de vulnerabilidades, por lo tanto, ve una competencia creciente en torno al empaquetado, los precios y la velocidad de incorporación para capturar este segmento de crecimiento de larga cola.

Por Industria de Uso Final: El Riesgo en el Sector Salud se Intensifica

TI y telecomunicaciones mantuvieron una participación del 30,1% en 2024 debido a las posturas cibernéticas maduras y las exigencias de disponibilidad continua. Sin embargo, se prevé que salud y ciencias de la vida crezcan a una CAGR del 10,3%, dado el creciente impacto del ransomware en los datos de los pacientes y los dispositivos conectados. El escrutinio regulatorio de HIPAA y la guía de Lista de Materiales de Software de la FDA amplifica la urgencia de una evaluación continua en registros de salud electrónicos, equipos de diagnóstico y puntos de conexión de IoMT.

Los sistemas heredados y las ventanas de parches limitadas dificultan la remediación oportuna, haciendo esencial la priorización basada en riesgos. Los proveedores que ofrecen huellas digitales de dispositivos específicas del sector salud e informes alineados con la FDA se están diferenciando. En paralelo, sectores de infraestructura crítica como la energía y la manufactura intensifican las evaluaciones para proteger la tecnología operativa tras incidentes como las pérdidas por ransomware de Norsk Hydro que superaron los USD 67 millones. Los mandatos de cumplimiento y seguridad específicos del sector diversifican así los perfiles de demanda dentro del mercado de servicios de evaluación de vulnerabilidades.

Análisis Geográfico

América del Norte mantuvo su liderazgo al capturar el 38,2% de los ingresos globales en 2024. La orientación federal, los mandatos sectoriales y las sólidas estructuras de intercambio de incidentes fomentan el análisis continuo, mientras que las plataformas de exposición habilitadas por IA apoyan a los equipos de seguridad reducidos. La perspectiva regional sigue siendo positiva a medida que las organizaciones modernizan los entornos heredados e integran OT con TI, lo que requiere una visibilidad unificada para mantener el cumplimiento y minimizar el impacto de las brechas.

Europa le sigue de cerca, impulsada por la aplicación de DORA y NIS2 que extienden las obligaciones de evaluación de vulnerabilidades más allá de los servicios financieros hacia la energía, la salud y el transporte. Las regulaciones de residencia de datos y privacidad influyen en la selección de proveedores, favoreciendo las soluciones con centros de procesamiento en la región y acceso granular basado en roles. Los recientes hallazgos de 40 vulnerabilidades críticas en hospitales suizos ponen de relieve las brechas sistémicas y refuerzan la necesidad de analizadores especializados para el sector salud.

Se prevé que el tamaño del mercado de servicios de evaluación de vulnerabilidades en Asia-Pacífico crezca a una CAGR del 10,8% hasta 2030, impulsado por la rápida digitalización, la actualización regulatoria y la creciente conciencia sobre las amenazas. Japón reporta un reconocimiento del 97,2% a nivel de junta directiva sobre la importancia de la gestión de vulnerabilidades, pero enfrenta restricciones agudas de talento, lo que indica una oportunidad para la automatización y las ofertas gestionadas. Asia-Pacífico está preparada para la expansión más rápida. La inversión se acelera en los sectores de manufactura, comercio electrónico y público a medida que los ataques de alto perfil impulsan a los ejecutivos a tratar la gestión de vulnerabilidades como protección de ingresos. Los proveedores de servicios regionales se asocian cada vez más con proveedores globales para ofrecer análisis de exposición localizados, mientras que los gobiernos promueven estándares de referencia como el Código de Práctica de Ciberseguridad de Singapur para Infraestructura de Información Crítica. La escasez de talento y la infraestructura heterogénea siguen siendo desafíos, amplificando la demanda de servicios gestionados y clasificación impulsada por IA que comprimen los plazos de detección a parche.

Panorama Competitivo

El mercado de servicios de evaluación de vulnerabilidades está moderadamente fragmentado. Tenable, Qualys y Rapid7 continúan consolidando capacidades a través de adquisiciones específicas, como la compra de Vulcan Cyber por parte de Tenable por USD 147 millones y la adquisición de Noetic Cyber por parte de Rapid7. Estos movimientos tienen como objetivo ofrecer plataformas de exposición holísticas que combinen inventario de activos, puntuación de riesgo contextual y remediación automatizada.

La diferenciación mediante inteligencia artificial está en aumento. Databricks aprovechó el procesamiento de datos a gran escala para refinar la predicción de criticidad, mientras que el agente proactivo Big Sleep de Google destacó el potencial de la IA en la contención de vulnerabilidades de día cero. La actividad de patentes liderada por IBM asegura la propiedad intelectual en torno a la detección de vulnerabilidades basada en aprendizaje automático, influyendo en las dinámicas de licencias y asociaciones. [4]PatentPC, "La Estrategia de Patentes de IBM para la Ciberseguridad Impulsada por IA," PATENTPC.COM

Los competidores especializados se centran en los puntos de dolor no resueltos. Orca Security avanza en la cobertura de nube sin agentes, Wiz visualiza el contexto del radio de explosión e Intruder empaqueta análisis simplificados para pymes. Las soluciones verticales abordan las brechas de seguridad en IoMT de salud, entornos OT y API. Los proveedores que integran evidencia de cumplimiento, inteligencia de amenazas y orquestación en un único flujo de trabajo están ganando preferencia a medida que los compradores consolidan las cadenas de herramientas para compensar la escasez de analistas y la presión presupuestaria.

Líderes de la Industria de Servicios de Evaluación de Vulnerabilidades

-

Rapid7 Inc.

-

Qualys, Inc.

-

Tenable Holdings, Inc.

-

Trustwave Holdings, Inc.

-

Positive Technologies PJSC

- *Nota aclaratoria: los principales jugadores no se ordenaron de un modo en especial

Desarrollos Recientes de la Industria

- Julio de 2025: La IA Big Sleep de Google neutralizó una vulnerabilidad crítica de SQLite antes de su explotación, mostrando el potencial preventivo de la IA.

- Junio de 2025: Qualys registró ingresos de USD 159,9 millones en el primer trimestre de 2025, destacando el impulso de la plataforma impulsada por IA.

- Mayo de 2025: Rapid7 adquirió Noetic Cyber, ampliando la visibilidad de la superficie de ataque en todos los activos.

- Febrero de 2025: Tenable completó su adquisición de Vulcan Cyber por USD 147 millones, mejorando la gestión unificada de la exposición.

- Enero de 2025: Bitsight y Moody's formaron una asociación de USD 250 millones para profundizar las capacidades de cuantificación del ciberriesgo.

Alcance del Informe Global del Mercado de Servicios de Evaluación de Vulnerabilidades

| Evaluación Basada en Redes |

| Evaluación de Seguridad de Aplicaciones |

| Evaluación de Seguridad en la Nube |

| Evaluación de Puntos de Conexión/Dispositivos |

| Evaluación de Bases de Datos |

| Local |

| Basado en la Nube |

| Híbrido |

| Pequeñas y Medianas Empresas (Pymes) |

| Grandes Empresas |

| BFSI |

| TI y Telecomunicaciones |

| Salud y Ciencias de la Vida |

| Gobierno y Defensa |

| Comercio Minorista y Comercio Electrónico |

| Energía y Servicios Públicos |

| Manufactura |

| Otras Industrias de Uso Final |

| América del Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| América del Sur | Brasil | |

| Argentina | ||

| Chile | ||

| Resto de América del Sur | ||

| Europa | Alemania | |

| Reino Unido | ||

| Francia | ||

| Italia | ||

| España | ||

| Resto de Europa | ||

| Asia-Pacífico | China | |

| Japón | ||

| India | ||

| Corea del Sur | ||

| Australia | ||

| Singapur | ||

| Malasia | ||

| Resto de Asia-Pacífico | ||

| Oriente Medio y África | Oriente Medio | Arabia Saudita |

| Emiratos Árabes Unidos | ||

| Turquía | ||

| Resto de Oriente Medio | ||

| África | Sudáfrica | |

| Nigeria | ||

| Resto de África | ||

| Por Tipo de Evaluación | Evaluación Basada en Redes | ||

| Evaluación de Seguridad de Aplicaciones | |||

| Evaluación de Seguridad en la Nube | |||

| Evaluación de Puntos de Conexión/Dispositivos | |||

| Evaluación de Bases de Datos | |||

| Por Modo de Implementación | Local | ||

| Basado en la Nube | |||

| Híbrido | |||

| Por Tamaño de Organización | Pequeñas y Medianas Empresas (Pymes) | ||

| Grandes Empresas | |||

| Por Industria de Uso Final | BFSI | ||

| TI y Telecomunicaciones | |||

| Salud y Ciencias de la Vida | |||

| Gobierno y Defensa | |||

| Comercio Minorista y Comercio Electrónico | |||

| Energía y Servicios Públicos | |||

| Manufactura | |||

| Otras Industrias de Uso Final | |||

| Por Geografía | América del Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| América del Sur | Brasil | ||

| Argentina | |||

| Chile | |||

| Resto de América del Sur | |||

| Europa | Alemania | ||

| Reino Unido | |||

| Francia | |||

| Italia | |||

| España | |||

| Resto de Europa | |||

| Asia-Pacífico | China | ||

| Japón | |||

| India | |||

| Corea del Sur | |||

| Australia | |||

| Singapur | |||

| Malasia | |||

| Resto de Asia-Pacífico | |||

| Oriente Medio y África | Oriente Medio | Arabia Saudita | |

| Emiratos Árabes Unidos | |||

| Turquía | |||

| Resto de Oriente Medio | |||

| África | Sudáfrica | ||

| Nigeria | |||

| Resto de África | |||

Preguntas Clave Respondidas en el Informe

¿Cuál es el tamaño del mercado de servicios de evaluación de vulnerabilidades en 2025?

Alcanzó los USD 5,58 mil millones en 2025 con una CAGR prevista del 9,2% hacia 2030.

¿Qué tipo de evaluación está creciendo más rápido?

Se proyecta que la evaluación de seguridad en la nube crezca a una CAGR del 10,5% a medida que las empresas migran cargas de trabajo a entornos multinube.

¿Qué impulsa la adopción de la evaluación de vulnerabilidades en las pymes?

Los requisitos de ciberseguros y los analizadores SaaS gestionados asequibles están impulsando a las pymes hacia la gestión formal de vulnerabilidades a una CAGR del 11,0%.

¿Por qué se está acelerando la inversión en el sector salud?

Los crecientes ataques de ransomware y la aplicación más estricta de HIPAA impulsan al sector a crecer a una CAGR del 10,3% hasta 2030.

¿Qué región muestra el mayor impulso de crecimiento?

Se espera que Asia-Pacífico registre una CAGR del 10,8% hasta 2030 debido a la digitalización y la evolución de los marcos regulatorios.

¿Cómo están abordando los proveedores la escasez de analistas?

Los proveedores integran priorización impulsada por IA y flujos de trabajo de remediación automatizados que reducen la clasificación manual hasta en un 95%.

Última actualización de la página el: