Tamaño y Participación del Mercado de Criptografía Poscuántica

Análisis del Mercado de Criptografía Poscuántica por Mordor Intelligence

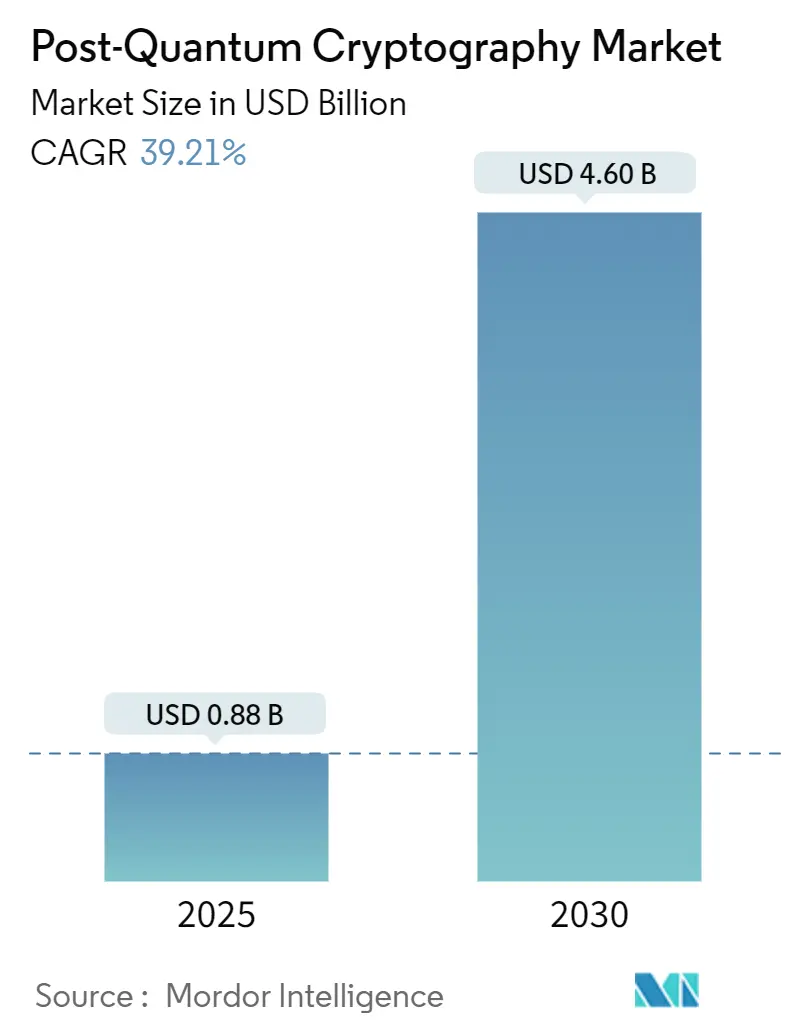

El tamaño del mercado de criptografía poscuántica se sitúa en USD 0,88 mil millones en 2025 y se prevé que alcance los USD 4,60 mil millones en 2030, avanzando a una CAGR del 39,27%.[1]Martyn Warwick, "NIST Publica los Primeros Tres Estándares de Cifrado Cuánticamente Seguros," TelecomTV, telecomtv.com La creciente urgencia regulatoria, los primeros tres estándares del NIST y las rápidas asignaciones presupuestarias federales están acelerando los ciclos de adquisición en los sectores gubernamental, de defensa y de operadores de infraestructura crítica. Los hiperescaladores en la nube están incorporando controles cuánticamente seguros como servicios gestionados, reduciendo las barreras de adopción para las empresas que carecen de habilidades profundas en criptografía. Mientras tanto, los ciclos de renovación de los módulos de seguridad de hardware (HSM) y la necesidad de preparar las redes 5G hacia 6G para el futuro están generando una demanda de reemplazo predecible. Un aumento paralelo en la financiación de capital de riesgo para proveedores especializados indica una innovación sostenida, aunque el riesgo de implementación persiste a medida que las organizaciones equilibran la estabilidad de los algoritmos, la sobrecarga de rendimiento y los obstáculos de migración en entornos heredados.

Conclusiones Clave del Informe

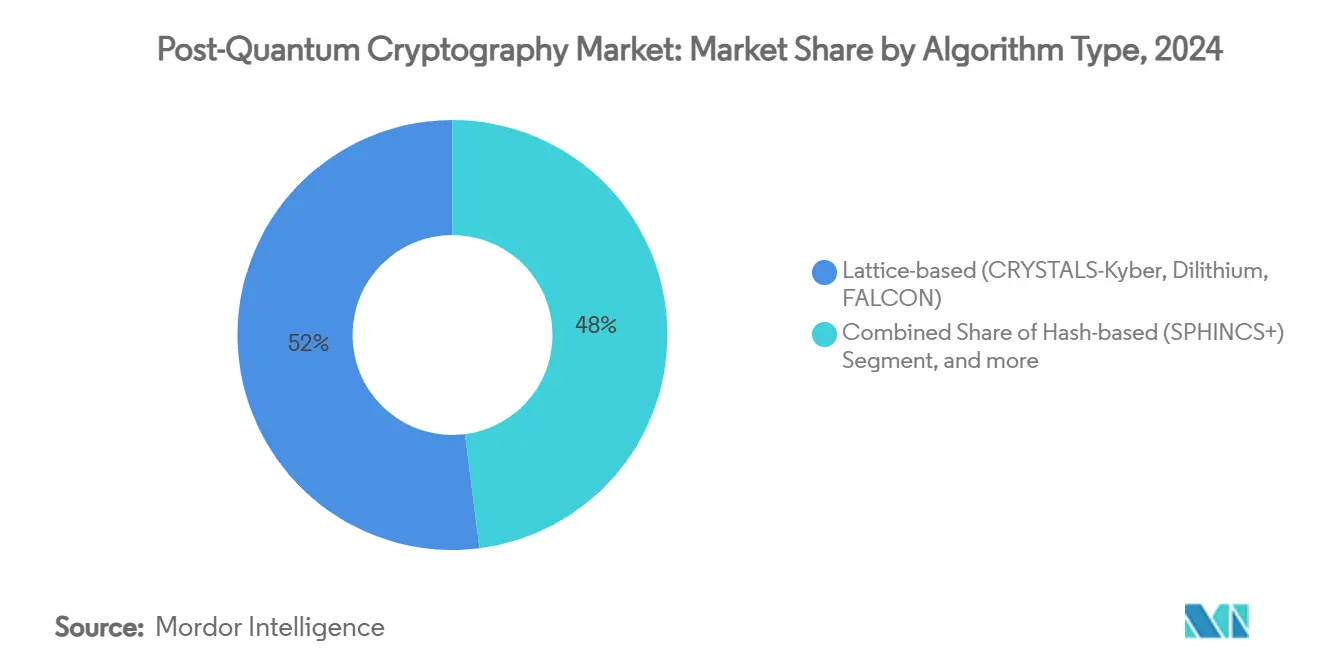

- Por tipo de algoritmo, los esquemas basados en retículas mantuvieron una participación de ingresos del 52% en 2024; se proyecta que la criptografía basada en códigos crezca a una CAGR del 45,31% hasta 2030.

- Por modo de implementación, las soluciones locales representaron el 46% de la participación del mercado de criptografía poscuántica en 2024, mientras que las implementaciones alojadas en la nube están previstas para expandirse a una CAGR del 44,85% hasta 2030.

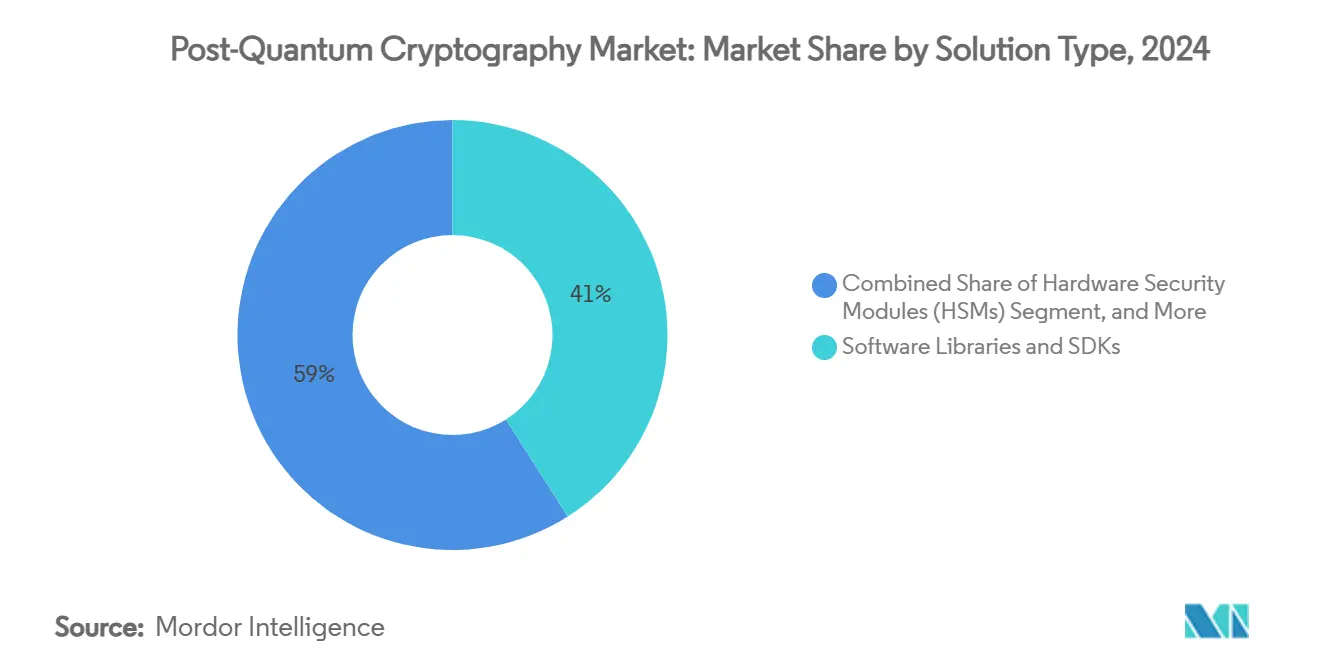

- Por tipo de solución, las bibliotecas de software y los SDKs capturaron el 41% del tamaño del mercado de criptografía poscuántica en 2024; los servicios representan la trayectoria más rápida con una CAGR del 46,03% hasta 2030.

- Por industria del usuario final, el gobierno y la defensa lideraron con una participación del 30% en 2024; las telecomunicaciones y las tecnologías de la información están posicionadas para el mayor crecimiento con una CAGR del 44,07% hasta 2030.

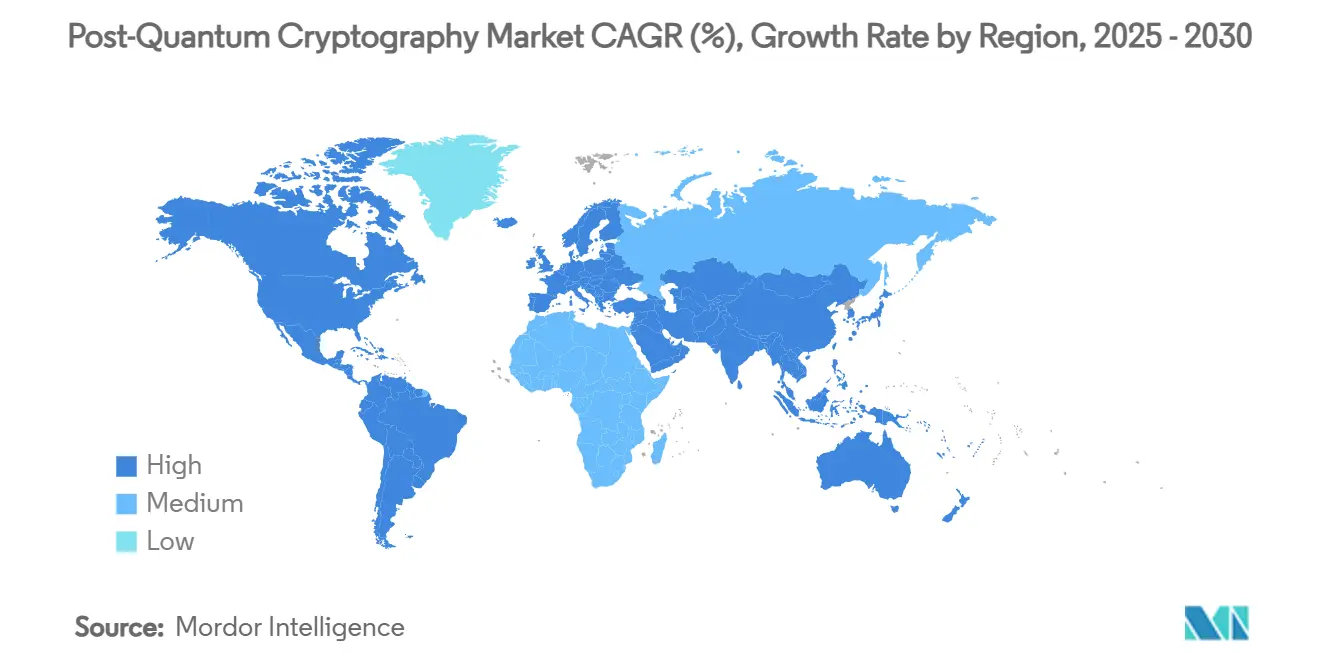

- Por geografía, América del Norte concentró el 38% de los ingresos de 2024, mientras que Asia-Pacífico tiene previsto crecer a una CAGR del 46,55% durante 2025-2030.

Tendencias e Información del Mercado Global de Criptografía Poscuántica

Análisis del Impacto de los Impulsores

| Impulsor | (~) % de Impacto en el Pronóstico de CAGR | Relevancia Geográfica | Horizonte Temporal del Impacto |

|---|---|---|---|

| Mandatos de cumplimiento a nivel federal de adopción generalizada y rápida | +8.50% | América del Norte y la UE, con efecto expansivo hacia Asia-Pacífico | Corto plazo (≤ 2 años) |

| Ciclos de renovación rutinaria de HSMs y pilas TLS | +6.20% | Global, concentrado en centros financieros | Mediano plazo (2-4 años) |

| Integración nativa en la nube de criptografía poscuántica por parte de los hiperescaladores | +7.80% | Global, liderado por América del Norte y Europa | Mediano plazo (2-4 años) |

| Consolidación de proveedores impulsada por estándares | +4.10% | Global, acelerado en mercados maduros | Largo plazo (≥ 4 años) |

| Urgencia en la firma de firmware para automoción e IoT | +5.90% | Asia-Pacífico como núcleo, con expansión hacia América del Norte | Mediano plazo (2-4 años) |

| Demanda de VPN cuánticamente seguros en infraestructura crítica | +3.80% | Global, con prioridad en sectores gubernamentales | Corto plazo (≤ 2 años) |

| Fuente: Mordor Intelligence | |||

Mandatos de Cumplimiento a Nivel Federal de Adopción Generalizada y Rápida

Las normas de contratación pública federal están comprimiendo los plazos de adopción. La Casa Blanca destinó USD 7.100 millones para migraciones a nivel de agencia, exigiendo inventarios de activos y planes de transición para 2026. Directivas comparables de la Comisión Europea establecen hitos sincronizados para 18 estados miembros, requiriendo controles cuánticamente seguros en infraestructura crítica para 2030.[2]Comisión Europea, "La UE Refuerza su Ciberseguridad con Criptografía Poscuántica," digital-strategy.ec.europa.eu Los contratistas que no cumplan corren el riesgo de ser descalificados de las licitaciones gubernamentales, lo que produce un efecto multiplicador en las cadenas de suministro de defensa. La claridad de los calendarios legislativos reduce la incertidumbre presupuestaria y lleva los proyectos a fases de ejecución activa. En conjunto, estos mandatos elevan los volúmenes de implementación a corto plazo en el mercado de criptografía poscuántica.

Ciclos de Renovación Rutinaria de HSMs y Pilas TLS

Las organizaciones que reemplazan módulos de seguridad de hardware están descubriendo que los parches de firmware no pueden cumplir con los umbrales de rendimiento poscuántico. Las nuevas líneas de HSM de Thales y Utimaco cuentan con almacenes de claves ampliados y aritmética optimizada para gestionar las cargas de trabajo de ML-KEM y Dilithium. Las actualizaciones paralelas de la pila TLS requieren cambios simultáneos en la autoridad de certificación, reescrituras de aplicaciones y reconfiguraciones de red, lo que impulsa compromisos de consultoría de varios años. Instituciones financieras como JPMorgan Chase han adoptado modelos híbridos de acuerdo de claves para mantener la compatibilidad con versiones anteriores durante las implementaciones por fases. La presupuestación de la renovación de hardware encaja perfectamente con la financiación de la migración poscuántica, sosteniendo la demanda global hasta 2029.

Integración Nativa en la Nube de Criptografía Poscuántica por Parte de los Hiperescaladores

Google Cloud añadió ML-KEM a su API del Servicio de Gestión de Claves, mientras que AWS lanzó puntos de conexión VPN cuánticamente seguros para túneles de sitio a sitio, trasladando la carga criptográfica pesada a las capas de plataforma. La actualización de SymCrypt de Microsoft incorpora toda la primera oleada de algoritmos del NIST en las cargas de trabajo de Azure. Los clientes se benefician de actualizaciones sin intervención manual, mitigando las brechas de habilidades que de otro modo podrían frenar la adopción. El modelo también profundiza la dependencia de las herramientas de plataforma, fidelizando las cargas de trabajo y creando flujos de ingresos duraderos dentro del mercado de criptografía poscuántica.

Consolidación de Proveedores Impulsada por Estándares

Los estándares definitivos del NIST —FIPS 203, 204, 205— reducen la incertidumbre algorítmica y reducen la lista de proveedores de productos creíbles. Los proveedores de seguridad establecidos con bases de código certificadas están asociándose para acelerar el tiempo de comercialización en lugar de buscar adquisiciones directas, como se observa en la ronda Serie B de USD 37 millones de PQShield liderada conjuntamente por inversores estratégicos. La consolidación simplifica la contratación para los compradores conservadores, pero intensifica la competencia en características, especialmente en torno a la agilidad criptográfica y las optimizaciones de rendimiento. El patrón apunta a una expansión del margen a largo plazo para las empresas que aseguren una certificación temprana.

Análisis del Impacto de las Restricciones

| Restricción | (~) % de Impacto en el Pronóstico de CAGR | Relevancia Geográfica | Horizonte Temporal del Impacto |

|---|---|---|---|

| Complejidad de migración de sistemas heredados | -4.20% | Global, aguda en mercados maduros | Mediano plazo (2-4 años) |

| Sobrecarga de rendimiento frente a la criptografía clásica | -3.10% | Global, crítica en aplicaciones sensibles a la latencia | Corto plazo (≤ 2 años) |

| Incertidumbre por ruptura de algoritmos tras el incidente SIKE | -2.80% | Global, acentuada en sectores aversos al riesgo | Largo plazo (≥ 4 años) |

| Desvío presupuestario a corto plazo hacia la seguridad de IA generativa | -1.90% | América del Norte y la UE, emergente en Asia-Pacífico | Corto plazo (≤ 2 años) |

| Fuente: Mordor Intelligence | |||

Complejidad de Migración de Sistemas Heredados

Los núcleos bancarios heredados, los registros médicos electrónicos del sector sanitario y las plataformas SCADA incorporan rutinas criptográficas profundamente dentro de la lógica de negocio, lo que hace inviable su sustitución completa. Las actualizaciones parciales conllevan riesgos de fallos de interoperabilidad y brechas de seguridad, mientras que las reescrituras completas pueden interrumpir operaciones de misión crítica. Los consiguientes ciclos de análisis a implementación alargan los plazos de los proyectos y deprimen el volumen a corto plazo en el mercado de criptografía poscuántica.

Sobrecarga de Rendimiento Frente a la Criptografía Clásica

Los primeros análisis comparativos muestran que las firmas Dilithium demandan aproximadamente 10 veces los ciclos de cómputo de RSA-2048, mientras que los intercambios de claves ML-KEM amplían los paquetes de negociación hasta en 3 KB. Los entornos sensibles a la latencia —negociación de alta frecuencia e IoT con requisitos de tiempo crítico— perciben por tanto un impuesto de rendimiento inmediato. Los aceleradores de hardware están cerrando la brecha, aunque el riesgo percibido ralentiza la contratación hasta que se valide la paridad de rendimiento bajo cargas de producción.

Análisis de Segmentos

Por Tipo de Algoritmo: El Dominio Basado en Retículas Enfrenta el Desafío Basado en Códigos

Los esquemas de retículas representaron el 52% de los ingresos de 2024 en el mercado de criptografía poscuántica, impulsados por las certificaciones FIPS-203 Kyber y FIPS-204 Dilithium. La dureza matemática de los problemas de retículas, los tamaños de clave relativamente compactos y la disponibilidad de código de referencia de código abierto aceleraron la adopción en redes del sector público y centros de datos hiperescalados. El impulso de adopción se ve reforzado por los núcleos de retículas dedicados que aparecen en el silicio HSM de próxima generación, que reducen las penalizaciones de latencia que antes disuadían a los usuarios sensibles al rendimiento.

La criptografía basada en códigos avanza a una CAGR del 45,31% hasta 2030, pasando de un nicho académico a la implementación comercial a medida que Classic McEliece gana soporte de herramientas. El largo escrutinio criptanalítico establecido aumenta la confianza de los compradores, haciendo que el esquema sea atractivo para el almacenamiento de archivos, las puertas de enlace de correo electrónico seguro y los enlaces de comando satelital donde la velocidad de desencapsulación supera las restricciones de tamaño de clave. El fracaso de SIKE desvió la demanda de las opciones basadas en isogenias y destacó la importancia de los fundamentos algebraicos maduros. La selección de HQC para la estandarización en 2025 diversifica aún más las carteras de algoritmos.[4]Hans Martin Lauridsen, "HQC Elegido para la Estandarización de Criptografía Poscuántica del NIST," Cryptomathic, cryptomathic.com

Nota: Las participaciones de todos los segmentos individuales están disponibles con la compra del informe

Por Modo de Implementación: La Migración a la Nube se Acelera a Pesar del Liderazgo Local

Las implementaciones locales mantuvieron una participación del 46% en 2024, reflejando las exigencias regulatorias de custodia soberana de claves entre los actores de defensa, finanzas y sanidad. Estos usuarios valoran el control determinista sobre el material de claves, los rigurosos registros de auditoría y los diseños de recuperación ante desastres con aislamiento físico. Los proveedores suministran dispositivos reforzados que se integran directamente en los bastidores de centros de datos existentes, facilitando la certificación.

Los modelos alojados en la nube se están expandiendo a una CAGR del 44,85% a medida que Google, AWS y Microsoft ofrecen primitivas cuánticamente seguras como funciones gestionadas dentro de sus plataformas. Las empresas migran primero las cargas de trabajo menos sensibles, aprovechando las rotaciones automáticas de claves y los parches de seguridad respaldados por acuerdos de nivel de servicio. Los diseños híbridos —claves locales para datos de máxima importancia, claves en la nube para cargas de trabajo periféricas— están emergiendo como la arquitectura predeterminada. Esta estrategia equilibra el cumplimiento normativo con la agilidad operativa que promete el mercado de criptografía poscuántica.

Por Tipo de Solución: El Crecimiento de los Servicios Refleja la Complejidad de la Implementación

Las bibliotecas de software y los SDKs comprendieron el 41% del gasto de 2024, proporcionando envoltorios amigables para desarrolladores en torno a los núcleos criptográficos. Las versiones de OpenSSL, BoringSSL y LibOQS que contienen Kyber y Dilithium sirven como tejido conectivo que vincula las aplicaciones con las primitivas cuánticamente seguras. Los primeros adoptantes aprovechan estas bibliotecas para implementaciones piloto y sprints de prueba de concepto.

Sin embargo, los servicios profesionales crecen más rápido a una CAGR del 46,03%. Las empresas descubren que las migraciones poscuánticas requieren descubrimiento de activos, modelado de riesgos, gestión del cambio y reentrenamiento del personal. Las prácticas de consultoría que combinan profundidad criptográfica con experiencia sectorial cobran tarifas premium. Los integradores elaboran manuales de migración a medida, certifican canalizaciones DevSecOps con agilidad criptográfica y orquestan implementaciones de múltiples proveedores, generando facturaciones sostenidas en toda la industria de criptografía poscuántica.

Nota: Las participaciones de todos los segmentos individuales están disponibles con la compra del informe

Por Industria del Usuario Final: El Liderazgo Gubernamental Impulsa la Adopción del Sector Privado

Las entidades gubernamentales y de defensa generaron el 30% de los ingresos de 2024, respaldadas por mandatos legales y largos ciclos de adquisición que consolidan contratos plurianuales. Las agencias federales financian implementaciones de referencia, patrocinan auditorías de código abierto y establecen líneas base de interoperabilidad que se propagan por los ecosistemas de proveedores. Sus compras reducen el riesgo tecnológico para los compradores comerciales y crean economías de escala para los proveedores de componentes.

Las telecomunicaciones y los servicios de tecnologías de la información muestran el mayor impulso, avanzando a una CAGR del 44,07%. Las actualizaciones del núcleo 5G, los nodos MEC de borde y la investigación en curso sobre 6G incorporan la gestión de claves cuánticamente segura desde el inicio para evitar actualizaciones forzosas a mitad de la década. Los bancos, aseguradoras y plataformas de mercados de capitales les siguen de cerca, motivados por los requisitos de archivo extendido para registros financieros y la regulación del riesgo sistémico. El sector sanitario adopta con mayor cautela debido a las estrictas certificaciones de integridad de datos, aunque una vez que los proyectos se ponen en marcha, abarcan redes hospitalarias completas, generando acuerdos irregulares pero de considerable envergadura dentro del mercado de criptografía poscuántica.

Análisis Geográfico

América del Norte mantuvo una participación de ingresos del 38% en 2024, impulsada por la tutela del NIST, el abundante capital de riesgo y el presupuesto de migración multimillonario de la Casa Blanca. Las empresas de Silicon Valley colaboran con laboratorios de investigación federales, lo que produce una rápida maduración de algoritmos y aceleradores de hardware tempranos para las cargas de trabajo de Kyber y Dilithium. Los plazos de cumplimiento obligatorios llevan a las agencias federales y sus contratistas por caminos de implementación sincronizados, generando una visibilidad de cartera predecible para los proveedores. Canadá sigue la hoja de ruta de Estados Unidos a través de la orientación del CSE, alineando los requisitos del sector público y estimulando sinergias de contratación transfronteriza.

Asia-Pacífico es la región de más rápido crecimiento con una CAGR del 46,55%. La estrategia cuántica nacional de China financia tanto el hardware de computación como la criptografía resistente a la computación cuántica, impulsando a los proveedores nacionales a incorporar alternativas a Kyber en el equipamiento de telecomunicaciones exportado bajo el marco de la Iniciativa de la Franja y la Ruta. La iniciativa NEDO de Japón destina USD 15 millones a proyectos piloto de criptografía poscuántica en los sectores financiero y manufacturero, asociándose con PQShield para suministrar bibliotecas de referencia.[3]Cath Firmin, "PQShield Anuncia su Participación en el Programa NEDO para Implementar Criptografía Poscuántica en Japón," pqshield.com El estatus de Singapur como centro financiero regional atrae a los bancos regionales hacia programas de migración temprana, mientras que Corea del Sur financia becas de investigación para integrar protocolos cuánticamente seguros en el silicio de estaciones base 6G.

Europa coordina la adopción a través de una hoja de ruta a nivel de la UE ratificada por 18 estados miembros, con el objetivo de lograr el cumplimiento de la infraestructura crítica a más tardar en 2030. La Oficina Federal Alemana de Seguridad de la Información emite directrices técnicas, Francia y los Países Bajos copreside grupos de trabajo, y las empresas de servicios públicos paneuropeas realizan proyectos piloto de VPN cuánticamente seguros para redes energéticas transfronterizas. Oriente Medio y África representan bolsas de demanda emergente impulsadas por iniciativas digitales soberanas: la Visión 2030 de Arabia Saudita y los marcos de nube federal de los Emiratos Árabes Unidos incorporan requisitos cuánticamente seguros en la etapa de plano arquitectónico.

Panorama Competitivo

El mercado de criptografía poscuántica sigue siendo moderadamente fragmentado, con proveedores de seguridad tradicionales, empresas emergentes nativas del ámbito cuántico y proveedores de nube hiperescalada convergiendo en propuestas de valor superpuestas. Thales, Entrust y Utimaco traducen su experiencia en certificación en líneas de HSM actualizadas que se integran en industrias reguladas. Especialistas cuánticos como PQShield y Quantinuum se centran en implementaciones de algoritmos ligeros y verificación formal, ganando terreno en el firmware de automoción y el silicio para IoT. AWS, Microsoft Azure y Google Cloud integran de forma nativa las primitivas FIPS-203/204, posicionando los servicios gestionados como el camino más sencillo para las empresas que carecen de talento en criptografía.

Las alianzas estratégicas superan a las adquisiciones directas. IBM colabora con universidades en investigación de algoritmos mientras incorpora aceleradores de retículas en sus mainframes z-Systems. Cisco se alinea con QuSecure para modernizar los enrutadores únicamente mediante software, reduciendo la interrupción para los clientes. La financiación fluye con fuerza hacia las rondas semilla y Serie B —la recaudación de USD 37 millones de PQShield confirma el apetito inversor por los proveedores especializados—. El colapso de SIKE reitera la demanda de agilidad criptográfica, alentando a los proveedores a comercializar marcos de algoritmos conectables en lugar de ofertas de método único. Durante el período de pronóstico, se espera una consolidación de proveedores a través de alianzas que compartan los costes de certificación, mientras que la fidelización de clientes dependerá de los análisis comparativos de rendimiento y la ergonomía de la gestión de claves.

Líderes de la Industria de Criptografía Poscuántica

-

IBM Corporation

-

Microsoft Corporation

-

Thales Group

-

Quantinuum Ltd.

-

PQShield Ltd.

- *Nota aclaratoria: los principales jugadores no se ordenaron de un modo en especial

Desarrollos Recientes de la Industria

- Julio de 2025: El NIST seleccionó HQC durante su proceso de cuarta ronda, con borradores de estándares previstos para 2026 y texto final en 2027.

- Junio de 2025: La Comisión Europea emitió una hoja de ruta cuánticamente segura coordinada respaldada por 18 estados de la UE, fijando 2030 como fecha límite final de cumplimiento para la infraestructura crítica.

- Junio de 2025: QuSecure lanzó QuProtect Core Security para reforzar los enrutadores de Cisco sin cambios de hardware.

- Abril de 2025: Keyfactor amplió la gestión del ciclo de vida de certificados para cubrir FIPS-203, 204 y 205 dentro de su plataforma de infraestructura de clave pública (PKI).

Alcance del Informe Global del Mercado de Criptografía Poscuántica

| Basado en retículas (CRYSTALS-Kyber, Dilithium, FALCON) |

| Basado en hash (SPHINCS+) |

| Basado en códigos (Classic McEliece) |

| Basado en multivariables (Rainbow, GeMSS) |

| Basado en isogenias (SIKE, CSIDH) |

| Local |

| En la Nube / Alojado |

| Híbrido |

| Bibliotecas de Software y SDKs |

| Módulos de Seguridad de Hardware (HSMs) |

| Servicios (Consultoría, Integración, Auditorías) |

| Gobierno y Defensa |

| Banca, Servicios Financieros y Seguros (BFSI) |

| Telecomunicaciones y Tecnologías de la Información |

| Sanidad y Ciencias de la Vida |

| Infraestructura Crítica y Energía |

| Otras Industrias (Manufactura, Comercio Minorista, etc.) |

| América del Norte | Estados Unidos |

| Canadá | |

| México | |

| Europa | Reino Unido |

| Alemania | |

| Francia | |

| Italia | |

| Resto de Europa | |

| Asia-Pacífico | China |

| Japón | |

| India | |

| Corea del Sur | |

| Resto de Asia | |

| Oriente Medio | Israel |

| Arabia Saudita | |

| Emiratos Árabes Unidos | |

| Turquía | |

| Resto de Oriente Medio | |

| África | Sudáfrica |

| Egipto | |

| Resto de África | |

| América del Sur | Brasil |

| Argentina | |

| Resto de América del Sur |

| Segmentación por Tipo de Algoritmo | Basado en retículas (CRYSTALS-Kyber, Dilithium, FALCON) | |

| Basado en hash (SPHINCS+) | ||

| Basado en códigos (Classic McEliece) | ||

| Basado en multivariables (Rainbow, GeMSS) | ||

| Basado en isogenias (SIKE, CSIDH) | ||

| Segmentación por Modo de Implementación | Local | |

| En la Nube / Alojado | ||

| Híbrido | ||

| Segmentación por Tipo de Solución | Bibliotecas de Software y SDKs | |

| Módulos de Seguridad de Hardware (HSMs) | ||

| Servicios (Consultoría, Integración, Auditorías) | ||

| Segmentación por Industria del Usuario Final | Gobierno y Defensa | |

| Banca, Servicios Financieros y Seguros (BFSI) | ||

| Telecomunicaciones y Tecnologías de la Información | ||

| Sanidad y Ciencias de la Vida | ||

| Infraestructura Crítica y Energía | ||

| Otras Industrias (Manufactura, Comercio Minorista, etc.) | ||

| Segmentación por Geografía | América del Norte | Estados Unidos |

| Canadá | ||

| México | ||

| Europa | Reino Unido | |

| Alemania | ||

| Francia | ||

| Italia | ||

| Resto de Europa | ||

| Asia-Pacífico | China | |

| Japón | ||

| India | ||

| Corea del Sur | ||

| Resto de Asia | ||

| Oriente Medio | Israel | |

| Arabia Saudita | ||

| Emiratos Árabes Unidos | ||

| Turquía | ||

| Resto de Oriente Medio | ||

| África | Sudáfrica | |

| Egipto | ||

| Resto de África | ||

| América del Sur | Brasil | |

| Argentina | ||

| Resto de América del Sur | ||

Preguntas Clave Respondidas en el Informe

¿Cuál es el valor proyectado del mercado de criptografía poscuántica para 2030?

El tamaño del mercado de criptografía poscuántica está previsto para alcanzar los USD 4,60 mil millones en 2030, creciendo a una CAGR del 39,27%.

¿Qué familia de algoritmos tiene la mayor participación de ingresos?

Los esquemas basados en retículas, liderados por Kyber y Dilithium, concentraron el 52% de los ingresos de 2024.

¿Qué modo de implementación se está expandiendo más rápidamente?

Las implementaciones alojadas en la nube avanzan a una CAGR del 44,85% a medida que los hiperescaladores incorporan servicios cuánticamente seguros.

¿Por qué los mandatos gubernamentales son influyentes en la adopción?

Los plazos legales exigen que las agencias y los contratistas migren para 2026, garantizando la demanda en la fase inicial y dando forma a las hojas de ruta de los proveedores.

¿Qué región se espera que crezca más rápidamente?

Se prevé que Asia-Pacífico se expanda a una CAGR del 46,55%, impulsada por las inversiones cuánticas de China y el programa NEDO de Japón.

¿Cómo afecta la sobrecarga de rendimiento a la adopción?

Los algoritmos poscuánticos aumentan los ciclos de cómputo y los tamaños de los paquetes, planteando desafíos para las cargas de trabajo sensibles a la latencia hasta que los aceleradores de hardware cierren la brecha.

Última actualización de la página el: