Threat Hunting Marktgröße und Marktanteil

Threat Hunting Marktanalyse von Mordor Intelligence

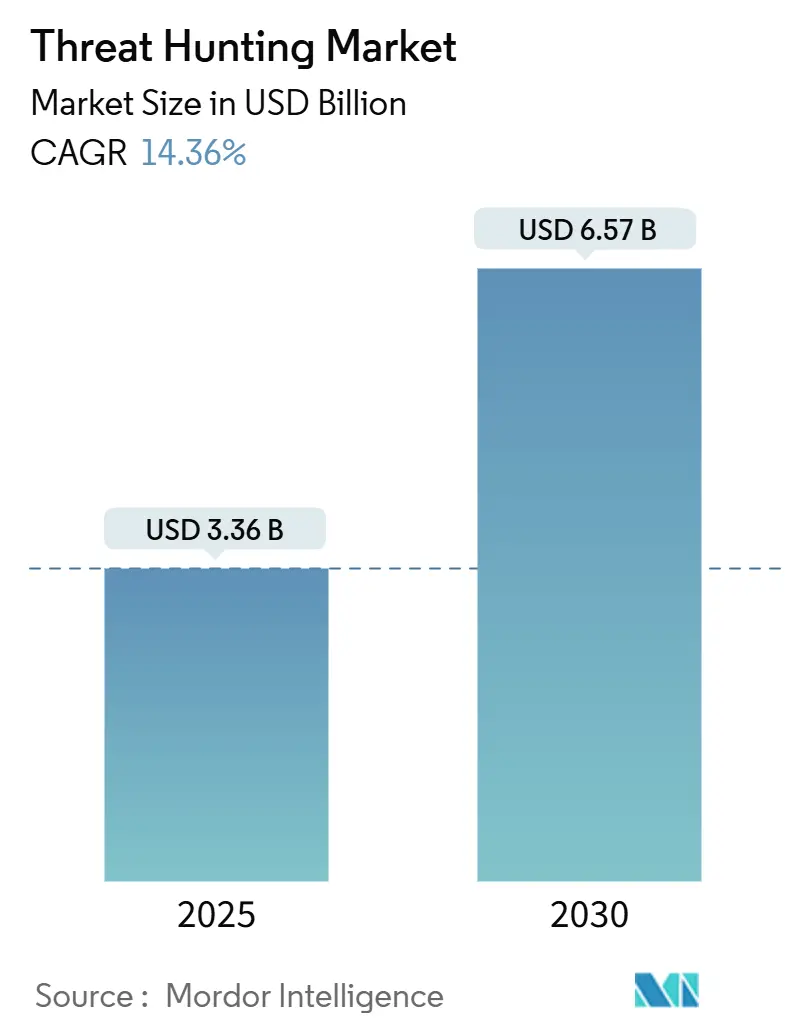

Die Größe des Threat Hunting Marktes betrug im Jahr 2025 3,36 Milliarden USD und wird voraussichtlich bis 2030 auf 6,57 Milliarden USD ansteigen, was einer CAGR von 14,36 % im betrachteten Zeitraum entspricht. Unternehmen verlagern ihre Budgets von reaktiven Abwehrmaßnahmen hin zur proaktiven Bedrohungserkennung, da durch generative KI befähigte Angreifer, wachsende Cloud-Angriffsflächen und strenge Vorschriften die Risikoexposition erhöhen. Finanzinstitute sehen sich neuen Regelwerken wie dem EU-Gesetz zur digitalen operationellen Resilienz gegenüber, was höhere Ausgaben für kontinuierliche Überwachung und Incident Response motiviert. Gleichzeitig untergraben groß angelegte Lieferkettenangriffe und polymorphe Schadsoftware das Vertrauen in signaturbasierte Erkennung und fördern die Einführung KI-gesteuerter Analysen. Anbieterstrategien konzentrieren sich nun auf die Vereinheitlichung von SIEM und XDR in einzelnen Plattformen, um die Ausbreitung von Werkzeugen einzudämmen, während Anbieter von verwalteter Erkennung Personalengpässe durch schlüsselfertige Hunting-Expertise schließen. Fusionen wie Cisco–Splunk und Palo Alto Networks–QRadar deuten auf einen Wettlauf um die Kontrolle des Sicherheitsoperations-Stacks der nächsten Generation hin.

Wichtigste Erkenntnisse des Berichts

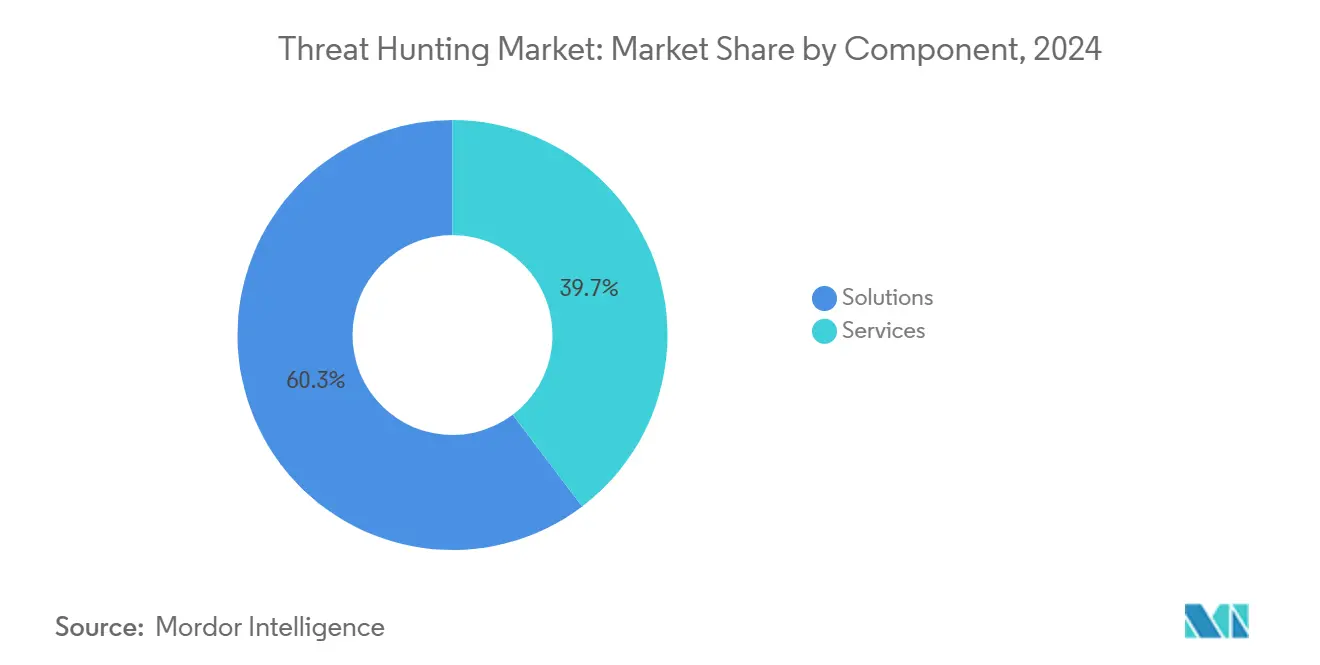

- Nach Komponente hielten Lösungen im Jahr 2024 einen Marktanteil von 60,3 % am Threat Hunting Markt, während Dienstleistungen bis 2030 voraussichtlich mit einer CAGR von 15,5 % wachsen werden.

- Nach Bereitstellungsmodus entfiel im Jahr 2024 ein Anteil von 54,5 % der Threat Hunting Marktgröße auf die Cloud, die bis 2030 voraussichtlich mit einer CAGR von 15,8 % wachsen wird.

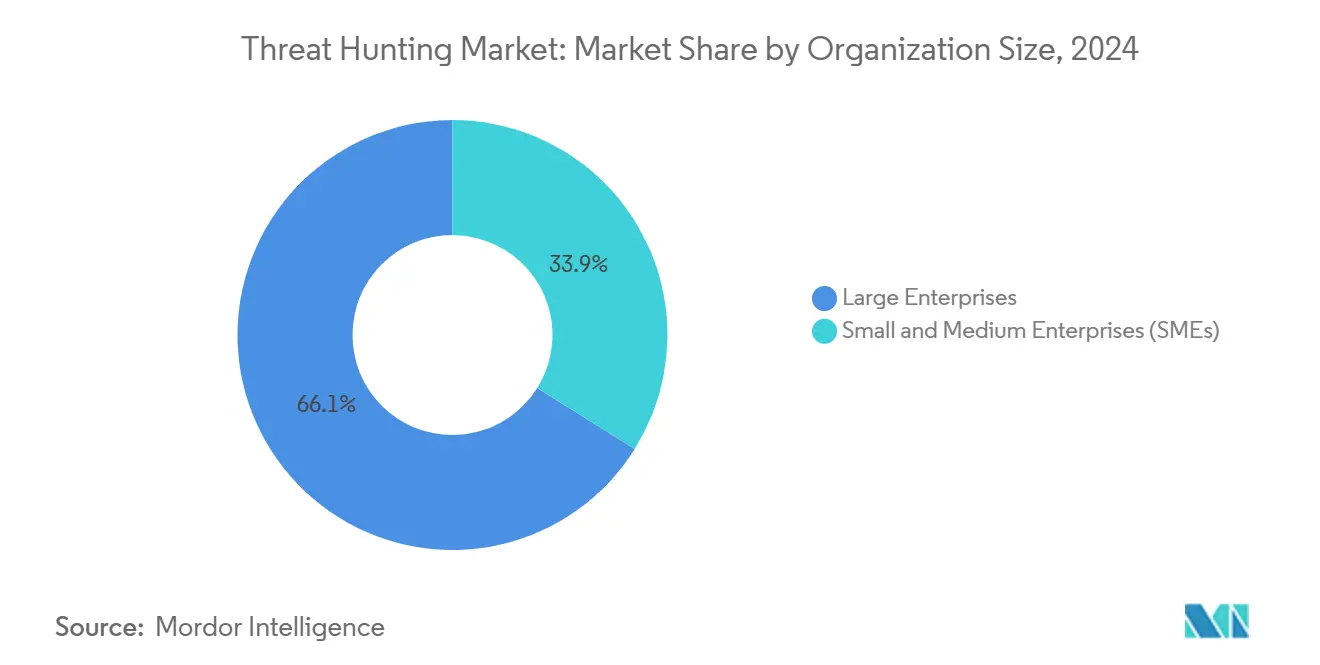

- Nach Unternehmensgröße entfielen im Jahr 2024 66,1 % der Threat Hunting Marktgröße auf Großunternehmen, während kleine und mittlere Unternehmen bis 2030 mit einer CAGR von 16,2 % wachsen.

- Nach Branchenvertikale führte BFSI im Jahr 2024 mit einem Threat Hunting Marktanteil von 29,8 % und wächst bis 2030 mit einer CAGR von 15,3 %.

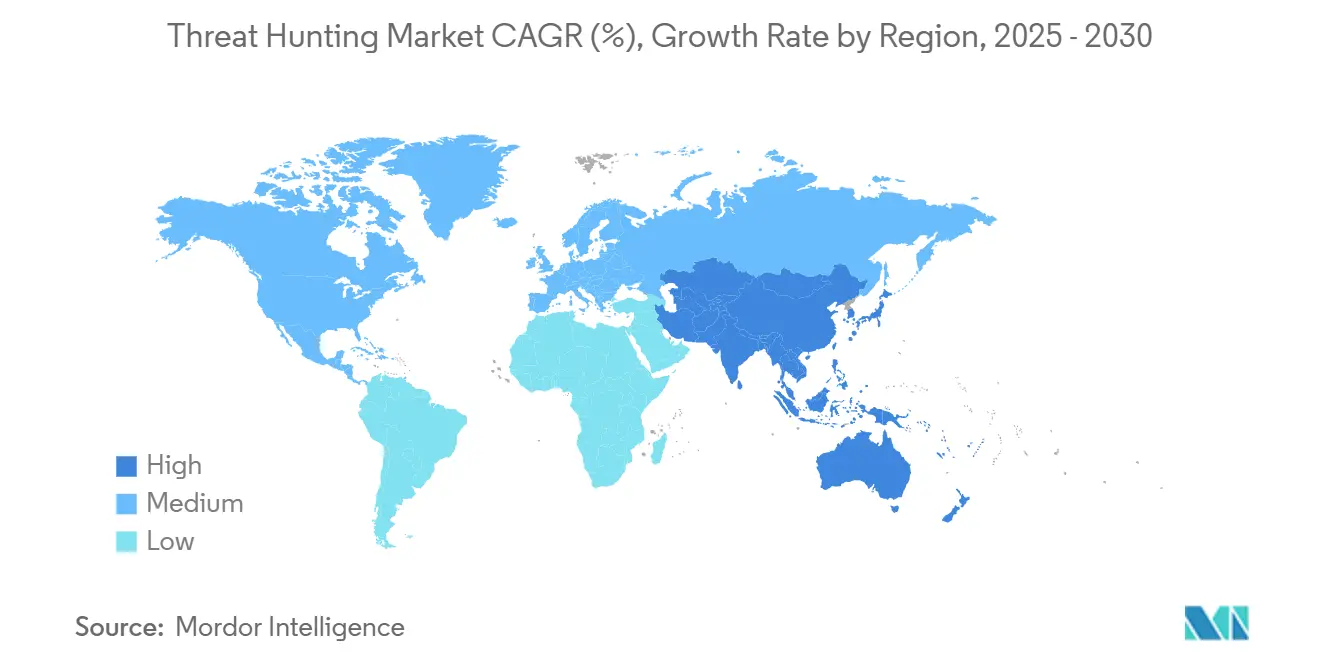

- Nach Geografie hielt Nordamerika im Jahr 2024 einen Anteil von 44,4 %; der asiatisch-pazifische Raum verzeichnet die schnellste regionale CAGR von 15,9 % bis 2030.

Globale Threat Hunting Markttrends und Erkenntnisse

Analyse der Treiberwirkung

| Treiber | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| KI-gestützte Triage reduziert die mittlere Erkennungszeit | +3.2% | Global, frühe Einführung in Nordamerika und der EU | Kurzfristig (≤ 2 Jahre) |

| XDR-Stack-Konsolidierung ermöglicht Hunting-Telemetrie auf API-Ebene | +2.8% | Nordamerika und EU als Kern, Ausweitung auf den asiatisch-pazifischen Raum | Mittelfristig (2–4 Jahre) |

| Cloud-Workload-Angriffe steigen nach GenAI-Wiederverwendung stark an | +2.1% | Global, ausgeprägt in Cloud-nativen Regionen | Kurzfristig (≤ 2 Jahre) |

| Verbindliche Vorschriften zur Cyberresilienz erhöhen die Ausgaben | +1.9% | EU und Nordamerika, Ausstrahlungseffekte auf Finanzzentren im asiatisch-pazifischen Raum | Mittelfristig (2–4 Jahre) |

| MDR-Upsell-Pakete beinhalten proaktives Hunting | +1.7% | Global, am stärksten in Märkten mit Talentmangel | Langfristig (≥ 4 Jahre) |

| Nationale Datenaustauschprogramme für Cyber-Übungsplätze | +1.4% | Regierungsinitiativen in den USA, der EU und Singapur | Langfristig (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

KI-gestützte Triage reduziert die mittlere Erkennungszeit

Sicherheitsoperationszentren, die generative KI-Triage integrieren, halbieren die Erkennungszeit und senken gleichzeitig die Rechenkosten um 50 %, was die Wirtschaftlichkeit der Incident Response grundlegend verändert. CrowdStrikes Charlotte AI verarbeitet täglich durchschnittlich 4.484 Warnmeldungen automatisch und ermöglicht es Analysten, sich auf tiefgehende Untersuchungen zu konzentrieren. Der Nutzen wird durch eine Personalücke von 4,8 Millionen Fachkräften verstärkt, die dazu führt, dass 28 % der SOC-Stellen unbesetzt bleiben.[1]ISC2, „Wachstum der Cybersicherheitsbelegschaft stagniert”, isc2.org KI-Agenten behalten kontextuelles Gedächtnis über Ereignisse hinweg und passen sich an neue Taktiken an, dennoch betrachten 74 % der Fachleute die Lage als die schwierigste der letzten fünf Jahre, was die Notwendigkeit menschlicher Aufsicht unterstreicht.

XDR-Stack-Konsolidierung eröffnet Hunting-Telemetrie auf API-Ebene

Einheitliche Sicherheitsoperationsplattformen liefern heute eine Korrelationsgenauigkeit von über 99 % und gewinnen jährlich 7,2 Millionen Analysestunden zurück, indem sie Datenflüsse von Endpunkten, Netzwerken und Identitäten harmonisieren.[2]Microsoft, „Korrelation von Cybersicherheitsvorfällen in der einheitlichen Sicherheitsoperationsplattform”, techcommunity.microsoft.com Offene APIs ermöglichen es Analysten, Abfragen gegen Ereignismengen mit 100.000 Zeilen nahezu in Echtzeit auszuführen und ersetzen damit die manuelle Datenzusammenführung, die früher mehrvektorielle Angriffe verschleierte. Die Plattformvereinheitlichung automatisiert auch die Reaktion und ermöglicht es XDR, Eindämmungsmaßnahmen über mehrere Kontrollen hinweg gleichzeitig zu koordinieren. Beschaffungsteams bewerten die Telemetriebreite zunehmend höher als die Tiefe einzelner Funktionen, was den Wettbewerbsvorteil zugunsten von Anbietern mit ausgereiften Integrationsökosystemen verschiebt.

Anstieg von Cloud-Workload-Angriffen nach GenAI-Code-Wiederverwendung

Cloud-Einbrüche stiegen um 75 %, nachdem Entwickler begannen, KI-generierten Code einzubetten, der häufig latente Schwachstellen enthält. Angreifer nutzen diese Schwachstellen mit polymorpher Schadsoftware und maschinell erstelltem Phishing aus, während „Shadow-AI”-Projekte blinde Flecken vergrößern. Nur 38 % der Unternehmen verfügen über Strategien zur Minderung von Risiken aus der KI-Entwicklung. Cloud-native Sicherheitswerkzeuge müssen daher KI-spezifischen Laufzeitschutz hinzufügen, um Modellmanipulation und bewaffnete Eingabeaufforderungen zu erkennen.

Verbindliche Vorschriften zur Cyberresilienz erhöhen Hunting-Budgets

Die EU-DORA schreibt alle drei Jahre bedrohungsgeführte Penetrationstests vor und verpflichtet Finanzinstitute zum Aufbau von Echtzeiterkennung und kontinuierlicher Überwachung. Nichteinhaltung kann bis zu 2 % des Umsatzes kosten und veranlasst 89 % der Organisationen, ihren Cybersicherheitspersonalbestand zu erweitern. Ähnliche SEC-Offenlegungsregeln in den USA treiben parallele Investitionen voran und schaffen einen nachhaltigen Anstieg der Budgets, die für Threat-Hunting-Plattformen und qualifizierte Analysten vorgesehen sind.

Analyse der Hemmnisauswirkungen

| Hemmnis | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| Mangel an Threat-Hunting-Fachkräften | −2.1% | Global, akut in Nordamerika und der EU | Langfristig (≥ 4 Jahre) |

| Warnmeldungsermüdung durch rauschreiche Telemetrie | −1.8% | Global, insbesondere in werkzeugintensiven Umgebungen | Mittelfristig (2–4 Jahre) |

| Steigende SOC-Betriebskosten | −1.2% | Global | Mittelfristig (2–4 Jahre) |

| Datensouveränitätshindernisse für Telemetriedatenflüsse | −1.0% | Europa und ausgewählte Rechtssysteme im asiatisch-pazifischen Raum | Langfristig (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

Mangel an Threat-Hunting-Fachkräften treibt SOC-Kosten in die Höhe

Anspruchsvolles Hunting erfordert seltene Fähigkeiten, die Netzwerkforensik und Verhaltensanalyse von Angreifern verbinden; 28 % der Stellen bleiben unbesetzt, und unterbesetzte Teams sehen sich Sicherheitsverletzungskosten von 4,56 Millionen USD gegenüber, verglichen mit ihren Mitbewerbern. Obwohl KI die Triage automatisiert, übersteigt die Nachfrage nach erfahrenen Hunting-Fachkräften das Angebot, was zu Prämienvergütungspaketen und einer Abhängigkeit von verwalteten Diensten zwingt.

Warnmeldungsermüdung durch rauschreiche Telemetrie senkt den Hunting-ROI

SOC-Analysten triagieren täglich Tausende von Warnmeldungen, was zu Burnout und übersehenen Vorfällen führt. Hohe Falsch-Positiv-Raten verschlechtern maschinelle Lernmodelle und erzeugen eine Rückkopplungsschleife aus Rauschen. Qualifikationslücken verschärfen das Problem zusätzlich, da 60 % der Fachleute angeben, dass Personalengpässe die Abwehr schwächen. Organisationen fordern nun Lösungen, die Telemetrie anreichern und deduplizieren, bevor sie menschliche Analysten erreicht.

Segmentanalyse

Nach Komponente: Dienstleistungen beschleunigen sich trotz Dominanz der Lösungen

Lösungen repräsentierten im Jahr 2024 60,3 % des Threat Hunting Marktes, da Unternehmen in Erkennungsmaschinen und Analysekonsolen investierten, die das operative Rückgrat bilden. Das Dienstleistungssegment entwickelt sich jedoch schneller und verzeichnet eine CAGR von 15,5 %, da Unternehmen Schwierigkeiten haben, Spezialisten zu rekrutieren. Anbieter von verwalteter Erkennung und Reaktion bündeln proaktives Hunting mit traditioneller Überwachung und ermöglichen es Kunden, Expertise auszulagern, während sie die Kontrolle über Reaktions-Playbooks behalten. Anbieter haben die Partnerförderung ausgebaut, was durch mehr als 1.000 zertifizierte Berater für eine einzelne Plattform belegt wird und die hybride Entwicklung von Technologie plus Dienstleistungen zeigt. Regulierung verstärkt die Nachfrage, da externe Prüfer zunehmend Drittpartei-Bescheinigungen über Hunting-Fähigkeiten akzeptieren. Mit zunehmender Reife der Dienstleistungen verlagert sich die Differenzierung vom Personalvolumen hin zu kontextbezogener Bedrohungsintelligenz, die auf die Branche eines Kunden zugeschnitten ist.

Angesichts des Fachkräftemangels betrachten Unternehmen externe Expertise als Risikoversicherung, und Verbrauchsmodelle werden ergebnisbasiert statt aufwandsbasiert. Plattformanbieter betten nun professionelle Dienstleistungen in Abonnementtarife ein und verbinden Software-Updates und Hunting-Playbooks in einem einzigen Vertrag. Der Threat Hunting Markt verwischt daher die Grenze zwischen Produkt und Dienstleistung und erzeugt integrierte Angebote, die Technologie-, Prozess- und Personalanforderungen in einem Paket adressieren.

Nach Bereitstellungsmodus: Cloud-Dominanz spiegelt XDR-Entwicklung wider

Cloud-Implementierungen erzielten im Jahr 2024 54,5 % des Umsatzes und werden voraussichtlich eine CAGR von 15,8 % verzeichnen, was die Anziehungskraft der Telemetriezentralisierung unterstreicht. Die Konsolidierung von Protokollen in elastischen Datenseen ermöglicht eine schnelle Suche über Endpunkte, Netzwerke und Identitäten hinweg ohne lokale Hardware. Anbieter veröffentlichen wöchentlich neue Analysen und halten die Abwehr aktuell, ohne dass Kunden Upgrade-Zyklen durchlaufen müssen. On-Premises-Bereitstellungen bleiben für Datensouveränität oder luftgespaltene Umgebungen notwendig, ihr Wachstum hinkt jedoch aufgrund von Investitionskosten und begrenzter Analysebreite hinterher. Hybride Sichtbarkeit ist zur Basisanforderung geworden und zwingt Legacy-Appliance-Anbieter dazu, ihre Angebote in cloud-verwaltete Formfaktoren umzugestalten.

Cloud-Architekturen bilden die Grundlage für autonome SOC-Konzepte, die die tägliche Korrelation auf Maschinenagenten verlagern und Menschen für das Threat Hunting befreien. Pay-as-you-go-Rechenleistung senkt auch die Einstiegshürden für kleine und mittlere Unternehmen und passt die Kosten an tatsächliche Untersuchungsarbeitslasten an. Da GenAI-Modelle skalieren, spielt die Cloud eine wichtige Rolle bei der Bereitstellung der GPU-Cluster, die für Echtzeit-Inferenz auf mehrjährigen Telemetriearchiven benötigt werden. Folglich korreliert die Bereitstellungswahl zunehmend mit analytischer Reichhaltigkeit und der mittleren Erkennungszeit.

Nach Unternehmensgröße: Kleine und mittlere Unternehmen treiben Wachstum durch Demokratisierung

Großunternehmen machen nach wie vor 66,1 % des Umsatzes aus, da sie komplexe hybride Infrastrukturen betreiben und einer höheren Exposition gegenüber Sicherheitsverletzungskosten ausgesetzt sind. Dennoch weisen kleine und mittlere Unternehmen die schnellste Wachstumsdynamik auf und wachsen jährlich um 16,2 %, da verwaltete Plattformen Expertise in erschwingliche Abonnements verpacken. Cloud-native Konsolen mit intuitiven Abfragegeneratoren ermöglichen es IT-Teams mit begrenztem Personal, Hunts durchzuführen, die früher zertifizierte Analysten erforderten. Regulierung bezieht auch kleinere Unternehmen in den Compliance-Geltungsbereich ein; die EU-NIS2 gilt nun für Unternehmen mit 50 oder mehr Mitarbeitern und einem Umsatz von 10 Millionen EUR (11,7 Millionen USD).[3]Europäische Union, „Cybersicherheit von Netz- und Informationssystemen”, eur-lex.europa.eu Folglich genehmigen Risikoausschüsse auf Vorstandsebene in mittelständischen Unternehmen Budgets für proaktive Erkennung und betrachten diese als Enabler für das Kundenvertrauen.

Dienstleister schnüren Pakete, die Endpunkt-Agenten, Netzwerksensoren und eine 24×7-Analysten-Abdeckung kombinieren und als „virtuelles SOC” vermarktet werden. Flexible monatliche Abrechnung entspricht den Cashflow-Einschränkungen, die für mittelständische Unternehmen typisch sind. Diese Demokratisierung treibt eine breitere Installationsbasis voran und erhöht das Telemetrievolumen, was wiederum maschinelle Lernmodelle für alle Kunden durch föderiertes Lernen verbessert.

Nach Branchenvertikale: BFSI-Führung spiegelt Regulierungsdruck wider

Der BFSI-Bereich erzielte im Jahr 2024 29,8 % des Umsatzes, da Finanzdienstleistungen weiterhin bevorzugte Ziele für Anmeldedatendiebstahl und Zahlungssystemunterbrechungen sind. Die durchschnittlichen Kosten von Sicherheitsverletzungen erreichten 4,88 Millionen USD und rechtfertigen anhaltende Investitionen in Verhaltensanalysen und kontinuierliches Hunting. Regulatorische Vorgaben schreiben nahezu in Echtzeit erfolgende Vorfallsmeldungen vor und erheben proaktive Erkennung von einer bewährten Praxis zur gesetzlichen Verpflichtung. IT und Telekommunikation folgen dicht dahinter, da Backbone-Infrastrukturen staatlich gesponserten Einbrüchen ausgesetzt sind, während das Gesundheitswesen aufgrund von Schwachstellen bei Medizingeräten und Datenschutzsanktionen an Dynamik gewinnt. Regierung und Verteidigung bleiben stetige Anwender mit Fokus auf staatliche Angriffsmethoden und behördenübergreifenden Datenaustausch. Die Einführung in der Fertigung steigt, nachdem Ransomware-Akteure auf industrielle Steuerungssysteme umgestiegen sind, was 68 % der industriellen Ransomware-Vorfälle im ersten Quartal 2025 betraf.[4]Manufacturing.net, „Welle von Ransomware zielt auf die Fertigung ab”, manufacturing.net

Branchenspezifische Bedrohungsintelligenz ist zu einem Differenzierungsmerkmal geworden, wobei Anbieter Playbooks für Zahlungsbetrug, Sabotage von Betriebstechnologie oder Exfiltration von Patientendaten zusammenstellen. Diese vertikale Nuancierung erhöht die Wechselkosten und fördert langfristige Verträge, was die Umsatztransparenz für Anbieter stärkt.

Geografische Analyse

Nordamerika hielt im Jahr 2024 44,4 % des Umsatzes aufgrund hoher Cyberversicherungsprämien, ausgereifter Compliance-Regelwerke und früher Einführung KI-gestützter Erkennung. Die Ausgaben konzentrieren sich auf Finanzzentren und Bundesbehörden, die nach groß angelegten Lieferkettenangriffen Threat-Hunting-Playbooks entwickelt haben. Die Anbieterpräsenz bleibt dicht, was schnelle Proof-of-Concept-Zyklen und plattformübergreifende Integrationen bei Kunden fördert.

Europa belegt den zweiten Platz, angetrieben durch NIS2 und DORA, die Resilienz-Baselines im Binnenmarkt standardisieren. Das EU-Gesetz zur Cybersolidarität lenkt weitere Investitionen in grenzüberschreitende Warnsysteme und stimuliert die Nachfrage nach Plattformen, die mandantenfähige Datensegmentierung ermöglichen.[5]ISC2, „EU-Gesetz zur Cybersolidarität – Was Sie wissen müssen”, isc2.org Datensouveränitätsgesetze erfordern jedoch regionale Cloud-Außenposten und Verschlüsselungsfunktionen für ruhende Daten.

Der asiatisch-pazifische Raum verzeichnet mit einer CAGR von 15,9 % die schnellste Expansion, was die rasche Digitalisierung in den ASEAN-Volkswirtschaften und die zunehmende regulatorische Wachsamkeit in Indien, Japan und Australien widerspiegelt. Investitionen konzentrieren sich auf Cloud-first-Bereitstellungen und verwaltete Dienste, die Talentengpässe umgehen. Südamerika sowie der Nahe Osten und Afrika stellen aufstrebende Chancen dar, da Regierungen E-Government-Dienste und Abwehrmaßnahmen für kritische Infrastrukturen modernisieren. In allen Regionen katalysieren öffentlich-private Bedrohungsintelligenz-Austausche die Plattformeinführung, indem sie Werkzeuge mit nationalen Cybersicherheitsdoktrinen in Einklang bringen.

Wettbewerbslandschaft

Konsolidierung verändert die Wettbewerbskonturen, da Plattformvereinheitlichung die Punkterkennung übertrifft. Ciscos Übernahme von Splunk für 28 Milliarden USD, Palo Alto Networks' QRadar-Deal für 500 Millionen USD und Darktraces Erwerb von Cloud-Forensik-Fähigkeiten verdeutlichen die Prämie, die auf Telemetriebreite gelegt wird. Käufer betrachten integrierte SIEM-plus-XDR-Suiten als Gegenmittel gegen Warnmeldungsermüdung, indem sie Signale in einem einzigen Datengefüge korrelieren. Dies begünstigt Unternehmen mit umfangreichen Forschungs- und Entwicklungsbudgets, die in der Lage sind, Netzwerk-, Endpunkt- und Identitätsanalysen unter einer einzigen Benutzeroberfläche zu vereinen.

Mittelgroße Herausforderer positionieren sich rund um KI-native Architekturen: SentinelOne vermarktet ein autonomes SOC, das menschliche Berührungspunkte reduziert; Laceworks Cloud-Graph-Technologie zog Übernahmeinteresse auf sich, da sie hochpräzise Anomalieerkennung ermöglicht. Ko-Innovationspartnerschaften nehmen ebenfalls zu, wie etwa die Zusammenarbeit zwischen CrowdStrike und NVIDIA im Bereich agentischer KI, die darauf abzielt, die Inferenz bei Sicherheitsarbeitslasten zu beschleunigen.

Markteintrittsbarrieren konzentrieren sich auf Data-Science-Talente, kuratierte Telemetrie und Marktplatz-Ökosysteme, die Partner in Umsatzbeteiligungsmodelle einbinden. Dennoch bestehen Nischen für vertikalisierte Inhaltspakete und datenschutzwahrende Analysen, die mit Vorschriften zum differenziellen Datenschutz übereinstimmen. Letztendlich liegt der Wettbewerbsvorteil bei Anbietern, die messbare Reduzierungen der mittleren Reaktionszeit bei gleichzeitiger Senkung der Gesamtbetriebskosten nachweisen können.

Marktführer im Threat Hunting Bereich

IBM Corporation

Cisco Systems, Inc.

Google LLC

CrowdStrike Holdings, Inc.

Palo Alto Networks, Inc.

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Aktuelle Branchenentwicklungen

- Juni 2025: CrowdStrike und Microsoft kündigten eine Zusammenarbeit zur Harmonisierung der Cyber-Bedrohungszuordnung durch die Abbildung von Angreifer-Aliasen über Anbieter hinweg an.

- März 2025: CrowdStrike ging eine Partnerschaft mit NVIDIA ein, um agentische KI in der Cybersicherheit voranzutreiben, die Triagegeschwindigkeit von Charlotte AI zu steigern und gleichzeitig den Rechenaufwand zu halbieren.

- Januar 2025: Darktrace übernahm Cado Security, um KI-gesteuerte Analysen und Cloud-Forensik-Fähigkeiten in Multi-Cloud-Umgebungen zu vertiefen.

- Januar 2025: Das EU-Gesetz zur Cybersolidarität trat in Kraft und etablierte ein europäisches Cybersicherheits-Warnsystem und einen Notfallmechanismus.

Berichtsumfang des globalen Threat Hunting Marktes

| Lösungen |

| Dienstleistungen |

| On-Premises |

| Cloud |

| Großunternehmen |

| Kleine und mittlere Unternehmen (KMU) |

| Banken, Finanzdienstleistungen und Versicherungen (BFSI) |

| IT und Telekommunikation |

| Gesundheitswesen und Biowissenschaften |

| Regierung und Verteidigung |

| Fertigung |

| Nordamerika | Vereinigte Staaten | |

| Kanada | ||

| Mexiko | ||

| Südamerika | Brasilien | |

| Argentinien | ||

| Übriges Südamerika | ||

| Europa | Deutschland | |

| Vereinigtes Königreich | ||

| Frankreich | ||

| Italien | ||

| Spanien | ||

| Russland | ||

| Übriges Europa | ||

| Asiatisch-pazifischer Raum | China | |

| Japan | ||

| Indien | ||

| Südkorea | ||

| Übriger asiatisch-pazifischer Raum | ||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien |

| Vereinigte Arabische Emirate | ||

| Türkei | ||

| Übriger Naher Osten | ||

| Afrika | Südafrika | |

| Nigeria | ||

| Ägypten | ||

| Übriges Afrika | ||

| Nach Komponente | Lösungen | ||

| Dienstleistungen | |||

| Nach Bereitstellungsmodus | On-Premises | ||

| Cloud | |||

| Nach Unternehmensgröße | Großunternehmen | ||

| Kleine und mittlere Unternehmen (KMU) | |||

| Nach Branchenvertikale | Banken, Finanzdienstleistungen und Versicherungen (BFSI) | ||

| IT und Telekommunikation | |||

| Gesundheitswesen und Biowissenschaften | |||

| Regierung und Verteidigung | |||

| Fertigung | |||

| Nach Geografie | Nordamerika | Vereinigte Staaten | |

| Kanada | |||

| Mexiko | |||

| Südamerika | Brasilien | ||

| Argentinien | |||

| Übriges Südamerika | |||

| Europa | Deutschland | ||

| Vereinigtes Königreich | |||

| Frankreich | |||

| Italien | |||

| Spanien | |||

| Russland | |||

| Übriges Europa | |||

| Asiatisch-pazifischer Raum | China | ||

| Japan | |||

| Indien | |||

| Südkorea | |||

| Übriger asiatisch-pazifischer Raum | |||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien | |

| Vereinigte Arabische Emirate | |||

| Türkei | |||

| Übriger Naher Osten | |||

| Afrika | Südafrika | ||

| Nigeria | |||

| Ägypten | |||

| Übriges Afrika | |||

Im Bericht beantwortete Schlüsselfragen

Wie hoch ist der aktuelle Wert des Threat Hunting Marktes?

Der Markt wird im Jahr 2025 auf 3,36 Milliarden USD geschätzt.

Wie schnell wird der Threat Hunting Markt voraussichtlich wachsen?

Es wird prognostiziert, dass er eine CAGR von 14,36 % verzeichnet und bis 2030 6,57 Milliarden USD erreicht.

Welche Region wächst am schnellsten?

Der asiatisch-pazifische Raum verzeichnet die höchste regionale CAGR von 15,9 % bis 2030.

Warum wachsen Dienstleistungen schneller als Lösungen?

Unternehmen sehen sich einer Personalücke von 4,8 Millionen Fachkräften gegenüber und lagern daher proaktives Hunting zunehmend an verwaltete Anbieter aus.

Seite zuletzt aktualisiert am: