Marktgröße und Marktanteil für Energiesicherheit

Marktanalyse für Energiesicherheit von Mordor Intelligence

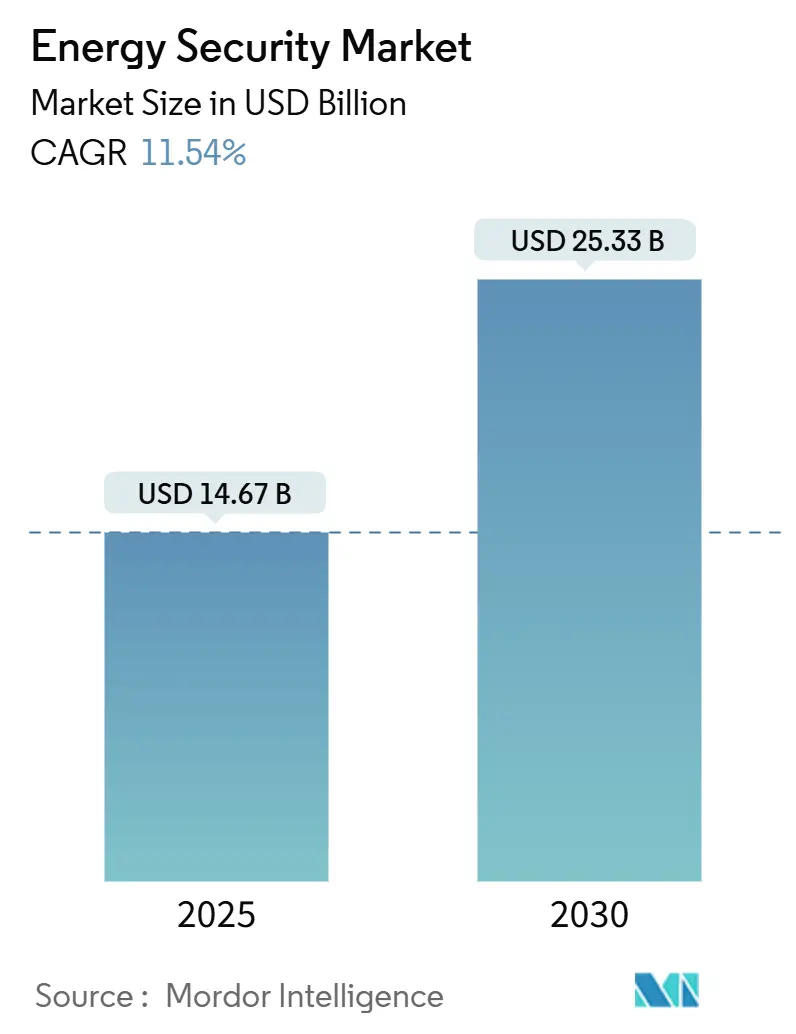

Die Marktgröße für Energiesicherheit beläuft sich im Jahr 2025 auf 14,67 Milliarden USD und wird voraussichtlich bis 2030 auf 25,33 Milliarden USD anwachsen, was einer CAGR von 11,54 % über den Zeitraum entspricht. Zunehmende cyber-physische Angriffe auf Betriebstechnologie, die rasche Integration erneuerbarer Energien und strengere Mandate für kritische Infrastrukturen treiben Kapital in Richtung konvergierter Sicherheitslösungen. Versorgungsunternehmen handeln schnell, um OT- und IT-Anlagen zu schützen, während Post-Quanten-Kryptografie, die Sicherheit von Wasserstoff-Hubs und satellitengestützte Überwachung die Produkt-Roadmaps der Anbieter prägen. Zunehmendes geopolitisches Risiko hält Unterwasserkabel, Pipelines und Netzverbindungen im Blickfeld der Regulierungsbehörden und veranlasst neue Investitionsregeln selbst in kostensensiblen Schwellenmärkten. Etablierte Automatisierungskonzerne und spezialisierte Cyber-Anbieter konkurrieren nun auf Basis von Plattforminteroperabilität, KI-gestützter Analytik und verwalteter Erkennungsreichweite.

Wichtigste Erkenntnisse des Berichts

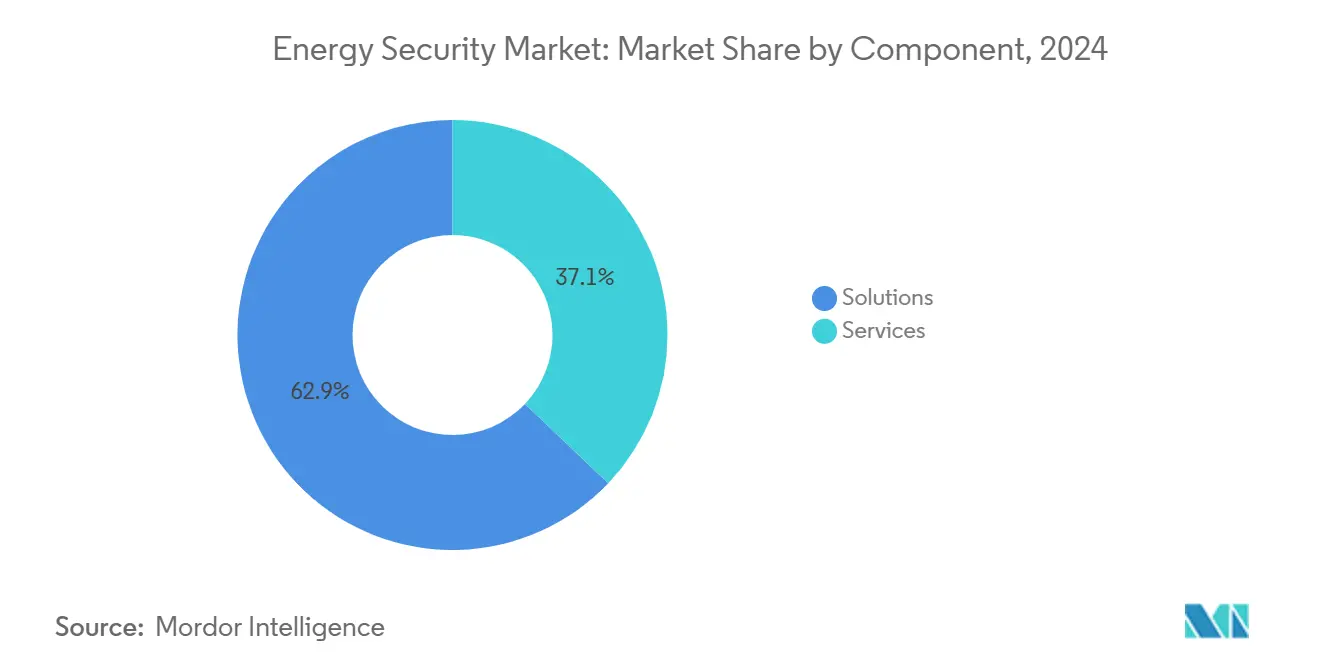

- Nach Komponente führten Lösungen mit einem Marktanteil von 62,90 % im Markt für Energiesicherheit im Jahr 2024, während Dienstleistungen bis 2030 mit einer CAGR von 12,77 % wachsen.

- Nach Sicherheitstyp trug Netzwerk- und Anwendungssicherheit im Jahr 2024 einen Umsatzanteil von 38,50 % bei, während Cloud- und Edge-Sicherheit bis 2030 voraussichtlich mit einer CAGR von 12,97 % expandieren wird.

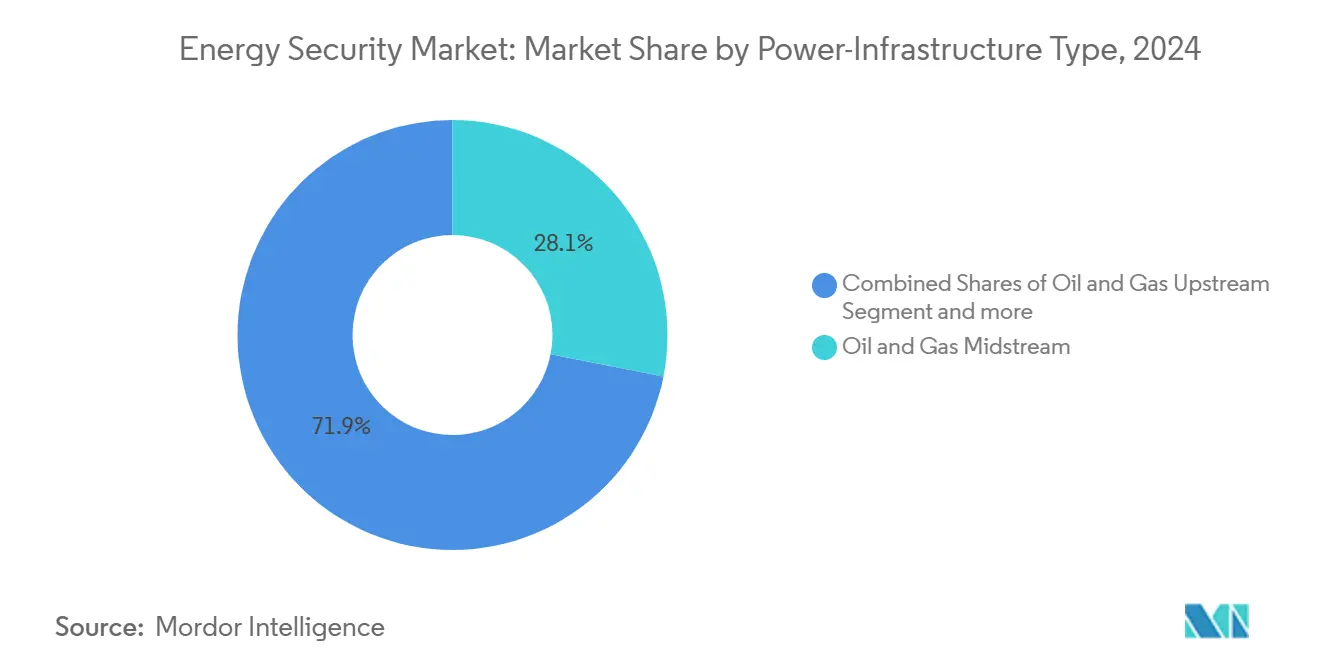

- Nach Energieinfrastruktur entfiel auf Öl und Gas Midstream im Jahr 2024 ein Anteil von 28,10 % an der Marktgröße für Energiesicherheit, wobei erneuerbare Energieanlagen mit einer CAGR von 14,37 % das höchste Wachstum verzeichnen.

- Nach Anwendung hielt Überwachung und Monitoring im Jahr 2024 einen Anteil von 29,60 %; Managed Detection and Response wird bis 2030 voraussichtlich eine CAGR von 13,98 % erzielen.

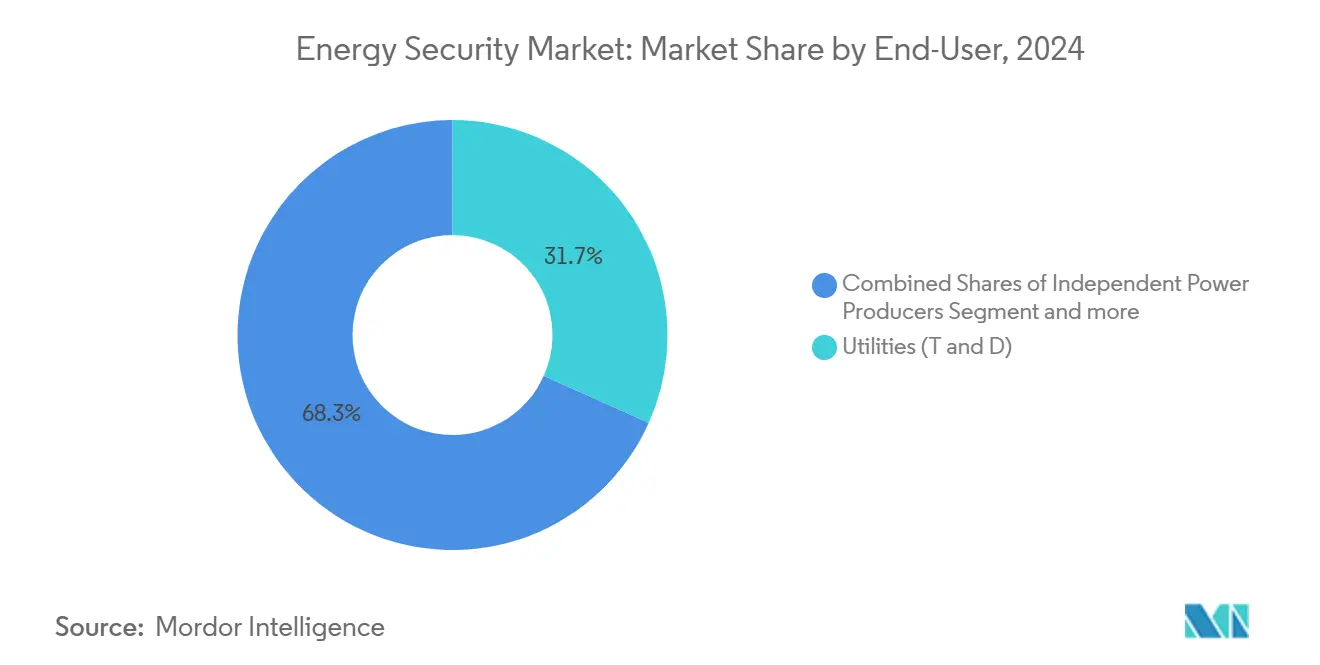

- Nach Endnutzer dominierten Versorgungsunternehmen (Übertragung und Verteilung) im Jahr 2024 mit einem Anteil von 31,70 %, während unabhängige Stromerzeuger mit einer CAGR von 13,57 % die schnellste Wachstumsdynamik aufweisen.

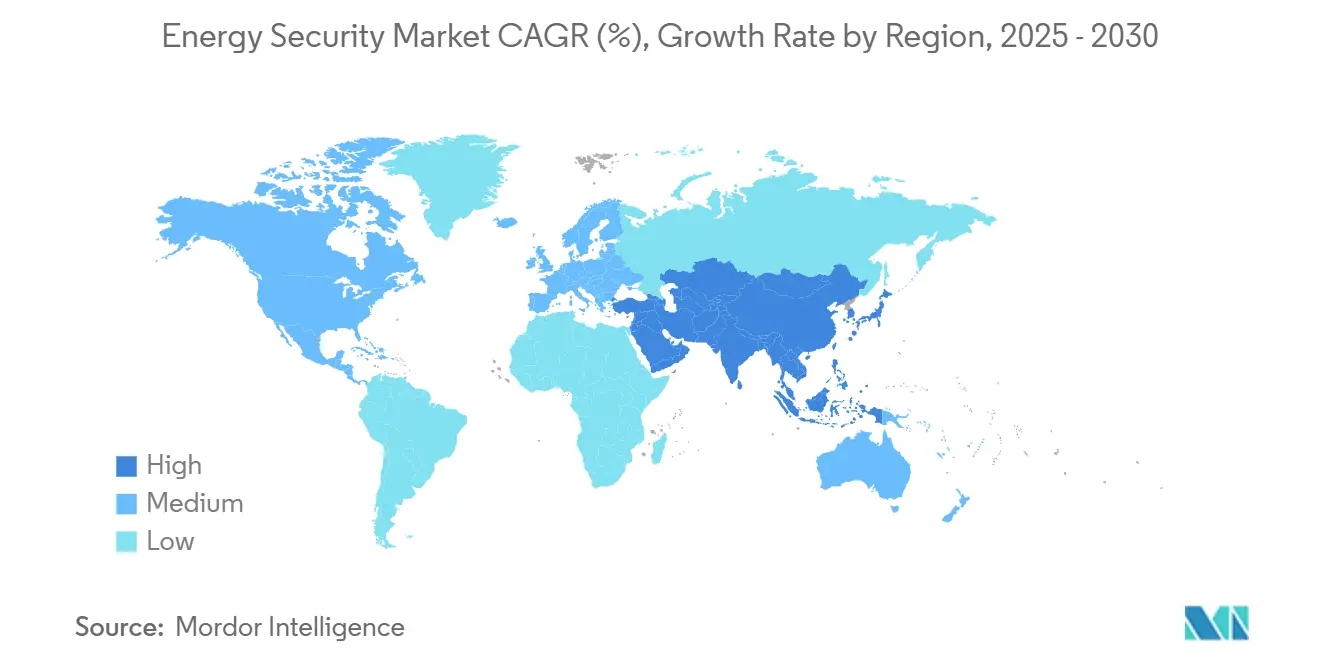

- Nach Geografie führte Nordamerika im Jahr 2024 mit einem Umsatzanteil von 38,70 %; der asiatisch-pazifische Raum ist bis 2030 auf eine CAGR von 14,76 % ausgerichtet.

Globale Trends und Erkenntnisse im Markt für Energiesicherheit

Analyse der Auswirkungen von Treibern

| Treiber | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| Zunehmende Cyber-Angriffe auf die Konvergenz von OT/IT in kritischer Energieinfrastruktur | +2.90% | Global, mit Schwerpunkt in Nordamerika und Europa | Kurzfristig (≤ 2 Jahre) |

| Integration verteilter erneuerbarer Energieanlagen in bestehende Netze | +2.50% | Global, angeführt von Asien-Pazifik und Europa | Mittelfristig (2–4 Jahre) |

| Strengere nordamerikanische Standards zum Schutz kritischer Infrastrukturen (NERC-CIP) | +2.10% | Nordamerika, mit Ausstrahlungseffekten auf verbündete Nationen | Mittelfristig (2–4 Jahre) |

| Zunehmendes geopolitisches Sabotagerisiko für unterseeische Energiekabel und Pipelines | +1.70% | Europa, Asien-Pazifik, mit globalen Implikationen | Kurzfristig (≤ 2 Jahre) |

| Kommerzialisierung satellitengestützter Aufklärung, Überwachung und Erkundung (ISR) für die Pipeline-Überwachung | +1.40% | Global, frühe Einführung in Nordamerika und dem Nahen Osten | Langfristig (≥ 4 Jahre) |

| Aufbau von Wasserstoff-Hubs mit Bedarf an neuen Sicherheitsebenen | +0.90% | Europa, Asien-Pazifik, ausgewählte nordamerikanische Regionen | Langfristig (≥ 4 Jahre) |

| Quelle: Mordor Intelligence | |||

Zunehmende Cyber-Angriffe auf die Konvergenz von OT/IT in kritischer Energieinfrastruktur

Die CISA verzeichnete im Jahr 2024 mehr als 200 Vorfälle im Energiesektor, ein Anstieg von 40 % gegenüber dem Vorjahr, was verdeutlicht, wie die Zusammenführung von OT- und IT-Netzwerken traditionelle Luftspalten beseitigt hat. [1]Cybersecurity and Infrastructure Security Agency, "2024 Year in Review," CISA, 01. Jul. 2024, cisa.gov Das deutsche Bundesinnenministerium bezeichnete Spionagebedrohungen als „neue Dimension” und bekräftigte das wachsende staatlich geförderte Interesse an der Störung von Stromnetzen. Angreifer nutzen veraltete SCADA-Verbindungen zu Geschäftssystemen aus und schaffen damit dringenden Bedarf an einheitlichen Erkennungsplattformen, die laterale Bewegungen identifizieren können, ohne den Betrieb zu unterbrechen. Anbieter reagieren mit KI-gestützter Analytik, die OT-Telemetrie mit IT-Ereignisprotokollen korreliert, die Verweildauer verkürzt und Compliance-Audits erleichtert. Versorgungsunternehmen, die die Einführung digitaler Umspannwerke beschleunigen, planen Sicherheitsmaßnahmen nun bereits bei der Projektinitiierung ein, anstatt sie nachträglich zu integrieren.

Integration verteilter erneuerbarer Energieanlagen in bestehende Netze

Intelligente Wechselrichter, Mikronetze und Speicherknoten fügen Tausende von entfernten Endpunkten hinzu, von denen jeder ein möglicher Angriffsvektor ist. Die Empfehlung des FBI zu Schwachstellen bei erneuerbaren Energieanlagen erhöhte die Aufmerksamkeit auf Vorstandsebene, während die NARUC-Baselines von 2024 von Verteilungsnetzbetreibern verlangen, DER-Verbindungen zu sichern.[2]Cybersecurity and Infrastructure Security Agency, "JCDC AI Cybersecurity Collaboration Playbook," CISA, 31. Dez. 2024, cisa.gov Cloud-Dashboards und drahtlose Protokolle erhöhen die Flexibilität, vergrößern jedoch die Angriffsfläche und treiben die Nachfrage nach Edge-Sicherheits-Gateways und PKI-basierter Geräteidentität. Cyber-sichere Wechselrichter-Firmware-Updates werden zunehmend zu einem Beschaffungskriterium und beeinflussen das Lieferantenranking in Ausschreibungen von Versorgungsunternehmen. Da erneuerbare Energien in mehreren asiatischen Märkten auf einen Mehrheitsanteil an der Stromerzeugung zusteuern, wechseln Netzbetreiber zu Zero-Trust-Architekturen, die jede dezentrale Energieressource als nicht vertrauenswürdigen Knoten behandeln.

Strengere nordamerikanische Standards zum Schutz kritischer Infrastrukturen (NERC-CIP)

CIP-015-1 der FERC erweitert die kontinuierliche Überwachung auf interne Netzwerke und physische Zugangssysteme und verpflichtet Versorgungsunternehmen, IDS-Sensoren in bisher nicht überwachten Segmenten einzusetzen.[3]Federal Energy Regulatory Commission, "Critical Infrastructure Protection Reliability Standard CIP-015-1," Federal Register, 27. Sep. 2024, federalregister.gov Hoch- und mittelkritische BES-Anlagen müssen eine Anomalieerkennung implementieren, die Cyber- und Zutrittsereignisse korrelieren kann, was die Einführung konvergierter OT-IT-SIEM-Plattformen vorantreibt. Die Frist 2025 hat bereits die Ausschreibungszyklen beschleunigt, wobei Versorgungsunternehmen Lösungen bevorzugen, die vorkonfigurierte Compliance-Berichte bieten. Neue Lieferkettenregeln schreiben die Offenlegung von Anbieter-SBOMs vor und schaffen Chancen für Risikobewertungsplattformen und Drittanbieter-Prüfdienstleister. Nordamerikanische Erfahrungen beginnen, verbündete Versorgungsunternehmen in Lateinamerika und Teilen Asiens zu beeinflussen.

Zunehmendes geopolitisches Sabotagerisiko für unterseeische Energiekabel und Pipelines

Die Nord-Stream- und Ostsee-Vorfälle haben gezeigt, wie unterseeische Anlagen als geopolitisches Druckmittel eingesetzt werden können. Europas unterseeische Datenkabel, die heute integraler Bestandteil der Energiehandels-Telemetrie sind, sind schwer zu überwachen, was die Bedrohungswahrnehmung hochhält.[4]Lella Ifigeneia, "ENISA Threat Landscape 2024," Agentur der Europäischen Union für Cybersicherheit, 17. Sep. 2024, enisa.europa.eu NATO- und EU-Projekte finanzieren Sonar-Netze, autonome Unterwasserfahrzeuge und Schnellreparatur-Konsortien, dennoch bestehen weiterhin Abdeckungslücken. Versorgungsunternehmen und Übertragungsnetzbetreiber beauftragen zunehmend Redundanzstudien, um kritische Daten- und Energieflüsse über alternative Korridore umzuleiten. Versicherer berücksichtigen Sabotagerisiken in ihren Prämienmodellen und veranlassen Betreiber zu proaktiven Überwachungsabonnements. Anbieter, die gemeinsame physisch-cyber-Risikoübersichten anbieten, gewinnen bei europäischen Versorgungsunternehmen, die grenzüberschreitende Verbindungen verwalten, an Bedeutung.

Analyse der Auswirkungen von Hemmnissen

| Hemmnis | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| Fragmentierte Anbieterstruktur verzögert Plattforminteroperabilität | -1.70% | Global, besonders ausgeprägt in Nordamerika und Europa | Mittelfristig (2–4 Jahre) |

| Hohe Anfangsinvestitionen (CAPEX) für konvergierte physisch-cyber-Lösungen | -1.40% | Global, mit stärkeren Auswirkungen in Schwellenmärkten | Kurzfristig (≤ 2 Jahre) |

| Begrenzte versicherungsmathematische Daten für Cyber-Risiken im Energiesektor | -0.90% | Global, konzentriert in entwickelten Versicherungsmärkten | Langfristig (≥ 4 Jahre) |

| Mangel an Fachkräften in ländlichen Gebieten für OT-Cybersicherheits-Betriebszentren | -0.60% | Nordamerika, Europa, ländliche Regionen Australiens | Mittelfristig (2–4 Jahre) |

| Quelle: Mordor Intelligence | |||

Fragmentierte Anbieterstruktur verzögert Plattforminteroperabilität

Versorgungsunternehmen betreiben häufig gemischte Flotten aus Turbinen, SCADA-Hosts und Firewall-Marken, was maßgeschneiderte Middleware erfordert, um Telemetrie in eine einheitliche Sicherheitsansicht zu integrieren. Integrationsberatung kann bis zu 40 % der Gesamtprojektkosten ausmachen, was Bereitstellungszeiträume verlängert und den Betriebs-OPEX über den Lebenszyklus erhöht. Der EU-Netzkodex zur Cybersicherheit zielt darauf ab, APIs zu standardisieren, doch die Heterogenität bleibt bestehen, da etablierte Anbieter proprietäre Protokolle verteidigen[5]Generaldirektion Energie, "Neuer Netzkodex zur Cybersicherheit für den EU-Elektrizitätssektor," Europäische Kommission, 11. Mär. 2024, energy.ec.europa.eu. Anbieter bilden nun Allianzen zur Veröffentlichung gemeinsamer Datenmodelle, doch das Momentum bleibt gering, insbesondere bei etablierten Automatisierungslieferanten. Multiversorgungs-Holdinggesellschaften bevorzugen daher Lieferanten, die herstellerunabhängige Konnektoren und Open-Source-SDKs anbieten.

Hohe Anfangsinvestitionen (CAPEX) für konvergierte physisch-cyber-Lösungen

Umfassende Bereitstellungen bündeln gehärtete Switches, Kameras, KI-Analytik, SIEM und SOC-Dienste und reichen von 5 Millionen bis 15 Millionen USD pro Flaggschiff-Anlage[6]Walton Robert, "Utility Regulators Raise Cybersecurity Baselines," Cybersecurity Dive, 29. Feb. 2024, cybersecuritydive.com. Tarifregulierte Versorgungsunternehmen haben Schwierigkeiten, die Genehmigung der Regulierungsbehörden zu erhalten, wenn der ROI auf Risikominderung statt auf Umsatz ausgerichtet ist. Ländliche Genossenschaften stehen vor noch engeren Bilanzen, was zu phasenweisen Einführungen oder teilweiser Abdeckung führt. Finanzierungsinnovationen wie Sicherheit als Dienstleistung und ergebnisbasierte Verträge entstehen, doch Ratingagenturen bewerten solche Modelle weiterhin zurückhaltend, was die Durchdringung in Schwellenmärkten dämpft. Anbieter begegnen dem durch Modularisierung ihrer Angebote und Aufschub von Lizenzgebühren bis zur Inbetriebnahme der Anlagen.

Segmentanalyse

Nach Komponente: Lösungen stärken die defensiven Grundlagen

Lösungen erfassten im Jahr 2024 62,90 % des Marktes für Energiesicherheit, da Versorgungsunternehmen der Stärkung der Kernverteidigung Vorrang gaben, bevor sie die tägliche Überwachung auslagerten. Die Bereitstellungen reichten von sicheren Gateways für veraltete speicherprogrammierbare Steuerungen bis hin zu KI-gestützter Anomalieerkennung für OT- und IT-Netzwerke. Die Anteilsdominanz unterstreicht, wie grundlegendes Tooling der Inanspruchnahme von Dienstleistungen vorausgeht, insbesondere unter Compliance-Fristen. Dienstleistungen steigen jedoch mit einer CAGR von 12,77 % an, da Betreiber mit Ressourcenknappheit konfrontiert sind und verwaltete Erkennungszentren suchen. Ausgelagerte SOC-Verträge bündeln zunehmend Patch-Management und Bedrohungsintelligenz-Feeds und wandeln Sicherheit von Investitionsausgaben in Betriebsausgaben um.

Die steigende Nachfrage nach Dienstleistungen spiegelt auch die Komplexität bei der Aufrechterhaltung kryptoagiler Architekturen und der kontinuierlichen NERC-CIP-Nachweiserhebung wider. Anbieter, die schlüsselfertige Compliance-Dashboards anbieten, erlangen einen Wettbewerbsvorteil, insbesondere bei mittelgroßen kommunalen Versorgungsunternehmen. Hybride Engagement-Modelle – lokale Sensoren mit Cloud-Analytik – balancieren Datensouveränitätsbedenken gegen Skaleneffizienzen. Im Zeitraum 2026–2028 wird erwartet, dass Dienstleister größere mehrjährige Rahmenverträge im Zusammenhang mit Netzmodernisierungszuschüssen gewinnen, was die Ausgabenmischung weiter verschiebt.

Nach Sicherheitstyp: Netzwerkschutz steuert den architektonischen Wandel

Netzwerk- und Anwendungssicherheit hielt im Jahr 2024 einen Marktanteil von 38,50 % im Markt für Energiesicherheit, bedingt durch den Wegfall von Luftspalten und den Anstieg der Fernverwaltung von Anlagen. Firewalls mit Deep-Packet-Inspection, Zero-Trust-Gateways und OT-bewusste Intrusion-Systeme dominieren die Beschaffungslisten. Die CAGR von 12,97 % für Cloud- und Edge-Sicherheit spiegelt die Verbreitung von SaaS-Energiemanagementsystemen und containerisierten Mikrodiensten in Umspannwerken wider. Versorgungsunternehmen integrieren Cloud-Workload-Schutz mit Hardware-Root-of-Trust am Edge und schaffen so eine mehrschichtige Verteidigung für Analysepipelines.

Sich entwickelnde Architekturen treiben die Nachfrage nach softwaredefinierten Perimetern voran, bei denen Identität statt IP-Bereichen den Zugang regelt. Anbieter integrieren Post-Quanten-Algorithmen in VPNs, um Investitionen gegen künftige kryptoanalytische Durchbrüche zukunftssicher zu machen. Physische Sicherheit konvergiert mit Cyber-Schemata über einheitliche Dashboards, die es SOC-Teams ermöglichen, Kameraanalytik mit Netzwerkwarnungen in Echtzeit zu triangulieren. Solche Integrationen reduzieren Alarmmüdigkeit und beschleunigen die Vorfallsklassifizierung.

Nach Energieinfrastrukturtyp: Midstream-Dominanz trifft auf Wachstum erneuerbarer Energien

Öl und Gas Midstream hielt im Jahr 2024 einen Anteil von 28,10 % an der Marktgröße für Energiesicherheit, ein Beleg für die weitreichende Pipeline-Netzinfrastruktur und die hohen wirtschaftlichen Einsätze bei Flussunterbrechungen. Proprietäre SCADA-Verbindungen, Ventilaktuatoren und Verdichterstationen erfordern mehrschichtige Verteidigungen, die Einbruchserkennung und Schwingungsanalytik umfassen. Dennoch führen erneuerbare Energieanlagen das Wachstum mit einer CAGR von 14,37 % an, da Solar-, Wind- und Speicherknoten die Verbindungspunkte vervielfachen. Ihre modulare, verteilte Natur erfordert mikrosegmentierte Sicherheit und zertifikatsbasierte Authentifizierung im großen Maßstab.

Upstream-Betriebe kämpfen mit Satelliten-Backhaul-Latenz und rauen Umgebungen, die Patch-Fenster erschweren. Kern- und Wärmekraftwerke behalten Nischen-, aber strenge Profile bei und konzentrieren sich auf physische Befestigung und regulatorische Audits. Anbieter sehen Chancen darin, anlagenklassenspezifische Playbooks anzubieten – Pipeline-gerechte DPI-Signaturen, Wechselrichter-Anomaliemodelle – innerhalb einer gemeinsamen Orchestrierungsumgebung, was die Übersicht über Multi-Energie-Portfolios erleichtert.

Notiz: Segmentanteile aller einzelnen Segmente sind nach dem Kauf des Berichts verfügbar

Nach Anwendung: Überwachung erweitert sich zur proaktiven Erkennung

Überwachung und Monitoring trug im Jahr 2024 29,60 % des Umsatzes bei und spiegelt den Bedarf der Versorgungsunternehmen nach ganzheitlichem Lagebewusstsein an entfernten Standorten wider. Hochauflösende Kameras, LiDAR und Vibrationssensoren speisen nun KI-Modelle, die unbefugte Ausgrabungen oder abnormalen Temperaturanstieg melden. Die CAGR von 13,98 % für Managed Detection and Response signalisiert den Wandel von passiver Alarmierung zu aktivem Bedrohungs-Hunting. SOCs verarbeiten OT-Telemetrie, Zutrittsprotokolle und Satelliten-Feeds und verkürzen die mittlere Reaktionszeit.

Erneuerungszyklen für Zutrittskontrolle gehen Hand in Hand mit badge-losen, biometrischen Lösungen, die kontextbewusste Türrichtlinien ermöglichen, die an Cyber-Risikobewertungen geknüpft sind. Vorfalls- und Risikomanagement-Suiten automatisieren die Berichtserstellung für Regulierungsbehörden, reduzieren den Aufwand für Audit-Vorbereitung und ermöglichen kontinuierliche Compliance-Haltungen. Die Härtung von Befehls- und Kontrollsystemen konzentriert sich auf kryptografische Authentifizierung und deterministische Netzwerke, die gegen Jitter resistent sind – entscheidend für Mikrosekunden-Schutzrelaisaktionen.

Nach Endnutzer: Versorgungsunternehmen verankern Modernisierung, unabhängige Stromerzeuger beschleunigen die Einführung

Versorgungsunternehmen (Übertragung und Verteilung) dominierten im Jahr 2024 mit einem Anteil von 31,70 %, angetrieben durch gesetzliche Zuverlässigkeitsverpflichtungen und von Regulierungsbehörden genehmigte Kostendeckung. Großer Anlagenbestand und kritische Bedeutung der Anlagen fördern millionenschwere Sicherheitsprogramme, die in Netzmodernisierungs-Roadmaps eingebettet sind. Unabhängige Stromerzeuger, die mit einer CAGR von 13,57 % wachsen, nutzen flexible Finanzierung und schlanke Strukturen, um cloud-native Sicherheitsstacks schnell einzuführen. Ihre auf erneuerbare Energien ausgerichteten Portfolios passen zu Edge-Sicherheitstrends und verwalteten SOC-Abonnements.

Nationale Ölgesellschaften halten die Nachfrage durch Mega-Pipeline- und Raffinerieprojekte aufrecht und integrieren häufig proprietäre Standards, die maßgeschneiderte Konnektoren erfordern. EPC-Auftragnehmer und Systemintegratoren prägen die Anbieterauswahl und beeinflussen architektonische Präferenzen bei Neubauprojekten. Mit zunehmenden grenzüberschreitenden Verbindungen koordinieren Interessengruppen Sicherheitsbaselines zum Schutz von Import-Export-Energiekorridoren.

Notiz: Segmentanteile aller einzelnen Segmente sind nach dem Kauf des Berichts verfügbar

Geografische Analyse

Nordamerika führte den Markt für Energiesicherheit im Jahr 2024 mit einem Anteil von 38,70 %, gestützt durch NERC-CIP-Mandate und Bundeszuschüsse, die in Netzhärtungsprogramme gelenkt werden. Der Umsetzungsplan zur Cybersicherheit der Energiemodernisierung des Weißen Hauses leitet die Behördenfinanzierung und stellt die Ausrichtung von Versorgungsunternehmensprojekten auf nationale Resilienz-Ziele sicher. Kanada verschärft die Richtlinien für kritische Infrastrukturen, während Mexikos CFE selektiv in Umspannwerk-Upgrades investiert.

Der asiatisch-pazifische Raum verzeichnet die schnellste Wachstumsdynamik mit einer CAGR von 14,76 % bis 2030, gestützt durch massive Ausbauprogramme für erneuerbare Energien, Chinas Smart-Grid-Initiative und Indiens Handbuch zur DER-Cybersicherheit. Japan erprobt Post-Quanten-Kryptografie bei Gasversorgungsunternehmen, während Australien entfernte Bergbau-Mikronetze schützt. Regionale Lieferanten bündeln Sicherheit in schlüsselfertige EPC-Verträge und beschleunigen so die Einführung bei Neubauprojekten.

Europa bleibt wachstumsstabil, angetrieben durch die NIS2-Umsetzung und ein gesteigertes Bewusstsein nach den Sabotage-Ereignissen in der Ostsee. Deutschlands KRITIS-Gesetz erweitert die Betreiberpflichten, und der EU-Netzkodex legt Mindestkontrollen fest, obwohl das Umsetzungstempo unter den Mitgliedstaaten divergiert. Nordische Übertragungsnetzbetreiber koordinieren SOC-Funktionen grenzüberschreitend und teilen Bedrohungsinformationen zum Schutz tief vernetzter Netze. Südeuropäische Verteilernetzbetreiber, die unter CAPEX-Druck stehen, setzen auf verwaltete Dienstleistungsangebote.

Der Nahe Osten und Afrika verzeichnen eine steigende Nachfrage, da Golfstaaten Wasserstoff- und Solar-Megaprojekte ausbauen. Saudi-Arabiens Nationale Cybersicherheitsbehörde setzt Cyber-Kontrollen durch obligatorische Audits durch, und die Vereinigten Arabischen Emirate integrieren Zero-Trust in ihr Smart-City-Energienetz. Versorgungsunternehmen in Subsahara-Afrika modernisieren langsam, zielen jedoch zuerst auf Hochauswirkungsknoten wie Hauptübertragungsumspannwerke ab.

Südamerika verzeichnet eine moderate Einführung. Brasiliens ANEEL schreibt Cyber-Berichterstattung für Betreiber erneuerbarer Energien vor, die kritische Lastzentren berühren, während Argentinien und Kolumbien multilaterale Darlehen in OT-Segmentierungspiloten lenken. Begrenzte Bonitätsbewertungen souveräner Staaten dämpfen die Einführungsgeschwindigkeit, doch Nischen-Managed-Service-Anbieter schließen Kompetenzlücken.

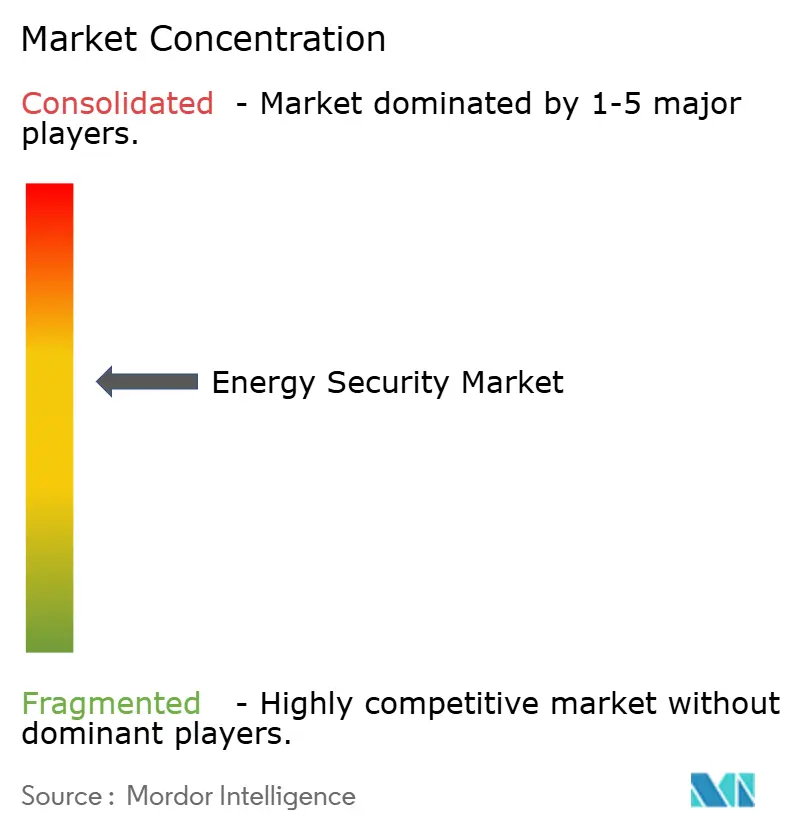

Wettbewerbslandschaft

Der Markt ist mäßig fragmentiert, wobei Automatisierungsführer wie Honeywell, Siemens und ABB kürzlich erworbene Cyber-Plattformen integrieren, um End-to-End-Angebote bereitzustellen. Spezialisierte Anbieter wie Dragos, Nozomi Networks und Armis Security differenzieren sich durch Deep-Packet-Inspection-Engines und OT-Bedrohungsintelligenz-Bibliotheken. Versorgungsunternehmen wägen Langlebigkeit und Integrationsbreite gegen Geschwindigkeit und Domänenspezialisierung ab, was Beschaffungszyklen verlängert.

Interoperabilität entwickelt sich zu einem entscheidenden Faktor; gemeinsame Referenzarchitekturen ermöglichen es neueren Marktteilnehmern, sich in die Leitwartenoberflächen etablierter Anbieter einzuklinken. Honeywells Akquisition eines Zero-Trust-Gateway-Unternehmens im Jahr 2024 signalisiert Konvergenzmomentum, während Nozomis Allianz mit Accenture die Reichweite verwalteter Dienste erweitert. KI-Funktionen – automatisierte Playbooks, Verhaltens-Baselining – stehen nun an der Spitze der RFP-Bewertungsmatrizen und zwingen rückständige Anbieter, die Roadmap-Lieferungen zu beschleunigen. Weißer Raum besteht in Wasserstoffanlagen, Post-Quanten-Krypto-Orchestrierung und der Überwachung unterseeischer Anlagen.

Regionale Dynamiken prägen den Wettbewerb. Nordamerikanische Versorgungsunternehmen beziehen häufig von einem Automatisierungskonzern und einem Cyber-Spezialisten gleichzeitig zur Risikoabsicherung. Europäische Verteilernetzbetreiber bevorzugen Plattformanbieter, die sich an aufkommende Netzkodex-Schemata halten, während Käufer im asiatisch-pazifischen Raum lokalen Support und Preis-Leistungs-Verhältnisse priorisieren. Konsolidierung wird erwartet, da die Kapitalanforderungen für KI-gesteuerte Forschung und Entwicklung steigen.

Marktführer im Bereich Energiesicherheit

Honeywell International Inc.

Siemens Energy AG

ABB Ltd.

Schneider Electric SE

General Electric (GE) Company

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Jüngste Branchenentwicklungen

- Januar 2025: Die CISA veröffentlichte das JCDC KI-Cybersicherheits-Kollaborations-Playbook, das den multilateralen Informationsaustausch zur Bekämpfung KI-spezifischer Bedrohungen in Umgebungen kritischer Infrastrukturen fördert. Der Schritt positioniert Bundesbehörden als Koordinatoren und beschleunigt die SOC-Einführung von KI-für-KI-Verteidigungsansätzen.

- Januar 2025: Die EU verabschiedete die Verordnung 2025/38 zur Einrichtung von Cyber-Hubs, die Erkennungskapazitäten über Mitgliedstaaten hinweg bündeln. Die Strategie zielt darauf ab, die Verteidigungsreife anzugleichen und einen gemeinsamen Vorfallsreaktionsfonds zu schaffen, der die Exposition einzelner Länder verringert.

- Dezember 2024: Das Weiße Haus veröffentlichte den Umsetzungsplan zur Cybersicherheit der Energiemodernisierung, der Bundesfinanzierung mit der Modernisierung von Versorgungsunternehmen abstimmt, um Sicherheit durch Design zu gewährleisten. Der Entwurf signalisiert Anbietern, dass Projekte, die an Bundesmittel geknüpft sind, Kryptoagilität und Zero-Trust-Meilensteine erfüllen müssen.

- Oktober 2024: CISAs „Post-Quanten-Überlegungen für OT” skizzierte Migrationspfade hin zu quantenresistenten Algorithmen und veranlasste Versorgungsunternehmen, Budgets für kryptoagile Firmware-Updates einzuplanen. Die Leitlinien beschleunigen die Anbieter-Zeitpläne für PQC-Module.

Berichtsumfang des globalen Marktes für Energiesicherheit

| Lösungen |

| Dienstleistungen |

| Physische Sicherheit |

| Netzwerk- und Anwendungssicherheit |

| Endpunkt- und Industriesteuerungssicherheit |

| Cloud- und Edge-Sicherheit |

| Öl und Gas – Upstream |

| Öl und Gas – Midstream |

| Öl und Gas – Downstream |

| Wärmekrafterzeugung |

| Kernkrafterzeugung |

| Erneuerbare Energieanlagen |

| Überwachung und Monitoring |

| Zutrittskontrolle und Perimetersicherheit |

| Befehls- und Kontrollsysteme |

| Vorfalls- und Risikomanagement |

| Managed Detection and Response |

| Versorgungsunternehmen (Übertragung und Verteilung) |

| Unabhängige Stromerzeuger |

| Ölgesellschaften |

| EPC-Auftragnehmer und Systemintegratoren |

| Nordamerika | Vereinigte Staaten | |

| Kanada | ||

| Mexiko | ||

| Südamerika | Brasilien | |

| Argentinien | ||

| Kolumbien | ||

| Übriges Südamerika | ||

| Europa | Vereinigtes Königreich | |

| Deutschland | ||

| Frankreich | ||

| Italien | ||

| Spanien | ||

| Russland | ||

| Übriges Europa | ||

| Asien-Pazifik | China | |

| Japan | ||

| Südkorea | ||

| Indien | ||

| Australien | ||

| Übriger asiatisch-pazifischer Raum | ||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien |

| Vereinigte Arabische Emirate | ||

| Übriger Naher Osten | ||

| Afrika | Südafrika | |

| Ägypten | ||

| Übriges Afrika | ||

| Nach Komponente | Lösungen | ||

| Dienstleistungen | |||

| Nach Sicherheitstyp | Physische Sicherheit | ||

| Netzwerk- und Anwendungssicherheit | |||

| Endpunkt- und Industriesteuerungssicherheit | |||

| Cloud- und Edge-Sicherheit | |||

| Nach Energieinfrastrukturtyp | Öl und Gas – Upstream | ||

| Öl und Gas – Midstream | |||

| Öl und Gas – Downstream | |||

| Wärmekrafterzeugung | |||

| Kernkrafterzeugung | |||

| Erneuerbare Energieanlagen | |||

| Nach Anwendung | Überwachung und Monitoring | ||

| Zutrittskontrolle und Perimetersicherheit | |||

| Befehls- und Kontrollsysteme | |||

| Vorfalls- und Risikomanagement | |||

| Managed Detection and Response | |||

| Nach Endnutzer | Versorgungsunternehmen (Übertragung und Verteilung) | ||

| Unabhängige Stromerzeuger | |||

| Ölgesellschaften | |||

| EPC-Auftragnehmer und Systemintegratoren | |||

| Nach Geografie | Nordamerika | Vereinigte Staaten | |

| Kanada | |||

| Mexiko | |||

| Südamerika | Brasilien | ||

| Argentinien | |||

| Kolumbien | |||

| Übriges Südamerika | |||

| Europa | Vereinigtes Königreich | ||

| Deutschland | |||

| Frankreich | |||

| Italien | |||

| Spanien | |||

| Russland | |||

| Übriges Europa | |||

| Asien-Pazifik | China | ||

| Japan | |||

| Südkorea | |||

| Indien | |||

| Australien | |||

| Übriger asiatisch-pazifischer Raum | |||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien | |

| Vereinigte Arabische Emirate | |||

| Übriger Naher Osten | |||

| Afrika | Südafrika | ||

| Ägypten | |||

| Übriges Afrika | |||

Im Bericht beantwortete Schlüsselfragen

Welchen prognostizierten Wert wird der Markt für Energiesicherheit im Jahr 2030 erreichen?

Der Markt für Energiesicherheit wird voraussichtlich bis 2030 einen Wert von 25,33 Milliarden USD erreichen, was einer CAGR von 11,54 % entspricht.

Welche Region wird bis 2030 voraussichtlich am schnellsten wachsen?

Der asiatisch-pazifische Raum wird voraussichtlich eine CAGR von 14,76 % verzeichnen, angetrieben durch den Ausbau erneuerbarer Kapazitäten und sich entwickelnde Cyber-Mandate.

Welches Komponentensegment wächst am schnellsten?

Dienstleistungen, insbesondere Managed Detection and Response, wachsen mit einer CAGR von 12,77 %, da Versorgungsunternehmen externe Expertise suchen.

Wie beeinflussen NERC-CIP-Aktualisierungen die Ausgaben?

Neue interne Überwachungsanforderungen gemäß CIP-015-1 verpflichten nordamerikanische Versorgungsunternehmen, vor der Frist im September 2025 in OT-bewusste Sensoren und SIEM-Integrationen zu investieren.

Warum gewinnt die Sicherheit von Wasserstoffinfrastrukturen an Aufmerksamkeit?

Die materiellen Herausforderungen und höheren Betriebsdrücke von Wasserstoff erfordern neuartige Leckageerkennungs- und Cyber-Härtungsmaßnahmen und eröffnen neue Lösungsnischen.

Was treibt den Aufstieg satellitengestützter Überwachung bei Pipelines voran?

Erschwingliche LEO-Bildgebung und KI-Analytik ermöglichen eine nahezu echtzeitnahe Erkennung von Lecks und Sabotage, was manuelle Patrouillierkosten und Umweltrisiken reduziert.

Seite zuletzt aktualisiert am: