حجم وحصة سوق أمن المعلومات في الشرق الأوسط وأفريقيا

تحليل سوق أمن المعلومات في الشرق الأوسط وأفريقيا بواسطة Mordor Intelligence

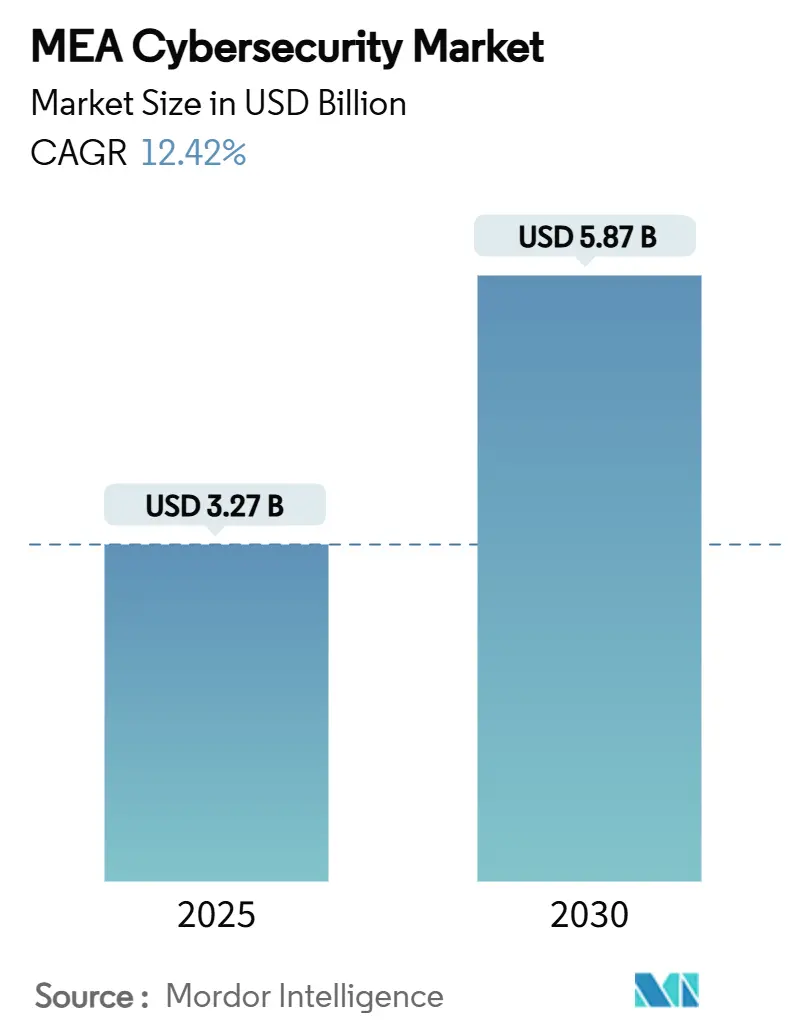

يبلغ حجم سوق أمن المعلومات في الشرق الأوسط وأفريقيا 3.27 مليار دولار أمريكي في عام 2025 ومن المتوقع أن يصل إلى 5.87 مليار دولار أمريكي بحلول عام 2030، مسجلاً معدل نمو سنوي مركب قدره 12.42% خلال فترة التنبؤ. إن عمليات الطرح السريعة للسحابة السيادية عبر مجلس التعاون الخليجي، والتهديدات المتزايدة للتكنولوجيا التشغيلية لأصول النفط والغاز الإقليمية، والاعتماد المتفجر للأموال المتنقلة في أفريقيا جنوب الصحراء تتقارب لرفع الإنفاق الأمني. تدفع خطوط أنابيب الأحداث الضخمة مثل إكسبو 2030 ونيوم إلى تقوية البنية التحتية الوطنية الحيوية، بينما يكتسب الأمان المقدم عبر السحابة زخماً بينما تعمل المؤسسات على التحديث نحو هياكل الثقة الصفرية. تخلق الضغوط المتوازية للتكاليف من نقص المواهب الحاد وقوانين حماية البيانات المجزأة فرصاً لمقدمي خدمات الأمان المُدارة للاستحواذ على حصة في سوق أمن المعلومات في الشرق الأوسط وأفريقيا.

النقاط الرئيسية للتقرير

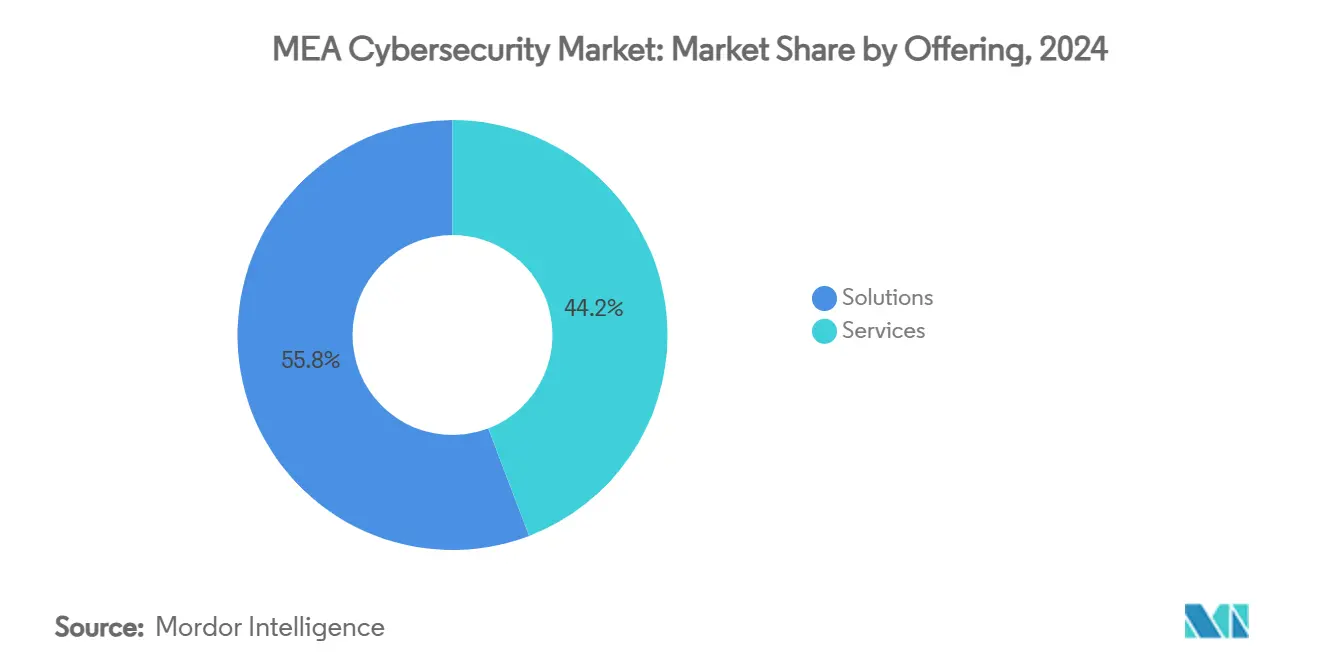

- حسب العرض، استحوذت الحلول على 70.1% من حصة سوق أمن المعلومات في الشرق الأوسط وأفريقيا في عام 2024، بينما من المتوقع أن تتوسع الخدمات المُدارة بمعدل نمو سنوي مركب قدره 14.9% حتى عام 2030.

- حسب وضع النشر، هيمن النشر في الموقع بحصة 62.4% من حجم سوق أمن المعلومات في الشرق الأوسط وأفريقيا في عام 2024، بينما من المقرر أن ينمو الأمان المقدم عبر السحابة بمعدل نمو سنوي مركب قدره 15.7%.

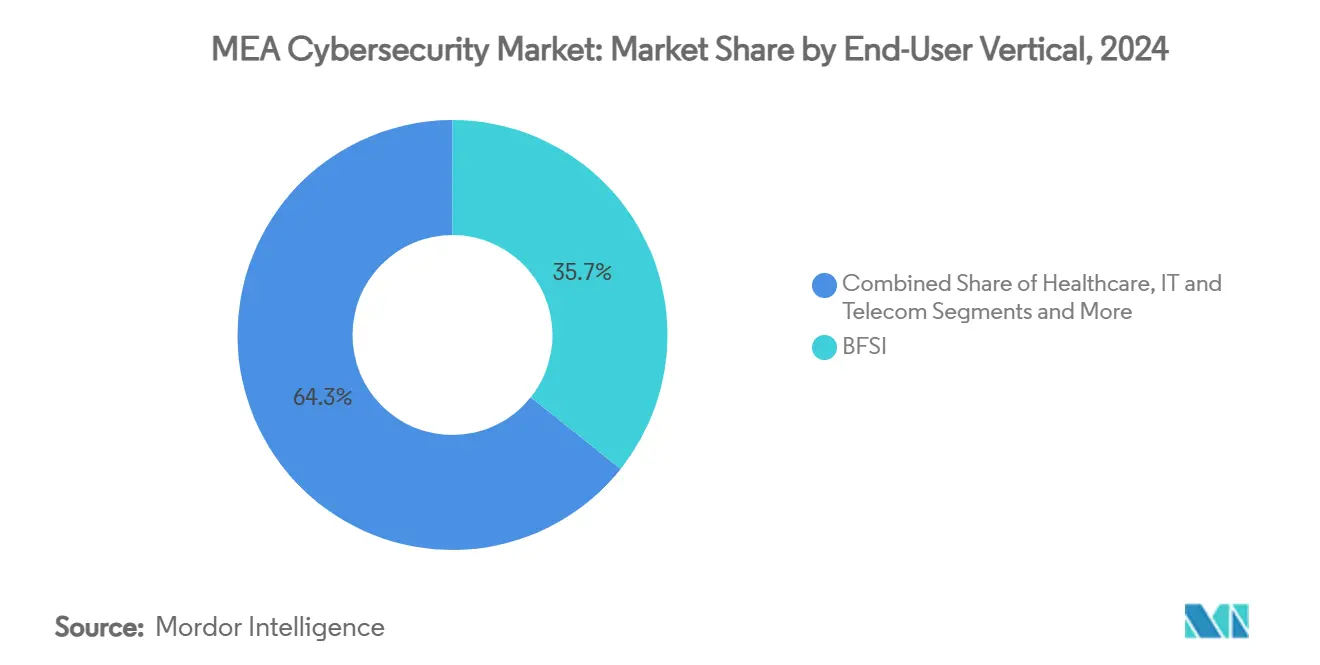

- حسب القطاع الرأسي للمستخدم النهائي، تصدرت المؤسسات المصرفية والمالية وخدمات التأمين بحصة إيرادات قدرها 35.7% في عام 2024؛ ويتقدم أمن المعلومات في الرعاية الصحية بمعدل نمو سنوي مركب قدره 15.3% حتى عام 2030.

- حسب حجم المؤسسة، استحوذت المؤسسات الكبيرة على 68.3% من الإنفاق في عام 2024، مع تسارع قطاع المؤسسات الصغيرة والمتوسطة بمعدل نمو سنوي مركب قدره 14.6% حتى عام 2030.

اتجاهات ورؤى سوق أمن المعلومات في الشرق الأوسط وأفريقيا

تحليل تأثير المحركات

| المحرك | (~) % التأثير على توقعات معدل النمو السنوي المركب | الصلة الجغرافية | الجدول الزمني للتأثير |

|---|---|---|---|

| تفويضات السحابة السيادية والإقامة عبر مجلس التعاون الخليجي تسرّع استثمارات مراكز العمليات الأمنية | +2.1% | دول مجلس التعاون الخليجي | المدى المتوسط (2-4 سنوات) |

| الإصدار السريع لتراخيص الخدمات المصرفية الرقمية في المملكة العربية السعودية والإمارات العربية المتحدة يعزز الإنفاق الأمني المدفوع بالامتثال | +1.8% | المملكة العربية السعودية، الإمارات العربية المتحدة | المدى القصير (≤ 2 سنة) |

| تصاعد الهجمات السيبرانية على التكنولوجيا التشغيلية لأصول النفط والغاز يدفع اعتماد أمان ICS/SCADA | +1.6% | الشرق الأوسط، شمال أفريقيا | المدى المتوسط (2-4 سنوات) |

| الاعتماد المتفجر للأموال المتنقلة في أفريقيا جنوب الصحراء يتطلب حماية نقاط النهاية ومكافحة الاحتيال | +2.3% | أفريقيا جنوب الصحراء | المدى الطويل (≥ 4 سنوات) |

| خط أنابيب الأحداث الضخمة يكثف تقوية البنية التحتية الحيوية | +1.4% | الإمارات العربية المتحدة، المملكة العربية السعودية | المدى القصير (≤ 2 سنة) |

| لوائح السايبر الوطنية الجديدة تفرض مشاركة استخبارات التهديدات | +1.9% | مجلس التعاون الخليجي، شمال أفريقيا | المدى المتوسط (2-4 سنوات) |

| المصدر: Mordor Intelligence | |||

تفويضات السحابة السيادية والإقامة عبر مجلس التعاون الخليجي تسرّع استثمارات مراكز العمليات الأمنية

تتطلب التفويضات المدمجة في الضوابط الأساسية للأمن السيبراني في المملكة العربية السعودية 2024 وسياسة الأمان الوطنية لإنترنت الأشياء في دولة الإمارات العربية المتحدة معالجة البيانات داخل البلاد، مما يدفع المؤسسات إلى بناء مراكز عمليات أمنية محلية وخطوط مواهب محلية[1]Clyde & Co LLP، "الضوابط الأساسية للأمن السيبراني في المملكة العربية السعودية 2024،" clydeco.com. يتم تعزيز الاستراتيجية من خلال الاستراتيجية الوطنية للأمن السيبراني في قطر 2024-2030، والتي تستهدف قيمة سوقية قدرها 11 مليار دولار أمريكي بحلول عام 2027 وتعطي الأولوية لخدمات الأمان المُدارة لتعويض نقص المواهب. نتيجة لذلك، من المتوقع أن تكون عمليات بناء مراكز العمليات الأمنية المحلية واعتماد الخدمات المُدارة بمثابة مرساة للنمو طويل الأجل في سوق أمن المعلومات في الشرق الأوسط وأفريقيا.

الإصدار السريع لتراخيص الخدمات المصرفية الرقمية في المملكة العربية السعودية والإمارات العربية المتحدة يعزز الإنفاق الأمني المدفوع بالامتثال

تجبر برامج الحاضنة التنظيمية في المملكة العربية السعودية وقانون حماية البيانات الشخصية في دولة الإمارات العربية المتحدة البنوك الرقمية على إظهار أطر إدارة مخاطر قوية قبل الإطلاق. تتطلب نقاط التحقق التنظيمية المتعددة - من البنوك المركزية إلى وزارات التجارة - عمليات تدقيق مستمرة، مما يدفع الطلب على منصات الاستشارات والتقييمات من الطرف الثالث والأتمتة. تضيف المشتريات المدفوعة بالامتثال زخماً إلى سوق أمن المعلومات في الشرق الأوسط وأفريقيا مع تزايد طلبات التراخيص.

تصاعد الهجمات السيبرانية على التكنولوجيا التشغيلية لأصول النفط والغاز يدفع اعتماد أمان ICS/SCADA

تواجه شركات الطاقة حملات متطورة تتسلل إلى شبكات التحكم في المصافي وتعطل الإنتاج. تعكس أكاديمية أمان التكنولوجيا التشغيلية في أرامكو السعودية مع Dragos الاستثمار المتصاعد في الحماية المخصصة للتحكم الصناعي. تتطلب ممرات الطاقة المترابطة في المنطقة شبكات معزولة جوياً وأجهزة استشعار كشف الشذوذ ومراكز عمليات أمنية متخصصة في التكنولوجيا التشغيلية على مدار 24/7، مما يعزز طلب الحلول عبر سوق أمن المعلومات في الشرق الأوسط وأفريقيا.

الاعتماد المتفجر للأموال المتنقلة في أفريقيا جنوب الصحراء يتطلب حماية نقاط النهاية ومكافحة الاحتيال

وصلت معاملات الأموال المتنقلة إلى ذروات جديدة ولكنها ولدت 140 مليون دولار أمريكي من خسائر الجرائم السيبرانية، مدفوعة بتكتيكات تبديل بطاقات SIM والهندسة الاجتماعية. أدخلت البنوك المركزية في نيجيريا وكينيا أطر عمل إلزامية للأمن السيبراني، مما يجبر مقدمي الخدمات المالية على نشر المصادقة متعددة العوامل وتحليلات الاحتيال في الوقت الفعلي وشبكات الوكلاء الآمنة. يكتسب مقدمو نقاط النهاية وإدارة الاحتيال حصة بينما يخترق سوق أمن المعلومات في الشرق الأوسط وأفريقيا النظم البيئية الشاملة مالياً.

تحليل تأثير القيود

| القيد | (~) % التأثير على توقعات معدل النمو السنوي المركب | الصلة الجغرافية | الجدول الزمني للتأثير |

|---|---|---|---|

| النقص الحاد في مواهب الأمن السيبراني يرفع تكاليف الخدمات | −1.8% | مجلس التعاون الخليجي وأفريقيا | المدى الطويل (≥ 4 سنوات) |

| قوانين حماية البيانات المجزأة عبر الدول الأفريقية تزيد تعقيد الامتثال | −1.2% | أفريقيا جنوب الصحراء | المدى المتوسط (2-4 سنوات) |

| قيود الميزانية بين المؤسسات الصغيرة والمتوسطة الأفريقية تعطي الأولوية للرقمنة الأساسية على الأمان | −1.4% | أفريقيا جنوب الصحراء | المدى المتوسط (2-4 سنوات) |

| الاعتماد على الاستيراد لأجهزة الأمان المعرضة لاضطرابات سلسلة التوريد الجيوسياسية | −0.9% | الشرق الأوسط، شمال أفريقيا | المدى القصير (≤ 2 سنة) |

| المصدر: Mordor Intelligence | |||

النقص الحاد في مواهب الأمن السيبراني يرفع تكاليف الخدمات

تكافح 87% من مؤسسات دولة الإمارات العربية المتحدة لتوظيف متخصصين مؤهلين رغم تجاوز الرواتب الشهرية 13,500 درهم إماراتي للاستشاريين. تسجل قطر 434.09 وظيفة أمن سيبراني لكل 100,000 مقيم، ومع ذلك يستمر الطلب في تجاوز العرض، مما يجبر المؤسسات على الاستعانة بمصادر خارجية للمراقبة والاستجابة للحوادث. ترفع فواتير الأجور الأعلى التكاليف الإجمالية للمشاريع وتخفف معدلات الاعتماد، خاصة بين المؤسسات متوسطة المستوى، مما يقيد سوق أمن المعلومات في الشرق الأوسط وأفريقيا.

قوانين حماية البيانات المجزأة عبر الدول الأفريقية تزيد تعقيد الامتثال

تحتفظ الكاميرون ونيجيريا ومصر بقوانين خصوصية متباينة تجبر مقدمي الخدمات متعددي الجنسيات على الاحتفاظ بكتيبات امتثال منفصلة. تؤدي الجداول الزمنية المختلفة لإشعار الانتهاكات وهياكل العقوبات إلى زيادة أعباء التدقيق وإطالة أوقات تنفيذ المشاريع. تلجأ الشركات إلى نهج أعلى المعايير، واعتماد أصرم الضوابط عبر القارة، لكن هذا يرفع تكلفة التنفيذ ويبطئ دخول السوق في سوق أمن المعلومات في الشرق الأوسط وأفريقيا.

تحليل القطاعات

حسب العرض: الحلول تتفوق على الخدمات لكن الزخم يتحول

استحوذت الحلول على 70.1% من الإيرادات في عام 2024 حيث اشترت المؤسسات مجموعات أمان نقاط النهاية والشبكة والسحابة بالجملة. تُظهر هذه الهيمنة القوة الشرائية للمؤسسات الكبيرة التي لا تزال تفضل الأجهزة في الموقع للبيئات الحيوية. يعزز الابتكار المستمر في كشف التهديدات المدعوم بالذكاء الاصطناعي إنفاق الحلول، مع إضافة مقدمين مثل SentinelOne إدارة الوضعية الأمنية للدفاع عن أصول الذكاء الاصطناعي الخفية[2]SentinelOne، "إطلاق إدارة الوضعية الأمنية للذكاء الاصطناعي،" sentinelone.com. ومع ذلك، يُظهر سوق أمن المعلومات في الشرق الأوسط وأفريقيا شهية متزايدة للخدمات المُدارة، وهو ما يتضح في توقعات معدل نمو سنوي مركب قدره 14.9% مدفوع بنقص المواهب الحاد وأعباء الامتثال.

تنمو الخدمات المهنية حيث يقوم المُكاملون بتخصيص الهياكل الهجينة المعقدة عبر بيئات السحابة السيادية. تنجذب المؤسسات الصغيرة والمتوسطة بشكل خاص نحو عروض مركز العمليات الأمنية كخدمة مثل Liquid C2، والتي تجمع المراقبة والاستجابة للحوادث وإعداد التقارير التنظيمية مقابل هيكل رسوم يمكن التنبؤ به. يعيد التحول توزيع الحصة داخل صناعة أمن المعلومات في الشرق الأوسط وأفريقيا مع الحفاظ على مبيعات الحلول لمشاريع التجديد الكبيرة.

ملاحظة: حصص القطاعات لجميع القطاعات الفردية متاحة عند شراء التقرير

حسب وضع النشر: اكتساب زخم السحابة على ريادة النشر في الموقع

احتلت الهياكل في الموقع 62.4% من حجم سوق أمن المعلومات في الشرق الأوسط وأفريقيا في عام 2024 بسبب قواعد سيادة البيانات وروابط SCADA القديمة. ومع ذلك، من المتوقع أن يتوسع الأمان المقدم عبر السحابة بمعدل نمو سنوي مركب قدره 15.7% حيث يقوم مقدمو الخدمات الإقليميون بإنشاء نقاط حضور محلية تلبي تفويضات الإقامة. تمثل عقدة حافة الخدمة الآمنة لشركة Cisco في دولة الإمارات العربية المتحدة توطين السحابة الذي يقلل زمن الاستجابة ويتماشى مع ضوابط مجلس التعاون الخليجي.

تهيمن النماذج الهجينة الآن على خرائط طريق الهجرة. تحتفظ المؤسسات بأعباء العمل الحساسة داخل البلاد بينما توجه مهام التحليل والحماية المعزولة إلى السحب الإقليمية. تؤكد حوارات قمة Gartner على اعتماد الثقة الصفرية حيث تفصل المؤسسات الهوية عن المحيط، مما يدفع اعتماد السحابة أكثر داخل سوق أمن المعلومات في الشرق الأوسط وأفريقيا.

حسب القطاع الرأسي للمستخدم النهائي: المؤسسات المصرفية والمالية وخدمات التأمين تحتفظ بالريادة، الرعاية الصحية تتصاعد

مثلت مؤسسات المؤسسات المصرفية والمالية وخدمات التأمين 35.7% من الإنفاق في عام 2024، مما يعكس الإشراف الاحترازي الصارم وتزايد حوادث احتيال المدفوعات. تتطلب جولات تراخيص الخدمات المصرفية الرقمية الجديدة في المملكة العربية السعودية ودولة الإمارات العربية المتحدة ضوابط متماشية مع ISO 27001، مما يوحد ميزانيات الأمان مع وحدات الهوية ومكافحة الاحتيال ومنع فقدان البيانات. على العكس، يرتفع إنفاق الرعاية الصحية بمعدل نمو سنوي مركب قدره 15.3% حيث تتوسع الأجهزة الطبية المتصلة في سطح الهجوم. توثق البحوث من اتحادات أكاديمية مخاطر البرامج الضارة وبرامج الفدية على أساطيل إنترنت الأشياء في المستشفيات.

تحافظ قطاعات الحكومة والطاقة والتصنيع على الطلب على الدفاعات المتمركزة حول التكنولوجيا التشغيلية. تعطي قطاعات التجزئة والتجارة الإلكترونية الأولوية لأمان بوابات الدفع حيث تتكاثر المعاملات عبر الإنترنت، بينما تستثمر شركات الاتصالات في تقوية الواجهة الخلفية وبرامج إعادة بيع الأمان المُدار. تعزز هذه المحركات المتنوعة المرونة في سوق أمن المعلومات في الشرق الأوسط وأفريقيا.

ملاحظة: حصص القطاعات لجميع القطاعات الفردية متاحة عند شراء التقرير

حسب حجم المؤسسة: اعتماد المؤسسات الصغيرة والمتوسطة يقلص الفجوة

استحوذت المؤسسات الكبيرة على 68.3% من الإنفاق في عام 2024، ومع ذلك تسجل المؤسسات الصغيرة والمتوسطة أسرع مسار بمعدل نمو سنوي مركب قدره 14.6%. تستهدف الهجمات السيبرانية الشركات الصغيرة في جنوب أفريقيا في 43% من الحوادث، بمتوسط خسائر قدره 254,445 دولار أمريكي لكل انتهاك. تقلل كتالوجات الخدمات المُدارة و SIEM مفتوحة المصدر ومجموعات نقاط النهاية القائمة على الاشتراك حواجز الدخول وتسمح للمؤسسات الصغيرة والمتوسطة بتلبية المعايير التنظيمية دون زيادة عدد الموظفين الداخليين.

ترتفع تخصيصات الميزانية؛ وبناء عليه، تخطط الشركات لزيادة ميزانيات الأمان السنوية بنسبة 9% خلال العامين المقبلين، مما يشير إلى أن سوق أمن المعلومات في الشرق الأوسط وأفريقيا سيتوسع ليشمل ما هو أبعد من الشركات الكبيرة الراسخة. يُعد الترخيص القابل للتوسع وتسعير الاستهلاك أمراً بالغ الأهمية لإطلاق الطلب الكامن للمؤسسات الصغيرة والمتوسطة.

التحليل الجغرافي

يستحوذ الشرق الأوسط على الحصة الأكبر من سوق أمن المعلومات في الشرق الأوسط وأفريقيا، مرساة بالمملكة العربية السعودية ودولة الإمارات العربية المتحدة. تمول مبادرات رؤية 2030 المشاريع الضخمة مثل مصنع DataVolt للذكاء الاصطناعي في نيوم بقيمة 5 مليار دولار أمريكي، والذي يرفع قدرة معالجة البيانات المحلية ويزيد متطلبات الأمان[3]نيوم، "اتفاقية مصنع DataVolt للذكاء الاصطناعي،" neom.com. تستهدف دولة الإمارات العربية المتحدة قيمة سوق أمن سيبراني قدرها 18 مليار درهم إماراتي عبر منطقة الشرق الأوسط وشمال أفريقيا وتخطط لتدريب 40,000 متخصص، ومواءمة تطوير القوى العاملة مع أهداف اعتماد السحابة السيادية. تتوقع خارطة طريق قطر إنفاق 11 مليار دولار أمريكي على الأمان بحلول عام 2027 بنمو سنوي قدره 15.6%، مما يرسخ الدوحة كمركز سيبراني خليجي.

يضيف النظام البيئي المتقدم للشركات الناشئة في إسرائيل عمق الابتكار، مدعوماً بصندوق Cyberstarts البالغ 300 مليون دولار أمريكي والذي يقوي مجمعات المواهب الإقليمية. تحسّن تركيا والبحرين وعُمان الأطر الوطنية لمعالجة تصعيد التهديدات المدعومة من الدول، مما يدفع الإنفاق الإضافي على منصات استخبارات التهديدات وتحديث مراكز العمليات الأمنية.

تقدم أفريقيا منحنيات نضج متنوعة. تقود جنوب أفريقيا الاعتماد التجاري، ومع ذلك تفتقر 90% من الشركات القارية إلى بروتوكولات كافية، مما يشير إلى مساحة شاغرة واسعة. يفرض البنك المركزي النيجيري إرشادات قائمة على المخاطر تحفز الاستثمار في القطاع المصرفي، بينما تكثف كينيا وغانا ومصر بناء القدرات بعد هجمات عالية الوضوح على بوابات حكومية ومنصات الأموال المتنقلة. تدخل أسواق باقي أفريقيا مراحل التحول الرقمي مدعومة بتمويل البنية التحتية متعدد الأطراف، مما يطلق مجمعات إيرادات مستقبلية للمقدمين في سوق أمن المعلومات في الشرق الأوسط وأفريقيا.

يعيق الاختلاف التنظيمي عبر الحدود النشر السريع؛ ومع ذلك، تتبع المؤسسات بشكل متزايد موقف المعايير الأعلى لتبسيط العمليات متعددة الولايات القضائية. تصيغ الجمعيات الإقليمية قوالب سياسات منسقة، مما يعد بتبسيط الامتثال متوسط المدى وتخفيضات التكلفة.

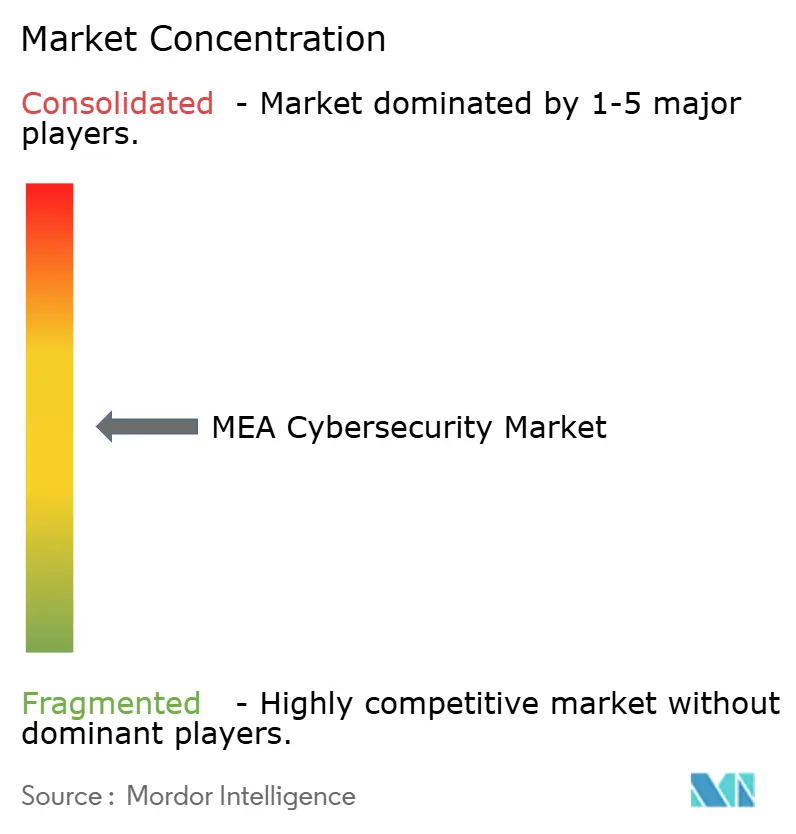

المشهد التنافسي

يضم سوق أمن المعلومات في الشرق الأوسط وأفريقيا شركات عالمية راسخة مثل Cisco وPalo Alto Networks وIBM تعمل إلى جانب متخصصين إقليميين مثل Help AG وStarLink. يجري توحيد البائعين حيث يستحوذ لاعبو المنصات على الشركات الناشئة ذات الحلول المحددة لتوسيع عرض المحفظة. يدمج استحواذ G42 في عام 2025 على CPX التحليلات المدعومة بالذكاء الاصطناعي مع نطاق الخدمات المُدارة، مما يمثل التكامل الرأسي كتحوط تنافسي.

يُعد الحضور المحلي محورياً. دشنت LogRhythm | Exabeam مقراً في الرياض لمواءمة العروض مع رؤية السعودية 2030، بينما افتتحت PureSquare مكاتب خليجية مزدوجة تستهدف نمو الإيرادات الإقليمية عشرة أضعاف. يتمحور التمايز التقني حول الذكاء الاصطناعي والتعلم الآلي ومخططات الثقة الصفرية؛ على سبيل المثال، أصدرت A10 Networks إرشادات أمان تطبيقات الذكاء الاصطناعي التي تتردد صداها مع المؤسسات ذات الأولوية الرقمية.

تتجمع فرص المساحة البيضاء حول الرعاية الصحية وتمكين المؤسسات الصغيرة والمتوسطة وأجهزة أمان سلسلة التوريد، حيث تظل الحلول المجزأة شائعة. تحصل الشركات المدمرة الناشئة مثل Cipher في المملكة العربية السعودية وDefendis المتخصصة في أفريقيا على التمويل لتوسيع منصات كشف التهديدات المصممة خصيصاً لمتجهات الهجوم المحلية. تكافئ الحدود التنافسية بشكل متزايد البائعين الذين يجمعون بين الطلاقة التنظيمية والدعم المحلي وبرامج تطوير المواهب مع تحليلات التهديدات المتقدمة.

قادة صناعة أمن المعلومات في الشرق الأوسط وأفريقيا

-

Cisco Systems Inc.

-

Dell Technologies

-

Kaspersky Lab

-

IBM Corporation

-

Check Point Software Technologies Ltd

- *تنويه: لم يتم فرز اللاعبين الرئيسيين بترتيب معين

التطورات الصناعية الحديثة

- يوليو 2025: أطلقت Cyberstarts صندوقاً بقيمة 300 مليون دولار أمريكي لمساعدة الشركات الناشئة الإسرائيلية في مجال الأمن السيبراني في جذب المواهب.

- يونيو 2025: كشفت دولة الإمارات العربية المتحدة النقاب عن استراتيجية وطنية شاملة للأمن السيبراني تهدف إلى تأمين البنية التحتية الحيوية.

- مايو 2025: التقى مستشار الأمن القومي الإماراتي مع الرئيس التنفيذي لشركة Cisco لتعميق التعاون في مجال الذكاء الاصطناعي والأمن السيبراني.

- فبراير 2025: استحوذت G42 على CPX، ودمجت 400 متخصص في سلسلة قيمة الذكاء الاصطناعي الخاصة بها.

نطاق تقرير سوق أمن المعلومات في الشرق الأوسط وأفريقيا

تساعد حلول أمن المعلومات المؤسسة في مراقبة واكتشاف والإبلاغ عن ومواجهة التهديدات السيبرانية التي هي محاولات قائمة على الإنترنت لإلحاق الضرر بأنظمة المعلومات أو تعطيلها واختراق المعلومات الحيوية باستخدام برامج التجسس والبرامج الضارة، وعن طريق التصيد الاحتيالي، للحفاظ على سرية البيانات.

يُقسم سوق أمن المعلومات في الشرق الأوسط وأفريقيا حسب العروض (الحلول [أمان التطبيقات، أمان السحابة، أمان البيانات، إدارة الهوية والوصول، حماية البنية التحتية، إدارة المخاطر المتكاملة، أمان الشبكة، أمان نقطة النهاية، وأنواع حلول أخرى] والخدمات [الخدمات المهنية والخدمات المُدارة])، وحسب النشر (في الموقع، والسحابة)، وحسب حجم المؤسسة (المؤسسات الصغيرة والمتوسطة، المؤسسات الكبيرة)، وحسب القطاع الرأسي للمستخدم النهائي (المؤسسات المصرفية والمالية وخدمات التأمين، والرعاية الصحية، وتكنولوجيا المعلومات والاتصالات، والصناعة والدفاع، والتجزئة، والطاقة والمرافق، والتصنيع، وصناعات المستخدم النهائي الأخرى)، وحسب البلد (المملكة العربية السعودية، دولة الإمارات العربية المتحدة، جنوب أفريقيا). يتم توفير أحجام الأسواق والتوقعات من ناحية القيمة بالدولار الأمريكي لجميع القطاعات المذكورة أعلاه.

| الحلول | أمان التطبيقات |

| أمان السحابة | |

| أمان البيانات | |

| إدارة الهوية والوصول | |

| حماية البنية التحتية | |

| إدارة المخاطر المتكاملة | |

| معدات أمان الشبكة | |

| أمان نقطة النهاية | |

| خدمات أخرى | |

| الخدمات | الخدمات المهنية |

| الخدمات المُدارة |

| في الموقع |

| السحابة |

| المؤسسات المصرفية والمالية وخدمات التأمين |

| الرعاية الصحية |

| تكنولوجيا المعلومات والاتصالات |

| الصناعة والدفاع |

| التصنيع |

| التجزئة والتجارة الإلكترونية |

| الطاقة والمرافق |

| التصنيع |

| أخرى |

| المؤسسات الصغيرة والمتوسطة |

| المؤسسات الكبيرة |

| الشرق الأوسط | المملكة العربية السعودية |

| دولة الإمارات العربية المتحدة | |

| قطر | |

| البحرين | |

| الكويت | |

| عُمان | |

| إسرائيل | |

| تركيا | |

| أفريقيا | جنوب أفريقيا |

| مصر | |

| نيجيريا | |

| كينيا | |

| المغرب | |

| باقي أفريقيا |

| حسب العرض | الحلول | أمان التطبيقات |

| أمان السحابة | ||

| أمان البيانات | ||

| إدارة الهوية والوصول | ||

| حماية البنية التحتية | ||

| إدارة المخاطر المتكاملة | ||

| معدات أمان الشبكة | ||

| أمان نقطة النهاية | ||

| خدمات أخرى | ||

| الخدمات | الخدمات المهنية | |

| الخدمات المُدارة | ||

| حسب وضع النشر | في الموقع | |

| السحابة | ||

| حسب القطاع الرأسي للمستخدم النهائي | المؤسسات المصرفية والمالية وخدمات التأمين | |

| الرعاية الصحية | ||

| تكنولوجيا المعلومات والاتصالات | ||

| الصناعة والدفاع | ||

| التصنيع | ||

| التجزئة والتجارة الإلكترونية | ||

| الطاقة والمرافق | ||

| التصنيع | ||

| أخرى | ||

| حسب حجم المؤسسة للمستخدم النهائي | المؤسسات الصغيرة والمتوسطة | |

| المؤسسات الكبيرة | ||

| حسب الجغرافيا | الشرق الأوسط | المملكة العربية السعودية |

| دولة الإمارات العربية المتحدة | ||

| قطر | ||

| البحرين | ||

| الكويت | ||

| عُمان | ||

| إسرائيل | ||

| تركيا | ||

| أفريقيا | جنوب أفريقيا | |

| مصر | ||

| نيجيريا | ||

| كينيا | ||

| المغرب | ||

| باقي أفريقيا | ||

الأسئلة الرئيسية المُجاب عنها في التقرير

ما هو التقييم الحالي لسوق أمن المعلومات في الشرق الأوسط وأفريقيا؟

السوق مُقيم بـ 3.27 مليار دولار أمريكي في عام 2025 ومن المتوقع أن يصل إلى 5.87 مليار دولار أمريكي بحلول عام 2030.

أي قطاع ينمو بأسرع وتيرة داخل السوق؟

تسجل خدمات الأمان المُدارة أسرع وتيرة، متوقعة بمعدل نمو سنوي مركب قدره 14.9% حتى عام 2030.

لماذا يتوسع أمن المعلومات في الرعاية الصحية بسرعة؟

تعرّض البرامج المُسرّعة للصحة الرقمية وارتفاع عمليات نشر أجهزة إنترنت الأشياء الطبية المستشفيات لبرامج الفدية والبرامج الضارة، مما يدعم توقعات معدل نمو سنوي مركب قدره 15.3%.

كيف تؤثر تفويضات السحابة السيادية على الإنفاق الأمني؟

تجبر قواعد إقامة البيانات والسعودة المؤسسات على بناء مراكز عمليات أمنية محلية واعتماد خدمات مُدارة، مما يرفع طلب الحلول والخدمات.

ما التحديات التي تواجهها المؤسسات الصغيرة والمتوسطة الأفريقية في اعتماد الأمن السيبراني؟

تعيق قيود الميزانية ونقص المواهب الحاد بناء القدرات الداخلية، مما يدفع المؤسسات الصغيرة والمتوسطة نحو خدمات مُدارة قائمة على الاشتراك للحماية.

آخر تحديث للصفحة في: