Tamanho e Participação do Mercado de Ferramentas de Modelagem de Ameaças

Análise do Mercado de Ferramentas de Modelagem de Ameaças por Mordor Intelligence

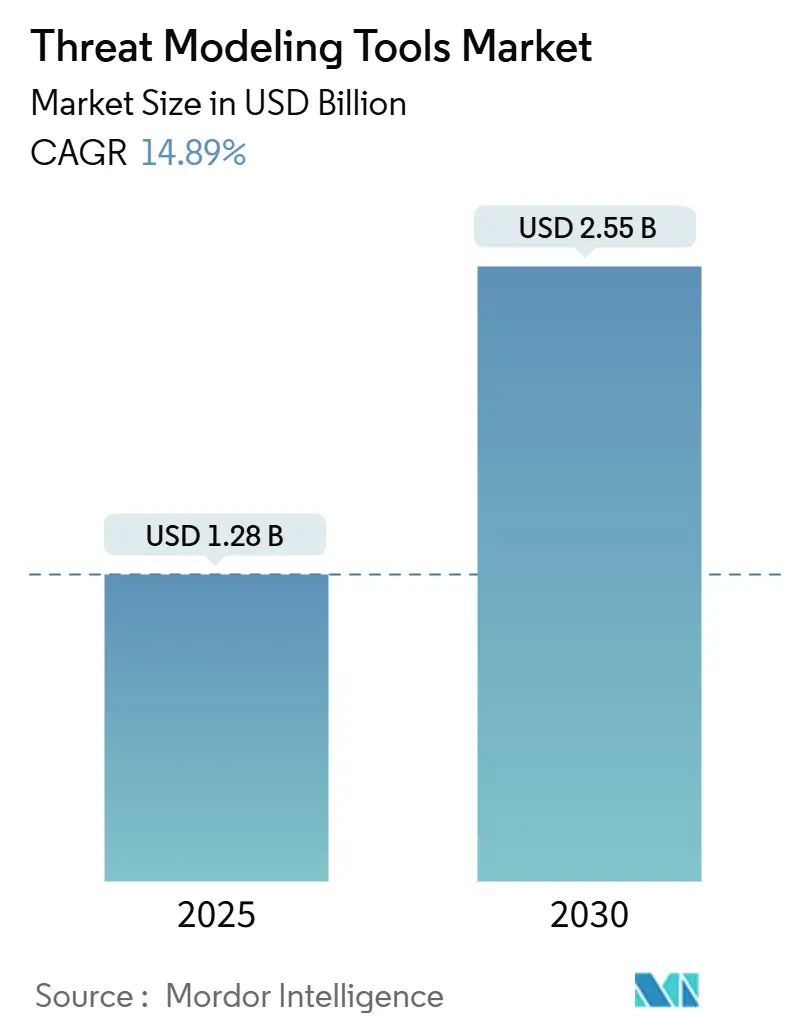

O tamanho do mercado de ferramentas de modelagem de ameaças atingiu USD 1,28 bilhão em 2025 e está previsto para expandir para USD 2,55 bilhões até 2030, entregando um CAGR de 14,89%. O crescimento decorre da adoção obrigatória de práticas de segurança por design, da expansão do desenvolvimento nativo em nuvem e de regulamentações rigorosas como o Estrutura de Desenvolvimento Seguro de Software do NIST. Os contratantes federais agora devem demonstrar modelagem de ameaças contínua, enquanto as empresas modernizam suas cadeias de ferramentas de segurança para lidar com microsserviços e cargas de trabalho orientadas por IA. Os fornecedores que integram a modelagem automatizada em pipelines de DevSecOps obtêm demanda sustentada, especialmente à medida que as organizações se voltam para fluxos de trabalho de segurança centrados em código e consumo baseado em assinatura.

Principais Conclusões do Relatório

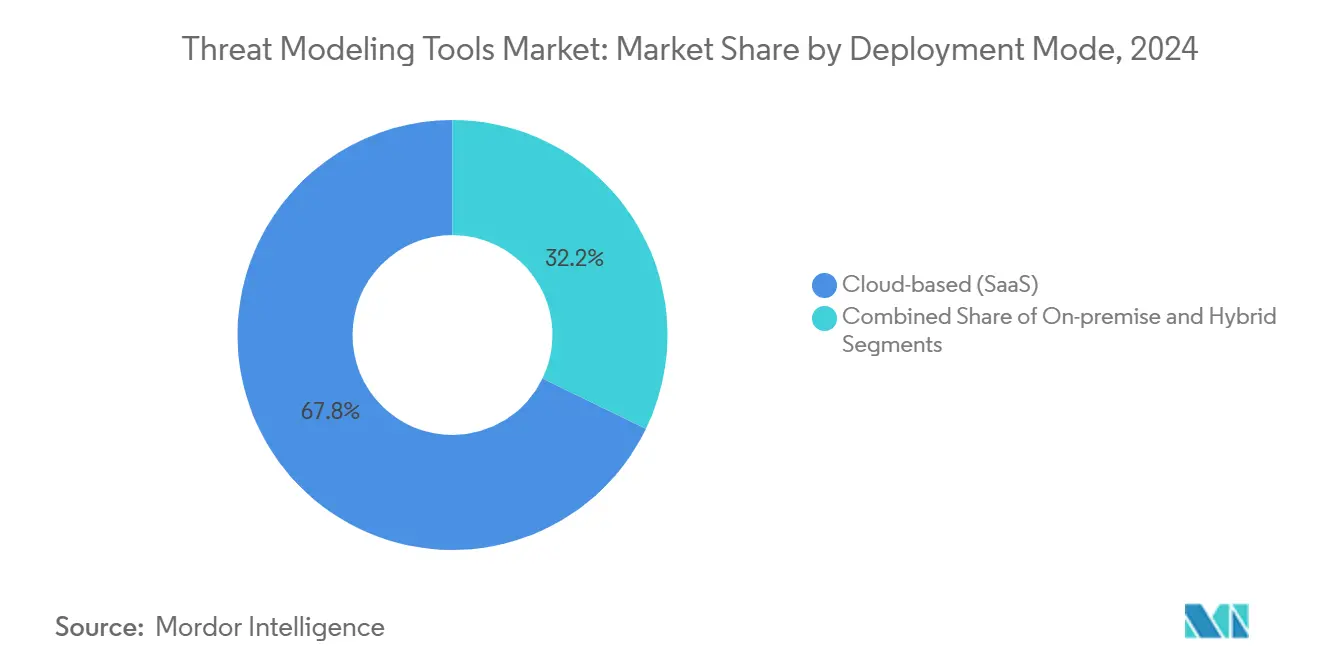

- Por modo de implantação, o SaaS baseado em nuvem detinha 67,82% da participação do mercado de ferramentas de modelagem de ameaças em 2024 e se expandirá a um CAGR de 15,67% até 2030.

- Por tipo de ferramenta, as plataformas comerciais empresariais lideraram com 67,82% de participação de receita em 2024, enquanto as ferramentas de modelagem de ameaças como código/CLI estão projetadas para crescer mais rapidamente a um CAGR de 14,96% até 2030.

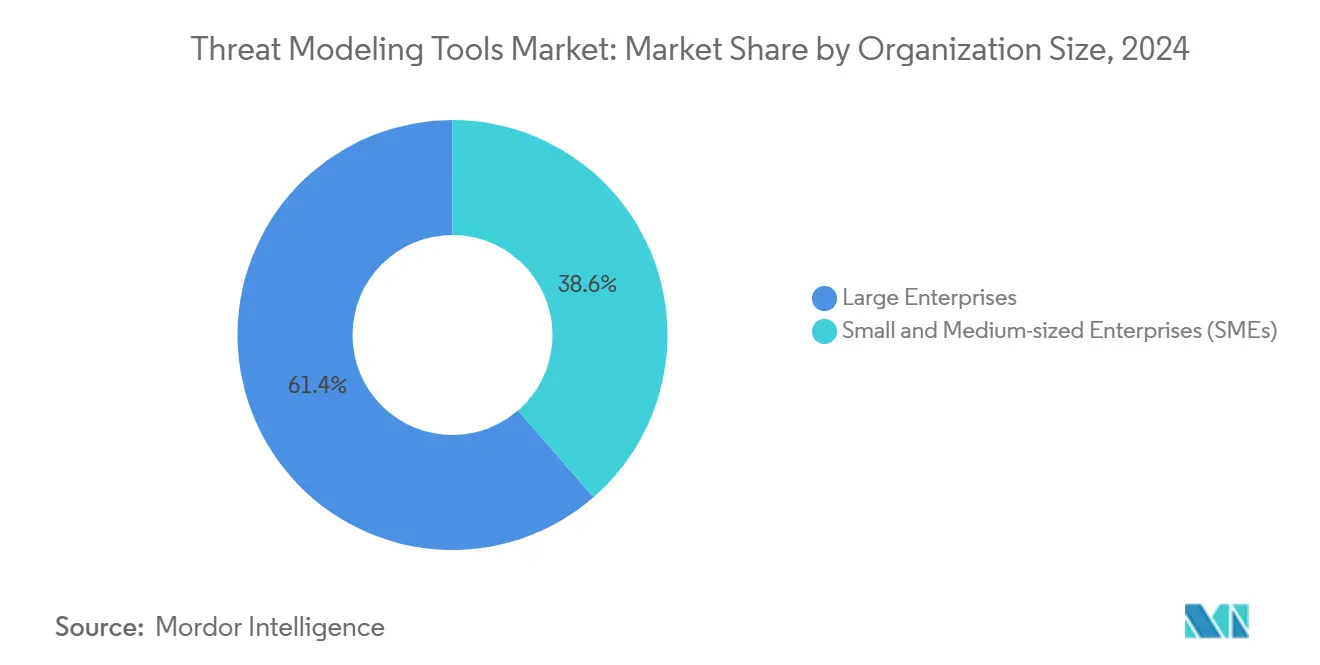

- Por tamanho da organização, as grandes empresas responderam por 61,38% da receita de 2024, enquanto as PMEs estão posicionadas para o maior CAGR de 16,23% até 2030.

- Por vertical de uso final, o BFSI capturou 27,93% dos gastos de 2024, e espera-se que saúde e ciências da vida avancem a um CAGR de 14,91% até 2030.

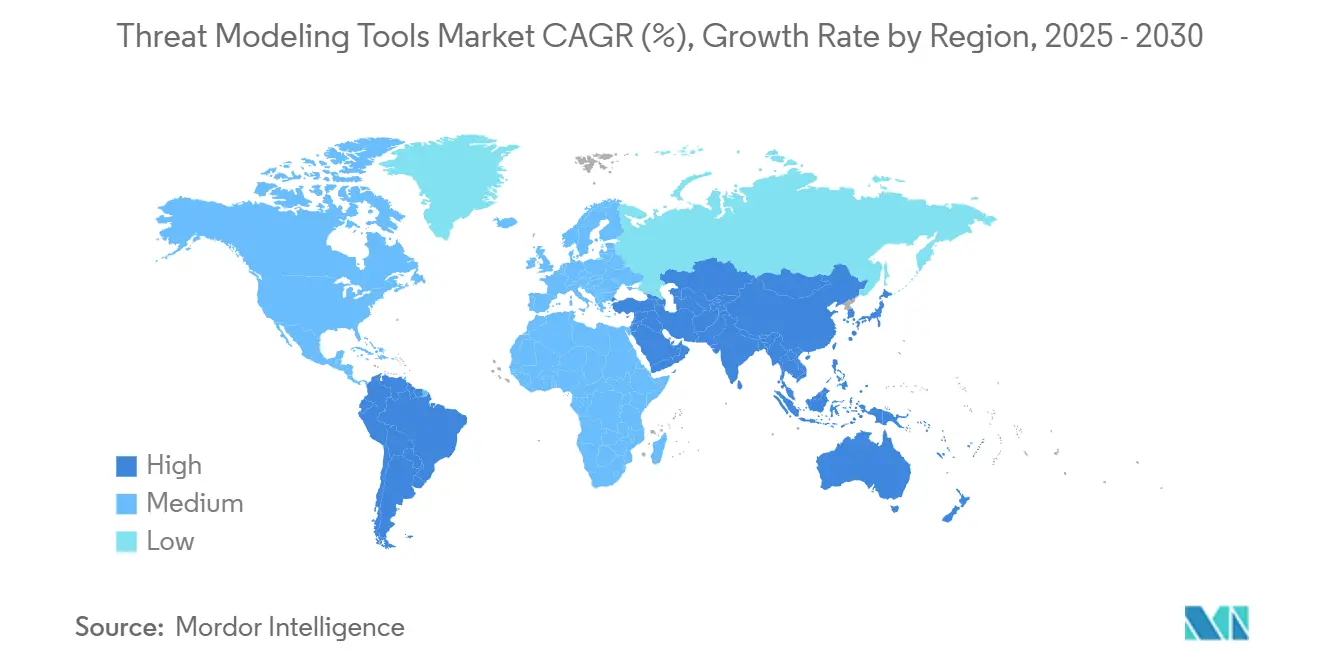

- Por geografia, a América do Norte dominou com uma participação de 39,86% em 2024; a Ásia-Pacífico está preparada para um CAGR de 15,04%, o mais rápido entre todas as regiões.

Tendências e Perspectivas do Mercado Global de Ferramentas de Modelagem de Ameaças

Análise de Impacto dos Impulsionadores

| Impulsionador | (~) % de Impacto na Previsão de CAGR | Relevância Geográfica | Prazo de Impacto |

|---|---|---|---|

| Adoção de deslocamento para a esquerda impulsionada por DevSecOps | +3.2% | Global, com América do Norte e Europa liderando | Médio prazo (2 a 4 anos) |

| Expansão de mandatos regulatórios (NIST SSDF, GDPR, PCI, FedRAMP) | +2.8% | América do Norte e Europa como primárias, Ásia-Pacífico emergindo | Longo prazo (≥ 4 anos) |

| Proliferação de arquitetura nativa em nuvem e de microsserviços | +2.1% | Global, concentrada em regiões tecnologicamente avançadas | Curto prazo (≤ 2 anos) |

| Estruturas de segurança de IA Generativa/LLM que necessitam de modelos de ameaças personalizados | +1.9% | Global, com adoção antecipada na América do Norte e Ásia-Pacífico | Médio prazo (2 a 4 anos) |

| Análise automática de IaC habilitando modelos de ameaças derivados de código | +1.7% | Global, mercados centrados em desenvolvedores | Curto prazo (≤ 2 anos) |

| Integrações de pontuação SBOM da cadeia de suprimentos de software | +1.4% | América do Norte e Europa, expandindo para a Ásia-Pacífico | Médio prazo (2 a 4 anos) |

| Fonte: Mordor Intelligence | |||

Adoção de deslocamento para a esquerda impulsionada por DevSecOps

As empresas incorporam cada vez mais a modelagem de ameaças nos fluxos de trabalho de desenvolvimento diário para identificar vulnerabilidades antes que o código chegue à produção. O NIST SSDF obriga os contratantes federais dos EUA a documentar a modelagem de ameaças no momento do design, e disposições semelhantes aparecem nos rascunhos da Lei de Resiliência Operacional Digital da UE. Plug-ins integrados para GitHub, GitLab e Azure DevOps tornam a prática tão rotineira quanto uma revisão de solicitação de pull. Um grande banco europeu reduziu os atrasos de lançamento em 40% após automatizar seus modelos em pipelines de CI. Os fornecedores de ferramentas que expõem APIs e analisadores de Infraestrutura como Código se beneficiam, pois os desenvolvedores podem tratar diagramas de segurança como artefatos com controle de versão. Como resultado, a adoção do deslocamento para a esquerda adiciona um aumento significativo de 3,2% ao CAGR previsto em todo o mercado de ferramentas de modelagem de ameaças.

Expansão de mandatos regulatórios

Estruturas legais em todo o mundo agora consagram a modelagem de ameaças como um item de conformidade. O Artigo 25 do GDPR exige revisões de privacidade por design, enquanto o PCI DSS 4.0 torna a modelagem obrigatória para ambientes de processamento de cartões. [1]PCI Security Standards Council, "Padrão de Segurança de Dados da Indústria de Cartões de Pagamento v4.0," pcisecuritystandards.org As emendas à Lei de Cibersegurança de Singapura obrigam os proprietários de infraestrutura crítica a realizar avaliações periódicas de ameaças. As autorizações do FedRAMP também exigem avaliações de ameaças arquiteturais para provedores de nuvem que operam no setor público dos EUA. As multas por não conformidade e os riscos associados de bloqueio de fornecedores impulsionam a alocação constante de orçamento, elevando a curva de demanda de base global em 2,8%.

Proliferação de arquitetura nativa em nuvem e de microsserviços

A rápida adoção do Kubernetes fragmenta os limites das aplicações, tornando os modelos de perímetro legados obsoletos. As ferramentas modernas devem processar políticas de malha de serviços, registros de contêineres e rotas de entrada de cluster para mapear superfícies de ataque em tempo real. [2]Cloud Security Alliance, "Estrutura de Segurança Nativa em Nuvem," cloudsecurityalliance.org Um fabricante multinacional descobriu 23 caminhos de ataque ocultos em seu ambiente Kubernetes após implantar modelagem de ameaças com reconhecimento de contêineres, provocando redesenhos arquiteturais. Como as topologias de contêineres mudam a cada hora, os mecanismos baseados em SaaS que reconstroem modelos dinamicamente ganham preferência sobre utilitários de desktop estáticos. Essa adequação ao ambiente dinâmico acelera os ciclos de atualização de ferramentas e contribui com um aumento estimado de 2,1% no CAGR.

Estruturas de segurança de IA Generativa/LLM necessitam de modelos de ameaças personalizados

Os grandes modelos de linguagem introduzem exposições inéditas, incluindo injeção de prompt, envenenamento de dados de treinamento e roubo de modelos. O OWASP Top 10 para aplicações LLM formaliza esses riscos. [3]OWASP Foundation, "OWASP Top 10 para Aplicações de Grandes Modelos de Linguagem," owasp.org As empresas que correm para incorporar IA generativa devem mapear pipelines de dados, registros de modelos e endpoints de inferência em modelos de ameaças que os produtos legados não conseguem analisar. Trabalhos acadêmicos como o ThreMoLIA delineiam metodologias multicamadas, incentivando os fornecedores de ferramentas a lançar conjuntos de regras com reconhecimento de IA. Os primeiros adotantes em finanças e saúde já executam simulações de equipe vermelha contra chatbots que lidam com dados sensíveis, e essa demanda especializada adiciona um impacto positivo de 1,9% à trajetória de crescimento do mercado.

Análise de Impacto das Restrições

| Restrição | (~) % de Impacto na Previsão de CAGR | Relevância Geográfica | Prazo de Impacto |

|---|---|---|---|

| Escassez de profissionais qualificados em modelagem de ameaças | -1.8% | Global, aguda em mercados emergentes | Longo prazo (≥ 4 anos) |

| Complexidade de integração e fluxo de trabalho em pilhas de SDLC heterogêneas | -1.4% | Global, com foco em empresas | Médio prazo (2 a 4 anos) |

| Desvio de modelo e falsa garantia provenientes de modelos gerados automaticamente | -0.9% | Global, organizações que adotam IA | Curto prazo (≤ 2 anos) |

| Consolidação de plataformas comprimindo orçamentos de ferramentas independentes | -0.7% | América do Norte e Europa principalmente | Médio prazo (2 a 4 anos) |

| Fonte: Mordor Intelligence | |||

Escassez de profissionais qualificados em modelagem de ameaças

Pesquisas do setor mostram que 78% das organizações têm dificuldade em contratar funcionários capazes de traduzir diagramas arquiteturais em requisitos de segurança acionáveis. O conhecimento abrange técnicas de ataque, legislação de conformidade e design de software, limitando o pool de talentos. As lacunas regionais são maiores nas economias emergentes, onde as universidades ficam para trás nos currículos de segurança. Programas da Linux Foundation e da CISA visam fechar essa lacuna, mas os pipelines de certificação ficam atrás da demanda. Até que as ferramentas automatizadas amadureçam, a escassez de expertise suprime implantações em larga escala e reduz 1,8% do potencial de CAGR do mercado.

Complexidade de integração e fluxo de trabalho em pilhas de SDLC heterogêneas

As empresas lidam com linguagens de programação mistas, monólitos, microsserviços e nuvens híbridas. As ferramentas de modelagem de ameaças devem se conectar com rastreadores de problemas, orquestradores de CI/CD, SIEMs e painéis de conformidade, frequentemente por meio de conectores personalizados. Cada nova integração adiciona sobrecarga de configuração que equipes pequenas não conseguem absorver, retardando a implantação. Arquiteturas híbridas locais e multinuvem intensificam o desafio, pois a modelagem consistente entre ambientes se mostra difícil de alcançar. Os fornecedores que oferecem plug-ins prontos para uso ganham adoção, mas a fragmentação atual remove 1,4% do impulso de crescimento.

Análise de Segmentos

Por Modo de Implantação: A aceleração da nuvem remodela a preferência dos compradores

As plataformas SaaS baseadas em nuvem responderam por 67,82% da receita de 2024 e estão projetadas para crescer a um CAGR de 15,67% até 2030. O tamanho do mercado de ferramentas de modelagem de ameaças para ofertas SaaS se beneficia da escalabilidade sob demanda, da colaboração global e do menor custo inicial. As implantações locais persistem no setor público e em serviços regulamentados que devem manter os diagramas atrás de firewalls, mas seu crescimento de um dígito fica atrás do mercado.

As empresas preferem SaaS porque os fornecedores podem atualizar continuamente as bibliotecas de ameaças e os modelos de detecção por aprendizado de máquina. Os recursos de colaboração permitem que equipes distribuídas coeditem diagramas e enviem automaticamente tickets de segurança para backlogs Ágeis. Os modelos híbridos ganham tração onde empresas de serviços financeiros armazenam dados pessoais localmente, mas utilizam mecanismos em nuvem para análise de caminhos de ataque com uso intensivo de computação, demonstrando uma adoção matizada em vez de uma migração tudo ou nada.

Nota: Participações de segmentos de todos os segmentos individuais disponíveis mediante a compra do relatório

Por Tipo de Ferramenta: Utilitários com automação em primeiro lugar crescem rapidamente

As plataformas comerciais empresariais retiveram 45,74% dos gastos de 2024, graças à orquestração integrada de fluxo de trabalho, SSO empresarial e relatórios de nível de auditoria. No entanto, as ferramentas de modelagem de ameaças como código baseadas em CLI devem registrar um CAGR de 14,96%, o mais rápido dentro do mercado de ferramentas de modelagem de ameaças. Os desenvolvedores incorporam modelos definidos em YAML em repositórios Git, permitindo revisão por pares assim como o código da aplicação.

As edições de código aberto/comunitárias servem como pontos de entrada de baixo atrito, especialmente para PMEs que estão iniciando práticas de segurança. As ferramentas de arrastar e soltar centradas em diagramação continuam populares para apresentações executivas, embora exportem cada vez mais JSON para alimentar scanners automatizados. Os mecanismos de simulação e grafo de ataque permanecem de nicho, mas são indispensáveis para unidades de equipe vermelha que testam sob estresse infraestruturas críticas complexas.

Por Tamanho da Organização: A expansão das PMEs supera a saturação das grandes empresas.

As grandes empresas contribuíram com 61,38% da receita de 2024 porque os departamentos de conformidade e os arquitetos de segurança dedicados institucionalizaram a modelagem de ameaças. A crescente saturação desacelera os gastos incrementais, deixando as grandes empresas a otimizar fluxos de trabalho em vez de adquirir novas licenças. As PMEs, no entanto, entregarão um CAGR de 16,23%, impulsionado por interfaces de baixo código e SaaS com pagamento por uso que eliminam o atrito orçamentário dentro do mercado de ferramentas de modelagem de ameaças.

Tutoriais de fornecedores e assistentes guiados permitem que proprietários de produtos sem formação profunda em segurança executem modelos de base, ampliando o público endereçável. Faixas de preços acessíveis e plug-ins de marketplace aceleram ainda mais a integração de PMEs, especialmente entre startups de tecnologia que implantam pilhas em nuvem por padrão.

Por Vertical de Uso Final: A adoção na área de saúde acelera

O BFSI permaneceu o maior comprador individual, detendo 27,93% dos gastos de 2024 devido ao PCI DSS, SOX e às diretrizes evolutivas de open banking que impõem análise proativa de riscos. Espera-se que saúde e ciências da vida registre o CAGR mais forte de 14,91%, refletindo a digitalização hospitalar, dispositivos médicos conectados e orientações da FDA que exigem avaliações de ameaças pré-mercado.

As empresas de telecomunicações adotam a modelagem de ameaças para proteger fatias de rede 5G e nós de computação de borda. As agências governamentais incorporam a modelagem em estruturas de aquisição para infraestrutura crítica, enquanto as empresas de manufatura mapeiam caminhos de ataque na convergência de TI-OT e linhas de produção autônomas.

Análise Geográfica

A América do Norte comandou 39,86% da receita global em 2024, impulsionada pelos mandatos do NIST, requisitos do FedRAMP e uma cultura madura de DevSecOps. Os gastos federais após a Ordem Executiva 14028 mantêm a demanda elevada por soluções de modelagem de ameaças generalizadas e de nicho. O Canadá impulsiona os totais regionais com a aplicação de estatutos de privacidade nos domínios de finanças e saúde, enquanto o México acelera a adoção nas cadeias de suprimentos de manufatura automotiva.

A Europa mantém um impulso constante liderado pelas obrigações de privacidade por design do GDPR e pelas futuras cláusulas de segurança da Lei de IA. A Alemanha lidera os casos de uso de manufatura e automotivo, o Reino Unido investe em pipelines seguros de serviços financeiros pós-Brexit, e a França canaliza orçamentos de defesa para a modelagem de sistemas aeroespaciais. A harmonização pan-europeia das políticas de cibersegurança garante que os requisitos de ferramentas permaneçam amplamente consistentes entre os estados membros.

A Ásia-Pacífico está preparada para realizar o CAGR mais rápido de 15,04%. As Medidas Provisórias de IA da China, a governança de IA do Japão e a Lei Básica de IA da Coreia do Sul codificam avaliações formais de ameaças, obrigando a aquisição de conjuntos de ferramentas especializadas. A Índia avança por meio das diretrizes de IA do NITI Aayog, enquanto Singapura revisa sua Lei de Cibersegurança para tornar obrigatória a modelagem periódica para infraestrutura de informação crítica. À medida que a transformação digital varre a ASEAN e a Oceania, as empresas veem a modelagem de ameaças como fundamental e não opcional.

Cenário Competitivo

O mercado de ferramentas de modelagem de ameaças permanece moderadamente fragmentado. A Microsoft incorpora a modelagem diretamente no Azure DevOps, aproveitando seu alcance de ecossistema para integrar desenvolvedores sem um ciclo de compra separado. Fornecedores especializados como ThreatModeler Software e IriusRisk se diferenciam por meio de automação orientada por IA, bibliotecas de modelos regulatórios e ontologias específicas do setor. A aquisição de USD 2,65 bilhões da Recorded Future pela Mastercard sublinha o impulso de consolidação e sinaliza que grandes redes de pagamento veem valor em pilhas integradas de análise de risco.

Iniciativas de código aberto como Threagile e ThreatSpec popularizam a modelagem de ameaças como código, deslocando a influência para as comunidades de desenvolvedores em vez dos compradores tradicionais de segurança. Os depósitos de patentes no USPTO sobre detecção de caminhos de ataque gerados por aprendizado de máquina destacam a inovação contínua voltada para a redução dos requisitos de expertise humana. Os fornecedores que investem em analisadores de infraestrutura como código, varreduras de topologia de nuvem em tempo real e mecanismos de risco específicos para LLM parecem mais bem posicionados para capturar gastos incrementais.

Apesar da rotatividade competitiva, as barreiras à entrada persistem: expertise de domínio, bibliotecas de referência de ameaças e integrações de nível empresarial levam anos para amadurecer. Como resultado, os fornecedores estabelecidos com APIs consolidadas, painéis de conformidade e braços de serviços profissionais mantêm poder de precificação mesmo enquanto startups de nicho corroem subdomínios especializados.

Líderes do Setor de Ferramentas de Modelagem de Ameaças

-

ThreatModeler Software Inc.

-

IriusRisk Limited

-

Security Compass Inc.

-

Foreseeti AB

-

Aristiun Inc.

- *Isenção de responsabilidade: Principais participantes classificados em nenhuma ordem específica

Desenvolvimentos Recentes do Setor

- Outubro de 2025: Amazon Web Services lançou o ThreatComposer Cloud, um serviço totalmente gerenciado que traduz modelos do AWS CloudFormation e Terraform em modelos de ameaças continuamente atualizados.

- Agosto de 2025: IriusRisk adquiriu a Conviso AppSec, com sede no Brasil, para expandir sua presença na América Latina e integrar recursos avançados de modelagem de ameaças centrados em código.

- Maio de 2025: OWASP lançou a Metodologia de Modelagem de Ameaças v2.0, padronizando orientações sobre análise de exposição de sistemas de IA e mapeamento de infraestrutura como código.

- Março de 2025: Microsoft adicionou um gerador de manual de ameaças orientado por IA ao Azure DevOps, permitindo que os desenvolvedores preencham automaticamente tarefas de mitigação durante revisões de solicitação de pull.

Escopo do Relatório Global do Mercado de Ferramentas de Modelagem de Ameaças

| Baseado em Nuvem (SaaS) |

| Local |

| Híbrido |

| Plataformas Comerciais Empresariais |

| Edições de Código Aberto / Comunitárias |

| Ferramentas de Modelagem de Ameaças como Código / CLI |

| Ferramentas Centradas em Diagramação |

| Ferramentas de Simulação e Grafo de Ataque |

| Grandes Empresas |

| Pequenas e Médias Empresas (PMEs) |

| BFSI |

| TI e Telecomunicações |

| Saúde e Ciências da Vida |

| Governo e Defesa |

| Manufatura e Industrial |

| América do Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| Europa | Alemanha | |

| Reino Unido | ||

| França | ||

| Rússia | ||

| Restante da Europa | ||

| Ásia-Pacífico | China | |

| Japão | ||

| Índia | ||

| Coreia do Sul | ||

| Austrália | ||

| Restante da Ásia-Pacífico | ||

| Oriente Médio e África | Oriente Médio | Arábia Saudita |

| Emirados Árabes Unidos | ||

| Restante do Oriente Médio | ||

| África | África do Sul | |

| Egito | ||

| Restante da África | ||

| América do Sul | Brasil | |

| Argentina | ||

| Restante da América do Sul | ||

| Por Modo de Implantação | Baseado em Nuvem (SaaS) | ||

| Local | |||

| Híbrido | |||

| Por Tipo de Ferramenta | Plataformas Comerciais Empresariais | ||

| Edições de Código Aberto / Comunitárias | |||

| Ferramentas de Modelagem de Ameaças como Código / CLI | |||

| Ferramentas Centradas em Diagramação | |||

| Ferramentas de Simulação e Grafo de Ataque | |||

| Por Tamanho da Organização | Grandes Empresas | ||

| Pequenas e Médias Empresas (PMEs) | |||

| Por Vertical de Uso Final | BFSI | ||

| TI e Telecomunicações | |||

| Saúde e Ciências da Vida | |||

| Governo e Defesa | |||

| Manufatura e Industrial | |||

| Por Geografia | América do Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| Europa | Alemanha | ||

| Reino Unido | |||

| França | |||

| Rússia | |||

| Restante da Europa | |||

| Ásia-Pacífico | China | ||

| Japão | |||

| Índia | |||

| Coreia do Sul | |||

| Austrália | |||

| Restante da Ásia-Pacífico | |||

| Oriente Médio e África | Oriente Médio | Arábia Saudita | |

| Emirados Árabes Unidos | |||

| Restante do Oriente Médio | |||

| África | África do Sul | ||

| Egito | |||

| Restante da África | |||

| América do Sul | Brasil | ||

| Argentina | |||

| Restante da América do Sul | |||

Principais Perguntas Respondidas no Relatório

Qual é o valor atual do mercado de ferramentas de modelagem de ameaças?

O tamanho do mercado de ferramentas de modelagem de ameaças foi de USD 1,28 bilhão em 2025.

Com que rapidez está crescendo a demanda por plataformas de modelagem de ameaças?

O mercado está projetado para registrar um CAGR de 14,89% entre 2025 e 2030.

Por que as ferramentas de modelagem de ameaças baseadas em nuvem estão ganhando tração?

A entrega via SaaS oferece colaboração em tempo real, atualizações contínuas de biblioteca e menores custos iniciais, o que impulsionou as implantações em nuvem para uma participação de 67,82% em 2024.

Qual vertical do setor deve crescer mais rapidamente na adoção de modelagem de ameaças?

Saúde e ciências da vida se expandirão a um CAGR de 14,91% até 2030, à medida que as regulamentações de dispositivos médicos e dados de pacientes se tornam mais rigorosas.

Qual região verá o crescimento mais rápido?

A Ásia-Pacífico está prevista com um CAGR de 15,04% devido a novos mandatos de governança de IA e cibersegurança na China, Japão e Coreia do Sul.

Qual escassez de habilidades afeta a implementação?

A falta global de profissionais especializados em modelagem de ameaças restringe a implantação, subtraindo um estimado de 1,8% do CAGR potencial.

Página atualizada pela última vez em: