Taille et part du marché des outils de modélisation des menaces

Analyse du marché des outils de modélisation des menaces par Mordor Intelligence

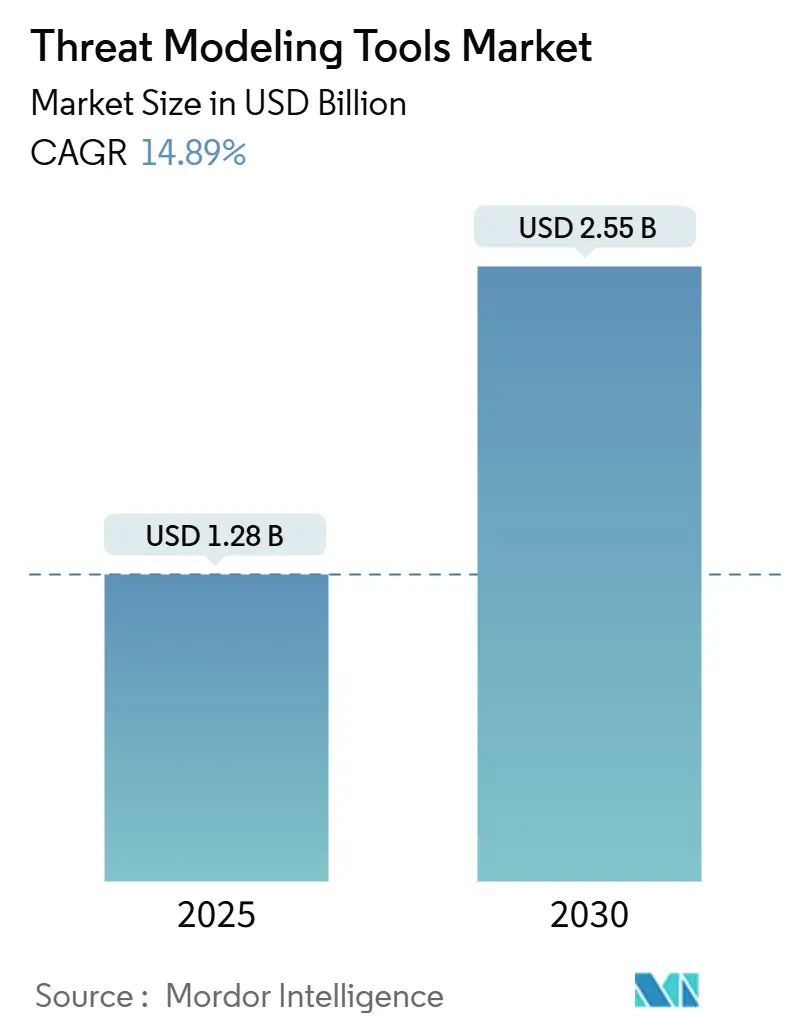

La taille du marché des outils de modélisation des menaces a atteint 1,28 milliard USD en 2025 et devrait s'étendre à 2,55 milliards USD d'ici 2030, affichant un CAGR de 14,89 %. La croissance découle de l'adoption obligatoire des pratiques de sécurité dès la conception, de la prolifération du développement natif en cloud et de réglementations strictes telles que le cadre de développement logiciel sécurisé du NIST. Les contractants fédéraux doivent désormais démontrer une modélisation continue des menaces, tandis que les entreprises modernisent leurs chaînes d'outils de sécurité pour répondre aux charges de travail en micro-services et pilotées par l'IA. Les fournisseurs qui intègrent la modélisation automatisée dans les pipelines DevSecOps bénéficient d'une demande soutenue, notamment à mesure que les organisations pivotent vers des flux de travail de sécurité centrés sur le code et une consommation basée sur l'abonnement.

Principaux enseignements du rapport

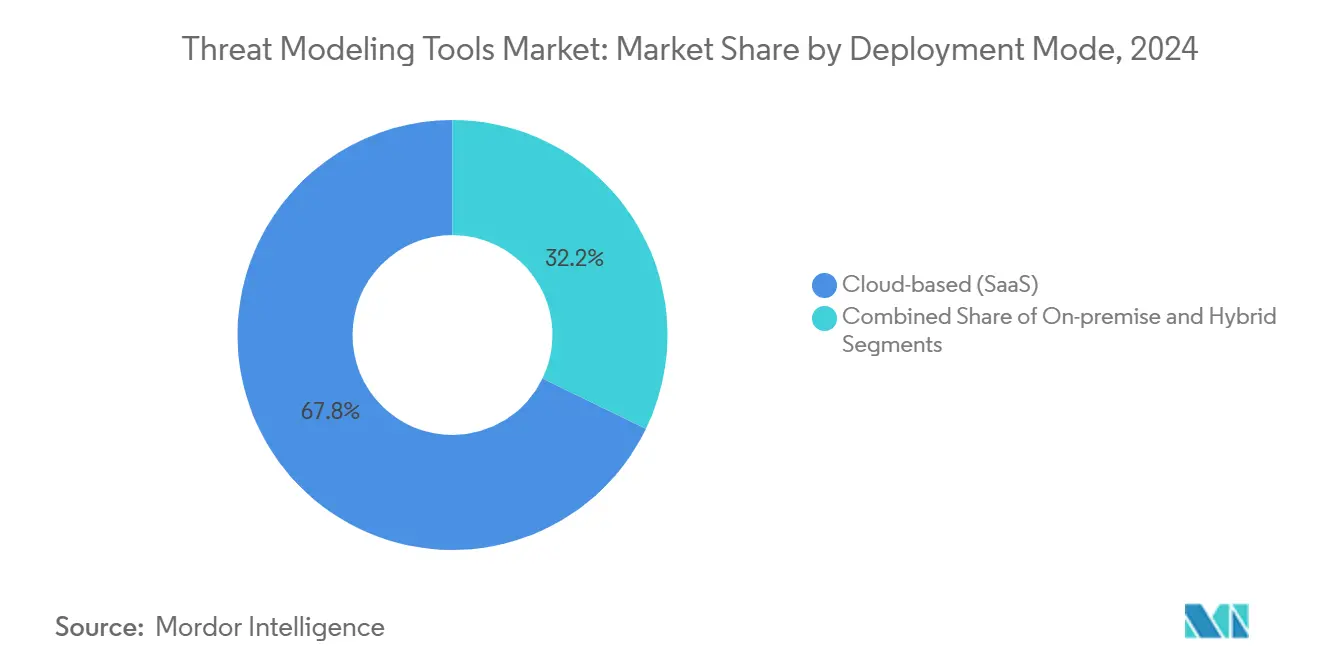

- Par mode de déploiement, le SaaS basé sur le cloud détenait 67,82 % de la part du marché des outils de modélisation des menaces en 2024 et progressera à un CAGR de 15,67 % jusqu'en 2030.

- Par type d'outil, les plateformes commerciales d'entreprise ont dominé avec une part de revenus de 45,74 % en 2024, tandis que les outils de modélisation des menaces en tant que code et les outils CLI devraient connaître la croissance la plus rapide avec un CAGR de 14,96 % jusqu'en 2030.

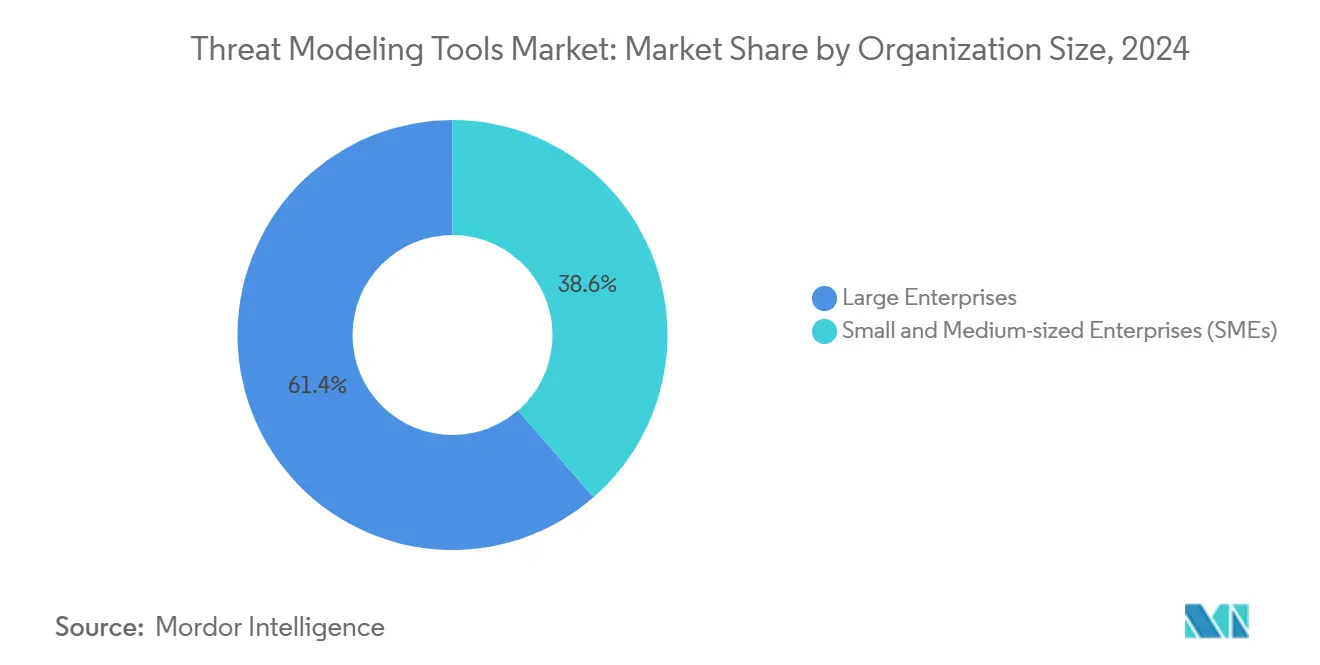

- Par taille d'organisation, les grandes entreprises représentaient 61,38 % des revenus de 2024, tandis que les PME sont positionnées pour le CAGR le plus élevé de 16,23 % jusqu'en 2030.

- Par secteur d'utilisation finale, le BFSI a capturé 27,93 % des dépenses de 2024, et les soins de santé et les sciences de la vie devraient progresser à un CAGR de 14,91 % jusqu'en 2030.

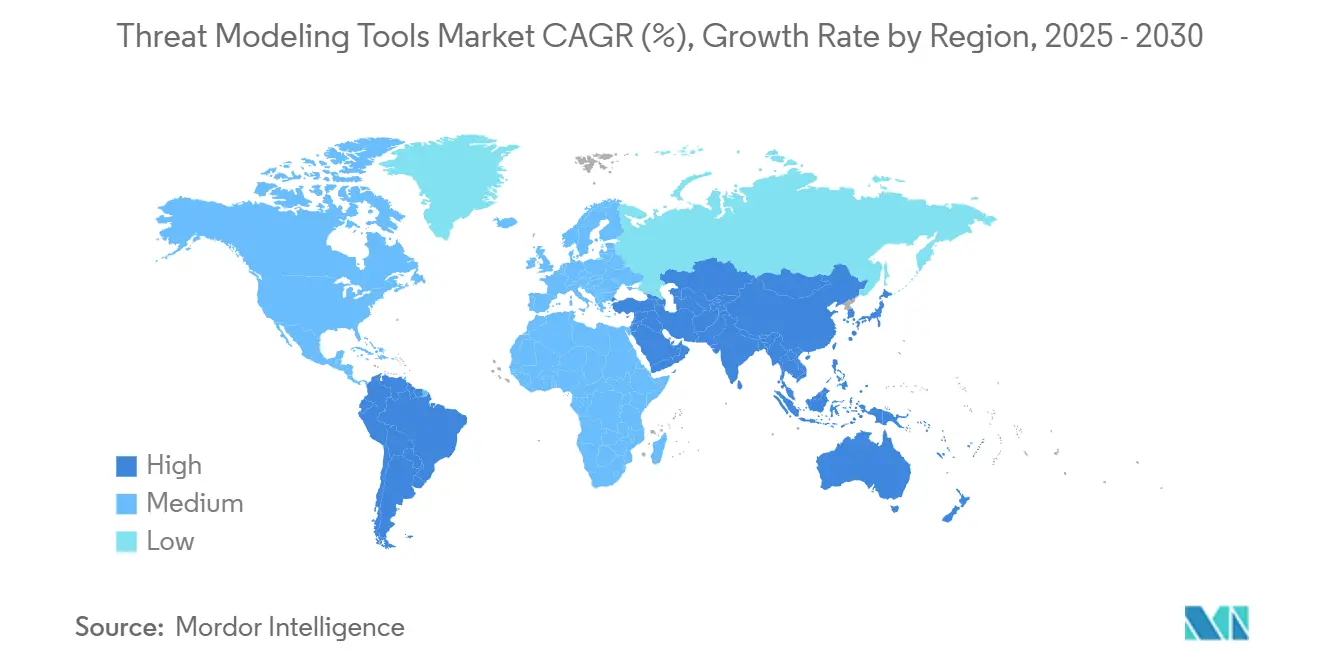

- Par géographie, l'Amérique du Nord a dominé avec une part de 39,86 % en 2024 ; l'Asie-Pacifique est positionnée pour un CAGR de 15,04 %, le plus rapide parmi toutes les régions.

Tendances et perspectives du marché mondial des outils de modélisation des menaces

Analyse de l'impact des moteurs

| Moteur | (~) % d'impact sur les prévisions de CAGR | Pertinence géographique | Horizon temporel de l'impact |

|---|---|---|---|

| Adoption du déplacement vers la gauche piloté par DevSecOps | +3.2% | Mondial, avec l'Amérique du Nord et l'Europe en tête | Moyen terme (2 à 4 ans) |

| Élargissement des mandats réglementaires (NIST SSDF, RGPD, PCI, FedRAMP) | +2.8% | Amérique du Nord et Europe en premier lieu, Asie-Pacifique émergente | Long terme (≥ 4 ans) |

| Prolifération des architectures natives en cloud et en micro-services | +2.1% | Mondial, concentré dans les régions à forte avance technologique | Court terme (≤ 2 ans) |

| Cadres de sécurité GenIA/LLM nécessitant des modèles de menaces sur mesure | +1.9% | Mondial, avec une adoption précoce en Amérique du Nord et en Asie-Pacifique | Moyen terme (2 à 4 ans) |

| Analyse automatique de l'IaC permettant des modèles de menaces dérivés du code | +1.7% | Mondial, marchés centrés sur les développeurs | Court terme (≤ 2 ans) |

| Intégrations de notation SBOM dans la chaîne d'approvisionnement logicielle | +1.4% | Amérique du Nord et Europe, en expansion vers l'Asie-Pacifique | Moyen terme (2 à 4 ans) |

| Source: Mordor Intelligence | |||

Adoption du déplacement vers la gauche piloté par DevSecOps

Les entreprises intègrent de plus en plus la modélisation des menaces dans les flux de travail de développement quotidiens afin d'identifier les vulnérabilités avant que le code n'atteigne la production. Le NIST SSDF oblige les contractants fédéraux américains à documenter la modélisation des menaces au moment de la conception, et des dispositions similaires apparaissent dans les projets de la loi sur la résilience opérationnelle numérique de l'UE. Des plug-ins transparents pour GitHub, GitLab et Azure DevOps rendent la pratique aussi routinière qu'une revue de demande de fusion. Une grande banque européenne a réduit ses délais de mise en production de 40 % après avoir automatisé ses modèles dans des pipelines d'intégration continue. Les fournisseurs d'outils qui exposent des API et des analyseurs d'infrastructure en tant que code en bénéficient, car les développeurs peuvent traiter les diagrammes de sécurité comme des artefacts versionnés. En conséquence, l'adoption du déplacement vers la gauche apporte une hausse significative de 3,2 % au CAGR prévu sur le marché des outils de modélisation des menaces.

Élargissement des mandats réglementaires

Les cadres juridiques du monde entier consacrent désormais la modélisation des menaces comme un élément de conformité. L'article 25 du RGPD exige des examens de confidentialité dès la conception, tandis que PCI DSS 4.0 rend la modélisation obligatoire pour les environnements de traitement des cartes. [1]PCI Security Standards Council, "Payment Card Industry Data Security Standard v4.0," pcisecuritystandards.org Les amendements à la loi sur la cybersécurité de Singapour obligent les propriétaires d'infrastructures critiques à effectuer des évaluations périodiques des menaces. Les autorisations FedRAMP exigent également des évaluations architecturales des menaces pour les fournisseurs de cloud opérant dans le secteur public américain. Les amendes pour non-conformité et les risques associés d'exclusion des fournisseurs entraînent une allocation budgétaire régulière, rehaussant la courbe de demande de référence mondiale de 2,8 %.

Prolifération des architectures natives en cloud et en micro-services

L'adoption rapide de Kubernetes fragmente les frontières des applications, rendant obsolètes les modèles de périmètre traditionnels. Les outils modernes doivent analyser les politiques de maillage de services, les registres de conteneurs et les routes d'entrée de cluster pour cartographier les surfaces d'attaque en temps réel. [2]Cloud Security Alliance, "Cloud Native Security Framework," cloudsecurityalliance.org Un fabricant multinational a découvert 23 chemins d'attaque cachés dans son parc Kubernetes après avoir déployé une modélisation des menaces adaptée aux conteneurs, ce qui a conduit à des reconceptions architecturales. Étant donné que les topologies de conteneurs changent toutes les heures, les moteurs basés sur SaaS qui reconstruisent les modèles de manière dynamique sont préférés aux utilitaires de bureau statiques. Cette adéquation aux environnements dynamiques accélère les cycles de renouvellement des outils et contribue à une hausse estimée du CAGR de 2,1 %.

Les cadres de sécurité GenIA/LLM nécessitent des modèles de menaces sur mesure

Les grands modèles de langage introduisent de nouvelles expositions, notamment l'injection de prompts, l'empoisonnement des données d'entraînement et le vol de modèles. Le Top 10 de l'OWASP pour les applications LLM formalise ces risques. [3]OWASP Foundation, "OWASP Top 10 for Large Language Model Applications," owasp.org Les entreprises qui s'empressent d'intégrer l'IA générative doivent cartographier les pipelines de données, les registres de modèles et les points de terminaison d'inférence dans des modèles de menaces que les produits traditionnels ne peuvent pas analyser. Des travaux académiques tels que ThreMoLIA décrivent des méthodologies multicouches, incitant les fournisseurs d'outils à proposer des ensembles de règles adaptés à l'IA. Les premiers adoptants dans la finance et les soins de santé effectuent déjà des simulations d'équipe rouge contre des chatbots traitant des données sensibles, et cette demande spécialisée ajoute un impact positif de 1,9 % à la trajectoire de croissance du marché.

Analyse de l'impact des freins

| Frein | (~) % d'impact sur les prévisions de CAGR | Pertinence géographique | Horizon temporel de l'impact |

|---|---|---|---|

| Pénurie de praticiens qualifiés en modélisation des menaces | -1.8% | Mondial, aiguë dans les marchés émergents | Long terme (≥ 4 ans) |

| Complexité d'intégration et de flux de travail dans les piles SDLC hétérogènes | -1.4% | Mondial, axé sur les entreprises | Moyen terme (2 à 4 ans) |

| Dérive des modèles et fausse assurance liées aux modèles générés automatiquement | -0.9% | Mondial, organisations adoptant l'IA | Court terme (≤ 2 ans) |

| Consolidation des plateformes réduisant les budgets alloués aux outils autonomes | -0.7% | Amérique du Nord et Europe principalement | Moyen terme (2 à 4 ans) |

| Source: Mordor Intelligence | |||

Pénurie de praticiens qualifiés en modélisation des menaces

Les enquêtes sectorielles montrent que 78 % des organisations peinent à recruter du personnel capable de traduire des diagrammes architecturaux en exigences de sécurité exploitables. Les connaissances requises couvrent les techniques d'attaque, le droit de la conformité et la conception logicielle, ce qui limite le vivier de talents. Les écarts régionaux sont les plus importants dans les économies émergentes où les universités accusent un retard dans les programmes de sécurité. Les programmes de la Fondation Linux et de la CISA visent à combler ce fossé, mais les pipelines de certification peinent à suivre la demande. Tant que les outils automatisés ne seront pas suffisamment matures, la rareté des expertises freinera les déploiements à grande échelle et retranchera 1,8 % du potentiel de CAGR du marché.

Complexité d'intégration et de flux de travail dans les piles SDLC hétérogènes

Les entreprises jonglent avec des langages de programmation mixtes, des monolithes, des micro-services et des clouds hybrides. Les outils de modélisation des menaces doivent s'interfacer avec des gestionnaires de tickets, des orchestrateurs CI/CD, des SIEM et des tableaux de bord de conformité, souvent via des connecteurs sur mesure. Chaque nouvelle intégration ajoute une surcharge de configuration que les petites équipes ne peuvent pas absorber, ralentissant le déploiement. Les architectures hybrides sur site et multi-cloud intensifient le défi, car une modélisation cohérente entre les environnements s'avère difficile à atteindre. Les fournisseurs qui proposent des plug-ins clés en main gagnent en adoption, mais la fragmentation actuelle retire 1,4 % à la dynamique de croissance.

Analyse des segments

Par mode de déploiement : l'accélération du cloud remodèle les préférences des acheteurs

Les plateformes SaaS basées sur le cloud représentaient 67,82 % des revenus de 2024 et devraient progresser à un CAGR de 15,67 % jusqu'en 2030. La taille du marché des outils de modélisation des menaces pour les offres SaaS bénéficie d'une évolutivité à la demande, d'une collaboration mondiale et de coûts initiaux réduits. Les déploiements sur site persistent dans le secteur public et les services publics réglementés qui doivent conserver les diagrammes derrière des pare-feux, mais leur croissance à un chiffre est à la traîne du marché.

Les entreprises privilégient le SaaS car les fournisseurs peuvent continuellement mettre à jour les bibliothèques de menaces et les modèles de détection par apprentissage automatique. Les fonctionnalités de collaboration permettent aux équipes distribuées de co-éditer des diagrammes et de transmettre automatiquement des tickets de sécurité dans les backlogs Agile. Les modèles hybrides gagnent du terrain là où les entreprises de services financiers stockent les données à caractère personnel localement mais exploitent les moteurs cloud pour l'analyse des chemins d'attaque à forte intensité de calcul, démontrant une adoption nuancée plutôt qu'une migration tout ou rien.

Note: Les parts de segments de tous les segments individuels sont disponibles à l'achat du rapport

Par type d'outil : les utilitaires axés sur l'automatisation progressent rapidement

Les plateformes commerciales d'entreprise ont conservé 45,74 % des dépenses de 2024, grâce à l'orchestration intégrée des flux de travail, à l'authentification unique d'entreprise et aux rapports de qualité d'audit. Pourtant, les outils de modélisation des menaces en tant que code basés sur CLI devraient afficher un CAGR de 14,96 %, le plus rapide au sein du marché des outils de modélisation des menaces. Les développeurs intègrent des modèles définis en YAML dans des dépôts Git, permettant une revue par les pairs tout comme pour le code applicatif.

Les éditions open source et communautaires servent de points d'entrée à faible friction, notamment pour les PME qui expérimentent des pratiques de sécurité. Les outils de création de diagrammes par glisser-déposer restent populaires pour les présentations aux dirigeants, bien qu'ils exportent de plus en plus du JSON pour alimenter des scanners automatisés. Les moteurs de simulation et de graphes d'attaque restent de niche mais indispensables aux unités d'équipe rouge qui testent sous contrainte des infrastructures critiques complexes.

Par taille d'organisation : l'expansion des PME dépasse la saturation des grandes entreprises.

Les grandes entreprises ont contribué à 61,38 % des revenus de 2024 car les départements de conformité et les architectes de sécurité dédiés ont institutionnalisé la modélisation des menaces. La saturation croissante ralentit les dépenses supplémentaires, laissant les grandes entreprises optimiser leurs flux de travail plutôt que d'acheter de nouveaux postes. Les PME, en revanche, afficheront un CAGR de 16,23 %, portées par des interfaces low-code et des SaaS à l'usage qui suppriment les frictions budgétaires au sein du marché des outils de modélisation des menaces.

Les tutoriels des fournisseurs et les assistants guidés permettent aux propriétaires de produits sans formation approfondie en sécurité d'exécuter des modèles de référence, élargissant ainsi l'audience adressable. Des niveaux de tarification abordables et des plug-ins de place de marché accélèrent davantage l'intégration des PME, notamment parmi les startups technologiques qui déploient des piles cloud par défaut.

Par secteur d'utilisation finale : l'adoption dans les soins de santé s'accélère

Le BFSI est resté le plus grand acheteur unique, détenant 27,93 % des dépenses de 2024 en raison de PCI DSS, SOX et des directives d'open banking en évolution qui imposent une analyse proactive des risques. Les soins de santé et les sciences de la vie devraient enregistrer le CAGR le plus fort de 14,91 %, reflétant la numérisation des hôpitaux, les dispositifs médicaux connectés et les orientations de la FDA appelant à des évaluations des menaces avant la mise sur le marché.

Les entreprises de télécommunications adoptent la modélisation des menaces pour sécuriser les tranches de réseau 5G et les nœuds de calcul en périphérie. Les agences gouvernementales intègrent la modélisation dans les cadres d'approvisionnement pour les infrastructures critiques, tandis que les entreprises manufacturières cartographient les chemins d'attaque à travers la convergence IT-OT et les lignes de production autonomes.

Analyse géographique

L'Amérique du Nord a représenté 39,86 % des revenus mondiaux en 2024, portée par les mandats du NIST, les exigences FedRAMP et une culture DevSecOps mature. Les dépenses fédérales consécutives à l'Ordre exécutif 14028 maintiennent la demande élevée pour des solutions de modélisation des menaces généralisées et de niche. Le Canada renforce les totaux régionaux grâce à l'application des lois sur la confidentialité dans les domaines de la finance et des soins de santé, tandis que le Mexique accélère l'adoption au sein des chaînes d'approvisionnement de la fabrication automobile.

L'Europe maintient une dynamique régulière, portée par les obligations de confidentialité dès la conception du RGPD et les clauses de sécurité à venir de la loi sur l'IA. L'Allemagne est en tête pour les cas d'usage dans la fabrication et l'automobile, le Royaume-Uni investit dans des pipelines de services financiers sécurisés après le Brexit, et la France oriente les budgets de défense vers la modélisation des systèmes aérospatiaux. L'harmonisation paneuropéenne des politiques de cybersécurité garantit que les exigences en matière d'outils restent globalement cohérentes entre les États membres.

L'Asie-Pacifique est appelée à réaliser le CAGR le plus rapide de 15,04 %. Les mesures provisoires chinoises sur l'IA, la gouvernance de l'IA au Japon et la loi fondamentale sur l'IA de la Corée du Sud codifient toutes des évaluations formelles des menaces, contraignant à l'acquisition d'ensembles d'outils spécialisés. L'Inde progresse grâce aux lignes directrices de l'IA du NITI Aayog, tandis que Singapour révise sa loi sur la cybersécurité pour rendre obligatoire la modélisation périodique des infrastructures d'information critiques. À mesure que la transformation numérique balaie l'ASEAN et l'Océanie, les entreprises considèrent la modélisation des menaces comme fondamentale plutôt qu'optionnelle.

Paysage concurrentiel

Le marché des outils de modélisation des menaces reste modérément fragmenté. Microsoft intègre la modélisation directement dans Azure DevOps, tirant parti de la portée de son écosystème pour intégrer les développeurs sans cycle d'achat séparé. Des fournisseurs spécialisés tels que ThreatModeler Software et IriusRisk se différencient par l'automatisation pilotée par l'IA, les bibliothèques de modèles réglementaires et les ontologies spécifiques à l'industrie. L'acquisition de Recorded Future par Mastercard pour 2,65 milliards USD souligne la dynamique de consolidation et signale que les grands réseaux de paiement voient de la valeur dans les piles d'analyse des risques intégrées.

Les initiatives open source comme Threagile et ThreatSpec popularisent la modélisation des menaces en tant que code, déplaçant l'influence vers les communautés de développeurs plutôt que vers les acheteurs de sécurité traditionnels. Les dépôts de brevets à l'USPTO sur la détection de chemins d'attaque générée par apprentissage automatique mettent en évidence une innovation continue visant à réduire les exigences en matière d'expertise humaine. Les fournisseurs qui investissent dans des analyseurs d'infrastructure en tant que code, des analyses de topologie cloud en temps réel et des moteurs de risque spécifiques aux LLM semblent les mieux positionnés pour capter les dépenses supplémentaires.

Malgré le renouvellement concurrentiel, les barrières à l'entrée persistent : l'expertise du domaine, les bibliothèques de référence des menaces et les intégrations de qualité entreprise nécessitent des années pour mûrir. En conséquence, les fournisseurs établis disposant d'API éprouvées, de tableaux de bord de conformité et de services professionnels maintiennent leur pouvoir de fixation des prix, même si des startups de niche grignotent des sous-domaines spécialisés.

Leaders du secteur des outils de modélisation des menaces

ThreatModeler Software Inc.

IriusRisk Limited

Security Compass Inc.

Foreseeti AB

Aristiun Inc.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents du secteur

- Octobre 2025 : Amazon Web Services a lancé ThreatComposer Cloud, un service entièrement géré qui traduit les modèles AWS CloudFormation et Terraform en modèles de menaces continuellement mis à jour.

- Août 2025 : IriusRisk a acquis Conviso AppSec, basée au Brésil, pour étendre sa présence en Amérique latine et intégrer des fonctionnalités avancées de modélisation des menaces centrées sur le code.

- Mai 2025 : l'OWASP a publié la méthodologie de modélisation des menaces v2.0, standardisant les orientations sur l'analyse de l'exposition des systèmes d'IA et la cartographie de l'infrastructure en tant que code.

- Mars 2025 : Microsoft a ajouté un générateur de playbook de menaces piloté par l'IA à Azure DevOps, permettant aux développeurs de renseigner automatiquement les tâches d'atténuation lors des revues de demandes de fusion.

Portée du rapport mondial sur le marché des outils de modélisation des menaces

| Basé sur le cloud (SaaS) |

| Sur site |

| Hybride |

| Plateformes commerciales d'entreprise |

| Éditions open source et communautaires |

| Outils de modélisation des menaces en tant que code et outils CLI |

| Outils centrés sur la création de diagrammes |

| Outils de simulation et de graphes d'attaque |

| Grandes entreprises |

| Petites et moyennes entreprises (PME) |

| BFSI |

| Informatique et télécommunications |

| Soins de santé et sciences de la vie |

| Gouvernement et défense |

| Fabrication et industrie |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Europe | Allemagne | |

| Royaume-Uni | ||

| France | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Inde | ||

| Corée du Sud | ||

| Australie | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite |

| Émirats arabes unis | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Égypte | ||

| Reste de l'Afrique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Reste de l'Amérique du Sud | ||

| Par mode de déploiement | Basé sur le cloud (SaaS) | ||

| Sur site | |||

| Hybride | |||

| Par type d'outil | Plateformes commerciales d'entreprise | ||

| Éditions open source et communautaires | |||

| Outils de modélisation des menaces en tant que code et outils CLI | |||

| Outils centrés sur la création de diagrammes | |||

| Outils de simulation et de graphes d'attaque | |||

| Par taille d'organisation | Grandes entreprises | ||

| Petites et moyennes entreprises (PME) | |||

| Par secteur d'utilisation finale | BFSI | ||

| Informatique et télécommunications | |||

| Soins de santé et sciences de la vie | |||

| Gouvernement et défense | |||

| Fabrication et industrie | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Europe | Allemagne | ||

| Royaume-Uni | |||

| France | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Inde | |||

| Corée du Sud | |||

| Australie | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie saoudite | |

| Émirats arabes unis | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Égypte | |||

| Reste de l'Afrique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Reste de l'Amérique du Sud | |||

Questions clés auxquelles le rapport répond

Quelle est la valeur actuelle du marché des outils de modélisation des menaces ?

La taille du marché des outils de modélisation des menaces s'élevait à 1,28 milliard USD en 2025.

À quelle vitesse la demande de plateformes de modélisation des menaces croît-elle ?

Le marché devrait enregistrer un CAGR de 14,89 % entre 2025 et 2030.

Pourquoi les outils de modélisation des menaces basés sur le cloud gagnent-ils du terrain ?

La livraison SaaS offre une collaboration en temps réel, des mises à jour continues des bibliothèques et des coûts initiaux réduits, ce qui a porté les déploiements cloud à une part de 67,82 % en 2024.

Quel secteur d'utilisation finale devrait connaître la croissance la plus rapide dans l'adoption de la modélisation des menaces ?

Les soins de santé et les sciences de la vie se développeront à un CAGR de 14,91 % jusqu'en 2030, à mesure que les réglementations sur les dispositifs médicaux et les données des patients se renforcent.

Quelle région connaîtra la croissance la plus rapide ?

L'Asie-Pacifique est prévue à un CAGR de 15,04 % en raison des nouveaux mandats de gouvernance de l'IA et de cybersécurité en Chine, au Japon et en Corée du Sud.

Quelle pénurie de compétences affecte la mise en œuvre ?

Un manque mondial de praticiens spécialisés en modélisation des menaces restreint le déploiement, retranchant un CAGR potentiel estimé à 1,8 %.

Dernière mise à jour de la page le: