Taille et part du marché de la cybersécurité des télécommunications

Analyse du marché de la cybersécurité des télécommunications par Mordor Intelligence

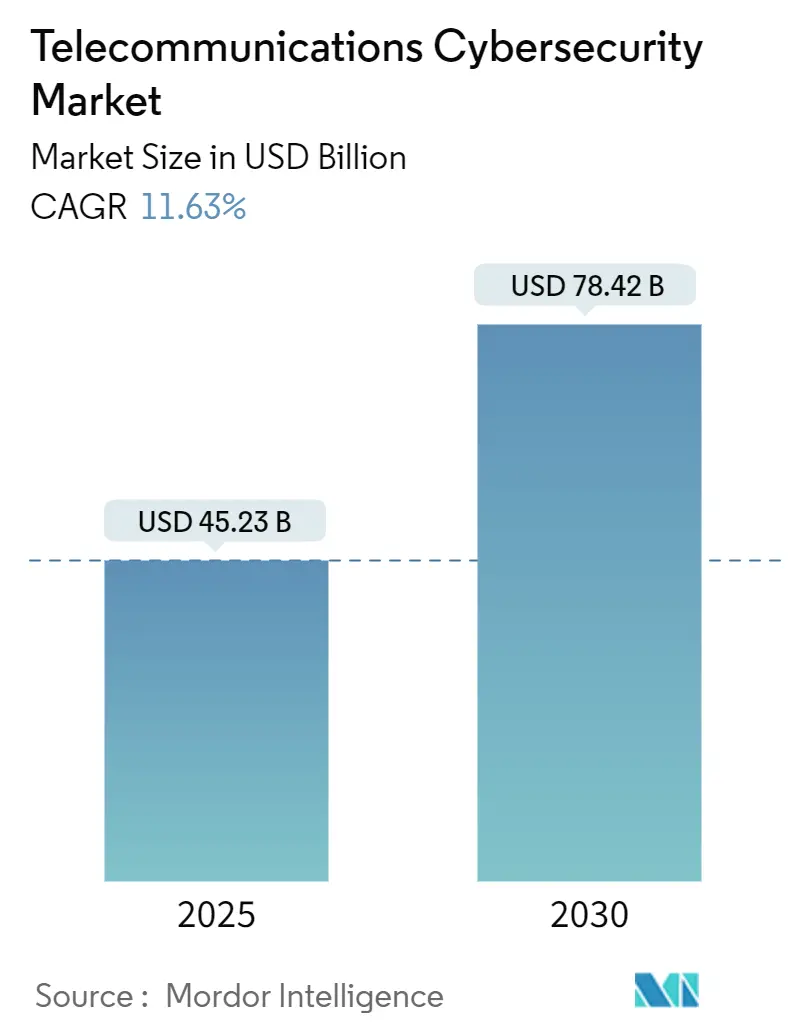

La taille du marché de la cybersécurité des télécommunications s'élevait à 45,23 milliards USD en 2025 et devrait progresser jusqu'à 78,42 milliards USD d'ici 2030, ce qui correspond à un CAGR de 11,63% sur la période de prévision. L'essor des déploiements 5G, l'adoption croissante du cloud et des mandats mondiaux de protection des données plus stricts se combinent pour repositionner la sécurité des réseaux d'un centre de coûts à une priorité au niveau du conseil d'administration. Les opérateurs de niveau 1 allouent une part croissante de leurs budgets annuels de réseau aux contrôles de confiance zéro, tandis que les opérateurs de réseau mobile virtuel (MVNO) plus petits adoptent des modèles de services basés sur la consommation qui réduisent l'intensité capitalistique. La demande est également stimulée par des intrusions parrainées par des États de plus en plus intenses et des campagnes de fraude hautement automatisées qui exploitent les faiblesses de signalisation, incitant les opérateurs à consolider les outils ponctuels en plateformes de sécurité intégrées. Les programmes de certification de sécurité O-RAN accélèrent également la convergence des plateformes, les opérateurs cherchant à simplifier la gestion des fournisseurs et à obtenir une visibilité uniforme des politiques dans les domaines physiques, virtuels et cloud. En conséquence, le marché de la cybersécurité des télécommunications devrait rester l'un des segments à la croissance la plus rapide dans le paysage plus large de la sécurité des entreprises.

Points clés du rapport

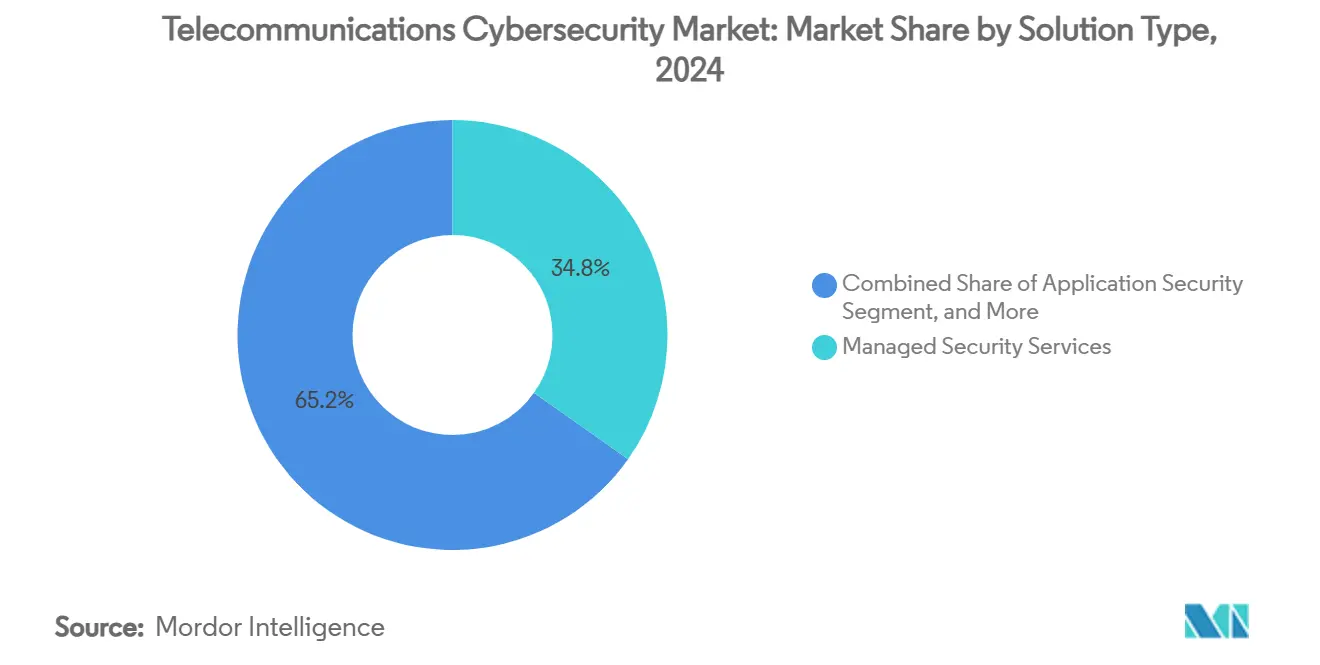

- Par les services de sécurité gérés, ceux-ci ont capturé 34,81% de la part du marché de la cybersécurité des télécommunications en 2024, tandis que l'analytique de sécurité/SIEM a enregistré la croissance projetée la plus élevée à un CAGR de 13,74% jusqu'en 2030.

- Par les modèles de déploiement cloud, ceux-ci ont représenté 44,31% de la taille du marché de la cybersécurité des télécommunications en 2024, mais les approches hybrides devraient croître à un CAGR de 19,02% jusqu'en 2030 grâce aux exigences de souveraineté des données et de latence.

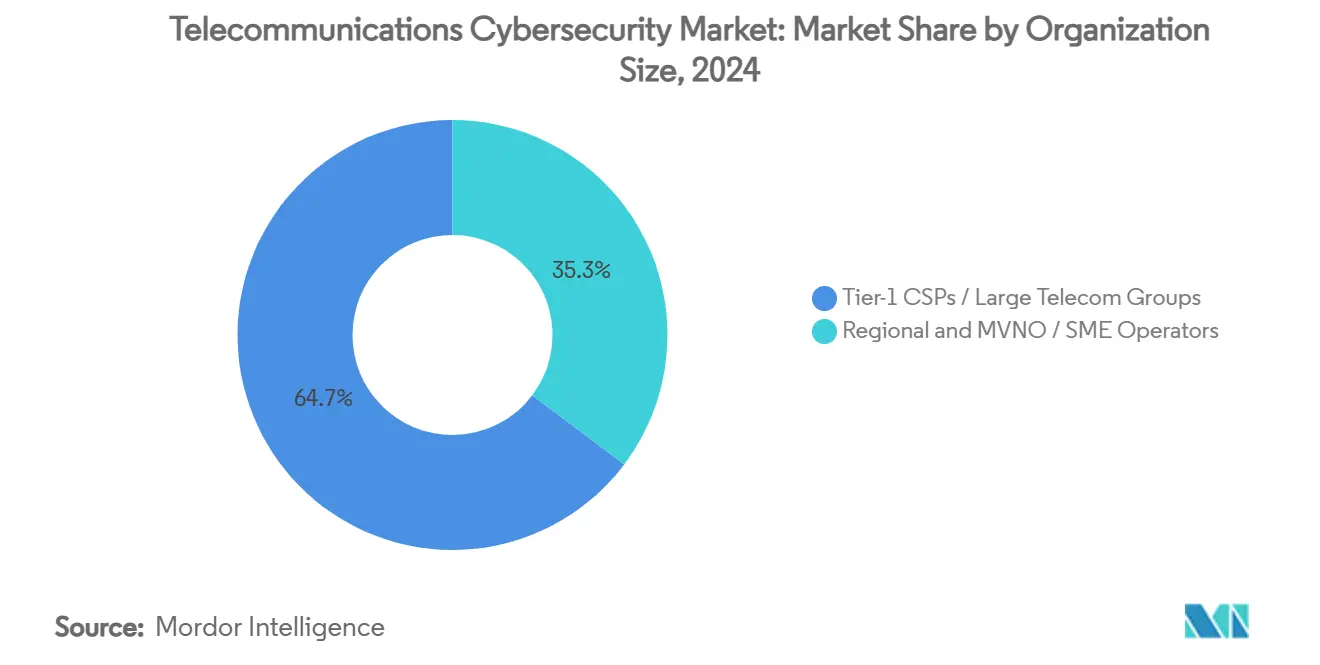

- Les fournisseurs de services de communication (FSC) de niveau 1 ont représenté 64,72% de la demande mondiale en 2024 ; les opérateurs régionaux et MVNO devraient se développer à un CAGR de 14,08% et influencer les achats vers une livraison basée sur le SaaS.

- Par la sécurité du plan de contrôle, celle-ci représentait 19,81% de la part du marché de la cybersécurité des télécommunications en 2024, tandis que la sécurité de la signalisation est en bonne voie pour un CAGR de 18,54% jusqu'en 2030, car le découpage en tranches des réseaux 5G multiplie les domaines de signalisation.

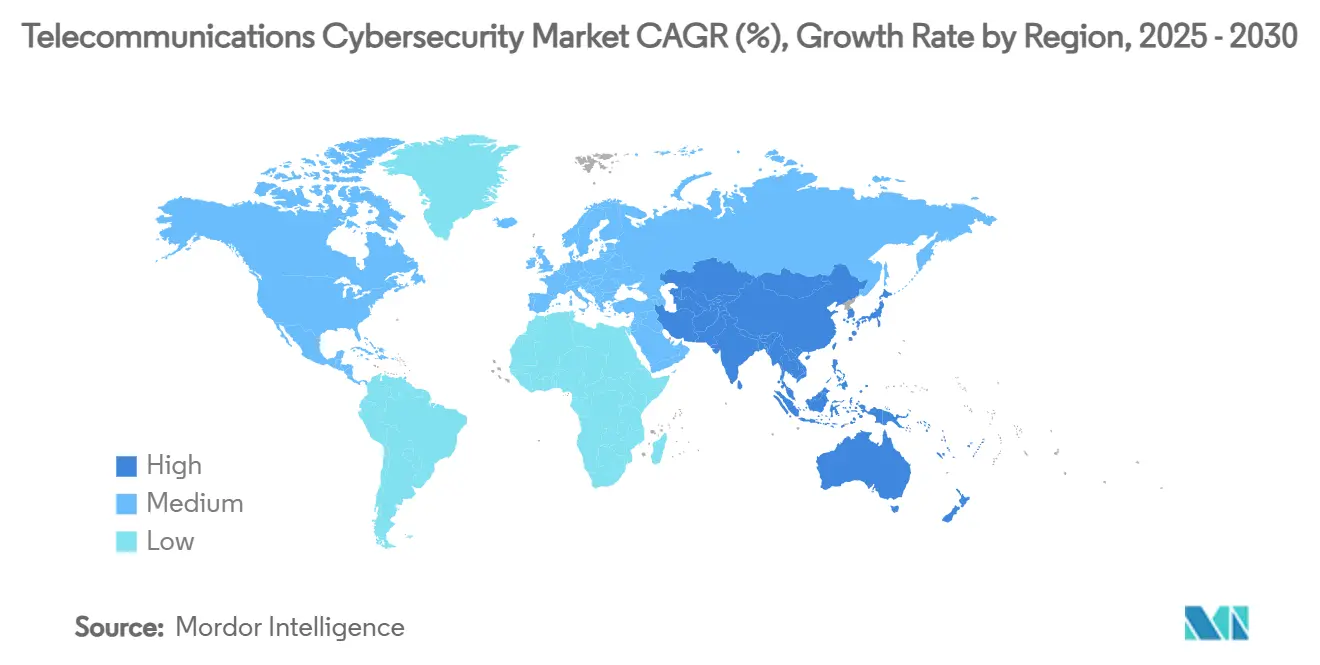

- Par région, l'Amérique du Nord était en tête avec 32,85% de part régionale en 2024 ; l'Asie-Pacifique devrait dépasser toutes les régions avec un CAGR de 14,73%, portée par des investissements 5G à grande échelle et de nouvelles lois sur la cybersécurité.

Tendances et perspectives du marché mondial de la cybersécurité des télécommunications

Analyse de l'impact des moteurs

| Moteur | (~) % d'impact sur les prévisions de CAGR | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Augmentation des déploiements 5G élargissant la surface d'attaque | +2.8% | Mondial, avec une concentration en Amérique du Nord, en Europe et en Asie-Pacifique | Moyen terme (2 à 4 ans) |

| Renforcement des mandats mondiaux et nationaux de protection des données | +2.1% | Mondial, avec l'impact le plus fort dans l'UE et en Amérique du Nord | Court terme (≤ 2 ans) |

| Escalade des incidents de fraude dans les télécommunications (échange de SIM, DDoS) | +1.9% | Mondial, avec une gravité particulière en Amérique du Nord et en Europe | Court terme (≤ 2 ans) |

| Adoption du cloud natif et de la NFV nécessitant des contrôles de confiance zéro | +1.7% | Mondial, dirigé par les marchés développés | Moyen terme (2 à 4 ans) |

| Vulnérabilités de la liaison montante par satellite entraînant de nouvelles dépenses | +1.2% | Mondial, avec un accent sur les régions éloignées et mal desservies | Long terme (≥ 4 ans) |

| Programmes de certification de sécurité Open RAN accélérant l'adoption des outils | +0.9% | Amérique du Nord, Europe et certains marchés d'Asie-Pacifique | Moyen terme (2 à 4 ans) |

| Source: Mordor Intelligence | |||

Augmentation des déploiements 5G élargissant la surface d'attaque

Les réseaux 5G commerciaux sont déployés avec des architectures orientées services qui découplent les plans de contrôle et d'utilisateur, multipliant les points d'entrée potentiels par rapport aux conceptions 4G héritées.[1]Heidi Adams, "Sécuriser la 5G avec l'IA," Nokia, nokia.com Le découpage en tranches du réseau crée des sous-réseaux logiquement isolés qui nécessitent chacun une application de politiques sur mesure, augmentant ainsi la demande d'analytique de sécurité/SIEM capable de corréler les anomalies sur des milliers d'instances virtuelles. Les nœuds de périphérie distribués rapprochent les fonctions critiques des utilisateurs, obligeant les opérateurs à sécuriser des micro-centres de données et des unités radio dispersés. Les opérateurs consacrent désormais 15 à 20% des budgets de nouvelles constructions à la sécurité contre 8 à 12% sous la 4G, ce qui alimente directement le marché de la cybersécurité des télécommunications. Les fournisseurs capables d'automatiser l'orchestration des politiques entre les tranches et les régions gagnent donc en traction concurrentielle.

Renforcement des mandats mondiaux et nationaux de protection des données

La directive NIS2 de l'Union européenne oblige les entités de télécommunications à signaler les incidents dans les 24 heures et introduit des amendes allant jusqu'à 10 millions EUR (11 millions USD) pour non-conformité, entraînant des mises à niveau urgentes en matière de surveillance et de gestion des identités.[2]ENISA, "Soutenir la mise en œuvre de NIS2 par des orientations concrètes," enisa.europa.eu La loi indienne sur la protection des données personnelles numériques impose un signalement des violations dans les six heures et des pénalités allant jusqu'à 4% du chiffre d'affaires mondial, étendant la pression réglementaire en Asie. Aux États-Unis, la Commission fédérale des communications a activé des contrôles plus stricts sur l'échange de SIM en juillet 2024, rendant l'authentification multifacteur obligatoire pour les processus de portabilité des numéros.[3]Commission fédérale des communications, "La FCC annonce la date d'entrée en vigueur de la conformité pour l'échange de SIM," fcc.gov Collectivement, ces lois obligent les opérateurs à prouver un contrôle d'accès granulaire et une visibilité en temps réel, soutenant une croissance à deux chiffres des outils de gestion des identités et des accès et d'analytique au sein du marché de la cybersécurité des télécommunications.

Escalade des incidents de fraude dans les télécommunications (échange de SIM, DDoS)

Les cas d'échange de SIM ont augmenté de 40% entre 2023 et 2024, permettant aux criminels d'intercepter des mots de passe à usage unique par SMS et d'effectuer des prises de contrôle de comptes qui se répercutent sur les plateformes bancaires et de cryptomonnaies. Le piratage très médiatisé du compte X de la SEC américaine a révélé comment les faiblesses des télécommunications peuvent perturber les marchés de capitaux et faire grimper les prix des actifs numériques en quelques minutes. Des acteurs parrainés par des États, tels que Salt Typhoon lié à la Chine, ont infiltré de grands opérateurs américains pour collecter des données d'abonnés. Ces incidents élèvent la perception du risque au niveau du conseil d'administration, accélèrent le déploiement de la détection d'anomalies pilotée par l'IA et consolident le marché de la cybersécurité des télécommunications comme une priorité de dépenses de premier plan.

Adoption du cloud natif et de la NFV nécessitant des contrôles de confiance zéro

À mesure que la virtualisation des fonctions réseau se répand, 96% des opérateurs citent des préoccupations accrues en matière de sécurité cloud, notamment autour des API orientées services qui gèrent les communications inter-fonctions. Les normes 3GPP imposent un TLS mutuel entre les fonctions du cœur 5G, élargissant la portée de la gestion du cycle de vie des certificats. Pourtant, l'application de chiffrements 256 bits peut ajouter de la latence à moins d'être compensée par une accélération matérielle, encourageant l'adoption d'appareils de cryptographie en ligne et d'orchestrateurs de sécurité définis par logiciel capables d'équilibrer le débit et la confiance. Cette transition place les architectures de confiance zéro au cœur du marché de la cybersécurité des télécommunications.

Analyse de l'impact des freins

| Frein | (~) % d'impact sur les prévisions de CAGR | Pertinence géographique | Calendrier d'impact |

|---|---|---|---|

| Contraintes budgétaires des réseaux hérités | -1.8% | Mondial, avec un impact particulier dans les marchés émergents et les petits opérateurs | Moyen terme (2 à 4 ans) |

| Pénurie de talents en cybersécurité spécialisés dans les télécommunications | -1.4% | Mondial, avec des pénuries aiguës dans les marchés développés | Long terme (≥ 4 ans) |

| Complexité de l'intégration multi-fournisseurs | -0.8% | Mondial, avec l'impact le plus élevé en Amérique du Nord et en Europe | Moyen terme (2 à 4 ans) |

| Limites du contrôle des exportations de chiffrement dans les marchés émergents | -0.6% | Marchés émergents, notamment en Asie-Pacifique, au Moyen-Orient et en Afrique | Court terme (≤ 2 ans) |

| Source: Mordor Intelligence | |||

Contraintes budgétaires des réseaux hérités

Les opérateurs doivent maintenir les empreintes PSTN et 3G tout en finançant les mises à niveau du cœur 5G, créant des arbitrages d'allocation qui ralentissent les cycles de renouvellement de la sécurité. Les commutateurs hérités manquent souvent de capacités de journalisation modernes, compliquant la visibilité des menaces de bout en bout et obligeant les opérateurs à accepter un risque résiduel plus élevé ou à accélérer le déclassement. Le rationnement du capital est le plus aigu dans les marchés émergents où l'ARPU reste stable, freinant la croissance à court terme du marché de la cybersécurité des télécommunications.

Pénurie de talents en cybersécurité spécialisés dans les télécommunications

Quatre-vingt-neuf pour cent des opérateurs anticipent des pénuries de personnel en 2025, notamment dans les opérations de sécurité sensibles aux protocoles et l'ingénierie du cœur 5G. Les candidats possédant des compétences combinées en télécommunications et en cybersécurité exigent des salaires élevés, gonflant les structures de coûts opérationnels. La rareté favorise l'externalisation vers des fournisseurs de services de sécurité gérés (MSSP), mais retarde également les déploiements complexes sur site, atténuant le potentiel de croissance du chiffre d'affaires.

Analyse des segments

Par type de solution : les services gérés mènent la consolidation des plateformes

Les services de sécurité gérés ont représenté 34,81% de la part du marché de la cybersécurité des télécommunications en 2024, les opérateurs cherchant une surveillance 24 h/24 et 7 j/7 sans augmenter les effectifs internes. L'analytique de sécurité/SIEM devrait s'accélérer à un CAGR de 13,74% jusqu'en 2030, stimulée par la conservation obligatoire des journaux et la chasse aux menaces en temps réel liée aux délais nationaux de signalement des incidents.

Le passage aux réseaux définis par logiciel augmente la surface d'attaque au niveau des conteneurs et des microservices, élevant la demande de contrôles spécialisés de sécurité des applications, du cloud et du chiffrement des données. Les fournisseurs intégrant des fonctionnalités de pare-feu, DDoS, gestion des identités et des accès et interception légale sur des tableaux de bord uniques sont les mieux positionnés, car les opérateurs cherchent à simplifier la prolifération des outils et à réduire le temps moyen de détection dans leurs déploiements sur le marché de la cybersécurité des télécommunications.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par mode de déploiement : les modèles hybrides équilibrent contrôle et évolutivité

Les offres délivrées via le cloud ont sécurisé 44,31% de la taille du marché de la cybersécurité des télécommunications en 2024, portées par l'enthousiasme des opérateurs pour le calcul élastique et les mises à jour automatisées. Pourtant, les architectures hybrides devraient afficher un CAGR de 19,02% d'ici 2030, car le trafic sensible à la latence et les mandats de données souveraines maintiennent certaines charges de travail du plan de contrôle sur site.

Des opérateurs tels que BT et Deutsche Telekom segmentent les charges de travail entre des cœurs privés et des IaaS publics, orchestrant les politiques via des modèles de sécurité en tant que code centralisés. Cette conception réduit le sur-provisionnement tout en conservant l'inspection locale des paquets sur les sites périphériques, démontrant une voie pragmatique pour une adoption à grande échelle sur l'ensemble du marché de la cybersécurité des télécommunications.

Par taille d'organisation : la domination du niveau 1 stimule l'investissement en innovation

Les FSC de niveau 1 représentaient 64,72% des dépenses de 2024, déployant souvent des architectures sur mesure financées par des budgets de transformation pluriannuels. En revanche, les acteurs régionaux et MVNO devraient augmenter leurs dépenses à un CAGR de 14,08% en adoptant des offres SECaaS standardisées qui s'adaptent à la croissance des abonnés et réduisent les dépenses d'investissement initiales.

La divergence crée un environnement d'achat à deux vitesses : les grands acteurs mondiaux sont pionniers dans la fusion de renseignements sur les menaces pilotée par l'IA, tandis que les challengers privilégient des contrôles clés en main conformes aux normes ISO. Les deux groupes, cependant, accordent la priorité à la conformité rapide avec les mêmes cadres législatifs, maintenant le marché global de la cybersécurité des télécommunications sur une trajectoire de croissance cohérente.

Par couche de sécurité : la domination du plan de contrôle fait face aux défis de la signalisation

La sécurité du plan de contrôle a contribué à 19,81% des revenus de 2024, protégeant la gestion des sessions et la sélection des routes qui sous-tendent la continuité des services [3gpp.org]. Les outils de couche de signalisation sont en bonne voie pour un CAGR de 18,54%, car la signalisation spécifique aux tranches dans la 5G-SA exige une inspection granulaire et une détection des anomalies.

L'intégration des couches devient incontournable ; les analyseurs de paquets doivent corréler l'écoute clandestine de la couche physique, l'injection de la couche transport et l'abus d'API de la couche application sous une analytique unifiée. Les fournisseurs démontrant un chiffrement à faible latence en ligne avec un débit de qualité opérateur attirent des valorisations premium au sein du marché de la cybersécurité des télécommunications.

Analyse géographique

L'Amérique du Nord a représenté 32,85% des revenus mondiaux en 2024, la Commission fédérale des communications ayant renforcé les réglementations sur l'échange de SIM et de grands opérateurs — dont Verizon — ayant publiquement lié la confiance dans leur marque aux investissements en cyber-résilience. L'adoption mature des suites de gestion des identités et des accès et d'analytique, associée aux premiers pilotes d'Open RAN, assure une croissance régulière mais plus progressive par rapport aux régions émergentes.

La législation cohérente NIS2 de l'Europe harmonise les attentes entre 27 États membres, obligeant les opérateurs historiques et challengers à uniformiser les protocoles de gestion des risques. Les retards dans les transpositions nationales ont ajouté une incertitude de conformité, mais intensifient également l'urgence de déployer des contrôles prêts pour le marché une fois les règles finales cristallisées. La préférence pour le déploiement hybride est prononcée, reflétant les politiques de résidence des données imposées par le RGPD qui façonnent les achats sur l'ensemble du marché de la cybersécurité des télécommunications.

L'Asie-Pacifique affiche la trajectoire la plus élevée avec un CAGR de 14,73% jusqu'en 2030, portée par le budget fédéral de cybersécurité de 250 millions USD de l'Inde et les impératifs de chaîne d'approvisionnement nationale du Japon qui canalisent les dépenses vers des partenaires de l'écosystème local. Les déploiements massifs de stations de base 5G en Chine, en Inde et en Indonésie se traduisent par de nouvelles opportunités d'attachement pour les services de sécurité natifs du cloud, positionnant la région comme le principal moteur de revenus supplémentaires pour le marché de la cybersécurité des télécommunications.

Paysage concurrentiel

Le marché reste modérément fragmenté : les titans des équipements réseau tels que Cisco, Nokia et Ericsson exploitent leurs empreintes intégrées pour vendre des modules de sécurité en complément, tandis que les entreprises purement spécialisées en cybersécurité — notamment Palo Alto Networks et Fortinet — se démarquent par leur analytique comportementale et leur efficacité en apprentissage automatique. La consolidation s'accélère ; 2024-2025 a vu des opérations telles que l'acquisition de Venafi par CyberArk pour 1,54 milliard USD, qui intègre la gestion des identités machines dans des portefeuilles d'accès privilégié, signalant une tendance vers des piles intégrées.

La standardisation de l'Open RAN perturbe les achats traditionnels en réduisant les coûts de changement entre les fournisseurs radio. Les nouveaux entrants capitalisant sur les interfaces ouvertes peuvent se différencier sur la sécurité, et non sur le verrouillage matériel hérité, injectant une pression concurrentielle qui élargit finalement le choix de solutions pour les opérateurs. Parallèlement, les courses à l'innovation autour du chiffrement résistant aux ordinateurs quantiques et des simulations d'attaques générées par l'IA donnent naissance à des entreprises spécialisées qui, bien que de niche aujourd'hui, pourraient remodeler les pools de valeur au sein du marché de la cybersécurité des télécommunications si leurs technologies atteignent la maturité des facteurs de forme de qualité opérateur.

Le succès des fournisseurs dépend de plus en plus de la capacité à démontrer un retour sur investissement en matière d'atténuation des risques — quantifié en termes de résolution plus rapide des incidents, de réduction des pertes liées à la fraude et de conformité vérifiée. Ceux qui peuvent prouver de tels indicateurs via des tableaux de bord unifiés et des accords de niveau de service basés sur les résultats gagnent une part de portefeuille premium dans tous les segments d'acheteurs, renforçant l'évolution stratégique du secteur de la cybersécurité des télécommunications.

Leaders du secteur de la cybersécurité des télécommunications

Cisco Systems, Inc.

Huawei Technologies Co., Ltd.

Nokia Corporation

Telefonaktiebolaget LM Ericsson

Juniper Networks, Inc.

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements récents du secteur

- Mai 2025 : KDDI et NEC ont formé une alliance stratégique en cybersécurité pour localiser l'assurance de la chaîne d'approvisionnement et co-développer des appareils de sécurité 5G, renforçant la volonté du Japon d'une protection autonome des infrastructures critiques tout en ouvrant des voies de vente croisée pour la pile d'analytique IA de NEC.

- Mars 2025 : NTT Communications a divulgué un accès non autorisé affectant 18 000 clients entreprises ; la violation incite les opérateurs régionaux à renforcer les cadres de gouvernance des tiers et crée une demande à court terme pour des services de surveillance continue qui vérifient les chemins d'accès des partenaires.

- Janvier 2025 : La Coalition mondiale sur les télécommunications a publié des principes de certification Open RAN, donnant aux opérateurs un plan de validation de la sécurité qui pourrait réduire le délai de déploiement pour les environnements RAN multi-fournisseurs et stimuler les investissements dans des outils de test de conformité automatisés.

- Décembre 2024 : La Commission européenne a lancé des actions en manquement contre 23 États membres pour adoption tardive de NIS2 ; l'incertitude pousse les opérateurs à accélérer les contrôles provisoires et à faire appel à des partenaires de services professionnels pour interpréter les obligations légales en évolution.

Portée du rapport mondial sur le marché de la cybersécurité des télécommunications

| Sécurité des réseaux |

| Sécurité des applications |

| Sécurité du cloud et de la virtualisation |

| Sécurité des données et chiffrement |

| Gestion des identités et des accès |

| Analytique de sécurité/SIEM |

| Services de sécurité gérés |

| Solutions d'interception légale |

| Sur site |

| Cloud |

| Hybride |

| FSC de niveau 1 / Grands groupes de télécommunications |

| Opérateurs régionaux et MVNO / PME |

| Sécurité de la couche physique |

| Couche transport |

| Sécurité de la signalisation |

| Sécurité de la couche application |

| Sécurité du plan de contrôle |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Italie | ||

| Espagne | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Japon | ||

| Corée du Sud | ||

| Inde | ||

| Australie | ||

| Indonésie | ||

| Reste de l'Asie-Pacifique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Chili | ||

| Reste de l'Amérique du Sud | ||

| Moyen-Orient et Afrique | Moyen-Orient | Émirats arabes unis |

| Turquie | ||

| Arabie saoudite | ||

| Israël | ||

| Qatar | ||

| Reste du Moyen-Orient | ||

| Afrique | Afrique du Sud | |

| Nigéria | ||

| Kenya | ||

| Égypte | ||

| Reste de l'Afrique | ||

| Par type de solution | Sécurité des réseaux | ||

| Sécurité des applications | |||

| Sécurité du cloud et de la virtualisation | |||

| Sécurité des données et chiffrement | |||

| Gestion des identités et des accès | |||

| Analytique de sécurité/SIEM | |||

| Services de sécurité gérés | |||

| Solutions d'interception légale | |||

| Par mode de déploiement | Sur site | ||

| Cloud | |||

| Hybride | |||

| Par taille d'organisation | FSC de niveau 1 / Grands groupes de télécommunications | ||

| Opérateurs régionaux et MVNO / PME | |||

| Par couche de sécurité | Sécurité de la couche physique | ||

| Couche transport | |||

| Sécurité de la signalisation | |||

| Sécurité de la couche application | |||

| Sécurité du plan de contrôle | |||

| Par géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Europe | Royaume-Uni | ||

| Allemagne | |||

| France | |||

| Italie | |||

| Espagne | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Japon | |||

| Corée du Sud | |||

| Inde | |||

| Australie | |||

| Indonésie | |||

| Reste de l'Asie-Pacifique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Chili | |||

| Reste de l'Amérique du Sud | |||

| Moyen-Orient et Afrique | Moyen-Orient | Émirats arabes unis | |

| Turquie | |||

| Arabie saoudite | |||

| Israël | |||

| Qatar | |||

| Reste du Moyen-Orient | |||

| Afrique | Afrique du Sud | ||

| Nigéria | |||

| Kenya | |||

| Égypte | |||

| Reste de l'Afrique | |||

Questions clés auxquelles le rapport répond

Quelle est la valeur actuelle du marché de la cybersécurité des télécommunications ?

Elle était de 45,23 milliards USD en 2025 et devrait atteindre 78,42 milliards USD d'ici 2030, avec une expansion à un CAGR de 11,63%.

Quel type de solution domine les dépenses des opérateurs ?

Les services de sécurité gérés ont représenté 34,81% des revenus de 2024 en raison des besoins de surveillance 24 h/24 et 7 j/7 et des pénuries de talents.

Pourquoi le déploiement hybride gagne-t-il en popularité ?

Les modèles hybrides croissent à un CAGR de 19,02% car ils associent l'évolutivité du cloud aux avantages de souveraineté des données sur site et de latence.

Quelle région connaît la croissance la plus rapide ?

L'Asie-Pacifique devrait progresser à un CAGR de 14,73% jusqu'en 2030, portée par des déploiements 5G à grande échelle et de nouveaux mandats en matière de cybersécurité.

Comment les normes Open RAN influencent-elles les budgets de sécurité ?

Les programmes de certification poussent les opérateurs à intégrer une analyse continue des vulnérabilités et un fronthaul chiffré, augmentant les dépenses sur les plateformes d'analytique et de gestion des clés.

Quel est le principal frein à la croissance du marché ?

Les contraintes budgétaires des réseaux hérités soustraient environ 1,8 point de pourcentage au CAGR, car les opérateurs doivent équilibrer les mises à niveau 5G avec la maintenance des infrastructures vieillissantes.

Dernière mise à jour de la page le: