Taille et Part du Marché de l'Authentification sans Mot de Passe

Analyse du Marché de l'Authentification sans Mot de Passe par Mordor Intelligence

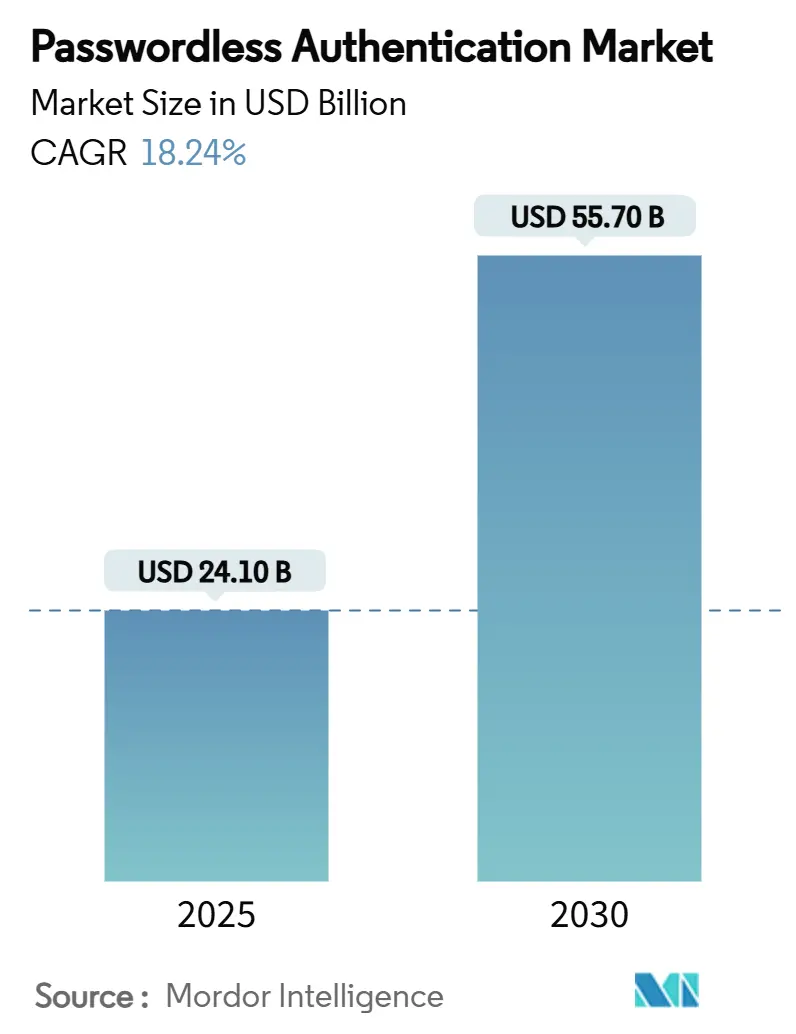

La taille du marché de l'authentification sans mot de passe est estimée à 24,10 milliards USD en 2025, et devrait atteindre 55,70 milliards USD d'ici 2030, à un TCAC de 18,24% pendant la période de prévision (2025-2030). La pression réglementaire exercée par le mandat de portefeuille numérique eIDAS 2.0 de l'UE, l'arrêté exécutif fédéral américain sur l'authentification multifacteur résistante au hameçonnage, et la feuille de route nationale d'identité numérique du Japon poussent les entreprises à remplacer les mots de passe vulnérables par des identifiants cryptographiques, faisant du marché de l'authentification sans mot de passe la couche de sécurité de facto pour les architectures de confiance zéro. Les plateformes logicielles dominent encore la création de valeur, mais les entreprises paient de plus en plus pour l'expertise en mise en œuvre, signalant que le succès des projets dépend davantage des services que des licences. Les clés d'accès conformes à FIDO, soutenues par Apple, Google et Microsoft, s'accélèrent du niveau grand public vers l'authentification en milieu professionnel, tandis que des modèles de déploiement hybrides émergent comme la conception privilégiée pour les organisations qui équilibrent la résidence des données avec l'agilité opérationnelle. Les enjeux concurrentiels augmentent à mesure que les hyperscalers cloud intègrent nativement des fonctionnalités d'authentification sans mot de passe, obligeant les fournisseurs spécialisés à se différencier par la profondeur d'intégration, la complémentarité matérielle et la spécialisation verticale.

Points Clés du Rapport

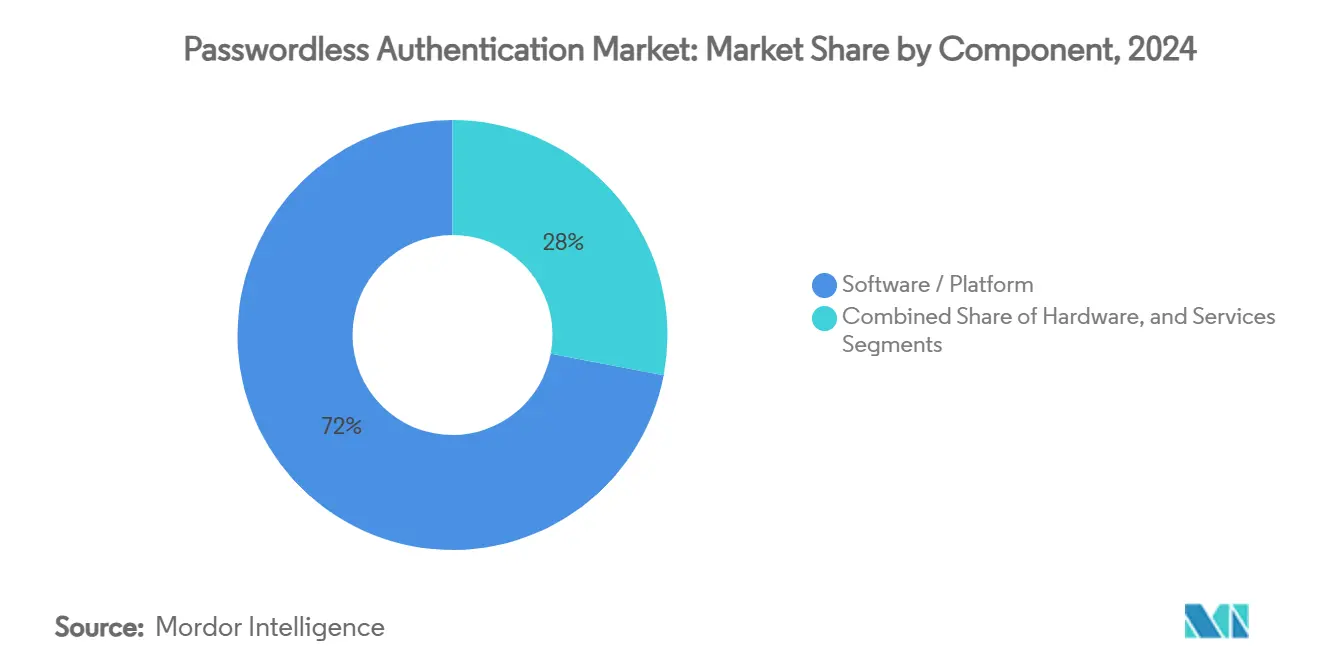

- Par composant, les plateformes logicielles ont représenté 72% de la part du marché de l'authentification sans mot de passe en 2024, tandis que le segment des services devrait se développer à un TCAC de 19,44% jusqu'en 2030.

- Par méthode d'authentification, la biométrie était en tête avec une part de 49,5% en 2024 ; les clés d'accès sont en bonne voie pour un TCAC de 19,75% jusqu'en 2030 - le plus rapide parmi toutes les méthodes.

- Par mode de déploiement, le cloud représentait 57,3% de la taille du marché de l'authentification sans mot de passe en 2024, mais les déploiements hybrides devraient croître à un TCAC de 21,44% jusqu'en 2030.

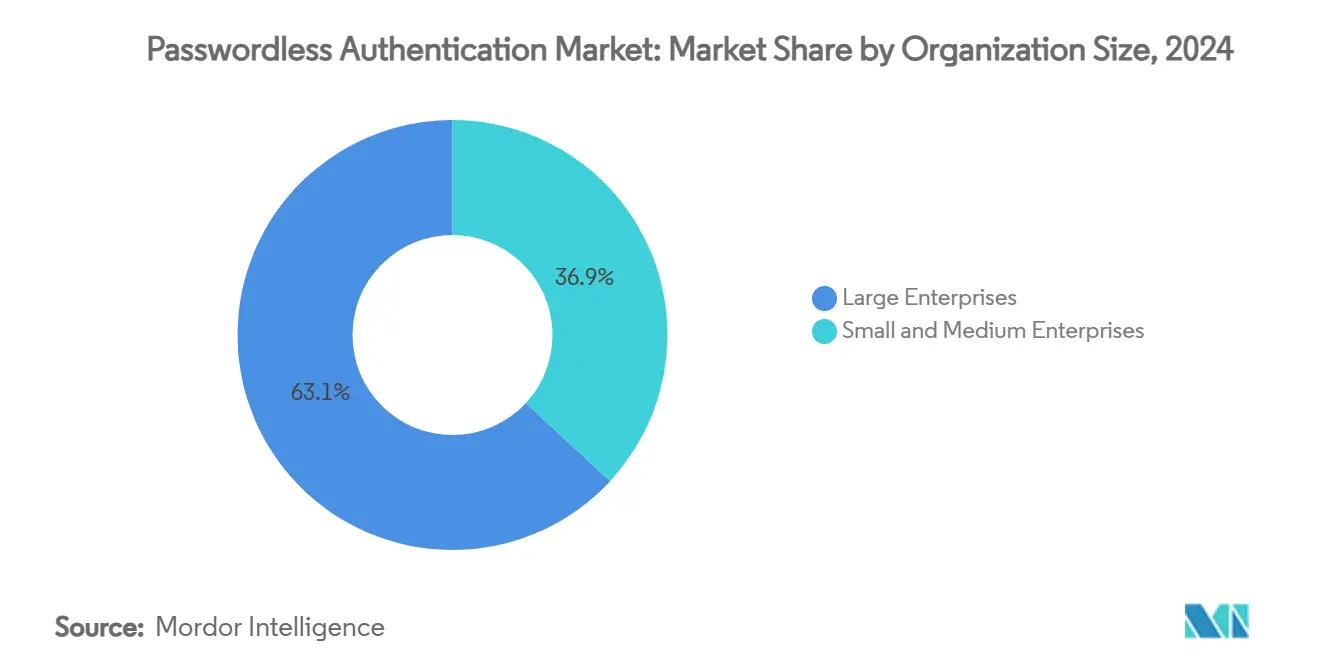

- Par taille d'organisation, les grandes entreprises représentaient 63,1% des dépenses en 2024, tandis que les PME afficheront un TCAC de 20,34% jusqu'en 2030, les offres cloud simplifiées abaissant les barrières à l'entrée.

- Par secteur d'utilisation final, les services financiers étaient en tête avec une part de revenus de 28,4% en 2024 ; le commerce de détail et le commerce électronique enregistreront le TCAC le plus élevé de 19,54% jusqu'en 2030, à mesure que les investissements dans l'expérience client s'intensifient.

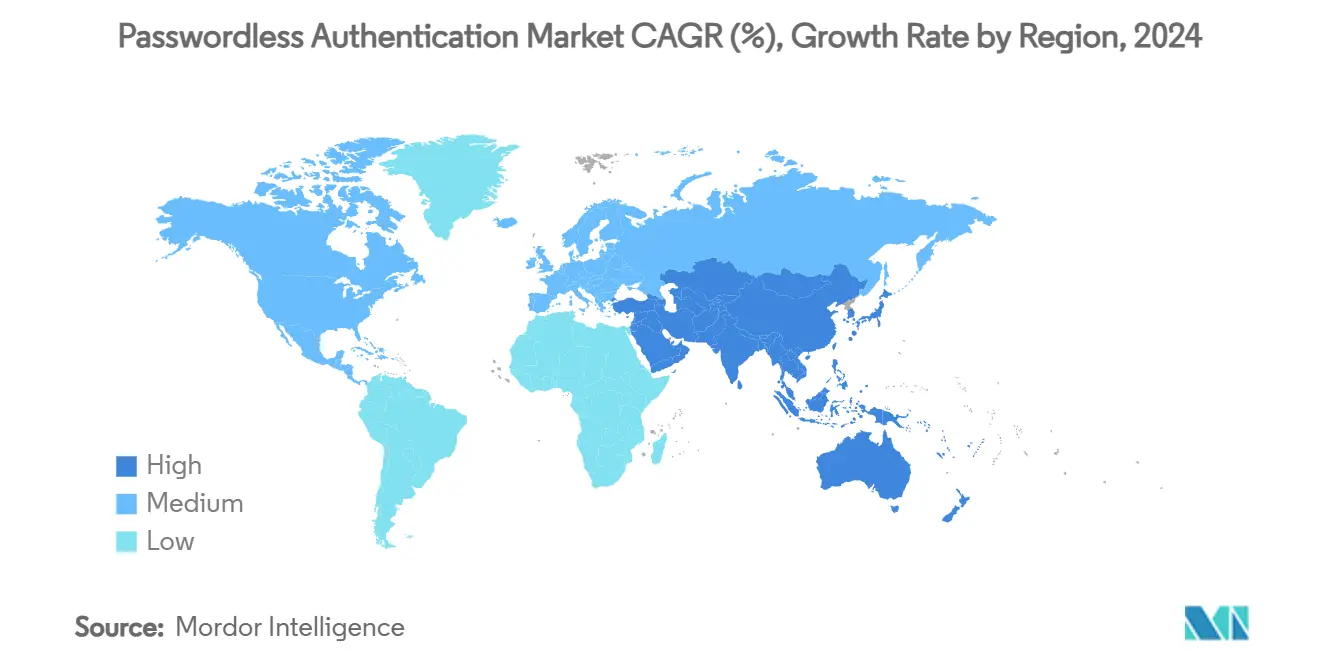

- Par géographie, l'Amérique du Nord représentait 38,6% des revenus en 2024 ; l'Asie-Pacifique devrait croître à un TCAC de 21,14%, portée par les programmes d'identité numérique du Japon, de l'Inde et de Singapour.

Tendances et Perspectives du Marché Mondial de l'Authentification sans Mot de Passe

Analyse de l'Impact des Moteurs

| Moteur | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Calendrier d'Impact |

|---|---|---|---|

| Mandats de conformité croissants liés à l'authentification multifacteur | +3.20% | UE, Amérique du Nord | Moyen terme (2-4 ans) |

| Prolifération de la biométrie mobile et des smartphones | +3.10% | APAC, Mondial | Court terme (≤2 ans) |

| Recrudescence des attaques par bourrage d'identifiants et hameçonnage | +2.80% | Centres financiers, Mondial | Court terme (≤2 ans) |

| Économies sur les coûts du service d'assistance et amélioration de l'expérience utilisateur | +2.60% | Amérique du Nord, UE | Moyen terme (2-4 ans) |

| Convergence confiance zéro et identité machine | +2.40% | Entreprises mondiales | Long terme (≥4 ans) |

| Diffusion des clés d'accès dans les écosystèmes grand public de l'Internet des objets | +1.90% | APAC, Amérique du Nord | Long terme (≥4 ans) |

| Source: Mordor Intelligence | |||

Mandats de Conformité Croissants Liés à l'Authentification Multifacteur

Les gouvernements imposent désormais une authentification résistante au hameçonnage dans tous les secteurs. eIDAS 2.0 oblige tous les États membres de l'UE à émettre des portefeuilles d'identité numérique d'ici 2026, tandis que l'arrêté exécutif fédéral américain exige que les agences adoptent une authentification multifacteur conforme à FIDO[1] Commission européenne, "Portefeuille d'identité numérique européen | Façonner l'avenir numérique de l'Europe," digital-strategy.ec.europa.eu . Les régulateurs financiers de New York et de Singapour imposent des règles similaires sur les comptes à privilèges, poussant les banques à remplacer les mots de passe par des clés cryptographiques. La mise en œuvre dans l'aviation est visible alors que la TSA étend la technologie de vérification des identifiants à des centaines d'aéroports[2] Security Info Watch Staff, "La TSA accélère le passage de millions de voyageurs dans les aéroports grâce à la technologie de vérification d'identité," securityinfowatch.com . Cette réglementation convertit les lacunes en matière de posture de sécurité en éléments budgétaires au niveau du conseil d'administration, garantissant que le marché de l'authentification sans mot de passe bénéficie de cycles de financement récurrents. Au-delà de la finance, l'application de la loi HIPAA dans le secteur de la santé pousse les hôpitaux à protéger les dossiers des patients avec des clés d'accès, élargissant la demande dans les secteurs réglementés.

Prolifération de la Biométrie Mobile et des Smartphones

La saturation des appareils intelligents, dépassant 6,8 milliards de terminaux, constitue une base matérielle prête pour la connexion biométrique. Les API Apple Face ID et Android BiometricPrompt intègrent la prise en charge de FIDO2, offrant aux entreprises une voie clé en main vers une convivialité de niveau grand public[3] Équipe éditoriale Mastercard, "Qu'est-ce qu'une clé d'accès ? Voici votre introduction à la connexion sans mot de passe," mastercard.com . Les normes BYOD étendent la même commodité aux employés à distance, réduisant la résistance aux nouveaux flux de connexion. Les fournisseurs intègrent la notation de risque adaptative dans les kits de développement logiciel mobiles afin que les anomalies frauduleuses déclenchent des vérifications supplémentaires, atténuant les menaces de hypertrucage. Pour l'APAC, où le mobile prédomine sur le PC, les banques locales déploient la vérification vocale et par selfie directement dans les super-applications, réduisant le temps d'intégration de quelques minutes à quelques secondes. L'effet de réseau qui en résulte augmente la pénétration du marché sans dépenses matérielles supplémentaires.

Recrudescence des Attaques par Bourrage d'Identifiants et Hameçonnage

Les volumes de bourrage d'identifiants ont augmenté de 200% d'une année sur l'autre, et les kits d'hameçonnage automatisent désormais les attaques par fatigue de l'authentification multifacteur[4] David Birch, "British Airways teste un voyage mains libres de bout en bout avec la biométrie," forbes.com . Chaque violation entraîne en moyenne 4,5 millions USD de pertes, faisant du risque lié aux mots de passe une responsabilité financière mesurable. Les conseils d'administration traitent par conséquent les déploiements sans mot de passe comme un investissement d'évitement des pertes avec un retour sur investissement pluriannuel mesurable en primes de cyber-assurance réduites. Gartner prédit que d'ici 2026, 70% des incidents liés à l'identité proviendront de bases de mots de passe héritées, acculant davantage les responsables de la sécurité des systèmes d'information à adopter des clés d'accès pour les flux d'utilisateurs privilégiés et les appels d'API machine à machine.

Diffusion des Clés d'Accès dans les Écosystèmes Grand Public de l'Internet des Objets

Les plateformes de maison intelligente et les équipementiers automobiles associent les flux d'accès au véhicule ou d'appairage d'appareils aux clés d'accès, familiarisant les consommateurs avec la connexion sans identifiant. À mesure que les utilisateurs s'habituent à approuver les invites sur leurs téléphones, les employeurs tirent parti de ce comportement acquis pour déployer des clés d'accès en milieu professionnel avec un minimum de formation. Les organismes de normalisation tels que l'Alliance FIDO approuvent l'utilisation d'identifiants itinérants sur plusieurs appareils, facilitant l'adoption multiplateforme et renforçant la croissance du marché au cours de la prochaine décennie.

Analyse de l'Impact des Freins

| Frein | (~) % d'Impact sur les Prévisions de TCAC | Pertinence Géographique | Calendrier d'Impact |

|---|---|---|---|

| Coût élevé de migration et d'intégration | -1.80% | Mondial, en particulier les marchés des PME | Court terme (≤ 2 ans) |

| Incompatibilités des applications héritées | -1.20% | Systèmes hérités des entreprises d'Amérique du Nord et d'UE | Moyen terme (2-4 ans) |

| Règles de localisation des données limitant l'authentification cloud | -0.90% | UE, Chine, Russie, avec répercussions sur le MEA | Moyen terme (2-4 ans) |

| Risques d'usurpation biométrique par hypertrucage | -0.70% | Mondial, concentré dans les secteurs à haute sécurité | Long terme (≥ 4 ans) |

| Source: Mordor Intelligence | |||

Coût Élevé de Migration et d'Intégration

Les déploiements complets sans mot de passe exigent des mises à niveau des annuaires, des clusters de serveurs FIDO et des révisions des politiques de gestion unifiée des terminaux qui excluent les petites entreprises du marché. Le coût total du projet varie de 0,5 million USD pour les entreprises de taille intermédiaire à 5 millions USD pour les grandes multinationales, les honoraires de services professionnels étant souvent le triple des coûts logiciels[6] Équipe de recherche 1Kosmos, "La vérité sur l'authentification IAM sans mot de passe," 1kosmos.com . Les offres cloud prêtes à l'emploi tempèrent ces dépenses d'investissement, mais les règles de confidentialité dans certaines juridictions exigent des serveurs d'attestation sur site, maintenant des obstacles à l'entrée élevés au moins jusqu'en 2026. Les fournisseurs ont répondu avec des licences par phases qui débloquent la prise en charge des clés d'accès dans des packs d'utilisateurs plus petits, atténuant progressivement le frein.

Incompatibilités des Applications Héritées

Les applications mainframe et client-serveur construites avant WebAuthn manquent de points d'ancrage pour les identifiants à clé publique, obligeant les entreprises à déployer des proxys coûteux ou à réécrire entièrement le code[7] Commission européenne, "Entrée en vigueur du règlement sur l'identité numérique," digital-strategy.ec.europa.eu . Les banques qui portent des décennies de systèmes dorsaux COBOL font face à des fenêtres de migration pluriannuelles, entraînant la persistance d'états d'authentification hybrides. Au fil du temps, les fournisseurs de passerelles superposent des services de traduction FIDO qui mappent les clés d'accès aux assertions SAML héritées, mais jusqu'à leur achèvement, le frein à l'intégration réduit d'environ 1,2 point de pourcentage les prévisions de TCAC.

Analyse des Segments

Par Composant : Les Services Stimulent la Demande d'Expertise en Mise en Œuvre

Les revenus des services ne représentaient que 28% en 2024, mais ils devraient dépasser tous les autres composants à un TCAC de 19,44%, car les entreprises réalisent que l'expertise, et non le logiciel seul, débloque le retour sur investissement. Les partenaires de conseil intègrent les clés d'accès avec les coffres-forts d'accès privilégié, automatisent la gestion du cycle de vie des certificats et mènent des campagnes d'adoption par les utilisateurs qui font passer les taux de réussite de connexion au-dessus de 98%. Le marché de l'authentification sans mot de passe déplace ainsi la valeur des licences logicielles perpétuelles vers des engagements de conseil récurrents et des abonnements à des services gérés.

Les plateformes logicielles représentent encore 72% des dépenses, les suites d'identité d'Okta et de Microsoft ancrant les piles de sécurité des entreprises, mais la tarification évolue vers des modèles basés sur la consommation. Les jetons matériels tels que les YubiKeys protègent les réseaux isolés et les secteurs réglementés soumis à la conformité FIPS, garantissant une niche continue. Les services de mise en œuvre regroupent ces éléments, réduisant le délai de rentabilisation et atténuant le frein à l'intégration décrit précédemment.

Note: Les parts de segment de tous les segments individuels sont disponibles à l'achat du rapport

Par Méthode d'Authentification : Les Clés d'Accès Émergent comme Leader en Termes de Vitesse

La biométrie a capturé une part de 49,5% en 2024 grâce à l'omniprésence des capteurs dans les téléphones modernes. Leur primauté souligne la préférence des utilisateurs pour la commodité « regarder ou toucher » par rapport aux codes à usage unique. Néanmoins, les clés d'accès sont la vedette montante avec un TCAC de 19,75%, grâce à la synchronisation multiplateforme qui évite les frictions liées à l'achat de matériel. La taille du marché de l'authentification sans mot de passe pour les clés d'accès devrait dépasser 18 milliards USD d'ici 2030 si la trajectoire de croissance se maintient, ancrant la méthode comme norme de facto de l'écosystème.

Les clés de sécurité FIDO2 basées sur des jetons restent pertinentes pour les administrateurs et les développeurs ayant besoin d'une récupération hors ligne, tandis que l'authentification multifacteur par notification push persiste comme étape intermédiaire pour les entreprises en retard. Les cartes à puce sécurisées par infrastructure à clé publique dominent les installations de défense et nucléaires, soulignant que la diversité des méthodes persistera. Les fournisseurs regroupent de plus en plus plusieurs modalités afin que les administrateurs puissent aligner les niveaux d'assurance sur le risque contextuel en temps réel.

Par Mode de Déploiement : Les Modèles Hybrides Accélèrent l'Adoption en Entreprise

Le déploiement cloud a généré 57,3% des revenus de 2024 car le SaaS élimine la maintenance des serveurs et accélère la cadence des correctifs. Pourtant, la législation sur la confidentialité et les clauses de résidence des données en Allemagne et en Inde poussent les organisations à conserver les clés de signature sur site tout en consommant l'orchestration cloud. En conséquence, les déploiements hybrides affichent un TCAC robuste de 21,44%, se convertissant en architecture de choix pour les grandes entreprises mondiales réglementées. La part du marché de l'authentification sans mot de passe pour les modèles hybrides pourrait dépasser 40% bien avant 2030 si le rythme d'adoption actuel se maintient.

Les empreintes purement sur site persistent dans la défense et la R&D hautement classifiée, mais les fournisseurs livrent désormais des serveurs FIDO conteneurisés qui s'intègrent dans des clusters Kubernetes, réduisant les écarts fonctionnels avec le SaaS. Pendant ce temps, les startups axées sur le cloud ignorent la complexité hybride, illustrant comment la maturité de l'organisation façonne les chemins de déploiement.

Par Taille d'Organisation : L'Adoption par les PME s'Accélère grâce à des Solutions Simplifiées

Les grandes entreprises représentaient 63,1% des dépenses de 2024, car elles disposent des équipes et des budgets nécessaires aux transformations d'identité à l'échelle de l'entreprise. Leur adoption précoce a permis de mutualiser les meilleures pratiques, utilisées ensuite par les fournisseurs SaaS pour préconfigurer des modèles et réduire les délais de déploiement pour les clients plus petits. Par conséquent, les PME devraient croître à un TCAC de 20,34%, augmentant leur contribution à la taille globale du marché de l'authentification sans mot de passe.

Les améliorations de la facilité d'utilisation, la tarification par niveaux d'abonnement et l'automatisation des flux de travail suppriment la courbe d'apprentissage abrupte. Les fournisseurs de services gérés regroupent l'authentification sans mot de passe avec la gestion des terminaux pour moins que le coût d'un administrateur à temps plein, encourageant l'adoption dans les franchises de commerce de détail, les cabinets d'avocats et les banques régionales.

Par Secteur d'Utilisation Final : La Dynamique du Commerce de Détail Portée par l'Optimisation de l'Expérience Client

Le secteur BFSI (banque, services financiers et assurance) a mené l'adoption avec une part de marché de 28,4% en 2024, car les amendes réglementaires rendent l'évasion de l'authentification à deux facteurs intenable. Leur part prépondérante persistera, mais le commerce de détail et le commerce électronique sont désormais les acteurs les plus rapides, progressant à un TCAC de 19,54%, car la fluidité du paiement est directement liée aux taux de conversion. La taille du marché de l'authentification sans mot de passe pour les applications de commerce de détail devrait tripler d'ici 2030 si les tendances actuelles en matière de fraude aux paiements se poursuivent.

Le secteur de la santé s'appuie sur les clés d'accès pour satisfaire aux exigences de la loi HIPAA tout en allégeant la charge de travail des cliniciens, et les agences gouvernementales déploient des portails biométriques pour soutenir les services aux citoyens. Le secteur manufacturier unifie les identités de la main-d'œuvre et des machines, utilisant des clés d'accès dans les zones de technologie opérationnelle pour rationaliser les changements d'équipe sans compromettre les protocoles de sécurité.

Analyse Géographique

L'Amérique du Nord a conservé une part de 38,6% en 2024 grâce à la solidité des mandats fédéraux et des budgets de cybersécurité importants. Des agences américaines telles que l'USDA émettent déjà des jetons FIDO à 40 000 employés, créant des références phares que le secteur privé imite[8] Security Info Watch Staff, "La TSA accélère le passage de millions de voyageurs dans les aéroports grâce à la technologie de vérification d'identité," securityinfowatch.com . Pourtant, le TCAC de 21,14% de l'Asie-Pacifique la positionne comme le prochain incrément de plusieurs milliards de dollars pour le marché de l'authentification sans mot de passe.

Mercari au Japon a dépassé 10 millions d'utilisateurs de clés d'accès au sein d'une seule application de marché, tandis que les flux de travail de vérification électronique de l'identité liés à Aadhaar en Inde permettent aux entreprises de technologie financière d'ouvrir des comptes en moins de deux minutes. L'initiative Smart Nation de Singapour intègre des kiosques de vérification faciale dans les bureaux gouvernementaux, illustrant une synergie public-privé qui accélère la confiance des consommateurs. L'Europe reste riche en politiques, finançant des projets pilotes de 46 millions EUR pour des portefeuilles numériques transfrontaliers dans le cadre d'eIDAS 2.0[9] Commission européenne, "Portefeuille d'identité numérique européen | Façonner l'avenir numérique de l'Europe," digital-strategy.ec.europa.eu . L'Amérique latine et le Moyen-Orient sont en retrait mais gagnent en dynamisme grâce aux programmes d'inclusion financière et à la modernisation du secteur énergétique, respectivement.

Le leadership de l'Amérique du Nord repose sur une action réglementaire précoce et des exemples du secteur public qui réduisent le risque de sélection des fournisseurs pour les acheteurs privés. Les coûts élevés de remédiation aux violations, associés aux clauses de cyber-assurance qui récompensent l'authentification multifacteur résistante au hameçonnage, maintiennent les budgets d'adoption intacts. Les fournisseurs cloud américains renforcent encore leur domination en intégrant les API de clés d'accès dans les chaînes d'outils des développeurs, assurant un renforcement continu de l'écosystème régional.

L'Asie-Pacifique présente le plus grand potentiel de croissance en raison de la pénétration massive d'Internet mobile et du soutien proactif des gouvernements. Les entreprises japonaises passent des badges physiques aux clés d'accès basées sur le téléphone ; les banques indiennes intègrent l'authentification FIDO dans les paiements UPI pour réduire la fraude par code à usage unique. Les données démographiques de la région, à prédominance jeune, favorisent la connexion biométrique, traduisant le confort culturel en acceptation en entreprise à grande échelle.

La croissance de l'Europe dépend d'une réglementation harmonisée. eIDAS 2.0 débloque la portabilité des services transfrontaliers, obligeant les banques et les assureurs multinationaux à standardiser les identifiants FIDO2 dans leurs filiales. L'Office fédéral allemand de la sécurité des technologies de l'information approuve les clés d'accès pour le personnel des infrastructures critiques, tandis que les services publics français intègrent la connexion biométrique dans les portails de santé. Les préoccupations en matière de confidentialité façonnent les feuilles de route des fournisseurs vers le stockage des clés sur site et les bibliothèques d'attestation à code source ouvert.

Paysage Concurrentiel

Le marché de l'authentification sans mot de passe est modérément fragmenté. Les suites de plateformes de Microsoft, Okta et Ping Identity regroupent l'authentification unique, la gouvernance et l'orchestration des clés d'accès dans une seule licence, tirant parti des empreintes de comptes existantes pour la vente incitative. Des acteurs spécialisés tels que HYPR, Yubico et 1Kosmos se taillent des niches dans les déploiements à haute assurance ou centrés sur le matériel, en s'associant à des intégrateurs pour conquérir les secteurs réglementés. Les fournisseurs traditionnels d'authentification multifacteur adaptent WebAuthn pour éviter l'obsolescence, tandis que les hyperscalers cloud exposent gratuitement les API de clés d'accès pour renforcer la fidélisation.

Les tendances stratégiques s'orientent vers la consolidation. L'acquisition de Web3Auth par Consensys a étendu MetaMask au territoire de l'authentification sans mot de passe, signalant la convergence des portefeuilles blockchain avec l'identité d'entreprise. L'achat de PureID par ColorTokens a ajouté des validateurs FIDO à son maillage de confiance zéro, illustrant l'expansion horizontale des plateformes de sécurité. La différenciation technologique tourne autour d'une expérience utilisateur résistante au hameçonnage, de signaux de risque alimentés par l'intelligence artificielle et de clés ancrées dans le silicium. Les fournisseurs capables de prouver des intégrations rapides avec les piles RH et VPN héritées obtiennent des valeurs de contrat total plus élevées.

Les alliances de distribution gagnent en importance : le contrat Login.gov de 194,5 millions USD de 1Kosmos via Carahsoft démontre que les véhicules contractuels du secteur public peuvent faire basculer rapidement des parts de marché. Les fournisseurs de matériel concluent des accords de regroupement avec des suites de gestion des terminaux pour élargir leur portée au-delà des administrateurs de sécurité. La course se concentre désormais sur l'intégration des capacités d'authentification sans mot de passe dans chaque point de contact numérique, des lignes de commande des développeurs aux paniers d'achat du commerce électronique grand public.

Leaders du Secteur de l'Authentification sans Mot de Passe

-

Microsoft Corporation

-

Okta Inc.

-

Cisco Systems, Inc. (Duo Security)

-

Ping Identity Holding Corp.

-

Thales Group (Gemalto)

- *Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier

Développements Récents du Secteur

- Juillet 2025 : L'Alliance FIDO a célébré la Journée mondiale des clés d'accès, présentant de nouvelles études de cas gouvernementales pour encourager une adoption plus large des normes ; les fournisseurs ont profité de l'événement pour dévoiler des mises à niveau de kits de développement logiciel qui raccourcissent les sprints de mise en œuvre.

- Juin 2025 : British Airways a étendu les essais de voyage biométrique mains libres à des itinéraires supplémentaires, signalant le passage du secteur des transports à une identité sans friction pour récupérer le débit de passagers.

- Mai 2025 : La Commission européenne a lancé le cadre du portefeuille d'identité numérique de l'UE avec un financement pilote de 46 millions EUR, ancrant la certitude réglementaire qui oblige les fournisseurs à localiser le stockage des clés d'accès.

- Mars 2025 : NEC a déployé des clés d'accès par reconnaissance faciale auprès de 20 000 employés, validant les déploiements en entreprise à grande échelle et semant des références régionales gagnantes.

- Janvier 2025 : 1Kosmos a obtenu un contrat Login.gov de 194,5 millions USD via Carahsoft, accélérant la conquête du marché fédéral et renforçant la crédibilité dans le secteur public.

Portée du Rapport Mondial sur le Marché de l'Authentification sans Mot de Passe

| Matériel |

| Logiciel / Plateforme |

| Services |

| Biométrie |

| Clés de Sécurité Basées sur des Jetons / FIDO2 |

| Notification Push sans Code à Usage Unique |

| Infrastructure à Clé Publique / Basée sur des Certificats |

| Lien Magique par Courriel |

| Clés d'Accès |

| Sur Site |

| Cloud |

| Hybride |

| Petites et Moyennes Entreprises |

| Grandes Entreprises |

| BFSI |

| Informatique et Télécommunications |

| Santé |

| Gouvernement et Défense |

| Commerce de Détail et Commerce Électronique |

| Éducation |

| Industrie Manufacturière |

| Autres (Transport, Énergie, etc.) |

| Amérique du Nord | États-Unis | |

| Canada | ||

| Mexique | ||

| Amérique du Sud | Brésil | |

| Argentine | ||

| Chili | ||

| Colombie | ||

| Reste de l'Amérique du Sud | ||

| Europe | Royaume-Uni | |

| Allemagne | ||

| France | ||

| Italie | ||

| Espagne | ||

| Russie | ||

| Reste de l'Europe | ||

| Asie-Pacifique | Chine | |

| Inde | ||

| Japon | ||

| Corée du Sud | ||

| Australie | ||

| Reste de l'Asie-Pacifique | ||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite |

| Émirats Arabes Unis | ||

| Turquie | ||

| Israël | ||

| Qatar | ||

| Afrique | Afrique du Sud | |

| Nigéria | ||

| Kenya | ||

| Égypte | ||

| Reste de l'Afrique | ||

| Par Composant | Matériel | ||

| Logiciel / Plateforme | |||

| Services | |||

| Par Méthode d'Authentification | Biométrie | ||

| Clés de Sécurité Basées sur des Jetons / FIDO2 | |||

| Notification Push sans Code à Usage Unique | |||

| Infrastructure à Clé Publique / Basée sur des Certificats | |||

| Lien Magique par Courriel | |||

| Clés d'Accès | |||

| Par Mode de Déploiement | Sur Site | ||

| Cloud | |||

| Hybride | |||

| Par Taille d'Organisation | Petites et Moyennes Entreprises | ||

| Grandes Entreprises | |||

| Par Secteur d'Utilisation Final | BFSI | ||

| Informatique et Télécommunications | |||

| Santé | |||

| Gouvernement et Défense | |||

| Commerce de Détail et Commerce Électronique | |||

| Éducation | |||

| Industrie Manufacturière | |||

| Autres (Transport, Énergie, etc.) | |||

| Par Géographie | Amérique du Nord | États-Unis | |

| Canada | |||

| Mexique | |||

| Amérique du Sud | Brésil | ||

| Argentine | |||

| Chili | |||

| Colombie | |||

| Reste de l'Amérique du Sud | |||

| Europe | Royaume-Uni | ||

| Allemagne | |||

| France | |||

| Italie | |||

| Espagne | |||

| Russie | |||

| Reste de l'Europe | |||

| Asie-Pacifique | Chine | ||

| Inde | |||

| Japon | |||

| Corée du Sud | |||

| Australie | |||

| Reste de l'Asie-Pacifique | |||

| Moyen-Orient et Afrique | Moyen-Orient | Arabie Saoudite | |

| Émirats Arabes Unis | |||

| Turquie | |||

| Israël | |||

| Qatar | |||

| Afrique | Afrique du Sud | ||

| Nigéria | |||

| Kenya | |||

| Égypte | |||

| Reste de l'Afrique | |||

Questions Clés Répondues dans le Rapport

Quel est le TCAC prévu pour le marché de l'authentification sans mot de passe de 2025 à 2030 ?

Le marché devrait progresser à un TCAC de 18,24% sur la période, passant de 24,1 milliards USD en 2025 à 55,7 milliards USD en 2030.

Quel segment de composant se développe le plus rapidement dans les déploiements d'authentification sans mot de passe ?

Les services professionnels progressent à un TCAC de 19,44%, les entreprises recherchant une expertise en intégration et un soutien à la gestion du changement.

Pourquoi les clés d'accès gagnent-elles en dynamisme par rapport aux autres méthodes d'authentification ?

Les clés d'accès suivent les normes FIDO et se synchronisent dans les écosystèmes Apple, Google et Microsoft, générant un TCAC de 19,75% qui dépasse la biométrie, les jetons et les notifications push sans code à usage unique.

Quel est le principal mandat réglementaire qui accélère l'adoption de l'authentification sans mot de passe en Europe ?

Le cadre eIDAS 2.0 de l'UE exige que les États membres émettent des portefeuilles d'identité numérique d'ici 2026, faisant de l'authentification résistante au hameçonnage une nécessité légale.

Comment les solutions sans mot de passe améliorent-elles l'efficacité opérationnelle des entreprises ?

L'élimination des réinitialisations de mots de passe supprime 20 à 30% des tickets du service d'assistance, réduisant les coûts de support tout en améliorant la productivité des employés et la satisfaction des utilisateurs.

Dernière mise à jour de la page le: