Tamaño y Participación del Mercado de Gestión de Identidad y Acceso para IoT

Análisis del Mercado de Gestión de Identidad y Acceso para IoT por Mordor Intelligence

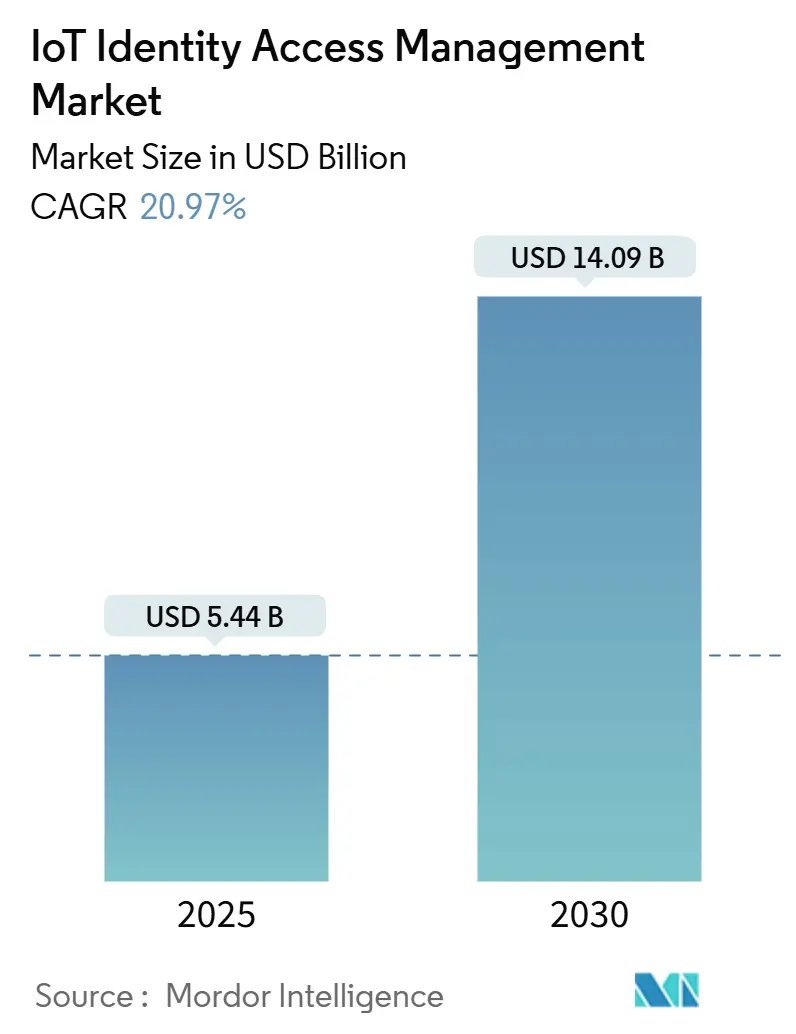

El tamaño del Mercado de Gestión de Identidad y Acceso para IoT se estima en USD 5,44 mil millones en 2025, y se espera que alcance USD 14,09 mil millones para 2030, a una CAGR del 20,97% durante el período de pronóstico (2025-2030).

La aceleración de las modernizaciones de tecnología operativa en instalaciones existentes, las normas obligatorias de divulgación de lista de materiales de software (SBOM) a ambos lados del Atlántico, y la generalización de la autenticación sin contraseña en entornos industriales refuerzan las perspectivas de crecimiento. Los fabricantes están incorporando controles de confianza cero en los controladores lógicos programables, los proveedores del sector salud se apresuran a cumplir los mandatos de ciberseguridad de la FDA, y las plataformas de identidad entregadas en la nube están desplazando a las herramientas locales a medida que las empresas demandan opciones de escalado más sencillas, impulsando aún más el mercado de gestión de identidad y acceso para IoT. Los paquetes de seguridad como servicio de las telecomunicaciones reducen las barreras de entrada para las pequeñas empresas, mientras que el aumento vertiginoso de las primas de ciberseguros crea un beneficio financiero explícito para toda organización que pueda documentar controles de identidad sólidos. La fragmentación persiste, aunque las adquisiciones estratégicas por parte de los actores establecidos y la llegada de esquemas de confianza cero a nivel de chip apuntan a una eventual reconfiguración del panorama competitivo.

Conclusiones Clave del Informe

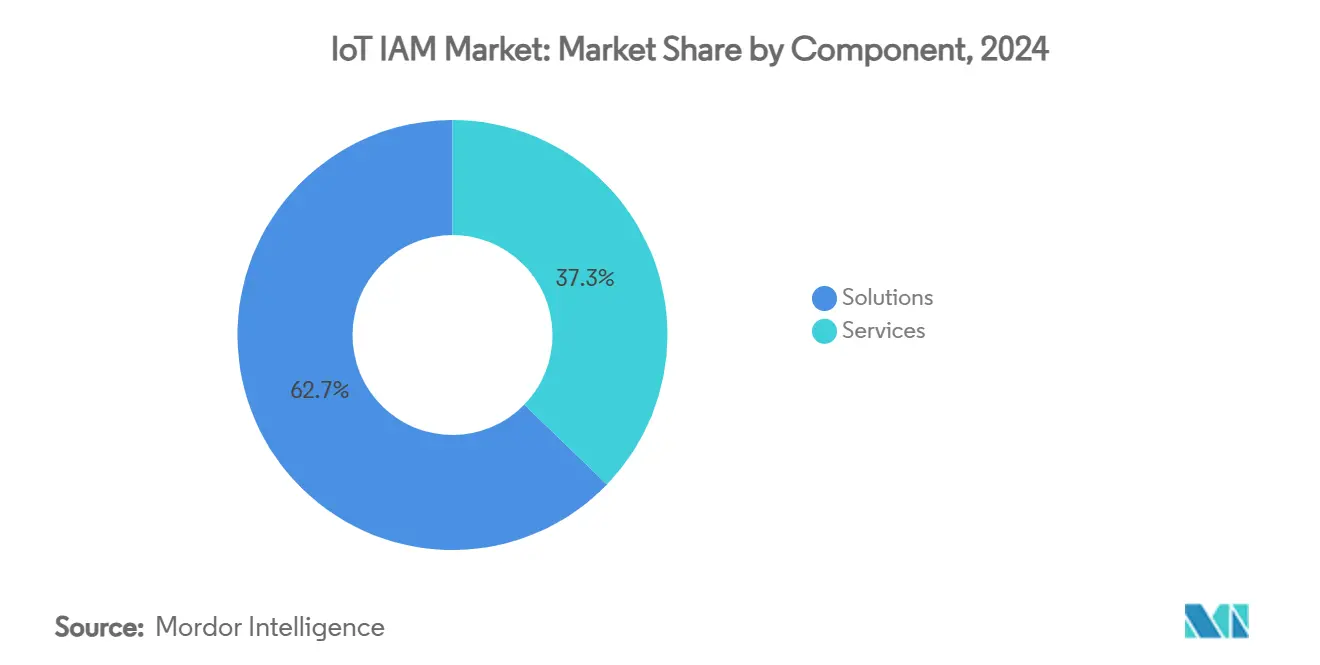

- Por componente, las soluciones representaron el 62,75% de la participación en ingresos en 2024, mientras que los servicios dentro del mercado de IAM para IoT avanzan a una CAGR del 21,54% hasta 2030.

- Por modo de implementación, la nube capturó el 70,54% de la participación del mercado de IAM para IoT en 2024, mientras que las arquitecturas híbridas crecen a una CAGR del 22,67% hasta 2030.

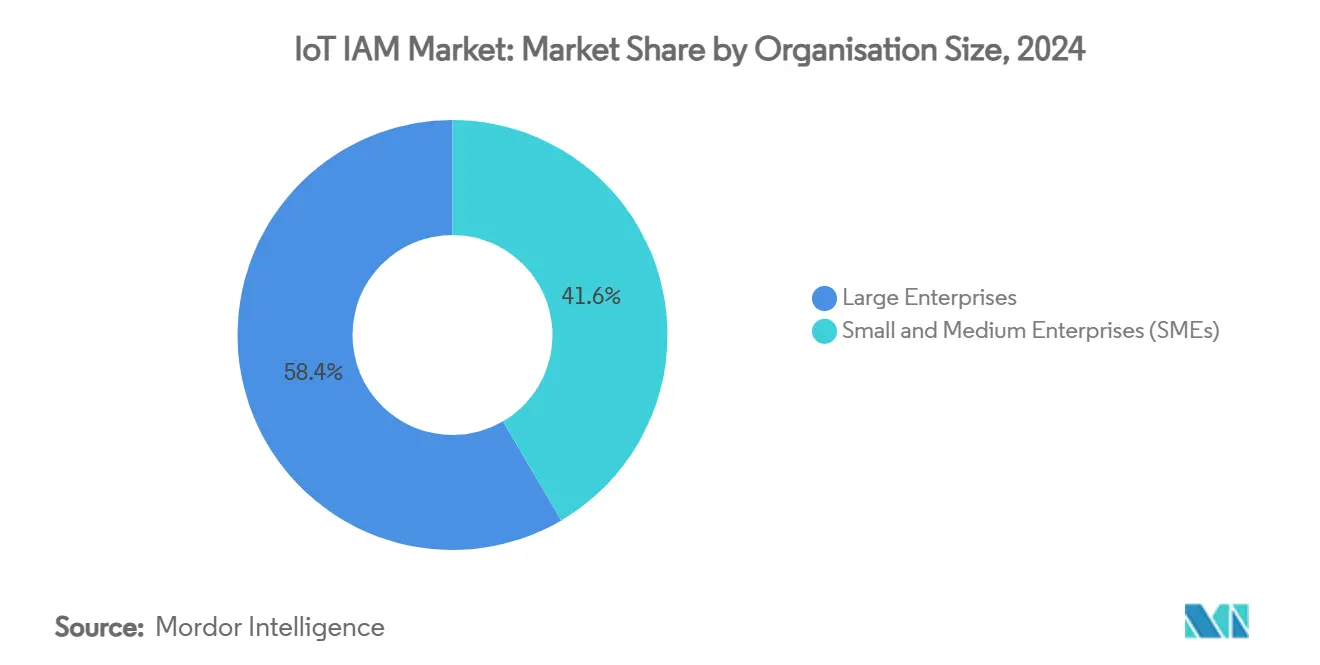

- Por tamaño de organización, las grandes empresas mantuvieron el 58,43% de la participación del tamaño del mercado de IAM para IoT en 2024, aunque las pymes registran la CAGR más rápida del 21,96% hasta 2030.

- Por vertical industrial, la manufactura lideró con el 24,64% de la participación del mercado de IAM para IoT en 2024; se proyecta que el sector salud se expanda a una CAGR del 24,01% hasta 2030.

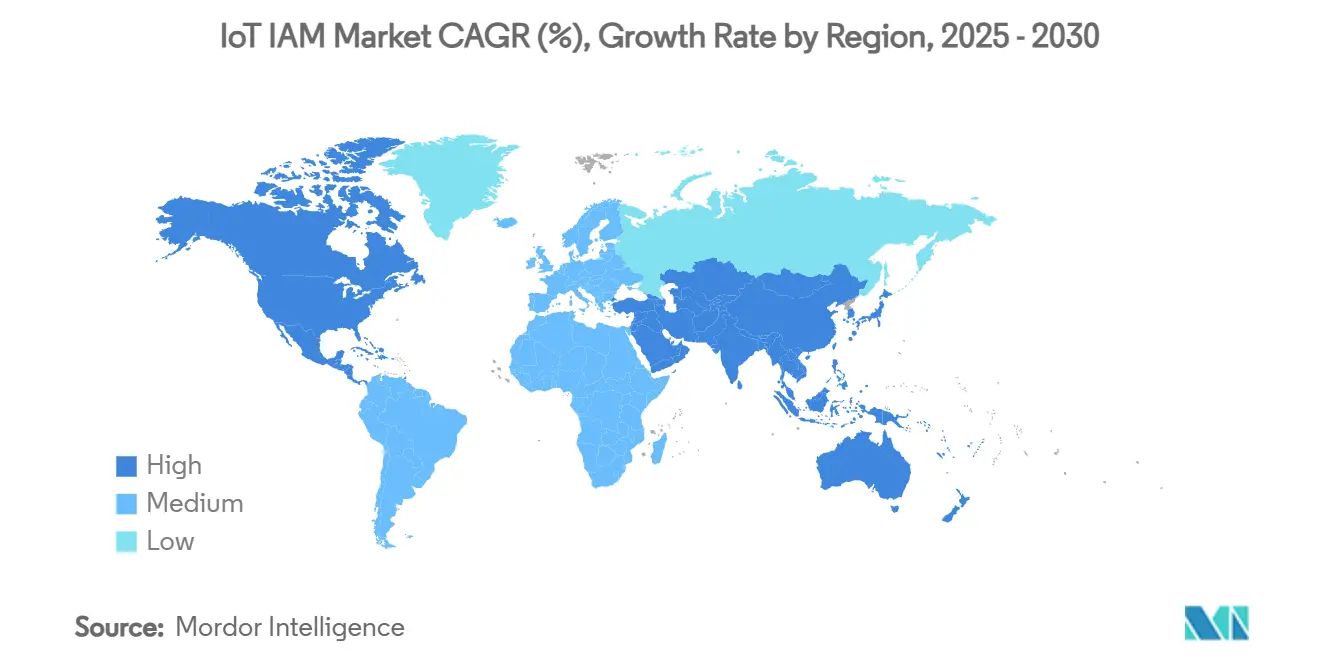

- Por geografía, América del Norte retuvo el 38,54% de la participación en 2024, mientras que Asia-Pacífico registra la CAGR más alta del 24,65% durante el horizonte de pronóstico del mercado de gestión de identidad y acceso para IoT.

Tendencias e Información del Mercado Global de Gestión de Identidad y Acceso para IoT

Análisis del Impacto de los Impulsores

| Impulsor | (~) % de Impacto en el Pronóstico de CAGR | Relevancia Geográfica | Horizonte Temporal del Impacto |

|---|---|---|---|

| Explosión de activos de tecnología operativa conectados en plantas industriales existentes | +4.2% | Global, ganancias tempranas en América del Norte y Europa | Mediano plazo (2-4 años) |

| Normas obligatorias de divulgación de SBOM en EE. UU. y la UE | +3.8% | América del Norte y la UE, con extensión a APAC | Corto plazo (≤ 2 años) |

| Arquitecturas de referencia de confianza cero nativas en el borde provenientes de fabricantes de chips | +3.5% | Global | Mediano plazo (2-4 años) |

| Aumento de las primas de ciberseguros que impulsan la adopción de IAM | +2.9% | América del Norte y la UE como núcleo, con expansión a APAC | Corto plazo (≤ 2 años) |

| Cambio generalizado hacia la autenticación sin contraseña para puntos finales de IoT | +3.1% | Global | Mediano plazo (2-4 años) |

| Paquetes de seguridad de IoT como servicio gestionado de las telecomunicaciones | +2.8% | APAC como núcleo, con extensión a MEA | Largo plazo (≥ 4 años) |

| Fuente: Mordor Intelligence | |||

Explosión de Activos de Tecnología Operativa Conectados en Plantas Industriales Existentes

Las empresas industriales continúan conectando sensores y pasarelas a maquinaria de décadas de antigüedad, creando puntos ciegos de identidad en redes que antes estaban aisladas. Nozomi Networks incorporó un sensor de seguridad en los controladores lógicos programables de Mitsubishi Electric para proporcionar monitoreo de procesos en tiempo real, lo que ilustra cómo la visibilidad de los dispositivos llega hasta lo más profundo de los lazos de control. La Alianza Global de Ciberseguridad de ISA señala que el 62% de las fábricas exige ahora capacidades SL2, como la distinción de usuarios y la gestión de sesiones, características que rara vez están integradas en el hardware heredado. Vincular protocolos obsoletos con la autenticación moderna empuja a las organizaciones hacia marcos de identidad híbridos capaces de conciliar el tráfico de Modbus, PROFINET y MQTT dentro del mismo tejido de confianza. Los proveedores ganan terreno ofreciendo descubrimiento sin dispositivos adicionales, políticas de microsegmentación para redes de controladores lógicos programables y aplicación de raíz de confianza en el borde. A medida que más instalaciones existentes se modernizan, la demanda de servicios de mapeo de identidad interoperables se dispara, especialmente donde las penalizaciones por tiempo de inactividad son severas.

Normas Obligatorias de Divulgación de SBOM en EE. UU. y la UE

El mandato de SBOM del NIST y la guía complementaria de CISA obligan a cada fabricante de dispositivos conectados a catalogar los componentes de software y divulgar las vulnerabilidades, incorporando el pensamiento de identidad en la cadena de suministro. [1]Instituto Nacional de Estándares y Tecnología, "Nueva Actualización de Errata del NIST – C-SCRM," nist.gov La Universidad de Adquisiciones de Defensa codificó las plantillas de SBOM en enero de 2024, convirtiendo los contratos de adquisición en mecanismos de aplicación para la profundidad de autenticación tanto a nivel de dispositivo como de componente. La Ley de Resiliencia Cibernética de Europa refleja esta postura al imponer responsabilidad a los proveedores que carecen de supervisión continua de identidad a lo largo de los ciclos de vida del producto. Estas normas impulsan a los fabricantes de dispositivos a integrar jerarquías de certificados en los procesos de construcción, automatizar la firma de paquetes de firmware y exponer feeds de inventario en tiempo real a los clientes. En paralelo, las plataformas de auditoría capaces de mapear vulnerabilidades y exposiciones comunes (CVE) a atributos de identidad se vuelven esenciales para la puntuación de riesgos y las reclamaciones de garantía. Los plazos de cumplimiento generan un pico de costos inicial, pero la transparencia resultante reduce el tiempo medio de respuesta y genera confianza entre los aseguradores y los reguladores.

Arquitecturas de Referencia de Confianza Cero Nativas en el Borde Provenientes de Fabricantes de Chips

Los diseñadores de semiconductores ahora imprimen esquemas de confianza cero en el silicio, evitando los modelos centrados en el perímetro. La Alianza de Seguridad en la Nube describe un camino de cinco pasos para los entornos de tecnología operativa, consolidando la verificación continua como línea de base de diseño.[2]Alianza de Seguridad en la Nube, "Confianza Cero para la Seguridad de Infraestructuras Críticas," cloudsecurityalliance.org El Motor de Servicios de Identidad 3.x de Cisco Systems, Inc. añade perfilado de dispositivos habilitado en la nube y verificaciones sin agente, demostrando que la aplicación del mínimo privilegio puede coexistir con lazos de control deterministas. La disponibilidad de claves de acceso por hardware ya supera el 75% de los dispositivos conectados, despejando el camino para la incorporación sin credenciales y la atestación mutua. Esta integración permite a los fabricantes de equipos originales comercializar unidades de mantenimiento de existencias con «confianza como característica», diferenciándose en la aceleración criptográfica y el aislamiento de enclaves seguros. En consecuencia, los debates en la sala de juntas pasan de si adoptar la confianza cero a qué hoja de ruta de chipset ofrece los controles integrados más profundos a un costo aceptable.

Aumento de las Primas de Ciberseguros que Impulsan la Adopción de IAM

Las aseguradoras endurecen los criterios de suscripción, exigiendo pruebas de higiene en el acceso privilegiado antes de emitir cobertura para IoT. Vodafone UK demostró que las pymes pierden miles de millones debido a una seguridad deficiente, una estadística que las aseguradoras citan al fijar el precio de las pólizas. Las fábricas de semiconductores se enfrentan a amenazas patrocinadas por estados, lo que lleva a Deloitte a instar a la adopción de IAM de grado de cadena de suministro como salvaguarda contra el robo de propiedad intelectual. Sectigo reporta un retorno sobre la inversión del 243% para la gestión automatizada de certificados, cuantificando el lado del beneficio en el balance de seguridad. El diferencial de primas entre las empresas que presentan controles de identidad auditables y las que no pueden hacerlo se amplía cada año, convirtiendo efectivamente el gasto en IAM en ahorro en financiamiento de riesgos. Los consejos de administración exigen cada vez más documentación sobre los ciclos de rotación de certificados, los roles de mínimo privilegio y la segmentación de confianza cero en las solicitudes de renovación.

Análisis del Impacto de las Restricciones

| Restricción | (~) % de Impacto en el Pronóstico de CAGR | Relevancia Geográfica | Horizonte Temporal del Impacto |

|---|---|---|---|

| Controladores lógicos programables heredados con credenciales codificadas de forma fija | -2.1% | Global, regiones con alta concentración manufacturera | Largo plazo (≥ 4 años) |

| Incompatibilidad de formatos de certificados entre proveedores | -1.8% | Global | Mediano plazo (2-4 años) |

| Pico de gastos operativos por la gestión del ciclo de vida de X.509 a escala | -1.5% | América del Norte y la UE como núcleo | Corto plazo (≤ 2 años) |

| Escasez de mano de obra especializada en seguridad de tecnología operativa en mercados emergentes | -1.9% | APAC, MEA, América Latina | Largo plazo (≥ 4 años) |

| Fuente: Mordor Intelligence | |||

Controladores Lógicos Programables Heredados con Credenciales Codificadas de Forma Fija

Millones de controladores lógicos programables aún llevan contraseñas establecidas en fábrica grabadas en el firmware, sin posibilidad de actualizaciones en campo. La Alianza Global de Ciberseguridad de ISA publicó sus 20 mejores prácticas de codificación segura para controladores lógicos programables, pero adaptar estas directrices al hardware fabricado antes de 2015 a menudo exige paradas que las plantas difícilmente pueden permitirse. [3]Alianza Global de Ciberseguridad de ISA, "Las 20 Mejores Prácticas de Codificación Segura para Controladores Lógicos Programables Ya Disponibles," isa.org RF IDEAS aboga por lectores de credenciales externos para superponer el control de acceso lógico sin actualizar el firmware, aunque el trabajo de instalación física interrumpe las líneas de producción. El algoritmo PLCHound del Instituto de Tecnología de Georgia busca credenciales estáticas en los flujos de tráfico, pero la detección no equivale a la remediación cuando el hardware carece de anclajes de raíz de confianza. La enorme base instalada significa que los ciclos de reemplazo se extienden durante décadas, reduciendo el segmento direccionable para la orquestación de identidad avanzada.

Incompatibilidad de Formatos de Certificados entre Proveedores

Aunque X.509 es el estándar de facto para certificados, los proveedores implementan extensiones de campo propietarias, longitudes de clave diferentes y ganchos de renovación personalizados. Entrust Corporation advierte que la integración de autoridades de certificación heterogéneas se vuelve exponencialmente compleja a medida que las flotas de dispositivos escalan. SSL Store señala que las cadenas de confianza desalineadas a menudo obligan a los operadores a ejecutar pilas de infraestructura de clave pública paralelas o a depender de una inscripción manual insegura. GlobalSign pronostica 55.700 millones de dispositivos que necesitarán gestión de certificados para 2025, subrayando la brecha de escala que enfrentan las herramientas de conciliación actuales. Keyfactor y Unikie ofrecen una capa de abstracción para integrar los certificados de borde en paneles de control unificados, aunque la adopción depende de la cooperación de los proveedores. Sin una estandarización concertada, los costos de integración siguen aumentando y ralentizan los despliegues de múltiples proveedores.

Análisis de Segmentos

Por Componente: Las Soluciones Anclan los Despliegues Empresariales

Las soluciones mantuvieron una participación del 62,75% en el mercado de IAM para IoT en 2024, confirmando el apetito empresarial por plataformas integrales que agrupan autenticación, autorización y aprovisionamiento de dispositivos. Los proveedores enriquecen estas suites con puntuación de anomalías basada en inteligencia artificial y bibliotecas de conectores para protocolos de tecnología operativa, lo que permite a las plantas proteger las interfaces hombre-máquina y los controladores lógicos programables bajo una única cuadrícula de políticas. Se prevé que el tamaño del mercado de gestión de identidad y acceso para IoT vinculado a los servicios se expanda a una CAGR del 21,54%, ya que las organizaciones externalizan la configuración, el ajuste de políticas y la respuesta a incidentes a socios certificados. Los servicios profesionales ganan impulso donde los retrasos en la renovación de certificados amenazan el tiempo de actividad, mientras que los proveedores de servicios gestionados integran la orquestación de identidad en los contratos de conectividad. A medida que madura la confianza cero, muchas empresas pasan de soluciones improvisadas a centros de operaciones basados en suscripción que garantizan el cumplimiento de informes.

La demanda de soluciones en el mercado de IAM para IoT persiste porque los reguladores y las aseguradoras prefieren evidencia de motores de políticas integrados sobre cadenas de herramientas ad hoc. Las hojas de ruta de las plataformas enfatizan la correlación de la lista de materiales de software, la puntuación automatizada de riesgos y el soporte listo para usar para las API de ingesta de SBOM. Mientras tanto, los ingresos por servicios siguen la creciente brecha de habilidades; las consultoras ofrecen evaluaciones de preparación, ejercicios de descubrimiento en instalaciones existentes y planes de migración por fases para clústeres de controladores lógicos programables heredados. Los operadores de telecomunicaciones aprovechan su posición privilegiada en la red para revender monitoreo de identidad superpuesto, convirtiendo los acuerdos de ancho de banda en paquetes de seguridad recurrentes.

Por Modo de Implementación: El Dominio de la Nube se Encuentra con la Innovación Híbrida

Las opciones en la nube representaron el 70,54% de los despliegues en 2024, validando el atractivo operativo de la elasticidad instantánea, la redundancia integrada y las curvas de costos basadas en el uso. Los planos de control multiinquilino envían actualizaciones de políticas a millones de puntos finales en tiempo casi real, una capacidad que las infraestructuras locales no pueden igualar sin una inversión de capital considerable. Sin embargo, el modelo híbrido proyecta una CAGR del 22,67% hasta 2030, porque las fábricas necesitan nodos de aplicación locales para mantener el determinismo y el aislamiento de red. El tamaño del mercado de IAM para IoT asociado con los despliegues híbridos se amplía a medida que los arquitectos de seguridad implementan paneles de control en la nube sobre dispositivos de borde que continúan autorizando el tráfico durante las interrupciones de la red de área amplia.

Los nodos de borde alojan cachés de políticas locales, autoridades de certificación y motores de microsegmentación, y luego replican el estado en la nube para análisis y gobernanza. Los elementos seguros integrados en los chips difuminan aún más la línea al llevar la raíz de confianza hasta el silicio del dispositivo mientras transmiten telemetría a los portales de software como servicio, reforzando las tendencias en el mercado de gestión de identidad y acceso para IoT. Las instalaciones locales persisten en defensa, energía y servicios públicos estrictamente regulados que deben cumplir con las normas de soberanía de datos. Incluso aquí, la atracción gravitacional de la nube se manifiesta a través de instancias de nube privada de software que antes estaba vinculado a dispositivos físicos.

Por Tamaño de Organización: El Liderazgo Empresarial Cede Paso a la Aceleración de las Pymes

Las grandes empresas controlaron el 58,43% del gasto en 2024, ya que disponían del ancho de banda de integración para modernizar la identidad en extensas redes de control. Sus presupuestos cubren ejercicios de equipo rojo, automatización de certificados y pruebas de concepto de confianza cero en sitios globales. Sin embargo, las pymes registran una CAGR del 21,96%, lo que significa un acceso democratizado a funciones de nivel empresarial a través de niveles de software como servicio freemium y paquetes de telecomunicaciones. Las suscripciones a servicios gestionados reducen los costos iniciales, mientras que las licencias de pago por crecimiento se alinean con los calendarios de producción variables. El tamaño del mercado de IAM para IoT atribuido a las pymes aumenta considerablemente una vez que los proveedores de conectividad fusionan los planes de datos con la rotación de certificados integrada y los paneles de cumplimiento.

Las investigaciones entre las pymes manufactureras de EE. UU. muestran que el retorno sobre la inversión de los proyectos seguros de Internet Industrial de las Cosas supera el desembolso inicial, convirtiendo el IAM de un centro de costos en una palanca de beneficios, impulsando la adopción en el mercado de gestión de identidad y acceso para IoT. Las subvenciones públicas y los clústeres industriales subvencionan proyectos piloto, mientras que las asociaciones sectoriales publican manuales con plantillas de evaluación de riesgos. Como resultado, las empresas más pequeñas ya no retrasan los despliegues por razones de complejidad; en cambio, negocian contratos basados en resultados que transfieren el riesgo residual a los proveedores de servicios.

Por Vertical Industrial: La Madurez de la Manufactura Impulsa la Innovación en el Sector Salud

La manufactura capturó el 24,64% de la participación del mercado de gestión de identidad y acceso para IoT en 2024, respaldada por extensos despliegues de confianza cero en controladores lógicos programables. Los constructores de maquinaria integran arranque seguro, firmware firmado y agentes de identidad en las nuevas generaciones de equipos, lo que permite la atestación continua durante los turnos de producción. El sector salud supera a todos los demás sectores con una CAGR del 24,01%, porque la FDA ahora exige documentación de riesgos cibernéticos previos a la comercialización que depende de una autenticación robusta de los dispositivos. El tamaño del mercado de IAM para IoT dedicado a los dispositivos médicos se expande a medida que los fabricantes de equipos originales integran TLS mutuo, SBOM firmados y ganchos de revocación remota en bombas de infusión y escáneres de imágenes.

Las empresas de servicios públicos de energía adoptan IAM para proteger los medidores inteligentes y los equipos de subestaciones, mientras que las flotas logísticas implementan API basadas en roles para las cajas de telemática, garantizando que los conductores accedan solo a los datos específicos del vehículo. La adopción en el hogar inteligente se dispara bajo el marco Matter, que exige cifrado de línea de base y soporte de claves de acceso para cada dispositivo certificado. Los casos de uso verticales convergen en un motivo común: mapear cada activo a una identidad única e inmutable y luego aplicar el mínimo privilegio en tiempo real.

Análisis Geográfico

En 2024, América del Norte representó el 38,54% de los ingresos del mercado de gestión de identidad y acceso para IoT, impulsada por posturas maduras de confianza cero, la guía del NIST y descuentos favorables en seguros para marcos de identidad verificados. Las empresas en los Estados Unidos típicamente combinan back-ends de IAM en la nube con pasarelas industriales locales, y las cláusulas de adquisición federal generan una demanda continua en defensa y salud. La región también alberga a la mayoría de los disruptores financiados por capital de riesgo, acelerando la velocidad de las funciones y la actividad de fusiones y adquisiciones.

Asia-Pacífico exhibe la CAGR más pronunciada del 24,65%, ya que los conglomerados japoneses KDDI y NEC combinan activos de infraestructura de telecomunicaciones con plataformas de ciberseguridad para proteger las cadenas de suministro. Programas gubernamentales como el sistema de etiquetado JC-STAR de Japón califican la postura de seguridad de IoT de consumo, orientando a los compradores hacia dispositivos certificados con identidad enriquecida y fortaleciendo aún más el mercado de gestión de identidad y acceso para IoT. El desarrollo de soluciones de Internet de las Cosas con Inteligencia Artificial (AIoT) de China para la Expo de Osaka 2025 demuestra el compromiso de la región con la integración del aprendizaje automático con la seguridad integrada. Los fabricantes indios se apresuran a modernizar las plantas bajo los subsidios de la Industria 4.0, aprovechando los integradores de sistemas locales que agrupan conectividad y rotación de certificados.

Europa registra ganancias constantes ancladas en la armonización regulatoria bajo la Ley de Resiliencia Cibernética, que hace obligatorios el SBOM y la divulgación de vulnerabilidades, apoyando el crecimiento en el mercado de IAM para IoT. Los centros industriales en Alemania y los países nórdicos enfatizan la alineación con IEC 62443, lo que se traduce en despliegues de IAM predecibles. Mientras tanto, Oriente Medio y África capitalizan la infraestructura de nueva construcción, desplegando ciudades inteligentes habilitadas con 5G donde los protocolos de identidad se integran desde el primer día. América Latina se beneficia del financiamiento multilateral que estipula hitos de ciberseguridad, aunque el talento limitado en seguridad de tecnología operativa modera las curvas de adopción. En conjunto, los patrones regionales subrayan que la política, la estrategia de telecomunicaciones y la madurez manufacturera orientan conjuntamente la penetración del IAM.

Panorama Competitivo

El mercado de gestión de identidad y acceso para IoT permanece desconcentrado; ningún proveedor supera una participación de un solo dígito, lo que da lugar a proveedores de nicho especializados. Xage Security se unió a Darktrace para fusionar pasarelas de confianza cero y detección de anomalías mediante inteligencia artificial, apuntando a operadores de infraestructuras críticas que necesitan ajuste automático. El Administrador de Confianza de Dispositivos de DigiCert, Inc. extiende la emisión de certificados desde el piso de fábrica hasta el retiro, conectando el cumplimiento con las regulaciones médicas de la UE y EE. UU. La diferenciación de plataformas se apoya en análisis integrados de SBOM, preparación para criptografía poscuántica y elementos seguros a nivel de chipset.

Las adquisiciones estratégicas aceleran la expansión de capacidades en el mercado de IAM para IoT. Armis adquirió Silk Security por USD 150 millones para incorporar algoritmos de priorización de riesgos en su plataforma centrada en activos, con el objetivo de ascender en el mercado hacia informes a nivel de consejo de administración. Microsoft Corporation absorbió anteriormente CyberX para fortalecer las pilas de seguridad de Azure IoT, un precursor de su ecosistema más amplio de confianza cero. SEALSQ construye una cartera de USD 93 millones para microcontroladores seguros cuánticamente, apostando a que los reguladores exigirán agilidad criptográfica antes de que termine la década.

Los operadores de red aprovechan su posición privilegiada única: Aeris ofrece IoT Watchtower como filtro de seguridad en banda, mientras que Verizon combina segmentos de 5G con posturas de identidad. Los nativos de la nube extienden el Perímetro de Servicio de Acceso Seguro (SASE) a la tecnología operativa; el primer módulo de IoT nativo de SASE de Cato Networks ejemplifica la tendencia. Entre 2025 y 2030, los proveedores ganadores probablemente combinarán raíces de confianza en hardware con orquestación de políticas como software como servicio, respaldadas por canalizaciones de análisis capaces de mapear los hallazgos de SBOM a controles compensatorios en minutos.

Líderes de la Industria de Gestión de Identidad y Acceso para IoT

-

Amazon Web Services, Inc.

-

Microsoft Corporation

-

International Business Machines Corporation

-

Oracle Corporation

-

Cisco Systems, Inc.

- *Nota aclaratoria: los principales jugadores no se ordenaron de un modo en especial

Desarrollos Recientes de la Industria

- Julio de 2025: Nozomi Networks entregó el primer sensor de seguridad integrado para controladores lógicos programables industriales, añadiendo detección de anomalías mediante inteligencia artificial en la capa de control.

- Mayo de 2025: KDDI y NEC lanzaron un negocio conjunto de ciberseguridad para proteger la infraestructura crítica y las cadenas de suministro japonesas.

- Marzo de 2025: G+D y Amazon Web Services, Inc. profundizaron la colaboración en ofertas de eSIM basadas en la nube, impulsando las capacidades de aprovisionamiento de identidad para IoT masivo.

- Marzo de 2025: Honeywell y Verizon Business integraron el 5G de Verizon en los medidores inteligentes de Honeywell para habilitar el acceso remoto y mejorar la fiabilidad de la red eléctrica.

Alcance del Informe del Mercado Global de Gestión de Identidad y Acceso para IoT

| Soluciones |

| Servicios |

| Nube |

| Local |

| Híbrido |

| Grandes Empresas |

| Pequeñas y Medianas Empresas (Pymes) |

| Manufactura |

| Salud |

| Energía y Servicios Públicos |

| Transporte y Logística |

| Hogar Inteligente y Electrónica de Consumo |

| Gobierno y Defensa |

| Otros Verticales Industriales |

| América del Norte | Estados Unidos | |

| Canadá | ||

| México | ||

| Europa | Alemania | |

| Reino Unido | ||

| Francia | ||

| Italia | ||

| España | ||

| Rusia | ||

| Resto de Europa | ||

| Asia-Pacífico | China | |

| Japón | ||

| India | ||

| Corea del Sur | ||

| Australia | ||

| Resto de Asia-Pacífico | ||

| Oriente Medio y África | Oriente Medio | Emiratos Árabes Unidos |

| Arabia Saudita | ||

| Turquía | ||

| Resto de Oriente Medio | ||

| África | Sudáfrica | |

| Nigeria | ||

| Resto de África | ||

| América del Sur | Brasil | |

| Argentina | ||

| Resto de América del Sur | ||

| Por Componente | Soluciones | ||

| Servicios | |||

| Por Modo de Implementación | Nube | ||

| Local | |||

| Híbrido | |||

| Por Tamaño de Organización | Grandes Empresas | ||

| Pequeñas y Medianas Empresas (Pymes) | |||

| Por Vertical Industrial | Manufactura | ||

| Salud | |||

| Energía y Servicios Públicos | |||

| Transporte y Logística | |||

| Hogar Inteligente y Electrónica de Consumo | |||

| Gobierno y Defensa | |||

| Otros Verticales Industriales | |||

| Por Geografía | América del Norte | Estados Unidos | |

| Canadá | |||

| México | |||

| Europa | Alemania | ||

| Reino Unido | |||

| Francia | |||

| Italia | |||

| España | |||

| Rusia | |||

| Resto de Europa | |||

| Asia-Pacífico | China | ||

| Japón | |||

| India | |||

| Corea del Sur | |||

| Australia | |||

| Resto de Asia-Pacífico | |||

| Oriente Medio y África | Oriente Medio | Emiratos Árabes Unidos | |

| Arabia Saudita | |||

| Turquía | |||

| Resto de Oriente Medio | |||

| África | Sudáfrica | ||

| Nigeria | |||

| Resto de África | |||

| América del Sur | Brasil | ||

| Argentina | |||

| Resto de América del Sur | |||

Preguntas Clave Respondidas en el Informe

¿Qué impulsa el rápido crecimiento del mercado de gestión de identidad y acceso para IoT?

Las regulaciones obligatorias de SBOM, la adopción de confianza cero en entornos industriales y los paquetes de seguridad de IoT como servicio de las telecomunicaciones están acelerando el gasto, produciendo una CAGR del 20,97% hasta 2030.

¿Qué modelo de implementación domina la gestión de identidad y acceso para IoT hoy en día?

La nube representa el 70,54% de los despliegues debido a la escalabilidad y el menor gasto de capital, aunque las arquitecturas híbridas se están expandiendo a una CAGR del 22,67% a medida que las fábricas buscan aplicación local.

¿Por qué el sector salud es el vertical de más rápido crecimiento?

La guía de ciberseguridad de la FDA ahora exige autenticación de dispositivos y presentación de SBOM, llevando el gasto en IAM para el sector salud a una CAGR del 24,01%.

¿Cómo afectan las primas de ciberseguros a la adopción de IAM?

Las aseguradoras exigen cada vez más controles de identidad documentados; las empresas que cumplen obtienen primas más bajas, haciendo que la inversión en IAM sea financieramente atractiva.

¿Qué papel desempeñan las telecomunicaciones en el ecosistema de IAM para IoT?

Los operadores agrupan servicios de identidad gestionados con conectividad, ejemplificado por Sensor Insights de Verizon e IoT Watchtower de Aeris, permitiendo a las pymes desplegar IoT seguro rápidamente.

¿Son los controladores lógicos programables heredados una barrera para los despliegues de IAM para IoT?

Sí; las credenciales codificadas de forma fija en los controladores lógicos programables más antiguos crean vulnerabilidades y ralentizan la modernización, restando hasta un 2,1% a la CAGR pronosticada.

Última actualización de la página el: