Marktgröße und Marktanteil für Bedrohungsmodellierungstools

Marktanalyse für Bedrohungsmodellierungstools von Mordor Intelligence

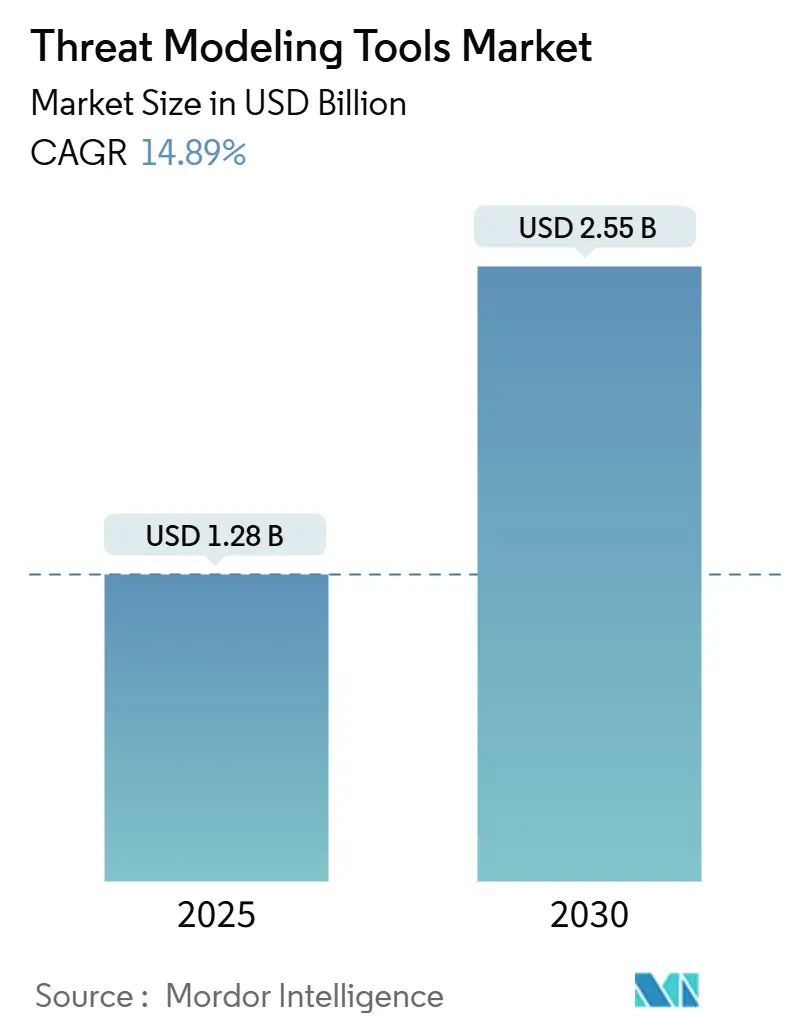

Die Marktgröße für Bedrohungsmodellierungstools erreichte im Jahr 2025 einen Wert von 1,28 Milliarden USD und wird voraussichtlich bis 2030 auf 2,55 Milliarden USD anwachsen, was einer CAGR von 14,89 % entspricht. Das Wachstum resultiert aus der verpflichtenden Einführung von Security-by-Design-Praktiken, der Verbreitung cloud-nativer Entwicklung sowie strengen Vorschriften wie dem NIST Secure Software Development Framework. Bundesauftragnehmer müssen nun eine kontinuierliche Bedrohungsmodellierung nachweisen, während Unternehmen ihre Sicherheits-Toolchains modernisieren, um Mikrodienste und KI-gesteuerte Arbeitslasten zu bewältigen. Anbieter, die automatisierte Modellierung in DevSecOps-Pipelines integrieren, profitieren von einer anhaltenden Nachfrage, insbesondere da Organisationen auf codeorientierte Sicherheits-Workflows und abonnementbasierte Nutzung umsteigen.

Wichtigste Erkenntnisse des Berichts

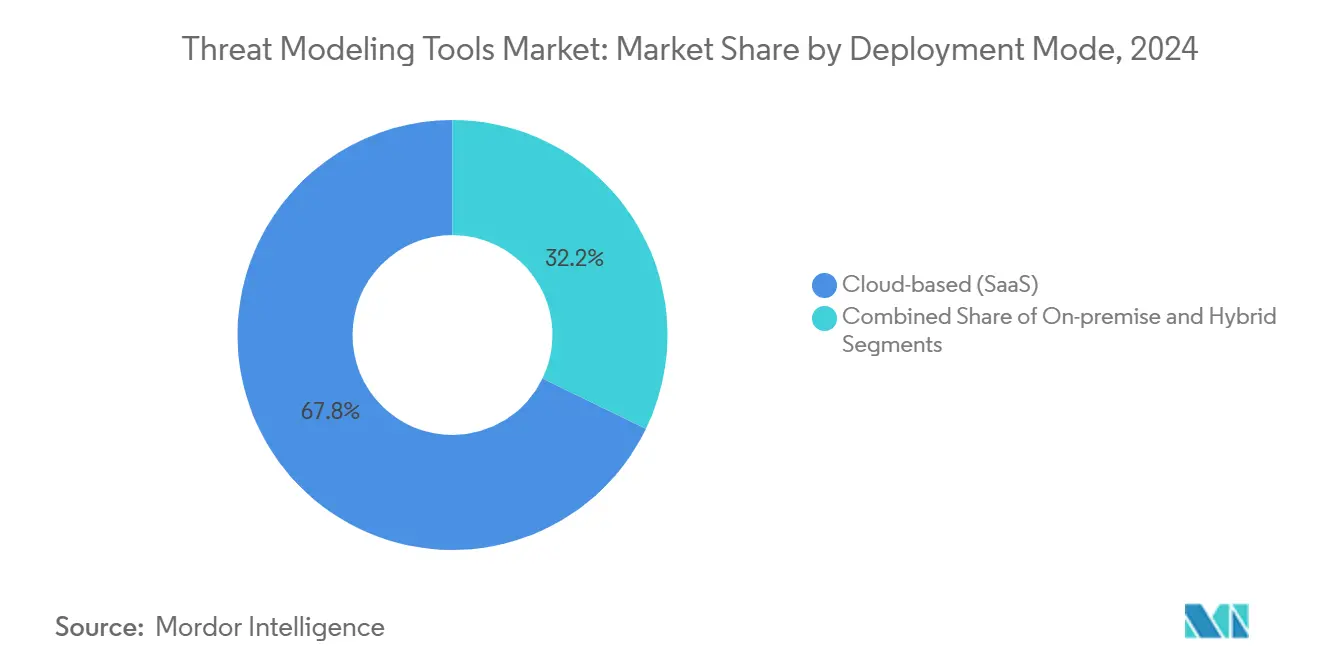

- Nach Bereitstellungsmodus hielt Cloud-basiertes SaaS im Jahr 2024 einen Marktanteil von 67,82 % am Markt für Bedrohungsmodellierungstools und wird bis 2030 mit einer CAGR von 15,67 % wachsen.

- Nach Tool-Typ führten kommerzielle Unternehmensplattformen mit einem Umsatzanteil von 45,74 % im Jahr 2024, während Bedrohung-als-Code/CLI-Tools voraussichtlich mit der höchsten CAGR von 14,96 % bis 2030 wachsen werden.

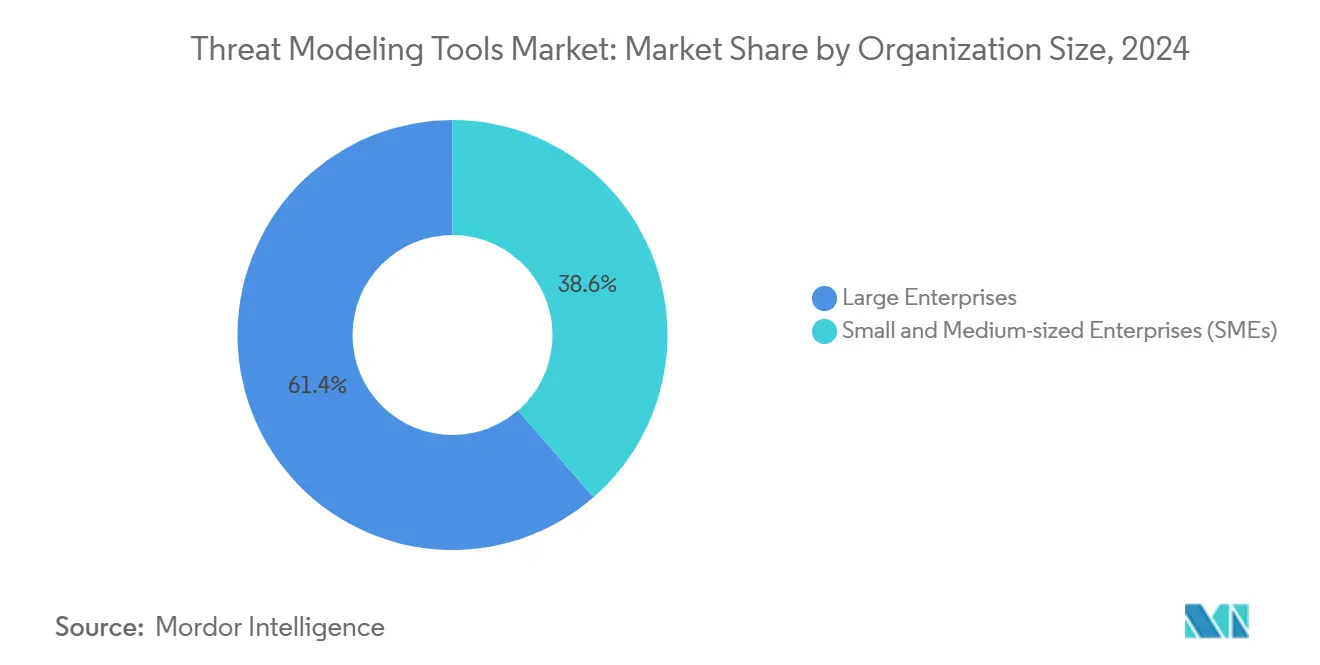

- Nach Unternehmensgröße entfielen auf Großunternehmen 61,38 % des Umsatzes im Jahr 2024, während kleine und mittelständische Unternehmen für die höchste CAGR von 16,23 % bis 2030 positioniert sind.

- Nach Endnutzungsbranche entfiel auf BFSI ein Anteil von 27,93 % der Ausgaben im Jahr 2024, und der Bereich Gesundheitswesen und Biowissenschaften wird voraussichtlich mit einer CAGR von 14,91 % bis 2030 wachsen.

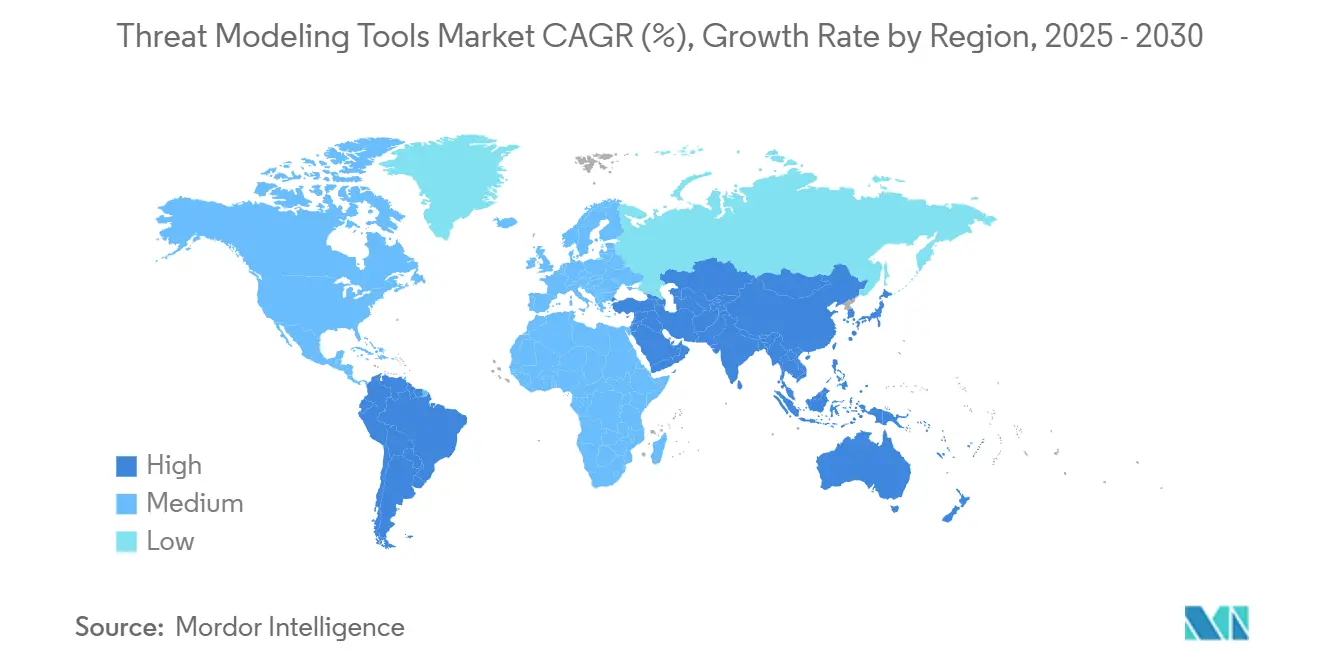

- Nach Geografie dominierte Nordamerika mit einem Anteil von 39,86 % im Jahr 2024; der asiatisch-pazifische Raum ist mit einer CAGR von 15,04 % für das schnellste Wachstum unter allen Regionen positioniert.

Globale Trends und Erkenntnisse im Markt für Bedrohungsmodellierungstools

Analyse der Auswirkungen von Treibern

| Treiber | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| DevSecOps-getriebene Einführung des Shift-Left-Ansatzes | +3.2% | Global, mit Nordamerika und Europa als Vorreiter | Mittelfristig (2–4 Jahre) |

| Ausweitung regulatorischer Anforderungen (NIST SSDF, DSGVO, PCI, FedRAMP) | +2.8% | Nordamerika und Europa primär, asiatisch-pazifischer Raum aufstrebend | Langfristig (≥ 4 Jahre) |

| Verbreitung cloud-nativer und Mikrodienste-Architekturen | +2.1% | Global, konzentriert in technologisch fortschrittlichen Regionen | Kurzfristig (≤ 2 Jahre) |

| GenKI/LLM-Sicherheitsrahmen mit Bedarf an maßgeschneiderten Bedrohungsmodellen | +1.9% | Global, mit früher Einführung in Nordamerika und dem asiatisch-pazifischen Raum | Mittelfristig (2–4 Jahre) |

| IaC-Auto-Parsing zur Ermöglichung codebasierter Bedrohungsmodelle | +1.7% | Global, entwicklerzentrierte Märkte | Kurzfristig (≤ 2 Jahre) |

| SBOM-Bewertungsintegrationen in der Software-Lieferkette | +1.4% | Nordamerika und Europa, Ausweitung auf den asiatisch-pazifischen Raum | Mittelfristig (2–4 Jahre) |

| Quelle: Mordor Intelligence | |||

DevSecOps-getriebene Einführung des Shift-Left-Ansatzes

Unternehmen integrieren Bedrohungsmodellierung zunehmend in tägliche Entwicklungs-Workflows, um Schwachstellen zu identifizieren, bevor Code in die Produktion gelangt. Das NIST SSDF verpflichtet US-Bundesauftragnehmer, Bedrohungsmodellierung zum Zeitpunkt des Entwurfs zu dokumentieren, und ähnliche Bestimmungen finden sich in Entwürfen des EU-Gesetzes über digitale operationale Resilienz. Nahtlose Plug-ins für GitHub, GitLab und Azure DevOps machen die Praxis so routinemäßig wie eine Pull-Request-Überprüfung. Eine große europäische Bank reduzierte Freigabeverzögerungen um 40 %, nachdem sie ihre Modelle in CI-Pipelines automatisiert hatte. Tool-Anbieter, die APIs und Infrastructure-as-Code-Parser bereitstellen, profitieren davon, da Entwickler Sicherheitsdiagramme als versionskontrollierte Artefakte behandeln können. Infolgedessen trägt die Einführung des Shift-Left-Ansatzes einen bedeutsamen Anstieg von 3,2 % zur prognostizierten CAGR im Markt für Bedrohungsmodellierungstools bei.

Ausweitung regulatorischer Anforderungen

Rechtliche Rahmenbedingungen weltweit verankern Bedrohungsmodellierung nun als Compliance-Pflichtpunkt. DSGVO-Artikel 25 schreibt Privacy-by-Design-Überprüfungen vor, während PCI DSS 4.0 die Modellierung für Kartenverarbeitungsumgebungen verpflichtend macht. [1]PCI Security Standards Council, "Payment Card Industry Data Security Standard v4.0," pcisecuritystandards.org Die Änderungen des Cybersicherheitsgesetzes Singapurs verpflichten Betreiber kritischer Infrastrukturen, regelmäßige Bedrohungsbewertungen durchzuführen. FedRAMP-Genehmigungen verlangen ebenfalls architektonische Bedrohungsbewertungen für Cloud-Anbieter, die im US-amerikanischen öffentlichen Sektor tätig sind. Bußgelder bei Nichteinhaltung und die damit verbundenen Risiken des Anbieterausschlusses treiben eine stetige Budgetzuweisung voran und heben die globale Basisnachfragekurve um 2,8 %.

Verbreitung cloud-nativer und Mikrodienste-Architekturen

Die rasche Einführung von Kubernetes fragmentiert Anwendungsgrenzen und macht veraltete Perimeter-Modelle obsolet. Moderne Tools müssen Service-Mesh-Richtlinien, Container-Registries und Cluster-Ingress-Routen verarbeiten, um Angriffsflächen in Echtzeit zu kartieren. [2]Cloud Security Alliance, "Cloud Native Security Framework," cloudsecurityalliance.org Ein multinationaler Hersteller entdeckte 23 versteckte Angriffspfade in seiner Kubernetes-Umgebung nach dem Einsatz container-bewusster Bedrohungsmodellierung, was zu architektonischen Neugestaltungen führte. Da sich Container-Topologien stündlich ändern, werden SaaS-basierte Engines, die Modelle dynamisch neu aufbauen, gegenüber statischen Desktop-Dienstprogrammen bevorzugt. Diese Eignung für dynamische Umgebungen beschleunigt Tool-Erneuerungszyklen und trägt einen geschätzten CAGR-Anstieg von 2,1 % bei.

GenKI/LLM-Sicherheitsrahmen benötigen maßgeschneiderte Bedrohungsmodelle

Große Sprachmodelle führen neuartige Risiken ein, darunter Prompt-Injection, Vergiftung von Trainingsdaten und Modelldiebstahl. Die OWASP Top 10 für LLM-Anwendungen formalisiert diese Risiken. [3]OWASP Foundation, "OWASP Top 10 for Large Language Model Applications," owasp.org Unternehmen, die generative KI einbetten wollen, müssen Datenpipelines, Modell-Registries und Inferenz-Endpunkte in Bedrohungsmodellen abbilden, die ältere Produkte nicht verarbeiten können. Akademische Arbeiten wie ThreMoLIA skizzieren mehrschichtige Methoden und veranlassen Tool-Anbieter, KI-bewusste Regelwerke bereitzustellen. Frühe Anwender in der Finanz- und Gesundheitsbranche führen bereits Red-Team-Simulationen gegen Chatbots durch, die sensible Daten verarbeiten, und diese spezialisierte Nachfrage trägt einen positiven Einfluss von 1,9 % zur Wachstumsdynamik des Marktes bei.

Analyse der Auswirkungen von Hemmnissen

| Hemmnis | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| Mangel an qualifizierten Fachkräften für Bedrohungsmodellierung | -1.8% | Global, besonders ausgeprägt in aufstrebenden Märkten | Langfristig (≥ 4 Jahre) |

| Integrations- und Workflow-Komplexität über heterogene SDLC-Stacks hinweg | -1.4% | Global, unternehmensfokussiert | Mittelfristig (2–4 Jahre) |

| Modelldrift und falsche Sicherheit durch automatisch generierte Modelle | -0.9% | Global, KI-adoptierende Organisationen | Kurzfristig (≤ 2 Jahre) |

| Plattformkonsolidierung, die Budgets für eigenständige Tools unter Druck setzt | -0.7% | Primär Nordamerika und Europa | Mittelfristig (2–4 Jahre) |

| Quelle: Mordor Intelligence | |||

Mangel an qualifizierten Fachkräften für Bedrohungsmodellierung

Branchenumfragen zeigen, dass 78 % der Organisationen Schwierigkeiten haben, Mitarbeiter einzustellen, die architektonische Diagramme in umsetzbare Sicherheitsanforderungen übersetzen können. Das Wissen umfasst Angriffstechniken, Compliance-Recht und Software-Design, was den Talentpool einschränkt. Regionale Lücken sind in aufstrebenden Volkswirtschaften am größten, wo Universitäten bei Sicherheitslehrplänen hinterherhinken. Programme der Linux Foundation und der CISA zielen darauf ab, die Lücke zu schließen, doch Zertifizierungspipelines hinken der Nachfrage hinterher. Bis die automatisierte Toolentwicklung reift, unterdrückt knappe Expertise groß angelegte Einsätze und mindert das CAGR-Potenzial des Marktes um 1,8 %.

Integrations- und Workflow-Komplexität über heterogene SDLC-Stacks hinweg

Unternehmen jonglieren mit gemischten Programmiersprachen, Monolithen, Mikrodiensten und hybriden Clouds. Bedrohungsmodellierungstools müssen mit Issue-Trackern, CI/CD-Orchestratoren, SIEMs und Compliance-Dashboards kommunizieren, oft über maßgeschneiderte Konnektoren. Jede neue Integration fügt Konfigurationsaufwand hinzu, den kleine Teams nicht bewältigen können, was den Rollout verlangsamt. Hybride On-Premise- und Multi-Cloud-Architekturen verschärfen die Herausforderung, da eine konsistente Modellierung über Umgebungen hinweg schwer erreichbar ist. Anbieter, die schlüsselfertige Plug-ins bereitstellen, gewinnen an Akzeptanz, doch die aktuelle Fragmentierung mindert den Wachstumsimpuls um 1,4 %.

Segmentanalyse

Nach Bereitstellungsmodus: Cloud-Beschleunigung verändert die Käuferpräferenz

Cloud-basierte SaaS-Plattformen machten 67,82 % des Umsatzes im Jahr 2024 aus und werden voraussichtlich bis 2030 mit einer CAGR von 15,67 % wachsen. Die Marktgröße für Bedrohungsmodellierungstools im Bereich SaaS-Angebote profitiert von bedarfsgerechter Skalierbarkeit, globaler Zusammenarbeit und niedrigeren Vorabkosten. On-Premise-Bereitstellungen bleiben im öffentlichen Sektor und bei regulierten Versorgungsunternehmen bestehen, die Diagramme hinter Firewalls halten müssen, doch ihr einstelliges Wachstum bleibt hinter dem Markt zurück.

Unternehmen bevorzugen SaaS, weil Anbieter Bedrohungsbibliotheken und Machine-Learning-Erkennungsmodelle kontinuierlich aktualisieren können. Kollaborationsfunktionen ermöglichen es verteilten Teams, Diagramme gemeinsam zu bearbeiten und Sicherheitstickets automatisch in Agile-Backlogs zu übertragen. Hybride Modelle gewinnen an Bedeutung, wo Finanzdienstleistungsunternehmen personenbezogene Daten lokal speichern, aber Cloud-Engines für rechenintensive Angriffspfadanalysen nutzen, was eine differenzierte Einführung statt einer Alles-oder-Nichts-Migration zeigt.

Notiz: Segmentanteile aller einzelnen Segmente sind nach dem Kauf des Berichts verfügbar

Nach Tool-Typ: Automatisierungsorientierte Dienstprogramme wachsen schnell

Kommerzielle Unternehmensplattformen hielten 45,74 % der Ausgaben im Jahr 2024, dank integrierter Workflow-Orchestrierung, unternehmensweitem SSO und prüfungsgerechtem Reporting. Dennoch wird erwartet, dass CLI-basierte Bedrohung-als-Code-Tools mit einer CAGR von 14,96 % wachsen, dem schnellsten Wachstum im Markt für Bedrohungsmodellierungstools. Entwickler betten YAML-definierte Modelle in Git-Repositories ein, was Peer-Reviews ermöglicht, genau wie bei Anwendungscode.

Open-Source- und Community-Editionen dienen als reibungsarme Einstiegspunkte, insbesondere für kleine und mittelständische Unternehmen, die Sicherheitspraktiken erproben. Diagrammzentrierte Drag-and-Drop-Tools bleiben für Präsentationen auf Führungsebene beliebt, exportieren jedoch zunehmend JSON, um automatisierte Scanner zu speisen. Simulations- und Angriffsgraph-Engines bleiben eine Nische, sind aber für Red-Team-Einheiten unverzichtbar, die komplexe kritische Infrastrukturen einem Stresstest unterziehen.

Nach Unternehmensgröße: SME-Expansion übertrifft die Sättigung bei Großunternehmen.

Großunternehmen trugen 61,38 % des Umsatzes im Jahr 2024 bei, da Compliance-Abteilungen und dedizierte Sicherheitsarchitekten die Bedrohungsmodellierung institutionalisiert haben. Wachsende Sättigung verlangsamt die inkrementellen Ausgaben, sodass große Unternehmen eher Workflows optimieren als neue Lizenzen kaufen. Kleine und mittelständische Unternehmen werden jedoch eine CAGR von 16,23 % erzielen, angetrieben durch Low-Code-Oberflächen und nutzungsbasiertes SaaS, das Budgetierungshürden im Markt für Bedrohungsmodellierungstools beseitigt.

Anbieter-Tutorials und geführte Assistenten ermöglichen es Produktverantwortlichen ohne tiefgreifende Sicherheitskenntnisse, Basismodelle zu erstellen, was die adressierbare Zielgruppe erweitert. Erschwingliche Preisstufen und Marktplatz-Plug-ins beschleunigen das Onboarding kleiner und mittelständischer Unternehmen weiter, insbesondere bei Tech-Startups, die standardmäßig Cloud-Stacks einsetzen.

Nach Endnutzungsbranche: Einführung im Gesundheitswesen beschleunigt sich

BFSI blieb der größte Einzelkäufer mit einem Anteil von 27,93 % der Ausgaben im Jahr 2024, bedingt durch PCI DSS, SOX und sich entwickelnde Open-Banking-Richtlinien, die eine proaktive Risikoanalyse vorschreiben. Für den Bereich Gesundheitswesen und Biowissenschaften wird die stärkste CAGR von 14,91 % prognostiziert, was die Digitalisierung von Krankenhäusern, vernetzte Medizingeräte und FDA-Leitlinien widerspiegelt, die Bedrohungsbewertungen vor der Markteinführung fordern.

Telekommunikationsunternehmen setzen Bedrohungsmodellierung ein, um 5G-Netzwerkscheiben und Edge-Computing-Knoten zu sichern. Regierungsbehörden integrieren Modellierung in Beschaffungsrahmen für kritische Infrastrukturen, während Fertigungsunternehmen Angriffspfade über IT-OT-Konvergenz und autonome Produktionslinien hinweg kartieren.

Geografische Analyse

Nordamerika beherrschte im Jahr 2024 mit 39,86 % des globalen Umsatzes den Markt, gestützt durch NIST-Mandate, FedRAMP-Anforderungen und eine ausgereifte DevSecOps-Kultur. Bundesausgaben infolge der Durchführungsverordnung 14028 halten die Nachfrage nach allgemeinen und spezialisierten Lösungen für Bedrohungsmodellierung auf hohem Niveau. Kanada steigert die regionalen Gesamtwerte durch die Durchsetzung von Datenschutzgesetzen in den Bereichen Finanzen und Gesundheitswesen, während Mexiko die Einführung in den Lieferketten der Automobilproduktion beschleunigt.

Europa hält ein stetiges Momentum aufrecht, angeführt durch DSGVO-Anforderungen an Privacy-by-Design und bevorstehende Sicherheitsklauseln des KI-Gesetzes. Deutschland ist Vorreiter bei Anwendungsfällen in der Fertigung und Automobilindustrie, das Vereinigte Königreich investiert nach dem Brexit in sichere Pipelines für Finanzdienstleistungen, und Frankreich lenkt Verteidigungsbudgets in die Modellierung von Luft- und Raumfahrtsystemen. Die gesamteuropäische Harmonisierung der Cybersicherheitspolitik stellt sicher, dass die Tooling-Anforderungen in den Mitgliedstaaten weitgehend konsistent bleiben.

Der asiatisch-pazifische Raum wird voraussichtlich die schnellste CAGR von 15,04 % erzielen. Chinas vorläufige KI-Maßnahmen, Japans KI-Governance und Südkoreas KI-Grundgesetz kodifizieren alle formale Bedrohungsbewertungen und zwingen zur Beschaffung spezialisierter Toolsets. Indien schreitet durch die KI-Leitlinien des NITI Aayog voran, während Singapur sein Cybersicherheitsgesetz überarbeitet, um regelmäßige Modellierung für kritische Informationsinfrastrukturen vorzuschreiben. Da die digitale Transformation ASEAN und Ozeanien erfasst, betrachten Unternehmen Bedrohungsmodellierung als grundlegend und nicht als optional.

Wettbewerbslandschaft

Der Markt für Bedrohungsmodellierungstools bleibt mäßig fragmentiert. Microsoft integriert Modellierung direkt in Azure DevOps und nutzt seine Ökosystemreichweite, um Entwickler ohne einen separaten Kaufzyklus einzubinden. Spezialisierte Anbieter wie ThreatModeler Software und IriusRisk differenzieren sich durch KI-gesteuerte Automatisierung, regulatorische Vorlagenbibliotheken und branchenspezifische Ontologien. Die Übernahme von Recorded Future durch Mastercard für 2,65 Milliarden USD unterstreicht den Konsolidierungsimpuls und signalisiert, dass große Zahlungsnetzwerke einen Mehrwert in integrierten Risikoanalyse-Stacks sehen.

Open-Source-Initiativen wie Threagile und ThreatSpec popularisieren Bedrohung-als-Code und verlagern den Einfluss hin zu Entwicklergemeinschaften statt zu traditionellen Sicherheitskäufern. Patentanmeldungen beim USPTO zur ML-gestützten Erkennung von Angriffspfaden unterstreichen die kontinuierliche Innovation mit dem Ziel, den Bedarf an menschlicher Expertise zu reduzieren. Anbieter, die in Infrastructure-as-Code-Parser, Echtzeit-Cloud-Topologie-Scans und LLM-spezifische Risikoengines investieren, scheinen am besten positioniert zu sein, um inkrementelle Ausgaben zu gewinnen.

Trotz des Wettbewerbsdrucks bestehen Markteintrittsbarrieren: Domänen-Expertise, Referenz-Bedrohungsbibliotheken und unternehmenstaugliche Integrationen benötigen Jahre zur Reifung. Infolgedessen behalten etablierte Anbieter mit bewährten APIs, Compliance-Dashboards und Professional-Services-Bereichen ihre Preissetzungsmacht, auch wenn Nischen-Startups spezialisierte Teilbereiche angreifen.

Marktführer in der Branche der Bedrohungsmodellierungstools

-

ThreatModeler Software Inc.

-

IriusRisk Limited

-

Security Compass Inc.

-

Foreseeti AB

-

Aristiun Inc.

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Jüngste Branchenentwicklungen

- Oktober 2025: Amazon Web Services startete ThreatComposer Cloud, einen vollständig verwalteten Dienst, der AWS CloudFormation- und Terraform-Vorlagen in kontinuierlich aktualisierte Bedrohungsmodelle übersetzt.

- August 2025: IriusRisk übernahm das brasilianische Unternehmen Conviso AppSec, um seine Präsenz in Lateinamerika auszubauen und fortschrittliche codeorientierte Bedrohungsmodellierungsfunktionen zu integrieren.

- Mai 2025: OWASP veröffentlichte die Bedrohungsmodellierungsmethodik v2.0, die Leitlinien zur Analyse der Exposition von KI-Systemen und zur Infrastructure-as-Code-Kartierung standardisiert.

- März 2025: Microsoft fügte Azure DevOps einen KI-gesteuerten Bedrohungs-Playbook-Generator hinzu, der es Entwicklern ermöglicht, Minderungsaufgaben während Pull-Request-Überprüfungen automatisch zu befüllen.

Berichtsumfang des globalen Marktes für Bedrohungsmodellierungstools

| Cloud-basiert (SaaS) |

| On-Premise |

| Hybrid |

| Kommerzielle Unternehmensplattformen |

| Open-Source- und Community-Editionen |

| Bedrohung-als-Code / CLI-Tools |

| Diagrammzentrierte Tools |

| Simulations- und Angriffsgraph-Tools |

| Großunternehmen |

| Kleine und mittelständische Unternehmen (KMU) |

| BFSI |

| IT und Telekommunikation |

| Gesundheitswesen und Biowissenschaften |

| Regierung und Verteidigung |

| Fertigung und Industrie |

| Nordamerika | Vereinigte Staaten | |

| Kanada | ||

| Mexiko | ||

| Europa | Deutschland | |

| Vereinigtes Königreich | ||

| Frankreich | ||

| Russland | ||

| Übriges Europa | ||

| Asiatisch-pazifischer Raum | China | |

| Japan | ||

| Indien | ||

| Südkorea | ||

| Australien | ||

| Übriger asiatisch-pazifischer Raum | ||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien |

| Vereinigte Arabische Emirate | ||

| Übriger Naher Osten | ||

| Afrika | Südafrika | |

| Ägypten | ||

| Übriges Afrika | ||

| Südamerika | Brasilien | |

| Argentinien | ||

| Übriges Südamerika | ||

| Nach Bereitstellungsmodus | Cloud-basiert (SaaS) | ||

| On-Premise | |||

| Hybrid | |||

| Nach Tool-Typ | Kommerzielle Unternehmensplattformen | ||

| Open-Source- und Community-Editionen | |||

| Bedrohung-als-Code / CLI-Tools | |||

| Diagrammzentrierte Tools | |||

| Simulations- und Angriffsgraph-Tools | |||

| Nach Unternehmensgröße | Großunternehmen | ||

| Kleine und mittelständische Unternehmen (KMU) | |||

| Nach Endnutzungsbranche | BFSI | ||

| IT und Telekommunikation | |||

| Gesundheitswesen und Biowissenschaften | |||

| Regierung und Verteidigung | |||

| Fertigung und Industrie | |||

| Nach Geografie | Nordamerika | Vereinigte Staaten | |

| Kanada | |||

| Mexiko | |||

| Europa | Deutschland | ||

| Vereinigtes Königreich | |||

| Frankreich | |||

| Russland | |||

| Übriges Europa | |||

| Asiatisch-pazifischer Raum | China | ||

| Japan | |||

| Indien | |||

| Südkorea | |||

| Australien | |||

| Übriger asiatisch-pazifischer Raum | |||

| Naher Osten und Afrika | Naher Osten | Saudi-Arabien | |

| Vereinigte Arabische Emirate | |||

| Übriger Naher Osten | |||

| Afrika | Südafrika | ||

| Ägypten | |||

| Übriges Afrika | |||

| Südamerika | Brasilien | ||

| Argentinien | |||

| Übriges Südamerika | |||

Im Bericht beantwortete Schlüsselfragen

Wie hoch ist der aktuelle Wert des Marktes für Bedrohungsmodellierungstools?

Die Marktgröße für Bedrohungsmodellierungstools betrug im Jahr 2025 1,28 Milliarden USD.

Wie schnell wächst die Nachfrage nach Plattformen für Bedrohungsmodellierung?

Es wird prognostiziert, dass der Markt zwischen 2025 und 2030 eine CAGR von 14,89 % verzeichnen wird.

Warum gewinnen Cloud-basierte Bedrohungsmodellierungstools an Bedeutung?

SaaS-Bereitstellung bietet Echtzeit-Zusammenarbeit, kontinuierliche Bibliotheksaktualisierungen und niedrigere Vorabkosten, was Cloud-Bereitstellungen im Jahr 2024 auf einen Anteil von 67,82 % getrieben hat.

Welche Branche wird voraussichtlich am schnellsten bei der Einführung von Bedrohungsmodellierung wachsen?

Gesundheitswesen und Biowissenschaften werden bis 2030 mit einer CAGR von 14,91 % wachsen, da die Vorschriften für Medizingeräte und Patientendaten strenger werden.

Welche Region wird das schnellste Wachstum verzeichnen?

Für den asiatisch-pazifischen Raum wird eine CAGR von 15,04 % prognostiziert, bedingt durch neue KI-Governance- und Cybersicherheitsmandate in China, Japan und Südkorea.

Welcher Fachkräftemangel beeinträchtigt die Implementierung?

Ein globaler Mangel an spezialisierten Fachkräften für Bedrohungsmodellierung schränkt den Einsatz ein und mindert die potenzielle CAGR um geschätzte 1,8 %.

Seite zuletzt aktualisiert am: