Marktgröße und Marktanteil im Bereich Telekommunikations-Cybersicherheit

Marktanalyse für Telekommunikations-Cybersicherheit von Mordor Intelligence

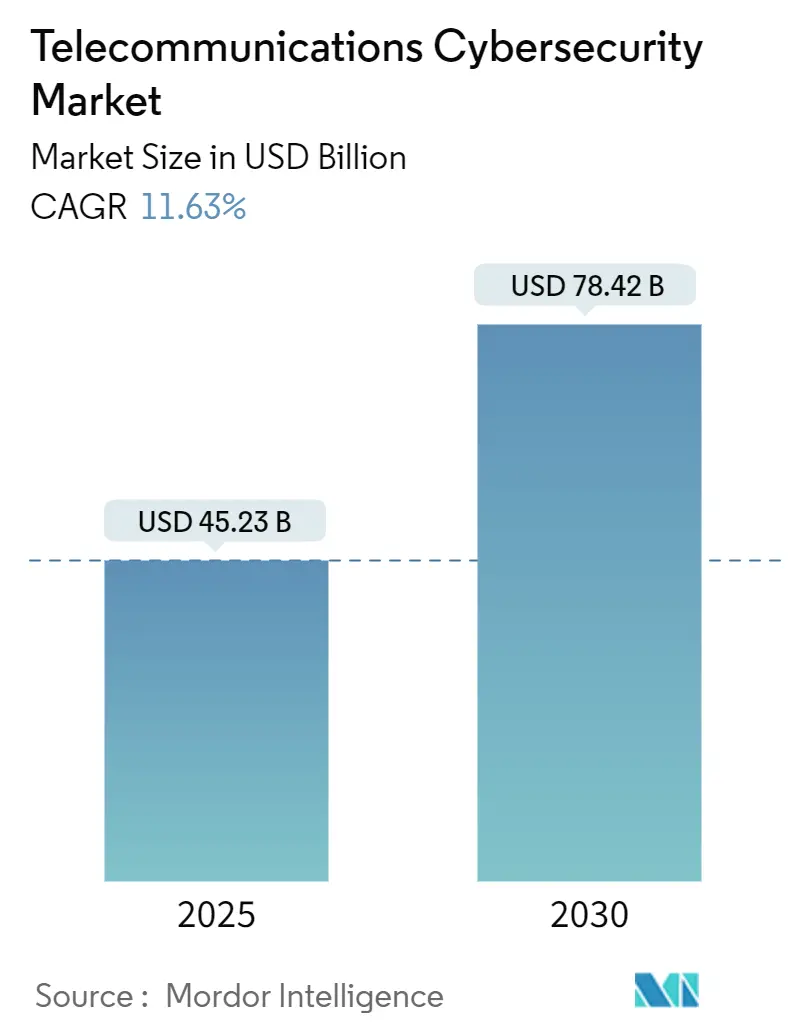

Die Marktgröße für Telekommunikations-Cybersicherheit belief sich im Jahr 2025 auf 45,23 Milliarden USD und soll bis 2030 auf 78,42 Milliarden USD anwachsen, was einer CAGR von 11,63 % über den Prognosezeitraum entspricht. Der zunehmende Ausbau von 5G-Netzen, die wachsende Akzeptanz von Cloud-Lösungen und strengere globale Datenschutzvorschriften veranlassen Unternehmen, Netzwerksicherheit von einem Kostenfaktor zu einer Priorität auf Vorstandsebene umzupositionieren. Tier-1-Netzbetreiber weisen einen wachsenden Anteil ihrer jährlichen Netzwerkbudgets für Zero-Trust-Kontrollen aus, während kleinere virtuelle Mobilfunknetzbetreiber (MVNOs) verbrauchsbasierte Servicemodelle einführen, die die Kapitalintensität senken. Die Nachfrage wird zusätzlich durch verstärkte staatlich geförderte Angriffe und hochautomatisierte Betrugskampagnen angetrieben, die Signalisierungsschwachstellen ausnutzen, was Betreiber dazu veranlasst, Einzellösungen in integrierte Sicherheitsplattformen zu konsolidieren. O-RAN-Sicherheitszertifizierungsprogramme beschleunigen ebenfalls die Plattformkonvergenz, da Netzbetreiber das Lieferantenmanagement vereinfachen und eine einheitliche Richtlinientransparenz über physische, virtuelle und Cloud-Domänen hinweg anstreben. Infolgedessen wird erwartet, dass der Markt für Telekommunikations-Cybersicherheit eines der am schnellsten wachsenden Segmente in der breiteren Unternehmens-Sicherheitslandschaft bleibt.

Wichtigste Erkenntnisse des Berichts

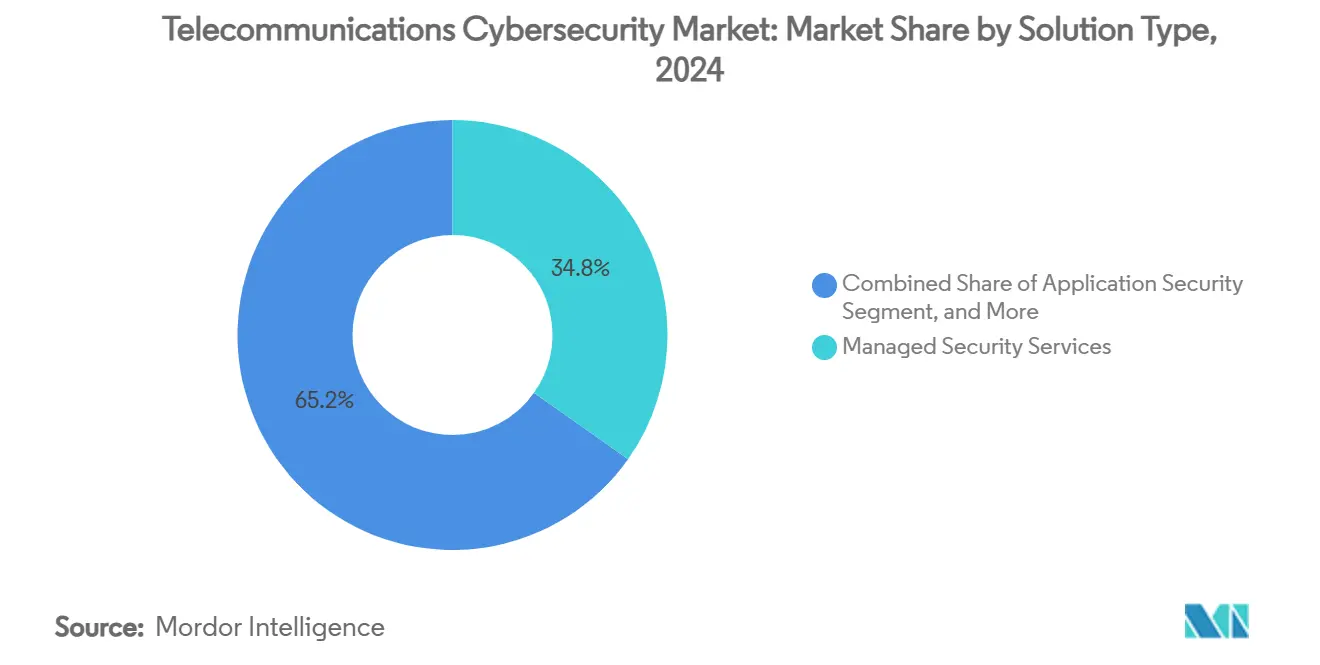

- Nach Lösungstyp erfassten Managed Security Services im Jahr 2024 einen Marktanteil von 34,81 % am Markt für Telekommunikations-Cybersicherheit, während Security Analytics/SIEM mit einer prognostizierten CAGR von 13,74 % bis 2030 das höchste Wachstum verzeichnete.

- Nach Bereitstellungsmodus entfielen im Jahr 2024 44,31 % des Marktvolumens für Telekommunikations-Cybersicherheit auf Cloud-Bereitstellungsmodelle; hybride Ansätze werden jedoch aufgrund von Anforderungen an Datensouveränität und Latenz bis 2030 mit einer CAGR von 19,02 % wachsen.

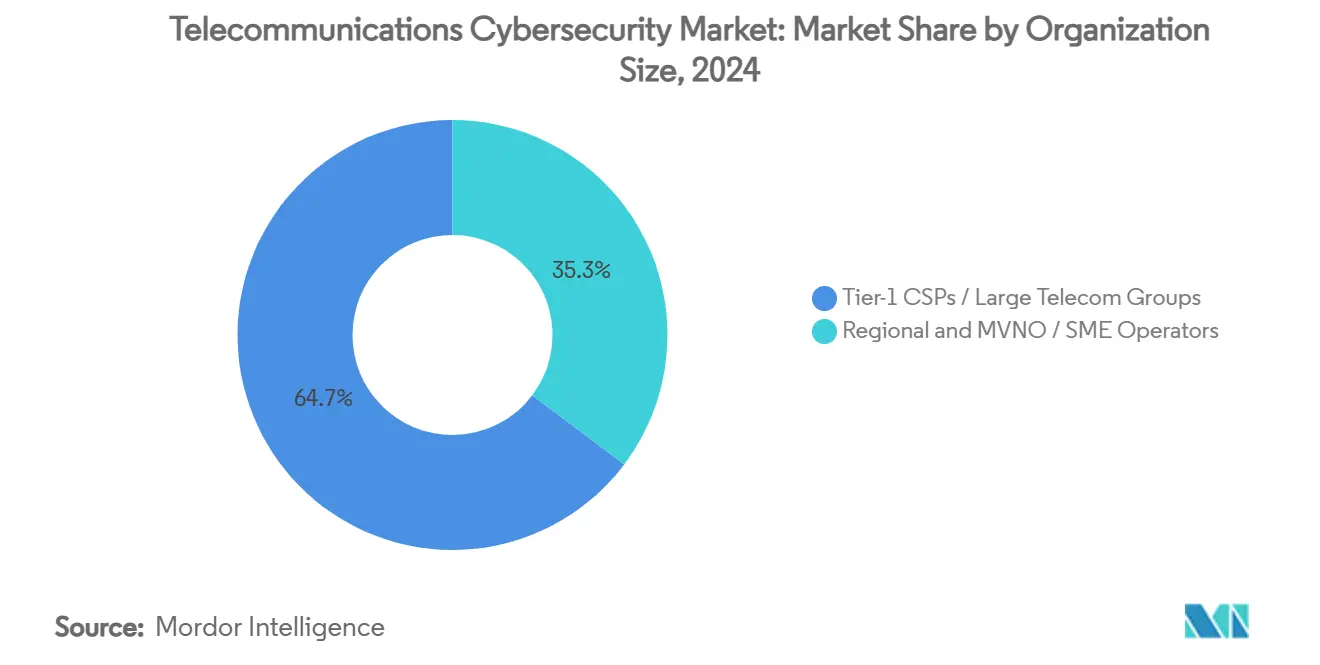

- Tier-1-Kommunikationsdienstleister (CSPs) hielten im Jahr 2024 64,72 % der globalen Nachfrage; regionale Betreiber und MVNOs werden voraussichtlich mit einer CAGR von 14,08 % wachsen und den Einkauf in Richtung SaaS-basierter Bereitstellung lenken.

- Nach Sicherheitsebene entfiel im Jahr 2024 ein Anteil von 19,81 % am Markt für Telekommunikations-Cybersicherheit auf die Sicherheit der Steuerungsebene, während die Signalisierungssicherheit bis 2030 eine CAGR von 18,54 % erreichen wird, da das 5G-Netzwerk-Slicing die Signalisierungsdomänen vervielfacht.

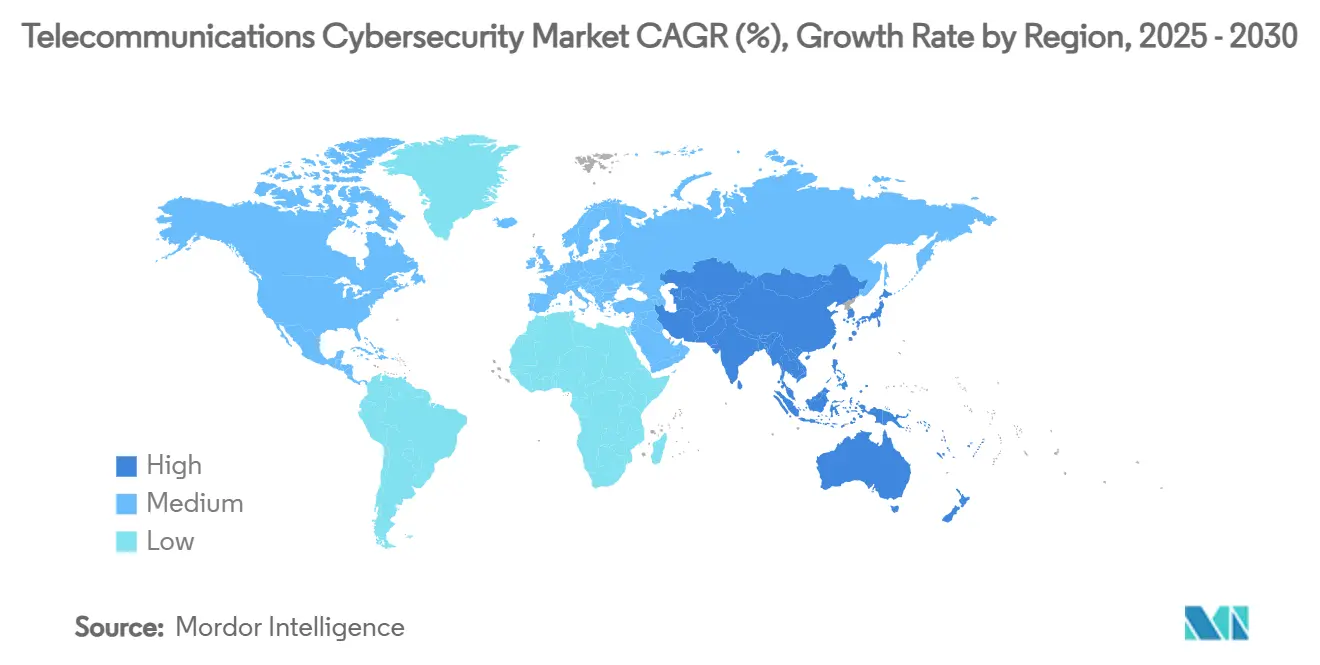

- Nach Region führte Nordamerika im Jahr 2024 mit einem regionalen Anteil von 32,85 %; Asien-Pazifik wird voraussichtlich alle Regionen mit einer CAGR von 14,73 % übertreffen, angetrieben durch umfangreiche 5G-Investitionen und neue Gesetze zur Cybersicherheit.

Globale Trends und Erkenntnisse zum Markt für Telekommunikations-Cybersicherheit

Analyse der Auswirkungen von Treibern

| Treiber | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| Anstieg der 5G-Ausbauten, der die Angriffsfläche vergrößert | +2.8% | Global, mit Schwerpunkt in Nordamerika, Europa und Asien-Pazifik | Mittelfristig (2–4 Jahre) |

| Verschärfte globale und nationale Datenschutzvorschriften | +2.1% | Global, mit stärksten Auswirkungen in der EU und Nordamerika | Kurzfristig (≤ 2 Jahre) |

| Zunehmende Telekommunikationsbetrugsdelikte (SIM-Tausch, DDoS) | +1.9% | Global, mit besonderer Schwere in Nordamerika und Europa | Kurzfristig (≤ 2 Jahre) |

| Cloud-native und NFV-Einführung, die Zero-Trust-Kontrollen erfordert | +1.7% | Global, angeführt von entwickelten Märkten | Mittelfristig (2–4 Jahre) |

| Schwachstellen bei Satelliten-Backhaul treiben neue Ausgaben an | +1.2% | Global, mit Fokus auf abgelegene und unterversorgte Regionen | Langfristig (≥ 4 Jahre) |

| Open-RAN-Sicherheitszertifizierungsprogramme beschleunigen die Einführung von Tools | +0.9% | Nordamerika, Europa und ausgewählte Märkte in Asien-Pazifik | Mittelfristig (2–4 Jahre) |

| Quelle: Mordor Intelligence | |||

Anstieg der 5G-Ausbauten, der die Angriffsfläche vergrößert

Kommerzielle 5G-Netze werden mit dienstbasierten Architekturen bereitgestellt, die Steuerungs- und Benutzerebenen entkoppeln und im Vergleich zu älteren 4G-Designs potenzielle Einstiegspunkte vervielfachen.[1]Heidi Adams, „Securing 5G with AI”, Nokia, nokia.com Netzwerk-Slicing schafft logisch isolierte Teilnetze, die jeweils eine maßgeschneiderte Richtliniendurchsetzung erfordern, wodurch die Nachfrage nach Security Analytics/SIEM steigt, das Anomalien über Tausende von virtuellen Instanzen hinweg korrelieren kann. Verteilte Edge-Knoten verlagern kritische Funktionen näher an die Nutzer und zwingen Netzbetreiber, weit entfernte Mikro-Rechenzentren und Funkeinheiten abzusichern. Betreiber widmen heute 15–20 % der Budgets für Neubauten der Sicherheit, gegenüber 8–12 % unter 4G, was den Markt für Telekommunikations-Cybersicherheit direkt antreibt. Anbieter, die in der Lage sind, die Richtlinienorchestrierung über Slices und Regionen hinweg zu automatisieren, gewinnen daher an Wettbewerbsstärke.

Verschärfte globale und nationale Datenschutzvorschriften

Die NIS2-Richtlinie der Europäischen Union verpflichtet Telekommunikationsunternehmen, Vorfälle innerhalb von 24 Stunden zu melden, und sieht Bußgelder von bis zu 10 Millionen EUR (11 Millionen USD) bei Nichteinhaltung vor, was dringende Upgrades bei der Überwachung und dem Identitätsmanagement vorantreibt.[2]ENISA, „Supporting NIS2 Implementation Through Actionable Guidance”, enisa.europa.eu Das indische Gesetz zum Schutz digitaler personenbezogener Daten schreibt eine Meldung von Datenschutzverletzungen innerhalb von sechs Stunden und Strafen von bis zu 4 % des weltweiten Umsatzes vor, was den regulatorischen Druck auf Asien ausweitet. In den Vereinigten Staaten aktivierte die Federal Communications Commission im Juli 2024 strengere SIM-Tausch-Kontrollen und machte die Multi-Faktor-Authentifizierung für Nummernportierungsprozesse obligatorisch.[3]Federal Communications Commission, „FCC Announces Effective Compliance Date for SIM Swapping Item”, fcc.gov Zusammengenommen zwingen diese Gesetze Betreiber dazu, granulare Zugangskontrolle und Echtzeittransparenz nachzuweisen, was ein zweistelliges Wachstum bei IAM- und Analyse-Tools im Markt für Telekommunikations-Cybersicherheit aufrechterhält.

Zunehmende Telekommunikationsbetrugsdelikte (SIM-Tausch, DDoS)

SIM-Tausch-Fälle stiegen im Zeitraum 2023–2024 um 40 %, was Kriminellen ermöglichte, SMS-basierte Einmalpasswörter abzufangen und Kontoübernahmen durchzuführen, die sich auf Bank- und Kryptowährungsplattformen auswirken. Der aufsehenerregende Hack des X-Kontos der US-amerikanischen Börsenaufsichtsbehörde SEC zeigte, wie Telekommunikationsschwachstellen Kapitalmärkte stören und digitale Vermögenspreise innerhalb von Minuten in die Höhe treiben können. Staatlich geförderte Akteure, wie die mit China in Verbindung gebrachte Gruppe Salt Typhoon, haben große US-amerikanische Netzbetreiber infiltriert, um Teilnehmerdaten zu sammeln. Diese Vorfälle erhöhen die Risikowahrnehmung auf Vorstandsebene, beschleunigen den Einsatz KI-gesteuerter Anomalieerkennung und festigen den Markt für Telekommunikations-Cybersicherheit als oberste Ausgabenpriorität.

Cloud-native und NFV-Einführung, die Zero-Trust-Kontrollen erfordert

Mit der Verbreitung der Netzwerkfunktionsvirtualisierung nennen 96 % der Betreiber erhöhte Cloud-Sicherheitsbedenken, insbesondere in Bezug auf dienstbasierte APIs, die die Kommunikation zwischen Funktionen vermitteln. Die 3GPP-Standards schreiben gegenseitiges TLS über 5G-Kernfunktionen hinweg vor, was den Umfang des Zertifikatslebenszyklusmanagements erweitert. Die Durchsetzung von 256-Bit-Verschlüsselungen kann jedoch Latenz hinzufügen, sofern sie nicht durch Hardwarebeschleunigung ausgeglichen wird, was die Einführung von Inline-Krypto-Appliances und softwaredefinierten Sicherheitsorchestrierern fördert, die Durchsatz und Vertrauen ausbalancieren können. Dieser Übergang stellt Zero-Trust-Architekturen in den Mittelpunkt des Marktes für Telekommunikations-Cybersicherheit.

Analyse der Auswirkungen von Hemmnissen

| Hemmnis | (~) % Auswirkung auf die CAGR-Prognose | Geografische Relevanz | Zeithorizont der Auswirkung |

|---|---|---|---|

| Budgetbeschränkungen bei Legacy-Netzen | -1.8% | Global, mit besonderem Einfluss auf Schwellenmärkte und kleinere Betreiber | Mittelfristig (2–4 Jahre) |

| Mangel an telekommunikationsspezifischen Cybersicherheitsfachkräften | -1.4% | Global, mit akutem Mangel in entwickelten Märkten | Langfristig (≥ 4 Jahre) |

| Komplexität der Multi-Anbieter-Integration | -0.8% | Global, mit höchsten Auswirkungen in Nordamerika und Europa | Mittelfristig (2–4 Jahre) |

| Exportkontrollbeschränkungen für Verschlüsselung in Schwellenmärkten | -0.6% | Schwellenmärkte, insbesondere in Asien-Pazifik, Naher Osten und Afrika | Kurzfristig (≤ 2 Jahre) |

| Quelle: Mordor Intelligence | |||

Budgetbeschränkungen bei Legacy-Netzen

Betreiber müssen PSTN- und 3G-Infrastrukturen aufrechterhalten, während sie gleichzeitig 5G-Core-Upgrades finanzieren, was zu Allokationskonflikten führt, die Sicherheitserneuerungszyklen verlangsamen. Legacy-Vermittlungsstellen verfügen oft nicht über moderne Protokollierungsfähigkeiten, was eine durchgängige Bedrohungstransparenz erschwert und Netzbetreiber zwingt, ein höheres Restrisiko zu akzeptieren oder die Außerbetriebnahme zu beschleunigen. Die Kapitalrationierung ist in Schwellenmärkten am ausgeprägtesten, wo der durchschnittliche Umsatz pro Nutzer (ARPU) stagniert, was das kurzfristige Wachstum im Markt für Telekommunikations-Cybersicherheit bremst.

Mangel an telekommunikationsspezifischen Cybersicherheitsfachkräften

Neunundachtzig Prozent der Netzbetreiber rechnen im Jahr 2025 mit Personalengpässen, insbesondere im Bereich protokollbewusster Sicherheitsoperationen und 5G-Core-Engineering. Kandidaten mit kombinierten Telekommunikations- und Cybersicherheitskenntnissen erzielen Premiumgehälter, was die Betriebskostenstrukturen erhöht. Der Mangel fördert die Auslagerung an Managed Security Service Provider (MSSPs), verzögert jedoch auch komplexe On-Premise-Bereitstellungen und dämpft das Wachstumspotenzial.

Segmentanalyse

Nach Lösungstyp: Managed Services führen die Plattformkonsolidierung an

Managed Security Services hielten im Jahr 2024 einen Marktanteil von 34,81 % am Markt für Telekommunikations-Cybersicherheit, da Betreiber eine 24 × 7-Überwachung ohne Aufstockung des internen Personals anstrebten. Security Analytics/SIEM wird voraussichtlich bis 2030 mit einer CAGR von 13,74 % wachsen, angetrieben durch obligatorische Protokollaufbewahrung und Echtzeit-Bedrohungssuche im Zusammenhang mit nationalen Fristen für die Meldung von Vorfällen.

Der Wandel hin zu softwaredefinierten Netzen vergrößert die Angriffsfläche sowohl auf Container- als auch auf Microservice-Ebene, was die Nachfrage nach spezialisierten Anwendungs-, Cloud- und Datenverschlüsselungskontrollen erhöht. Anbieter, die Firewall-, DDoS-, IAM- und Lawful-Interception-Funktionen auf einheitlichen Dashboards integrieren, sind am besten positioniert, da Netzbetreiber die Tool-Vielfalt vereinfachen und die mittlere Erkennungszeit in ihren Bereitstellungen im Markt für Telekommunikations-Cybersicherheit verkürzen möchten.

Notiz: Segmentanteile aller einzelnen Segmente sind nach dem Kauf des Berichts verfügbar

Nach Bereitstellungsmodus: Hybridmodelle balancieren Kontrolle und Skalierbarkeit

Cloud-basierte Angebote sicherten sich im Jahr 2024 einen Anteil von 44,31 % am Marktvolumen für Telekommunikations-Cybersicherheit, getragen von der Begeisterung der Betreiber für elastisches Computing und automatisierte Updates. Hybride Architekturen werden jedoch bis 2030 voraussichtlich eine CAGR von 19,02 % erzielen, da latenzempfindlicher Datenverkehr und Anforderungen an die Datensouveränität bestimmte Steuerungsebenen-Workloads vor Ort halten.

Netzbetreiber wie BT und Deutsche Telekom segmentieren Workloads über private Cores und öffentliche IaaS-Umgebungen hinweg und orchestrieren Richtlinien über zentralisierte Security-as-Code-Vorlagen. Dieses Design reduziert die Überbereitstellung und behält gleichzeitig die lokale Paketinspektion an Edge-Standorten bei, was einen pragmatischen Weg für eine breite Einführung im gesamten Markt für Telekommunikations-Cybersicherheit aufzeigt.

Nach Unternehmensgröße: Dominanz der Tier-1-Anbieter treibt Innovationsinvestitionen an

Tier-1-CSPs repräsentierten im Jahr 2024 64,72 % der Ausgaben und setzten häufig maßgeschneiderte Architekturen ein, die durch mehrjährige Transformationsbudgets finanziert wurden. Im Gegensatz dazu werden regionale Betreiber und MVNOs voraussichtlich ihre Ausgaben mit einer CAGR von 14,08 % steigern, indem sie standardisierte SECaaS-Pakete einführen, die mit dem Abonnentenwachstum skalieren und den anfänglichen Investitionsaufwand reduzieren.

Die Divergenz schafft ein zweistufiges Einkaufsumfeld: Globale Marktführer sind Vorreiter bei der KI-gesteuerten Bedrohungsintelligenzfusion, während Herausforderer schlüsselfertige ISO-konforme Kontrollen bevorzugen. Beide Gruppen priorisieren jedoch die schnelle Einhaltung derselben gesetzlichen Rahmenbedingungen, was den gesamten Markt für Telekommunikations-Cybersicherheit auf einem konsistenten Wachstumspfad hält.

Nach Sicherheitsebene: Dominanz der Steuerungsebene steht vor Signalisierungsherausforderungen

Die Sicherheit der Steuerungsebene trug im Jahr 2024 19,81 % zum Umsatz bei und schützte das Sitzungsmanagement und die Routenauswahl, die die Dienstkontinuität gewährleisten [3gpp.org]. Signalisierungsebenen-Tools sind auf dem Weg zu einer CAGR von 18,54 %, da die slice-spezifische Signalisierung in 5G-SA eine granulare Inspektion und Anomalieerkennung erfordert.

Die Schichtenintegration wird unverzichtbar; Paketanalysatoren müssen das Abhören auf der physischen Schicht, Injektionen auf der Transportschicht und API-Missbrauch auf der Anwendungsschicht unter einheitlicher Analyse korrelieren. Anbieter, die eine latenzarme Verschlüsselung inline mit Carrier-Grade-Durchsatz demonstrieren, erzielen Premiumbewertungen im Markt für Telekommunikations-Cybersicherheit.

Geografische Analyse

Nordamerika entfiel im Jahr 2024 auf 32,85 % des globalen Umsatzes, da die Federal Communications Commission die SIM-Tausch-Vorschriften verschärfte und große Betreiber – darunter Verizon – öffentlich Markenvertrauen mit Investitionen in Cyber-Resilienz verknüpften. Die ausgereifte Einführung von IAM- und Analyse-Suiten in Verbindung mit frühen Open-RAN-Pilotprojekten sorgt für ein stetiges, aber im Vergleich zu aufstrebenden Regionen eher inkrementelles Wachstum.

Die kohärente NIS2-Gesetzgebung Europas harmonisiert die Erwartungen in 27 Mitgliedstaaten und zwingt sowohl etablierte als auch neue Netzbetreiber, Risikomanagementprotokolle auf ein einheitliches Niveau zu bringen. Verzögerungen bei nationalen Umsetzungen haben Compliance-Unsicherheiten hinzugefügt, erhöhen jedoch auch die Dringlichkeit, marktreife Kontrollen einzusetzen, sobald die endgültigen Regeln feststehen. Die Präferenz für hybride Bereitstellung ist ausgeprägt und spiegelt DSGVO-bedingte Datenhaltungsrichtlinien wider, die den Einkauf im gesamten Markt für Telekommunikations-Cybersicherheit prägen.

Asien-Pazifik weist mit einer CAGR von 14,73 % bis 2030 die höchste Wachstumsdynamik auf, angetrieben durch Indiens föderales Cyber-Budget von 250 Millionen USD und Japans Anforderungen an inländische Lieferketten, die Ausgaben in lokale Ökosystempartner lenken. Massive 5G-Basisstationsausbauten in China, Indien und Indonesien schaffen neue Anknüpfungsmöglichkeiten für Cloud-native Sicherheitsdienste und positionieren die Region als primären Motor des inkrementellen Umsatzes im Markt für Telekommunikations-Cybersicherheit.

Wettbewerbslandschaft

Der Markt ist mäßig fragmentiert: Netzwerkausrüstungsriesen wie Cisco, Nokia und Ericsson nutzen ihre eingebetteten Marktpositionen, um Sicherheitsmodule als Zusatzleistungen anzubieten, während reine Cybersicherheitsunternehmen – darunter Palo Alto Networks und Fortinet – mit Verhaltensanalysen und der Effizienz des maschinellen Lernens konkurrieren. Die Konsolidierung nimmt an Fahrt auf; in den Jahren 2024–2025 wurden Transaktionen wie die Übernahme von Venafi durch CyberArk für 1,54 Milliarden USD beobachtet, die das Management von Maschinenidentitäten in Portfolios für privilegierten Zugriff integrieren und einen Trend hin zu integrierten Stacks signalisieren.

Die Open-RAN-Standardisierung erschüttert die traditionelle Beschaffung, indem sie die Wechselkosten zwischen Funkanbietern senkt. Neue Marktteilnehmer, die offene Schnittstellen nutzen, können sich durch Sicherheit differenzieren und nicht durch die Bindung an Legacy-Hardware, was Wettbewerbsdruck erzeugt, der letztendlich die Lösungsauswahl für Netzbetreiber erweitert. Gleichzeitig entstehen durch den Innovationswettlauf rund um quantensichere Verschlüsselung und KI-generierte Angriffssimulationen spezialisierte Unternehmen, die zwar heute noch Nischenanbieter sind, aber die Wertschöpfungspools im Markt für Telekommunikations-Cybersicherheit neu gestalten könnten, wenn ihre Technologien zu Carrier-Grade-Formfaktoren reifen.

Der Erfolg von Anbietern hängt zunehmend davon ab, einen nachweisbaren Return on Investment bei der Risikominderung zu liefern – quantifiziert in schnellerer Vorfallsbehebung, geringeren Betrugsverlusten und nachgewiesener Compliance-Einhaltung. Diejenigen, die solche Kennzahlen über einheitliche Dashboards und ergebnisorientierte SLAs belegen können, erzielen einen überproportionalen Anteil der Ausgaben über alle Käufersegmente hinweg und stärken die strategische Weiterentwicklung der Telekommunikations-Cybersicherheitsbranche.

Marktführer in der Telekommunikations-Cybersicherheitsbranche

Cisco Systems, Inc.

Huawei Technologies Co., Ltd.

Nokia Corporation

Telefonaktiebolaget LM Ericsson

Juniper Networks, Inc.

- *Haftungsausschluss: Hauptakteure in keiner bestimmten Reihenfolge sortiert

Aktuelle Branchenentwicklungen

- Mai 2025: KDDI und NEC schlossen eine strategische Cybersicherheitsallianz zur Lokalisierung der Lieferkettensicherung und zur gemeinsamen Entwicklung von 5G-Sicherheitsgeräten, was Japans Bestreben nach einer selbstständigen Schutzinfrastruktur für kritische Infrastrukturen stärkt und gleichzeitig Cross-Selling-Möglichkeiten für den KI-Analyse-Stack von NEC eröffnet.

- März 2025: NTT Communications meldete einen unbefugten Zugriff, der 18.000 Unternehmenskunden betraf; der Vorfall veranlasst regionale Netzbetreiber, Governance-Rahmenwerke für Drittanbieter zu stärken, und schafft kurzfristige Nachfrage nach kontinuierlichen Überwachungsdiensten, die Partnerzugangswege überprüfen.

- Januar 2025: Die Globale Koalition für Telekommunikation veröffentlichte Open-RAN-Zertifizierungsgrundsätze, die Betreibern einen Leitfaden für die Sicherheitsvalidierung bieten, der die Bereitstellungszeit für Multi-Anbieter-RAN-Umgebungen verkürzen und Investitionen in automatisierte Compliance-Test-Tools stimulieren könnte.

- Dezember 2024: Die Europäische Kommission leitete Vertragsverletzungsverfahren gegen 23 Mitgliedstaaten wegen verspäteter NIS2-Umsetzung ein; die Unsicherheit veranlasst Betreiber, vorläufige Kontrollen zu beschleunigen und professionelle Dienstleistungspartner hinzuzuziehen, um die sich entwickelnden rechtlichen Verpflichtungen zu interpretieren.

Berichtsumfang des globalen Marktes für Telekommunikations-Cybersicherheit

| Netzwerksicherheit |

| Anwendungssicherheit |

| Cloud- und Virtualisierungssicherheit |

| Daten- und Verschlüsselungssicherheit |

| Identitäts- und Zugriffsmanagement |

| Security Analytics/SIEM |

| Managed Security Services |

| Lösungen für rechtmäßige Überwachung |

| On-Premise |

| Cloud |

| Hybrid |

| Tier-1-CSPs / Große Telekommunikationsgruppen |

| Regionale Betreiber und MVNOs / KMU-Betreiber |

| Sicherheit der physischen Schicht |

| Transportschicht |

| Signalisierungssicherheit |

| Sicherheit der Anwendungsschicht |

| Sicherheit der Steuerungsebene |

| Nordamerika | Vereinigte Staaten | |

| Kanada | ||

| Mexiko | ||

| Europa | Vereinigtes Königreich | |

| Deutschland | ||

| Frankreich | ||

| Italien | ||

| Spanien | ||

| Russland | ||

| Übriges Europa | ||

| Asien-Pazifik | China | |

| Japan | ||

| Südkorea | ||

| Indien | ||

| Australien | ||

| Indonesien | ||

| Übriges Asien-Pazifik | ||

| Südamerika | Brasilien | |

| Argentinien | ||

| Chile | ||

| Übriges Südamerika | ||

| Naher Osten und Afrika | Naher Osten | Vereinigte Arabische Emirate |

| Türkei | ||

| Saudi-Arabien | ||

| Israel | ||

| Katar | ||

| Übriger Naher Osten | ||

| Afrika | Südafrika | |

| Nigeria | ||

| Kenia | ||

| Ägypten | ||

| Übriges Afrika | ||

| Nach Lösungstyp | Netzwerksicherheit | ||

| Anwendungssicherheit | |||

| Cloud- und Virtualisierungssicherheit | |||

| Daten- und Verschlüsselungssicherheit | |||

| Identitäts- und Zugriffsmanagement | |||

| Security Analytics/SIEM | |||

| Managed Security Services | |||

| Lösungen für rechtmäßige Überwachung | |||

| Nach Bereitstellungsmodus | On-Premise | ||

| Cloud | |||

| Hybrid | |||

| Nach Unternehmensgröße | Tier-1-CSPs / Große Telekommunikationsgruppen | ||

| Regionale Betreiber und MVNOs / KMU-Betreiber | |||

| Nach Sicherheitsebene | Sicherheit der physischen Schicht | ||

| Transportschicht | |||

| Signalisierungssicherheit | |||

| Sicherheit der Anwendungsschicht | |||

| Sicherheit der Steuerungsebene | |||

| Nach Geografie | Nordamerika | Vereinigte Staaten | |

| Kanada | |||

| Mexiko | |||

| Europa | Vereinigtes Königreich | ||

| Deutschland | |||

| Frankreich | |||

| Italien | |||

| Spanien | |||

| Russland | |||

| Übriges Europa | |||

| Asien-Pazifik | China | ||

| Japan | |||

| Südkorea | |||

| Indien | |||

| Australien | |||

| Indonesien | |||

| Übriges Asien-Pazifik | |||

| Südamerika | Brasilien | ||

| Argentinien | |||

| Chile | |||

| Übriges Südamerika | |||

| Naher Osten und Afrika | Naher Osten | Vereinigte Arabische Emirate | |

| Türkei | |||

| Saudi-Arabien | |||

| Israel | |||

| Katar | |||

| Übriger Naher Osten | |||

| Afrika | Südafrika | ||

| Nigeria | |||

| Kenia | |||

| Ägypten | |||

| Übriges Afrika | |||

Im Bericht beantwortete Schlüsselfragen

Wie hoch ist der aktuelle Wert des Marktes für Telekommunikations-Cybersicherheit?

Im Jahr 2025 betrug er 45,23 Milliarden USD und wird voraussichtlich bis 2030 auf 78,42 Milliarden USD anwachsen, was einer CAGR von 11,63 % entspricht.

Welcher Lösungstyp führt die Betreiberausgaben an?

Managed Security Services entfielen im Jahr 2024 auf 34,81 % des Umsatzes aufgrund des Bedarfs an 24 × 7-Überwachung und des Fachkräftemangels.

Warum gewinnen hybride Bereitstellungsmodelle an Bedeutung?

Hybridmodelle wachsen mit einer CAGR von 19,02 %, da sie Cloud-Skalierbarkeit mit On-Premise-Datensouveränität und Latenzvorteilen verbinden.

Welche Region wächst am schnellsten?

Asien-Pazifik wird voraussichtlich bis 2030 mit einer CAGR von 14,73 % wachsen, angetrieben durch umfangreiche 5G-Ausbauten und neue Cybersicherheitsvorschriften.

Wie beeinflussen Open-RAN-Standards die Sicherheitsbudgets?

Zertifizierungsprogramme drängen Netzbetreiber dazu, kontinuierliches Schwachstellen-Scanning und verschlüsselte Fronthaul-Verbindungen zu integrieren, was die Ausgaben für Analyse- und Schlüsselverwaltungsplattformen erhöht.

Was ist das größte Hemmnis für das Marktwachstum?

Budgetbeschränkungen bei Legacy-Netzen reduzieren die CAGR um geschätzte 1,8 Prozentpunkte, da Betreiber 5G-Upgrades mit der Wartung veralteter Infrastrukturen in Einklang bringen müssen.

Seite zuletzt aktualisiert am: