Taille du Marché de Protection des points de terminaison dans le cloud Industrie

| Période d'étude | 2019 - 2029 |

| Année de Base Pour l'Estimation | 2023 |

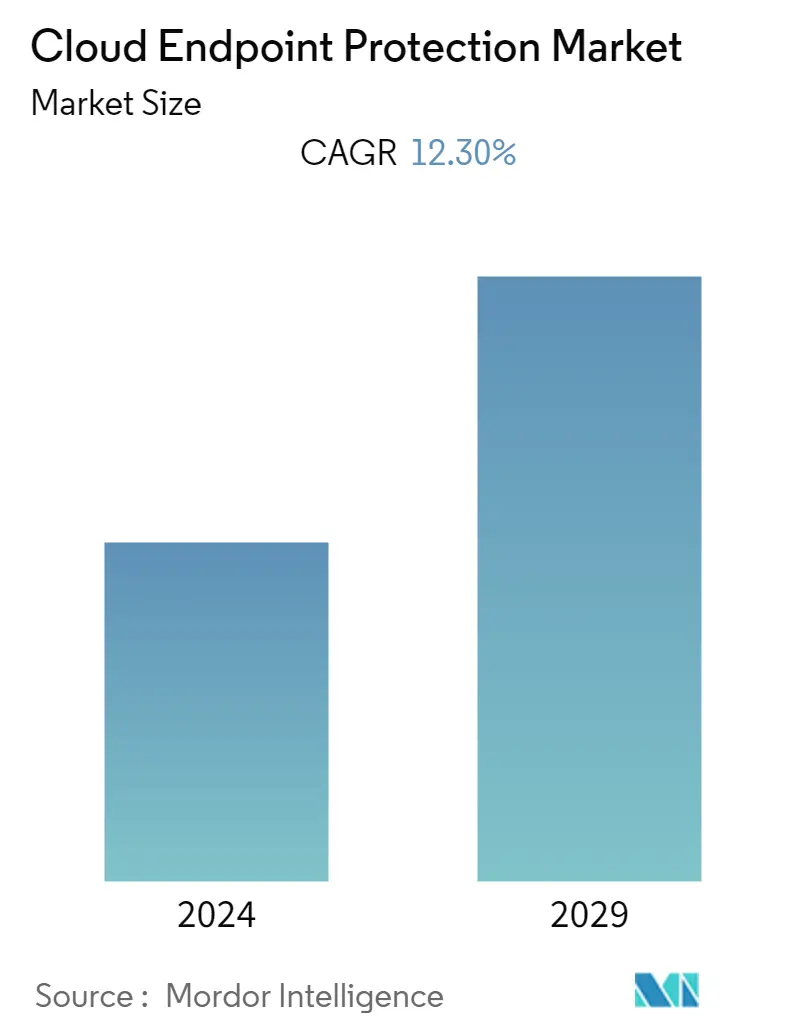

| TCAC | Equal-12.3 |

| Marché à la Croissance la Plus Rapide | Asie-Pacifique |

| Plus Grand Marché | Amérique du Nord |

| Concentration du marché | Faible |

Principaux acteurs

*Avis de non-responsabilité : les principaux acteurs sont triés sans ordre particulier |

Besoin d'un rapport qui reflète l'impact de la COVID-19 sur ce marché et sa croissance ?

Analyse du marché de la protection des points de terminaison dans le cloud

Le marché de la protection des points de terminaison dans le cloud devrait enregistrer un TCAC de 12,3 % au cours de la période de prévision de 2021 à 2026. Les solutions de protection des points de terminaison basées sur le cloud, comme les systèmes traditionnels, sont autorisées à protéger les appareils des points de terminaison et la sécurité du réseau interne. Ces appareils comprennent les appareils intelligents, les ordinateurs portables, les ordinateurs de bureau, les serveurs, les appareils mobiles et autres technologies se connectant à Internet. Il nécessite moins de ressources internes et savère plus avantageux que le système sur site. Dans le cas des solutions sur site, l'entreprise est entièrement responsable de l'hébergement et de la maintenance du logiciel. Il faut un serveur dédié (ou plusieurs) pour organiser le logiciel et surveiller les points finaux. Outre le coût réel du serveur, les organisations doivent également prendre en compte les coûts de fonctionnement et de maintenance. Les produits basés sur le cloud sont hébergés sur les serveurs du fournisseur, éliminant ainsi le besoin d'embaucher du personnel supplémentaire et de payer une facture d'électricité plus élevée

- Laugmentation rapide des appareils connectés, ladoption de la tendance BYOD et dautres solutions de mobilité devraient stimuler encore davantage ladoption de solutions de protection des points de terminaison dans le cloud. Bring Your Device (BYOD) est devenu une tendance importante dans cette nouvelle ère de flexibilité et d'accessibilité au réseau pour diverses organisations à travers le monde, rendant le lieu de travail plus productif. Selon Cisco, les entreprises ayant mis en place une politique BYOD économisent en moyenne 350 USD par an et par employé. De plus, les programmes réactifs peuvent augmenter ces économies jusqu'à 1 300 USD par an et par employé. Pour les petites et moyennes entreprises (PME), ces économies peuvent s'accumuler rapidement et permettre à ces PME de mieux protéger leurs résultats tout en améliorant la productivité des employés.

- De plus, la dépendance croissante à légard des appareils connectés a créé la nécessité de protéger les appareils connectés contre les cyberattaques. Selon Ericsson, on s'attend à ce que près d'env. Avec les connexions cellulaires en 2016, quatre cent millions d'appareils IoT devraient atteindre 1,5 milliard d'ici 2022. Cette croissance robuste devrait être tirée par l'attention accrue de l'industrie sur le déploiement de l'écosystème connecté et la standardisation des technologies IoT cellulaires 3GPP.. Le segment de la sécurité des réseaux IoT couvre divers sous-segments, tels que les pare-feu, les serveurs, les VPN, les IDS, les IPS, les WIDPS, les passerelles et le matériel réseau. Selon ATT, 47 % des organisations manquent de sécurité interne, 44 % sont passées à une couverture de sécurité 247 et 42 % d'entre elles recherchent des stratégies de réduction des coûts.

- En outre, les fournisseurs redéfinissent l'informatique de l'utilisateur final en proposant une solution tout-en-un pour les marchés VDI, DaaS et IoT, qui répond aux besoins croissants de sécurité et de protection des points finaux, simplifiant l'expérience utilisateur et permettant aux clients de maximiser les avantages de l'existant. matériel de bureau via la conversion PC. En juin 2020, Stratodesk a annoncé le lancement du périphérique client léger léger Stratodesk NoTouch Go. Avec NoTouch Go, les entreprises et les organisations peuvent profiter d'une mobilité informatique inégalée des utilisateurs finaux pour les espaces de travail VDI, IoT et Cloud, tout en bénéficiant d'un contrôle et d'une gérabilité totale sur les appareils de leur personnel. NoTouch Go s'exécute sur n'importe quel point de terminaison, n'importe où, et s'exécute côte à côte avec les installations Windows existantes.

- En outre, les cyberattaques, telles que les attaques de phishing, se multiplient pendant la pandémie actuelle de COVID-19. En février 2020, l'OMS a publié une déclaration indiquant que des pirates informatiques et des cyberescrocs envoient des e-mails et des messages WhatsApp frauduleux qui tentent d'inciter les gens à cliquer sur des liens malveillants ou à ouvrir des pièces jointes et a également mentionné de ne pas partager d'informations personnelles telles que des noms d'utilisateur, des mots de passe. ainsi que de ne pas cliquer sur des liens se faisant passer pour l'OMS, qui tendent à proposer des emplois, à demander une inscription ou un paiement par quelque moyen que ce soit. De tels facteurs devraient globalement stimuler la croissance du marché étudié pour le marché de la protection des points de terminaison dans le cloud.